verkon ylläpitäjien on turvakeinona etsittävä verkkoon liitettyjä laitteita. Esineiden internetin(IoT) nousun myötä yhä useammat laitteet ovat yhteydessä internetiin. Tämä herättää huolta organisaatioiden suojella verkon ja online-resursseja mahdollisilta tietoturvaloukkauksia. Huolimattomuus, tässä tapauksessa, voi johtaa menetykseen potentiaalisen omaisuuden ja maine organisaation. Tämä on totta jopa suuria pelaajia, kuten Github, FireEye, Capitol One, jne., ovat joutuneet viime aikoina kyberhyökkäysten uhreiksi.

vakaan ja turvallisen verkon ylläpitäminen estämällä luvaton käyttö ja valvomalla laillisten käyttäjien toimintaa on erittäin tärkeää. Järjestöt käyttävät miljoonia dollareita suojautuakseen kaikenlaiselta uhalta.

jos kyseessä on jokin hirvittävä tapahtuma, tieto siitä, kuka on yhteydessä verkkoon, on ensimmäinen ja perustavanlaatuisin askel kohti uhka-analyysiä. Tämä auttaa ylläpitäjiä rajaamaan tutkintaprosessia ja helpottaa myös ongelmien jäljittämistä.

What will we cover?

tässä oppaassa tarkastelemme eri tapoja löytää erilaisia verkkoomme liitettyjä laitteita. Ensimmäinen, näemme komentorivityökalut natiivisti saatavilla Ubuntu 20.04 skannata verkon; sitten, näemme gui-ohjelma rakentaa tätä tarkoitusta varten.

käyttäen Nmap-komentorivityökalua verkon skannaamiseen.

Nmap tai Network Mapper on epäilemättä yksi käytetyimmistä ohjelmista verkkoon liitettyjen isäntien löytämiseen. Sitä käyttävät verkon ylläpitäjät, Tietoturvatarkastajat, Tunkeutumistestaajat, eettiset hakkerit jne. Se on avoimen lähdekoodin ja vapaasti käytettävissä.

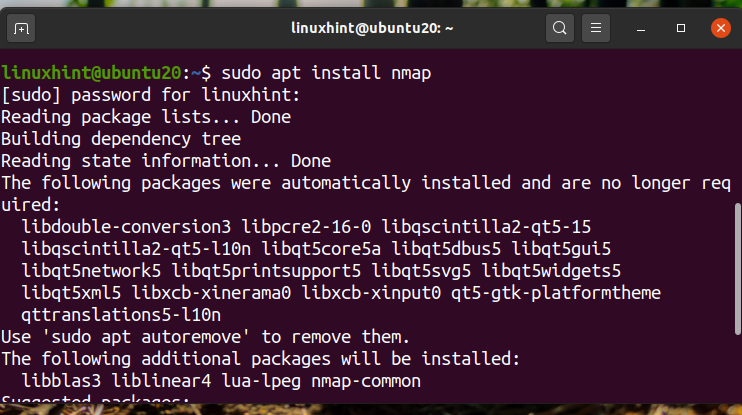

jos haluat asentaa Nmap: n Ubuntu 20.04: ään, käytä komentoa:

kun Nmap on asennettu, voimme käyttää sitä moniin tarkoituksiin, kuten portin skannaus, käyttöjärjestelmän havaitseminen, isäntä löytö, jne.

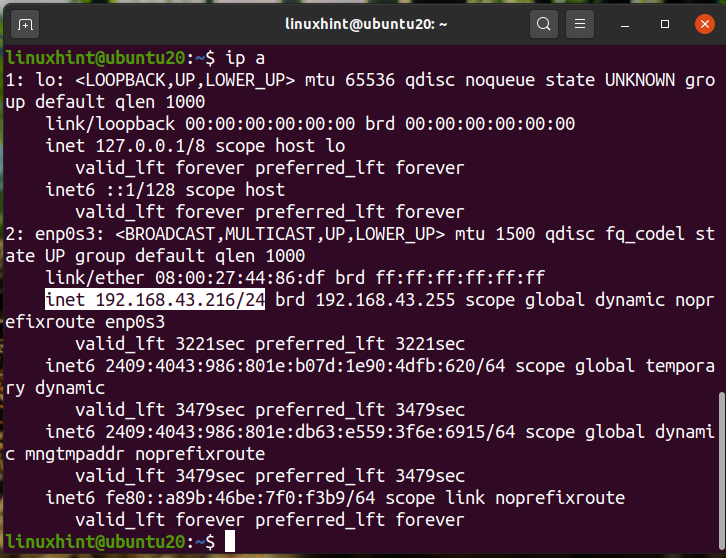

selvittääksesi, mitkä laitteet on liitetty verkkoomme, etsi ensin verkko – osoitteesi komennolla ”ip a” tai ”ifconfig”. Alla olemme osoittaneet tulosteen’ ip a ’ komento:

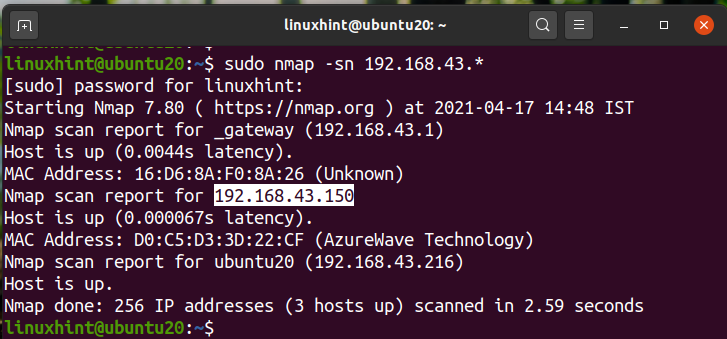

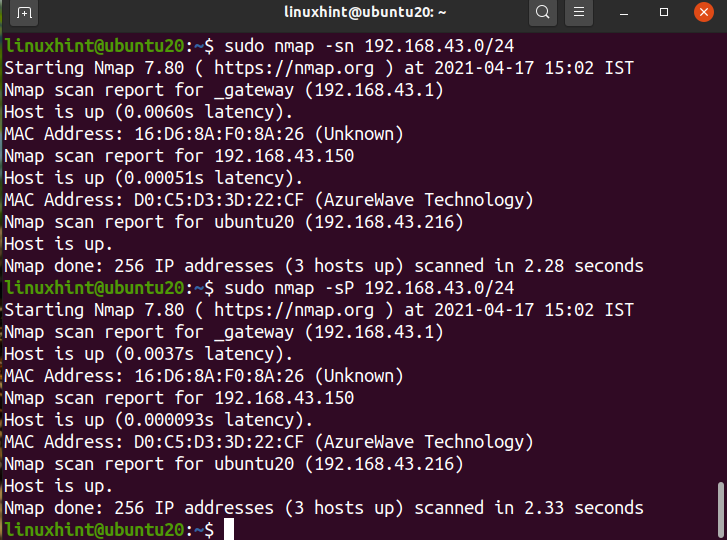

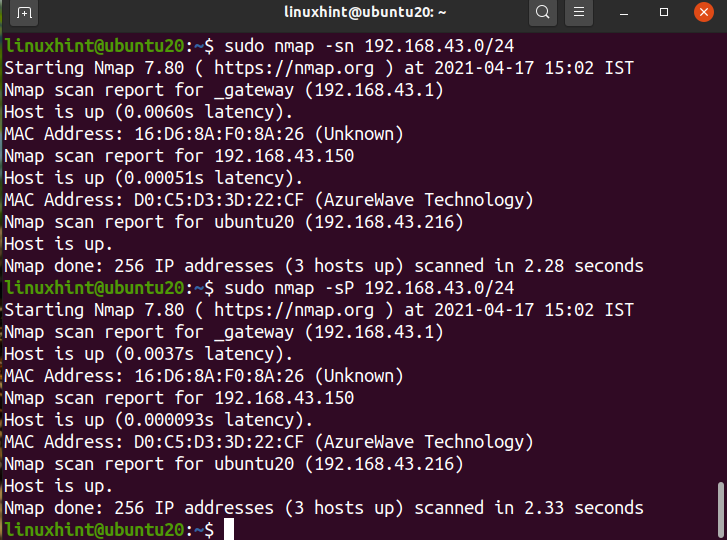

voimme nähdä, että IP on ’192.168.43.216’ A / 24-verkossa. Verkko-Osoitteemme on siis ”192.168.43.0 / 24”. Etsi nyt liitettyjä laitteita suorittamalla komento:

yllä oleva tuloste näyttää liitetyn laitteen IP-osoitteet tiloineen ja MAC-osoitteineen. Voimme myös käyttää komentoa:

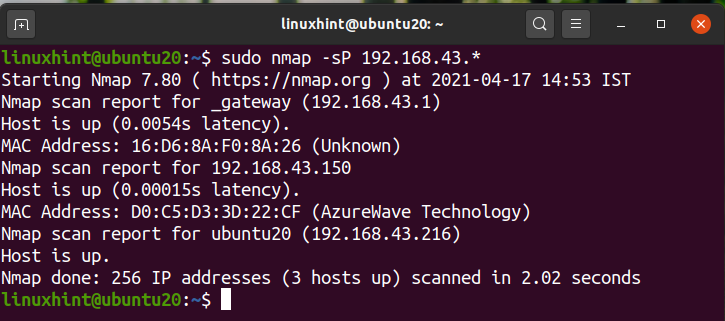

vaihtoehtoisesti voimme käyttää verkko-osoitetta villin kortin merkintöjen sijaan kuten tässä:

$ sudo Nmap-sP 192.168.43.0/24

kaikki lähdöt ovat identtisesti samat.

ARP-SCAN-komennon käyttäminen verkkolaitteiden löytämiseen.

ARP-komento on sisäänrakennettu useimpiin Linux-jakeluihin. ARP on lyhenne sanoista Address Resolution Protocol. Sitä käytetään ARP-välimuistin näyttämiseen ja muokkaamiseen. ARP-välimuisti muuntaa IP-osoitteen fyysiseksi osoitteeksi tai koneen MAC-osoitteeksi yksinkertaisesti. Myöhemmän ARP-haun nopeuttamiseksi se tallentaa ARP-kartoituksen.

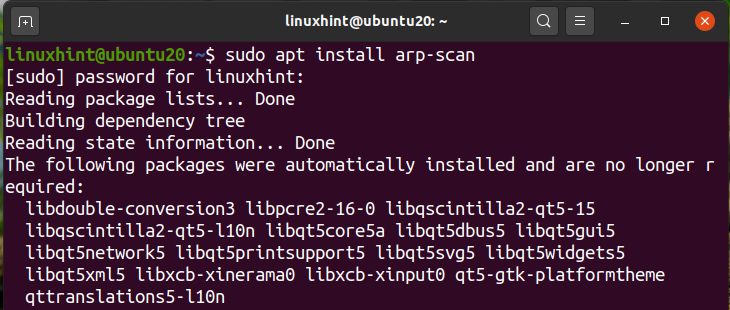

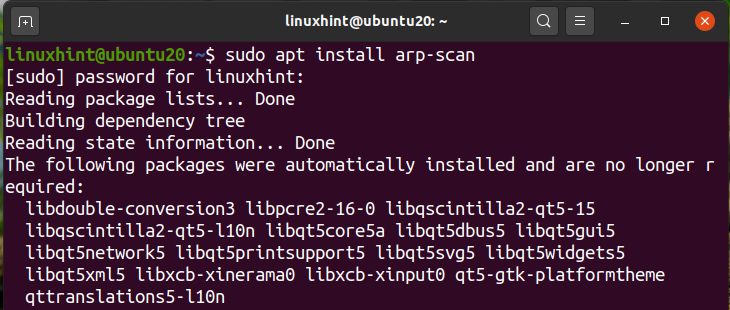

ARP-SCAN-komento on arp-skannerin työkalu, joka lähettää ARP-paketteja tunnistamaan lähiverkkoon tai lähiverkkoon liitetyt laitteet. Jos haluat asentaa Arp-Scanin Ubuntu-järjestelmääsi, käytä komentoa:

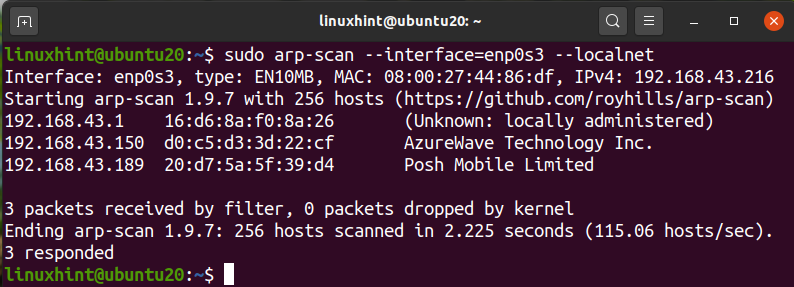

jos haluat skannata verkkosi arp-Scanin avulla, suorita komento sudo-oikeuksilla:

tässä enp0s3 on sen käyttöliittymän nimi, jota käytämme arp-pakettien lähettämiseen. Sinun tapauksessasi voi olla toisin. Jälleen, käytä’ ip a ’tai’ ifconfig ’ komento määrittää käyttöliittymän nimi järjestelmään.

voimme nähdä, että arp-scan on näyttänyt kaikki verkkoon liitetyt laitteet. Tämä on todella hyvä työkalu skannata lähiverkon. Jos haluat nähdä lisää tämän komennon käyttöä, voit käyttää-help tai-h-parametria kuten tässä:

tai

käyttäen verkkolaitteiden skannaustyökaluja.

komentorivipohjaisten työkalujen lisäksi Linuxille on saatavilla monia GUI-pohjaisia IP-skannerityökaluja. Näiden työkalujen ominaisuudet ja toiminnot voivat vaihdella. Yksi suosituista IP-skannaustyökaluista on Angry IP Scanner.

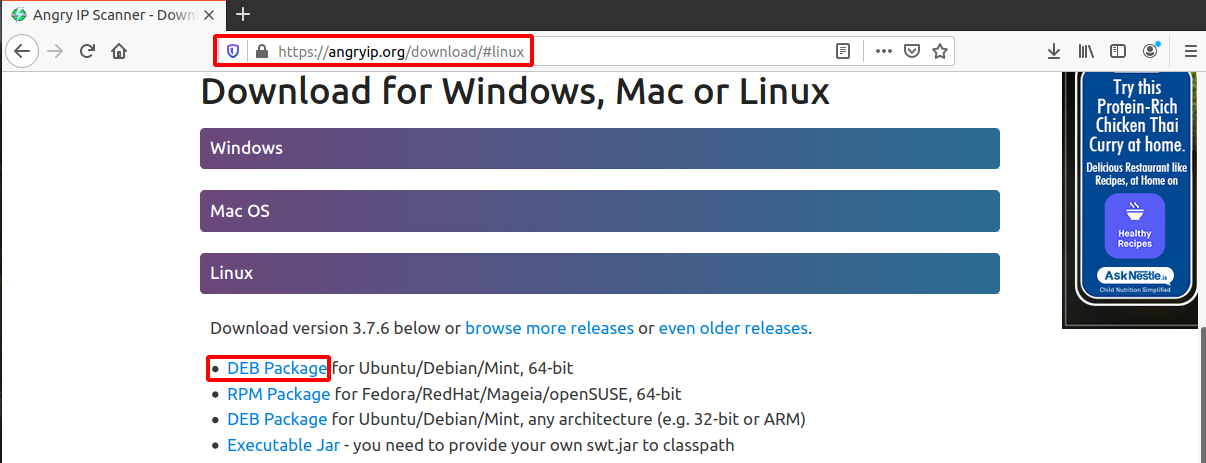

Angry IP Scanner on vapaasti käytettävissä oleva verkkoskanneri. Se lähettää ping pyyntöjä isäntä määrittää, jos se on ylös. Se etsii sitten MAC-osoite, hostname, jne. Sen voi ladata Angryipin verkkosivuilta kuten tästä näkyy:

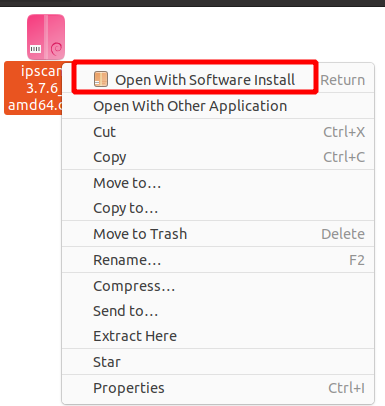

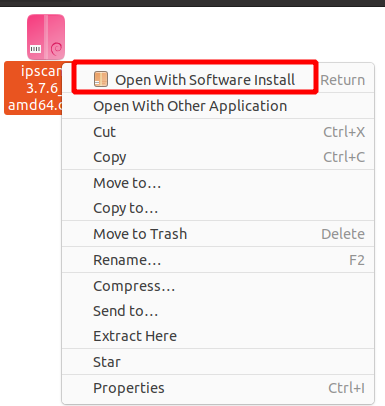

kun olet ladannut tiedoston, avaa se Ohjelmiston asennus. AngryIp vaatii java asennetaan järjestelmään. Jos java ei ole jo asennettu järjestelmään, se asennetaan automaattisesti ohjelmiston asennusprosessin.

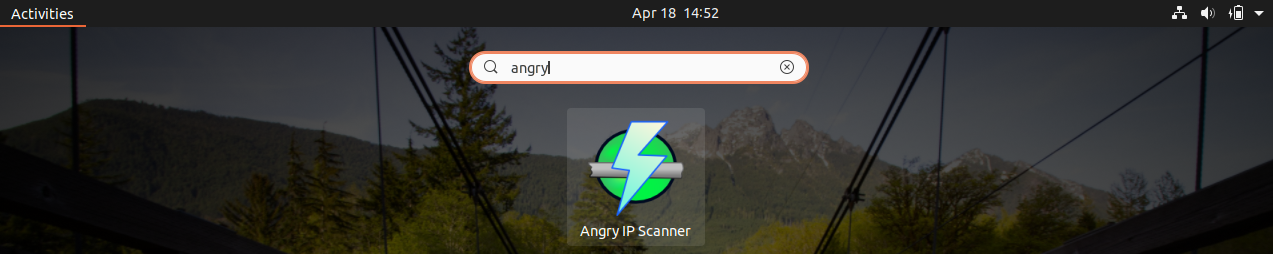

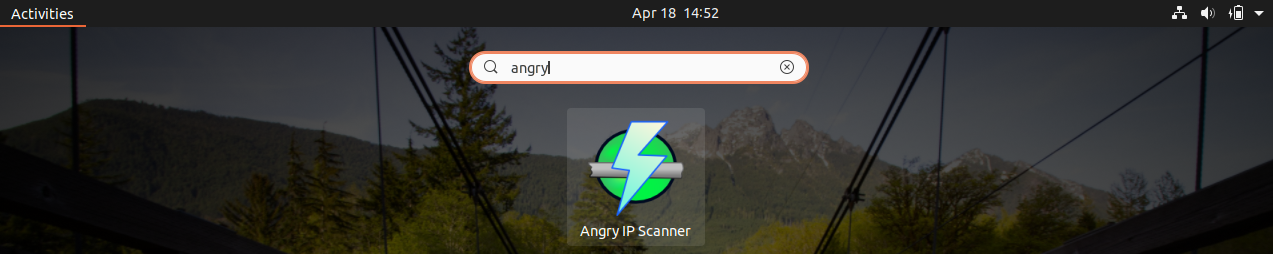

kun asennus on valmis, AngryIP-skanneri voidaan käynnistää sovellusvalikosta seuraavasti::

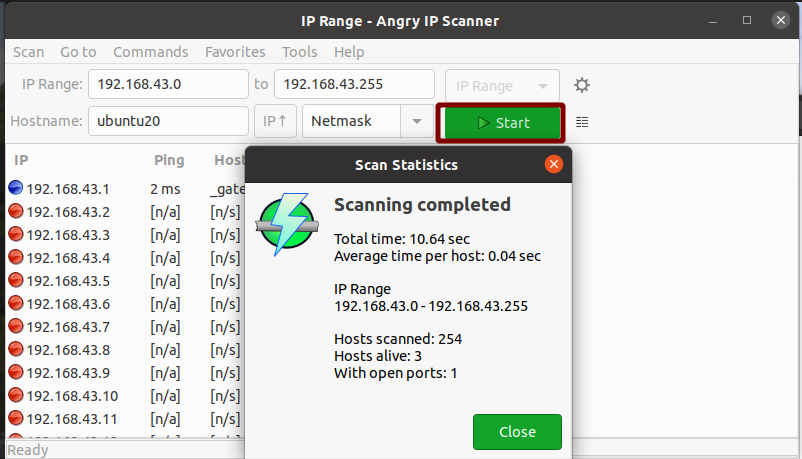

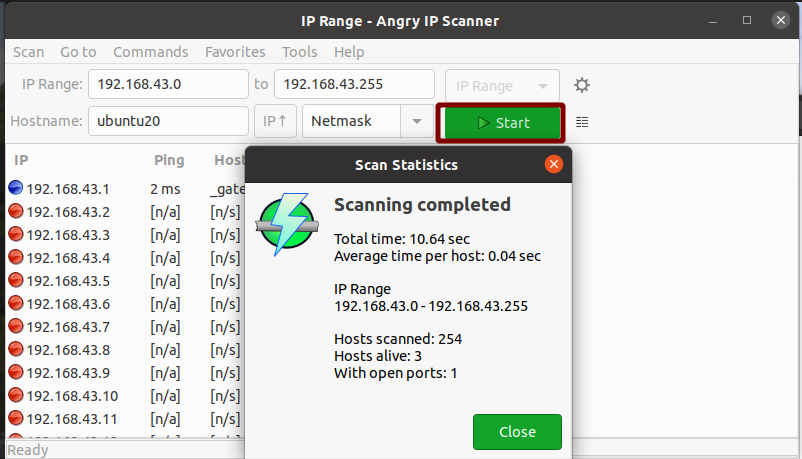

oletuksena, se hakee automaattisesti IP-alue verkon. Käynnistä skannaus painamalla Käynnistä-painiketta. Näytteen lähtö lähiverkon skannauksen jälkeen näkyy tässä:

kyllä, se on tämä yksinkertainen käyttää AngryIP verkon skannaus. Se näyttää isäntien määrän elossa ja avoimet portit.

johtopäätös

tässä oppaassa on nähty erilaisia tapoja skannata verkkoa. Jos sinulla on laaja laiteverkosto, kuten organisaation IT-osasto, suosittelemme, että käytät Palomuurituotetta joistakin hyvämaineisista myyjistä. Yrityksen palomuuri on enemmän valmiuksia ja hallita verkkoa. Palomuurin avulla voimme rajoittaa kaistanleveyden käyttöä, estää käyttäjiä ja palveluita, estää verkkohyökkäyksiä ja niin edelleen.