grafikus: ebben a blogbejegyzésben a szimmetrikus titkosítás, az egykulcsos titkosítási technika és az aszimmetrikus titkosítás, más néven nyilvános kulcsú titkosítás közötti különbségeket tárgyaljuk, amely magán-és nyilvános kulcsú titkosítási kulcsokat használ.

kulcs továbbítása vagy nem továbbítása. Ez a kérdés.

az adattitkosításnak ma két fő formája van: szimmetrikus és aszimmetrikus titkosítás. Minden nap, amikor webböngészőjét használja, válaszol az e-mailekre, elküldi a webhely űrlapjait és egyéb tevékenységeket, szimmetrikus és aszimmetrikus titkosítási folyamatok zajlanak, néha nem is tudva. Lehet, hogy ismeri a szimmetrikus és aszimmetrikus titkosítást, mert van tapasztalata az OpenSSL-lel, a kulcskezelési szolgáltatásokkal, vagy esetleg titkosított e-mailt küldött, vagy titkosított Microsoft Word vagy Adobe PDF fájlt jelszóval.

fontos megérteni a szimmetrikus és aszimmetrikus titkosítás közötti különbségeket, és azt, hogy ezek a folyamatok hogyan működnek a kommunikáció mindennapi biztonságos átvitelében. Tudni fogja, mit jelentenek ezek a kifejezések, amikor meglátja őket, és tisztában lesz azzal is, hogyan működnek, különböző iterációik, tisztában vannak képességeikkel, és tudják, melyiket célszerű megvalósítani az érzékeny információk eredetének biztosítása és hitelesítése szempontjából.

ebben a blogbejegyzésben megvitatjuk a szimmetrikus és az aszimmetrikus titkosítás közötti különbségeket. A végén összefoglaljuk ezeket a különbségeket, és megvitatjuk a kapcsolódó titkosítási lehetőségeket az érzékeny adatok biztosításához.

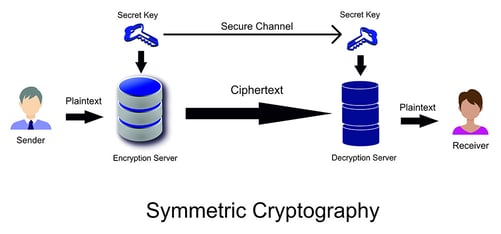

grafikus: a szimmetrikus titkosítás egyetlen kulcsot használ az információk titkosításához és visszafejtéséhez.

mi a szimmetrikus titkosítás?

a szimmetrikus titkosítás egy széles körben használt adattitkosítási technika, amelynek során az adatokat egyetlen titkos kriptográfiai kulcs segítségével titkosítják és visszafejtik.

pontosabban, a kulcsot a sima szöveg titkosítására használják – az adatok titkosítása előtti vagy visszafejtés utáni állapotát-és a rejtjelezett szöveg visszafejtésére-az adatok titkosítása utáni vagy visszafejtés előtti állapotára.

a szimmetrikus titkosítás az egyik legszélesebb körben használt titkosítási technika, valamint az egyik legrégebbi, a Római Birodalom idejéből származik. Caesar titkosítása, amelyet nem másról neveztek el, mint Julius Caesar, aki katonai levelezésének titkosítására használta, a szimmetrikus titkosítás híres történelmi példája.

a szimmetrikus titkosítás célja az érzékeny, titkos vagy minősített információk védelme. Naponta használják számos nagy iparágban, beleértve a védelmet, az űrkutatást, a banki szolgáltatásokat, az egészségügyet és más iparágakat, amelyekben a személy, az üzleti vagy a szervezet érzékeny adatainak védelme rendkívül fontos.

grafika: ez a szimmetrikus titkosítási folyamat illusztrációja.

hogyan működik a szimmetrikus titkosítás?

a szimmetrikus titkosítás az adatok titkosításához és visszafejtéséhez folyamos vagy blokkos titkosítást használ. Az adatfolyam-titkosítás a sima szöveget bájtonként titkosítja, a blokk-titkosítás pedig a sima szöveg teljes egységeit vagy blokkjait konvertálja előre meghatározott kulcshosszúsággal, például 128, 192 vagy 256 bittel.

a küldőknek és a címzetteknek, akik szimmetrikus titkosítást használnak az adatok egymásnak történő továbbításához, ismerniük kell a titkos kulcsot, hogy feladók esetén titkosítsák azokat az adatokat, amelyeket meg akarnak osztani a címzettekkel, címzettek esetében pedig visszafejtsék és elolvassák a feladók által megosztott titkosított adatokat, valamint titkosítsák a szükséges válaszokat.

íme egy egyszerűsített példa a szimmetrikus titkosításra: ha Claire, a küldő, bizalmas dokumentumot akar küldeni Jacqueline-nek, a címzettnek, Claire a titkos kulcsot használja a fájl titkosításához, és elküldi Jacqueline-nek, aki nem tudja elolvasni a tartalmát, amíg be nem írja ugyanazt a kulcsot, amelyet Claire éppen a fájl titkosításához használt. Ezzel szemben, ha Jacqueline módosítja a dokumentumot, és meg akarja osztani Claire-rel, ugyanazt a kulcsot használja a fájl újbóli titkosításához, és visszaküldi Claire-nek, aki ugyanazt a kulcsot használja a fájl visszafejtéséhez és a tartalmának eléréséhez, és a folyamat megismétlődik.

vegye figyelembe, hogy ez csak egy példa a szimmetrikus titkosítás működésének egyszerűsítésére. A szimmetrikus titkosítás manuálisan vagy automatikusan is elvégezhető.

a szimmetrikus titkosítás azonban nem korlátozódik az adatok megosztására egy feladó és egy címzett között. A szimmetrikusan titkosított információkhoz bárki hozzáférhet-Claire, Jacqueline, munkatársuk, Frank, főnökük, Jennifer, et al. – ki tudja a titkos kulcsot. Ebben rejlik az oka annak, hogy a megosztott kriptográfiai kulcs elrejtése illetéktelen felektől létfontosságú a szimmetrikus titkosítás sikeréhez és a szimmetrikusan titkosított adatok integritásához.

grafika: a szimmetrikus titkosítás példái közé tartozik az Advanced Encryption Standard (AES) és a TLS/SSL protokoll.

milyen példák vannak a szimmetrikus titkosításra?

a szimmetrikus titkosítás népszerű példái közé tartozik a:

- Data Encryption Standard (DES)

- Triple Data Encryption Standard (Triple DES)

- Advanced Encryption Standard (AES)

- nemzetközi adattitkosítási algoritmus (IDEA)

- TLS/SSL protokoll

AES titkosítás, amely blokk titkosításokat használ a 128, 192 vagy 256 bit Az adatok titkosítására és visszafejtésére az egyik legismertebb és leghatékonyabb szimmetrikus titkosítási technika. Több milliárd évbe telne feltörni, és ezért használják érzékeny, titkos vagy minősített információk védelmére a kormányban, az egészségügyben, a bankokban és más iparágakban. Biztonságosabb, mint a Des, a Triple DES és az IDEA.

a Des titkosítást a National Institute of Standards And Technology (NIST) egy örökölt szimmetrikus titkosítási algoritmusnak tekinti, mivel régóta nem volt hatékony az érzékeny információk védelme a brute-force támadásokkal szemben. Valójában a NIST teljesen visszavonta a szabványt, és biztonságosabb nagy testvérének, a Triple DES encryption-nek ugyanaz a sorsa lesz. Bár még ma is használják, a NIST 2023-ban visszavonja és letiltja a Triple DES titkosítást a növekvő biztonsági aggályok miatt.

az IDEA titkosítást a des helyettesítésére fejlesztették ki az 1990-es években, de az AES-t végül biztonságosabbnak ítélték. Az ötlet ma már egy nyílt és ingyenes blokk-titkosító algoritmus, így bárki használhatja, de általában elavultnak és hatástalannak tekintik az érzékeny és szigorúan titkos információk biztosításában. Az AES titkosítás mindkét célra az arany standard.

Transport Layer Security (TLS), valamint elődje, a Secure Sockets Layer (SSL) szimmetrikus titkosítást használ. Alapvetően, amikor egy ügyfél hozzáfér egy szerverhez, egyedi szimmetrikus kulcsok, úgynevezett munkamenet kulcsok jönnek létre. Ezek a munkamenetkulcsok az ügyfél és a kiszolgáló között az adott ügyfél-kiszolgáló munkamenetben az adott időpontban megosztott adatok titkosítására és visszafejtésére szolgálnak. Egy új kliens-szerver munkamenet új, egyedi munkamenet-kulcsokat generál.

a TLS/SSL nemcsak szimmetrikus titkosítást használ, hanem szimmetrikus és aszimmetrikus titkosítást is, hogy biztosítsa a kliens-szerver munkamenetek és az azokon belül kicserélt információk biztonságát.

grafikus: a szimmetrikus titkosítás előnyei közé tartozik a biztonság, a sebesség és az iparági elfogadás és elfogadás.

milyen előnyei vannak a szimmetrikus titkosításnak?

a szimmetrikus titkosítást ma azért használják, mert nagy mennyiségű adatot képes gyorsan titkosítani és visszafejteni, és könnyen megvalósítható. Használata egyszerű, az AES iterációja pedig az elérhető adattitkosítás egyik legbiztonságosabb formája.

a szimmetrikus titkosításnak számos előnye van aszimmetrikus megfelelőjével szemben, de az aszimmetrikus titkosításról ebben a blogbejegyzésben egy kicsit később beszélünk.

a szimmetrikus titkosítás néhány előnye:

- biztonság: az olyan szimmetrikus titkosítási algoritmusok, mint az AES, több milliárd évig tartanak, hogy feltörjék a brute-force támadásokat.

- sebesség: a szimmetrikus titkosítás rövidebb kulcshossza és az aszimmetrikus titkosításhoz képest viszonylag egyszerűsége miatt sokkal gyorsabban végrehajtható.

- ipari elfogadás és elfogadás: a szimmetrikus titkosítási algoritmusok, mint például az AES, biztonságuk és sebességük miatt az adattitkosítás arany standardjává váltak, és mint ilyen, évtizedek óta élvezik az ipar elfogadását és elfogadását.

grafikus: a szimmetrikus titkosítás hátrányai közé tartozik a kulcselosztási mechanizmusok biztonságának biztosítása.

milyen hátrányai vannak a szimmetrikus titkosításnak?

a szimmetrikus titkosítás messze legnagyobb hátránya, hogy egyetlen titkos kriptográfiai kulcsot használ az információk titkosításához és visszafejtéséhez.

miért?

Nos, ha ezt a titkos kulcsot nem biztonságos helyen tárolják a számítógépen, akkor a hackerek szoftver alapú támadásokkal férhetnek hozzá, lehetővé téve számukra a titkosított adatok visszafejtését, ezáltal legyőzve a szimmetrikus titkosítás teljes célját.

ezenkívül, ha az egyik fél vagy entitás egy helyen titkosít, egy másik fél vagy entitás pedig egy másodperc alatt visszafejti, akkor a kulcsot továbbítani kell, így sebezhetővé válik a lehallgatással szemben, ha az átviteli csatorna veszélybe kerül.

ezért elengedhetetlen a titkosítási kulcs biztonsága nyugalmi állapotban és szállítás közben. Ellenkező esetben csak egy litániát kér független és államilag támogatott kibertámadóktól, hogy hozzáférjenek a küldetés szempontjából kritikus, biztonsági szempontból kritikus vagy jogilag védett adatokhoz.

a szimmetrikus titkosítás használatának egyetlen hátránya a biztonsági hatékonysága az aszimmetrikus titkosításhoz képest, amelyet általában biztonságosabbnak, de lassabban végrehajthatónak tartanak, mint a szimmetrikus titkosítást.

de az aszimmetrikus titkosítás biztonságosabb, mint a szimmetrikus titkosítás? Derítsük ki.

grafikus: az aszimmetrikus titkosítás nyilvános és privát kulcspárokat használ az érzékeny információk titkosításához és visszafejtéséhez.

mi az aszimmetrikus titkosítás?

ellentétben a szimmetrikus titkosítással, amely ugyanazt a titkos kulcsot használja az érzékeny információk titkosításához és visszafejtéséhez, az aszimmetrikus titkosítás, más néven nyilvános kulcsú titkosítás vagy nyilvános kulcsú titkosítás matematikailag összekapcsolt nyilvános és privát kulcspárokat használ a feladók és címzettek érzékeny adatainak titkosításához és visszafejtéséhez.

a szimmetrikus titkosításhoz hasonlóan a sima szöveg is titkosítássá alakul, és fordítva a Titkosítás és a visszafejtés során. A fő különbség az, hogy két egyedi kulcspárt használnak az adatok aszimmetrikus titkosításához.

grafika: ez az aszimmetrikus titkosítási folyamat illusztrációja.

hogyan működik az aszimmetrikus titkosítás?

íme egy egyszerűsített példa az aszimmetrikus titkosításra: ha Claire, a küldő, és Jacqueline, a címzett, folyamatosan bizalmas fájlt akarnak küldeni egymásnak, Claire és Jacqueline átadják egymásnak az egyedi és a megfelelő nyilvános kulcsokat. Claire ezután Jacqueline nyilvános kulcsát használja a fájl titkosításához, mivel csak Jacqueline számára készült, és elküldi a fájlt Jacqueline-nek. A fájl kézhezvétele után Jacqueline a privát kulcsát-a “privát” kulcsszót – használja, ami azt jelenti, hogy Jacqueline-n kívül senki más nem tudja -, hogy visszafejtse a fájlt és hozzáférjen a tartalmához. Jacqueline-n kívül senki más, még Claire sem tudja visszafejteni ezt a fájlt, mert Jacqueline-n kívül senki más nem ismeri Jacqueline privát kulcsát. Ugyanez a folyamat érvényes, amikor Jacqueline vissza akarja küldeni a fájlt Claire-nek. Jacqueline Claire nyilvános kulcsához köti, Claire pedig a privát kulcsával dekódolja a fájlt.

vegye figyelembe, hogy ez az aszimmetrikus titkosítás egyszerűsítése. A szimmetrikus titkosításhoz hasonlóan az aszimmetrikus titkosítás manuálisan vagy automatikusan is elvégezhető.

látja, hogy az aszimmetrikus titkosítás biztonságosabbnak tekinthető, mint a szimmetrikus titkosítás? Bár ez egy érdekes kérdés, valójában nem a megfelelő kérdés, mert technikailag az, hogy a szimmetrikus vagy aszimmetrikus titkosítás biztonságosabb-e, nagyban függ a kulcs méretétől és a kriptográfiai kulcsokat tároló vagy továbbító média biztonságától.

az egyik ok, amiért az aszimmetrikus titkosítást gyakran biztonságosabbnak tekintik, mint a szimmetrikus titkosítást, az az, hogy az aszimmetrikus titkosításhoz, ellentétben a megfelelőjével, nem szükséges ugyanazon titkosító-visszafejtő kulcs cseréje két vagy több fél között. Igen, nyilvános kulcsokat cserélnek, de az aszimmetrikus kriptorendszerben adatokat megosztó felhasználók egyedi nyilvános és privát kulcspárokkal rendelkeznek, és a nyilvános kulcsaik, mivel csak titkosításra használják őket, nem jelentenek kockázatot a hackerek jogosulatlan visszafejtésére, ha ismertté válnak, mert a hackerek, feltételezve, hogy a privát kulcsokat titokban tartják, nem ismerik a felhasználók privát kulcsait, és így nem tudják visszafejteni a titkosított adatokat.

az aszimmetrikus titkosítás lehetővé teszi a digitális aláírás hitelesítését is, ellentétben a szimmetrikus titkosítással. Alapvetően ez magában foglalja a privát kulcsok használatát az üzenetek vagy fájlok digitális aláírásához, a megfelelő nyilvános kulcsokat pedig annak megerősítésére használják, hogy ezek az üzenetek a helyes, ellenőrzött feladótól származnak.

grafikus: az aszimmetrikus titkosítás példái közé tartozik a Rivest Shamir Adleman (RSA) és a Digital Signature Algorithm (DSA).

milyen példák vannak az aszimmetrikus titkosításra?

példák az aszimmetrikus titkosításra:

- Rivest Shamir Adleman (RSA)

- a digitális aláírás szabvány (DSS), amely magában foglalja a digitális aláírás algoritmus (DSA)

- elliptikus görbe kriptográfia (ECC)

- a Diffie-Hellman csere módszer

- TLS/SSL protokoll

az 1977-ben megjelent rsa az aszimmetrikus titkosítás egyik legrégebbi példája. A Ron Rivest, Adi Shamir és Leonard Adleman által kifejlesztett RSA titkosítás egy nyilvános kulcsot hoz létre két nagy, véletlenszerű prímszám szorzásával, és ugyanezen prímszámok felhasználásával létrehoz egy privát kulcsot. Innen szabványos aszimmetrikus titkosítás történik: az információkat a nyilvános kulcs segítségével titkosítják, a privát kulcs segítségével pedig visszafejtik.

a DSS, amely magában foglalja a digitális aláírás algoritmust (DSA), az aszimmetrikus digitális aláírás-hitelesítés tökéletes példája. A feladó privát kulcsát az üzenet vagy fájl digitális aláírására használják, a címzett pedig a feladó megfelelő nyilvános kulcsával igazolja, hogy az aláírás a megfelelő feladótól származik, nem pedig gyanús vagy jogosulatlan forrásból.

az ECC egy RSA alternatíva, amely kisebb kulcsméreteket és matematikai elliptikus görbéket használ az aszimmetrikus titkosítás végrehajtásához. Gyakran használják a kriptovaluta tranzakciók digitális aláírására; valójában a népszerű kriptovaluta Bitcoin az ECC – t – az elliptikus görbe digitális aláírási algoritmust (ECDSA) – használja a tranzakciók digitális aláírására és annak biztosítására, hogy a pénzeszközöket csak az engedélyezett felhasználók költsék el. Az ECC sokkal gyorsabb, mint az RSA a kulcs-és aláírásgenerálás szempontjából, és sokan az aszimmetrikus titkosítás jövőjének tekintik, elsősorban a webes forgalom és a kriptovaluta, de más alkalmazások számára is.

a Diffie-Hellman, a kriptográfia egyik legnagyobb áttörése, egy olyan KULCSCSERE-módszer, amelyet két olyan fél használhat, akik még soha nem találkoztak nyilvános és privát kulcspárok cseréjére Nyilvános, nem biztonságos kommunikációs csatornákon keresztül. Diffie-Hellman előtt két félnek, akik titkosítani akarták egymás közötti kommunikációjukat, fizikailag elő kellett cserélniük a titkosítási kulcsokat, hogy mindkét fél megfejthesse egymás titkosított üzeneteit. Diffie-Hellman úgy alakította ki, hogy ezek a kulcsok biztonságosan cserélhetők legyenek nyilvános kommunikációs csatornákon keresztül, ahol harmadik felek általában érzékeny információkat és titkosítási kulcsokat nyernek ki.

a TLS/SSL aszimmetrikus titkosítást használ a biztonságos kliens-szerver munkamenet létrehozásához, miközben az ügyfél és a kiszolgáló szimmetrikus titkosítási kulcsokat generál. Ez az úgynevezett TLS kézfogás. Miután a TLS kézfogás befejeződött, az ügyfél-kiszolgáló munkamenet kulcsai titkosítják az adott munkamenetben kicserélt információkat.

grafikus: az aszimmetrikus titkosítás előnyei közé tartozik a digitális aláírás-hitelesítés és a dekódoló kulcsok magánéletének köszönhetően fokozott biztonság.

milyen előnyei vannak az aszimmetrikus titkosításnak?

az aszimmetrikus titkosítás használatának előnyei a következők:

- a kulcs elosztása nem szükséges: a kulcsfontosságú terjesztési csatornák biztosítása régóta fejfájást okoz a kriptográfiában. Az aszimmetrikus titkosítás teljesen kiküszöböli a kulcselosztást. A szükséges nyilvános kulcsok cseréje nyilvános kulcsú szervereken keresztül történik, és a nyilvános kulcsok nyilvánosságra hozatala jelenleg nem veszélyezteti a titkosított üzenetek biztonságát, mivel nem használhatók fel privát kulcsok levezetésére.

- a privát kulcsok cseréje nem szükséges: aszimmetrikus titkosítás esetén a privát kulcsokat biztonságos helyen kell tárolni, és így az azokat használó entitások számára privátnak kell lenniük. Alapvetően az érzékeny információk visszafejtéséhez szükséges kulcsokat soha, és soha nem szabad kicserélni egy potenciálisan veszélyeztetett kommunikációs csatornán keresztül, és ez jelentős plusz a titkosított üzenetek biztonsága és integritása szempontjából.

- digitális aláírás/üzenet hitelesítés: az aszimmetrikus titkosítással a feladók a privát kulcsaikkal digitális aláírással ellenőrizhetik, hogy az üzenet vagy fájl tőlük származik-e, nem pedig nem megbízható harmadik féltől.

úgy tűnhet, hogy nincs baj az aszimmetrikus titkosítással. Miért választanád a szimmetrikus titkosítást, ha az aszimmetrikus titkosítás olyan biztonságos?

egy szó: sebesség.

grafikus: az aszimmetrikus titkosítás hátrányai közé tartozik a végrehajtás lassúsága a szimmetrikus titkosításhoz képest.

milyen hátrányai vannak az aszimmetrikus titkosításnak?

az aszimmetrikus titkosítás fő hátránya, hogy hosszabb kulcshossza miatt lassabb, mint a szimmetrikus titkosítás, nem is beszélve arról, hogy az aszimmetrikus titkosítási számítások sokkal összetettebbek, mint szimmetrikus társaik.

miért? Mivel elméletileg a nyilvános kulcsok felhasználhatók a privát kulcsok feltörésére – ismét matematikailag összekapcsolva -, de az aszimmetrikus titkosítás rendkívül hosszú kulcshosszokat használ, hogy ezt gyakorlatilag lehetetlenné tegye, legalábbis egyelőre.

tehát dióhéjban a szimmetrikus titkosítás gyorsabb, mint az aszimmetrikus titkosítás. Az aszimmetrikus titkosítás feláldozza a sebességet a biztonság érdekében, míg a szimmetrikus titkosítás feláldozza a biztonságot a sebesség érdekében.

ez nem azt jelenti, hogy a szimmetrikus titkosítás nem biztonságos; azonban az aszimmetrikus titkosítás alapja kiküszöböli számos információbiztonsági kockázatot, amelyek még mindig léteznek a rosszul kezelt szimmetrikus titkosítási kriptorendszerekben.

grafikus: összefoglaljuk a szimmetrikus és aszimmetrikus titkosítás közötti” kulcs ” különbségeket.

következtetés: a legfontosabb különbségek összefoglalása

a szimmetrikus és aszimmetrikus titkosítás között a legfontosabb különbségek a sebesség és a biztonsági beállítások. Általánosságban elmondható, hogy a szimmetrikus titkosítás gyorsabb és egyszerűbb, de gyakran kevésbé biztonságosnak tekintik, mint az aszimmetrikus titkosítást. De ahogy már megbeszéltük, a titkosítás valójában két dologra vezethető vissza: a kulcs méretére és a titkosítási kulcsokat tároló média biztonságára.

a szimmetrikus titkosítást sokkal gyorsabban lehet végrehajtani a rövidebb kulcshossz miatt. Az aszimmetrikus titkosítás a hosszabb kulcshossz és az összetett algoritmusok miatt hajlamos a hálózatok lekapcsolására. Ezeket a kompromisszumokat érdemes figyelembe venni, amikor eldönti, hogy milyen típusú titkosítást alkalmazzon.

a Trenton Systems nagy teljesítményű szerverein és munkaállomásainkon adattitkosítási megoldásokat kínálunk AES-kompatibilis, Opal-kompatibilis és FIPS formájában-140-2-kompatibilis self-encrypting meghajtók (sed).

párosítsa ezt technológiai partnerünk, a FUTURA Cyber kripto menedzsment platformjával (CMP), és egy biztonságos, jól kezelt számítógépet készített, amely képes ellenállni az érzékeny adatai elleni gyakori támadásoknak.

További információ arról, hogyan biztosítjuk az adatok integritását az adatok titkosításával, forduljon hozzánk még ma.

![]()