o que é o Active Directory?O Active Directory da Microsoft (MS AD) é uma das ferramentas de gerenciamento de permissões de rede e autenticação de usuário mais usadas no mundo. Ele permite o login federado em toda uma rede corporativa e o gerenciamento de funções e permissões de usuário de um único ponto em vários serviços.

este serviço é extremamente valioso para estruturas de negócios maiores e mais desenvolvidas, uma vez que os administradores de Sistema seriam mais eficientes gerenciando computadores que foram adicionados ao Domínio centralmente. Serviços como o Microsoft Exchange e o Microsoft SQL Server também precisam do Active Directory para funcionar corretamente. Qualquer instância do Active Directory Domain Controller ficar offline é um problema significativo, pois todos os usuários não poderão fazer login e o sistema geral não funcionará corretamente em geral.Mesmo quando as empresas se movem para as ofertas de nuvem e SaaS, a integração com a infraestrutura De anúncios existente é frequentemente considerada um requisito para o sucesso do projeto. Com isso dito, a complexidade do Active Directory, bem como sua capacidade de ser mantida em tempo de atividade quase perfeito, significa que uma solução viável de backup e recuperação de desastres do Active Directory é uma necessidade absoluta.

digno de nota: Ad Disaster Recovery (DR) é algo que não deve ser feito – ou confundido com – backups do servidor de diretório porque esses planos devem incluir maneiras de voltar antes da lápide mais antiga. Da mesma forma, as restaurações de dados do servidor de diretório de granularidade de item único não devem ser confundidas com o DR. consulte o último parágrafo deste blog para obter mais detalhes.

Como Funciona O Active Directory?

o núcleo do Active Directory como um sistema de gerenciamento é um banco de dados que contém logs de transações e objetos individuais. Este banco de dados é dividido em várias partes – e cada parte possui um tipo diferente de informação, seja contexto de nomes de domínio (grupos de usuários ou individuais) ou partição de configuração/esquema (informações de estrutura de anúncios e informações de design de anúncios, respectivamente). A estrutura do banco de dados do Active Directory é hierárquica e sua forma se parece muito com uma árvore. O arquivo principal usado para armazenamento de banco de dados do Active Directory é Ntds.dit.O Active Directory funciona através de vários protocolos para garantir a segurança da rede com a qual está operando. Esses protocolos são os seguintes:

- protocolo LDAP (Lightweight Directory Access Protocol) é utilizado para acesso ao diretório (Active Directory e outros) e o diretório dos serviços de autenticação através de usuário e senha, é também aberto e multi-plataforma;

- protocolo Kerberos é uma criptografia baseada no protocolo que é usado para single sign-on e autenticação segura de operações, verifica nomes de usuário e senhas antes de guardá-los dentro do diretório LDAP.

o Active Directory também está profundamente integrado com arquivos de Sistema protegidos pelo Windows, servidor DNS, banco de dados de registro de classe COM+, diretório Sysvol, informações de serviço de cluster e vários outros. Essa quantidade de integrações também influencia diretamente a estratégia geral de backup do Active Directory.

recomendações de backup do Active Directory

em seguida, falaremos sobre várias recomendações gerais de uso durante o backup do seu servidor do Active Directory.

Faça backup do seu Active Directory regularmente

a frequência de backup recomendada para o Active Directory não é superior a 60 dias. A razão para isso é uma das especificidades do gerenciamento de banco de dados do Active Directory – objetos ad tombstone.

quando o objeto no diretório é excluído (o que significa que a maioria dos atributos do objeto, ou todos eles, são excluídos) – ele é marcado como um objeto de lápide e não é excluído fisicamente até a expiração do período de vida útil da lápide, que é exatamente de 60 dias. Se você tiver vários controladores de domínio operando ao mesmo tempo e a função de replicação do Active Directory estiver habilitada – todos esses arquivos de lápide seriam copiados em cada um de seus controladores e mantidos lá até o tempo de expiração. Há também o fato de que, se você estiver restaurando um backup do controlador de domínio que foi criado mais de 60 dias antes de hoje – você terá muitas inconsistências devido a um dos controladores de domínio ter informações sobre objetos que nem existem mais.

mais uma razão para a marca “60 dias ou menos” é que qualquer software ou driver instalado após o último backup não funcionaria no caso de restauração de dados, pois não haverá informações no registro sobre esses drivers ou software.

existem muito mais problemas potenciais que podem surgir devido aos dados não serem copiados com frequência suficiente. A recomendação mais “segura” é fazer backup do Active Directory diariamente.

mantenha pelo menos um dos controladores de domínio com backup

este conselho é principalmente para empresas maiores que possuem mais de um controlador de domínio em sua infraestrutura. Você deve fazer backup de pelo menos um de seus controladores de domínio se tiver vários deles para garantir pelo menos a recuperação parcial de dados no caso de algum tipo de falha de hardware ou software. Além disso, se você tiver funções FSMO (Flexible single Master Operation) instaladas em um de seus controladores – você deve priorizar o backup primeiro. Dessa forma, se você perder todos os seus controladores, poderá recuperar um deles – aquele com FSMO – que será considerado “primário” e, depois disso, se você implantar outro controlador – poderá, essencialmente, copiar todas as alterações do controlador de domínio “primário” para o controlador “secundário”.

priorizar software que fornece consistência de dados

é um conhecimento bastante comum que qualquer backup deve ser feito de forma a garantir que sua’ consistência é preservada. O mesmo vale para o backup do Active Directory. A melhor opção é fazer backup dos dados enquanto o servidor está desligado ou quando o VSS é usado em um servidor em execução. Pelo contrário-tentar fazer backup de dados do servidor que está funcionando 24 horas por dia, 7 dias por semana, não é a melhor ideia. É por isso que é altamente recomendável usar serviços compatíveis com VSS para qualquer uma das suas necessidades de backup do Active Directory. O VSS cria um instantâneo dos dados, que essencialmente congela o sistema e suas informações até que o processo de backup seja concluído. Dessa forma, você não perderá ou corromperá arquivos que estavam se reescrevendo no servidor no momento em que o backup estava se criando.

seu plano de recuperação de desastres deve incluir backup de anúncios

ter um plano de recuperação de desastres é uma obrigação em geral, e quanto mais cenários você puder prever e prevenir ou se preparar – melhor você será no caso de algum tipo de desastre. Nesse caso, o backup de anúncios é importante porque, essencialmente, você não pode usar nenhum serviço relacionado a anúncios se restaurá-lo antes de restaurar o backup de anúncios. Você pode fazer backup do seu controlador de domínio em vários locais de armazenamento diferentes: nuvem, local ou local remoto. Ter mais de uma cópia do seu Active Directory também é altamente recomendado.

procure a opção de recuperação granular, se possível

enquanto o processo de recuperação e reescrita de todos os seus dados do Active Directory é uma boa ideia na maioria das vezes – você pode querer procurar serviços que também forneçam a opção de recuperação granular. Dessa forma, se você quiser recuperar apenas um ou alguns arquivos do seu backup – você poderá fazê-lo com bastante facilidade. Isso também reduz o tempo geral de restauração de dados, especialmente quando o Active Directory é maior do que a média.

Ferramentas e serviços nativos de Backup do Active Directory

existem várias ferramentas de backup nativas para o Active Directory criadas pela Microsoft para fazer backup de Servidores Windows, incluindo aqueles que estão executando controladores de domínio do Active Directory.

Backup do Windows Server

o Backup do Windows Server é um programa que substituiu o NTBackup no Windows Server 2008 e nas versões mais recentes. O WSB vem com uma nova interface e a capacidade de criar backups incrementais com o uso do VSS (Microsoft Volume Shadow Copy Service). Os dados que foram copiados são salvos no formato VHD. Depois de fazer o backup, você poderá montar esses discos VHD em uma máquina – virtual e física – para acessar os dados que você fez backup. A diferença entre este VHD e aquele que é criado usando MVMC (Microsoft Virtual Machine Converter) é que este VHD não é inicializável. O comando para fazer backup de todo o volume ou do Estado do sistema é o seguinte: wbadmin start systemstatebackup .

as principais vantagens deste método de backup para backup do Active Directory são as seguintes: é acessível, pode funcionar com VSS e você pode fazer backup de todo o sistema ou fazer backup de nada além de arquivos do Active Directory. A principal desvantagem é que trabalhar com o WSB requer muito conhecimento prévio e compreensão para atingir todo o potencial do programa em relação ao processo de backup e recuperação.

System Center Data Protection Manager

o outro serviço de backup criado pela Microsoft é o System Center Data Protection Management (SC DPM). Criar os backups de dados usuais e os backups do Active Directory está dentro dos recursos do programa. O SC DPM é um serviço de backup/recuperação de nível corporativo que pode ser usado para proteção de dados do Windows Server (que inclui backups do Active Directory). A diferença entre WSB e SC DPM é que o primeiro é gratuito, enquanto o último é um software pago instalado separadamente e não incluído no pacote básico do sistema Microsoft. Também é um pouco mais difícil de configurar em comparação com o WSB. Mas ainda é altamente recomendável usá-lo para garantir a proteção completa do seu dispositivo. A lista de recursos do SC DPM inclui suporte a VSS, suporte a backup incremental, suporte a backup em nuvem do Microsoft Azure e a incapacidade de recuperar arquivos singulares do backup do Active Directory. O uso mais prático do SC DPM é proteger vários servidores Microsoft Exchange / Microsoft SQL e outros dispositivos baseados no Windows.

Métodos de Backup do Active Directory de terceiros

mesmo que o WSB e o SC DPM sejam as soluções nativas para fazer backup do Active Directory – há muitas outras soluções possíveis para isso. Na verdade, quase todos os Serviços de backup de nível empresarial devem ser capazes de fazer backup do Active Directory com pouco ou nenhum problema. A diferença entre todos esses serviços nesse caso é a maneira como alguns deles fornecem mais recursos ao lidar com o backup e a restauração do Active Directory.

o ponto principal dos backups em geral também funciona com o Active Directory – o backup de dados deve ser feito de uma maneira específica para garantir que os dados sejam consistentes o suficiente. A maioria dos serviços de backup de terceiros usa o VSS para criar um instantâneo dos dados copiados para evitar que esses dados sejam modificados de alguma forma no meio do processo de backup. Há também a possibilidade de outro problema acontecer: se o backup do Active Directory for gravado em um disco físico – o instantâneo criado será usado para a operação de gravação, mas se for baseado na cópia do banco de dados do Active Directory ao vivo – inconsistências devem surgir de uma forma ou de outra.

cada provedor de backup tem sua própria maneira específica de lidar com o referido problema, alguns mais eficazes do que outros. Além disso, alguns dos serviços de backup de terceiros podem fornecer restauração de objetos muito específica para backups do Active Directory. Um dos exemplos disso é a capacidade de restaurar contas de usuário individuais em vez de todo o banco de dados. Mas nem todos esses produtos podem fazer isso, a maioria deles só pode fornecer serviço completo de backup e restauração para backups do Active Directory.

backup do Active Directory com Bacula Enterprise Edition

o Active Directory é executado em uma arquitetura altamente redundante por design, e a perda de todo o diretório normalmente representa uma grande falha no site. A recuperação neste caso é muitas vezes reconstruções completas ou recuperações bare metal de backup, e muitas vezes uma etapa de recuperação separada para Bancos de dados e os componentes do anúncio. O plugin VSS do Bacula Enterprise Edition pode fornecer as ferramentas de backup e recuperação de nível de DR para essas situações, e o plugin Bare Metal Recovery permite a recuperação de um sistema em execução no qual os Serviços de anúncios podem ser recuperados. No entanto, embora os backups de recuperação de desastres sejam uma ótima coisa, eles não ajudam no caso de alterações ou corrupções erradas que causam problemas significativos em uma parte da estrutura de diretórios, mas não devem exigir uma restauração de todo o diretório. Por exemplo, um administrador descuidado (ou descontente) pode fazer alterações nas permissões de uma OU inteira, causando todos os tipos de problemas para a organização.

neste cenário, as soluções podem ser limitadas a uma reconstrução manual muito demorada e propensa a erros da estrutura ou a uma restauração do backup. É aqui que o plugin Bacula Enterprise Directory Server pode ajudar. O plug-in de backup do Active Directory se comunica diretamente com seu ambiente do Active Directory ou LDAP usando o protocolo de rede LDAP para extrair corretamente sua estrutura de diretório e habilitar backup e recuperação no nível do objeto. Os objetos podem até ser restaurados para diferentes locais na árvore de diretórios.

isso permite a recuperação de objetos individuais, bem como todo o diretório. Ao contrário do método de plug-in VSS, o plug-in do servidor de diretório assume que uma infraestrutura De anúncios funcional foi reinstalada, na qual as informações do anúncio de backup serão restauradas, enquanto o plug-in VSS é mais adequado para cenários de recuperação de desastres. Para obter mais informações sobre qual plugin irá atender às suas necessidades, entre em contato com Bacula Systems.

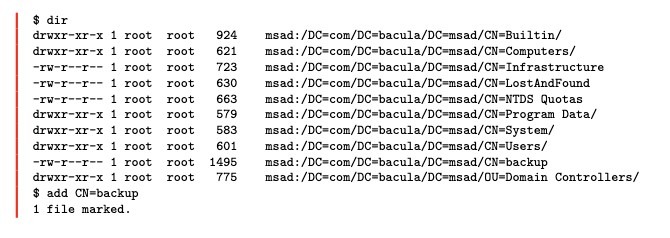

recuperação de objetos do Active Directory com o Plugin Directory Server são fáceis. Os objetos se parecem com arquivos no momento da restauração e muitas das mesmas opções funcionam. Esta imagem mostra uma janela de restauração de exemplo no bconsole:

como você pode ver, podemos selecionar um único objeto para recuperação e, neste ponto, teremos acesso a muitas opções de tempo de restauração.

por exemplo, os objetos podem ser restaurados para um servidor diferente do que eles originaram. Eles podem ser restaurados em cima de objetos existentes, e você pode escolher se deseja manter objetos existentes que são mais recentes do que os objetos sendo restaurados, mais antigos, sempre substituí-los ou nunca substituir objetos existentes. Você também pode fazer com que o plugin directory server verifique se há lápides de objetos, especialmente úteis ao restaurar objetos que foram excluídos incorretamente por um motivo ou outro. Também é possível, é claro, selecionar toda a estrutura do diretório para recuperação em um Active Directory ou servidor LDAP em funcionamento.

Conclusão

O Active Directory é, basicamente, no coração do negócio, daí a variedade de ferramentas e serviços para evitar qualquer tipo de ruptura ou uma perda de memória que pode, no mínimo, causar tempo de inatividade para os usuários e serviços prestados por sua empresa. Também é importante pesquisar adequadamente os métodos e serviços de backup antes de aplicar um deles ao seu negócio. Selecionar a solução de backup que funciona melhor para você é a chave para evitar a maioria, se não todos, dos problemas com o Active Directory e seus dados.

a capacidade de recuperar o Active Directory em um desastre é crucial para uma boa estratégia de gerenciamento de riscos para qualquer organização que depende muito dela. O Bacula Enterprise Edition fornece ferramentas para recuperar da perda total, mas também ferramentas valiosas para fazer backup do Active Directory e recuperar partes de sua infraestrutura quando as coisas derem errado.