Gráfico: neste post do blog, vamos discutir as diferenças entre criptografia simétrica, uma única técnica de criptografia de chave, e a criptografia assimétrica, também conhecida como criptografia de chave pública, que utiliza público e privado pares de chaves de chaves de criptografia.

para transmitir uma chave ou não transmitir uma chave. Essa é a questão.

existem duas formas principais de criptografia de dados em uso hoje: criptografia simétrica e criptografia assimétrica. Todos os dias, quando você está usando seu navegador da web, respondendo a e-mails, enviando formulários de sites e outras atividades, processos de criptografia simétricos e assimétricos estão acontecendo, às vezes sem o seu conhecimento. Você também pode estar familiarizado com criptografia simétrica e assimétrica porque tem experiência com OpenSSL, serviços de gerenciamento de chaves ou talvez tenha enviado um e-mail criptografado ou criptografado um arquivo Microsoft Word ou Adobe PDF com uma senha antes.

é importante entender as diferenças entre criptografia simétrica e assimétrica e como esses processos funcionam na transferência diária segura de comunicações. Você saberá o que esses termos significam quando os vir, e também saberá como eles funcionam, suas várias iterações, ciente de suas capacidades e saberá o que é mais aconselhável implementar no que diz respeito à segurança e autenticação da origem de informações confidenciais.

nesta postagem do blog, discutiremos as diferenças entre criptografia simétrica e assimétrica. No final, resumiremos essas diferenças e discutiremos as opções de criptografia relacionadas para proteger seus dados confidenciais.

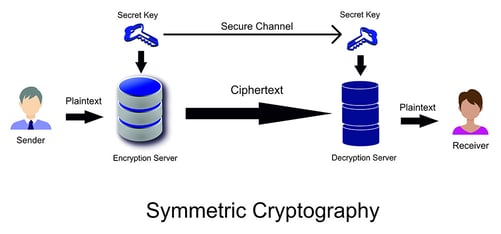

gráfico: a criptografia simétrica usa uma única chave para criptografar e descriptografar informações.

o que é criptografia simétrica? A criptografia simétrica é uma técnica de criptografia de dados amplamente usada pela qual os dados são criptografados e descriptografados usando uma única chave criptográfica secreta.

especificamente, a chave é usada para criptografar texto simples-o estado de pré-criptografia ou pós – descriptografia dos dados – e descriptografar texto cifrado-o estado de pós-criptografia ou pré-descriptografia dos dados.A criptografia simétrica é uma das técnicas de criptografia mais utilizadas e também uma das mais antigas, que remonta aos dias do Império Romano. A cifra de César, em homenagem a ninguém menos que Júlio César, que a usou para criptografar sua correspondência militar, é um famoso exemplo histórico de criptografia simétrica em ação.

o objetivo da criptografia simétrica é proteger informações confidenciais, secretas ou classificadas. É usado diariamente em muitos setores importantes, incluindo defesa, aeroespacial, bancário, saúde e outros setores nos quais proteger os dados confidenciais de uma pessoa, empresa ou organização é de extrema importância.

Gráfico: esta é uma ilustração do processo de criptografia simétrica.

como funciona a criptografia simétrica?

a criptografia simétrica funciona usando uma cifra de fluxo ou cifra de bloco para criptografar e descriptografar dados. Uma cifra de fluxo converte texto simples em texto cifrado um byte de cada vez, e uma cifra de bloco converte unidades inteiras, ou blocos, de texto simples usando um comprimento de chave predeterminado, como 128, 192 ou 256 bits.

Remetentes e destinatários usando a criptografia simétrica para transferir dados para outro tem de conhecer a chave secreta para, no caso de remetentes, encriptar os dados que pretende compartilhar com os destinatários, e, no caso de destinatários, descriptografar e ler os dados criptografados remetentes de compartilhar com eles, bem como criptografar todas as respostas necessárias.

aqui está um exemplo simplificado de criptografia simétrica: se a Claire, o remetente, quer enviar Jacqueline, o destinatário, um documento confidencial, Claire iria usar a chave secreta para criptografar o arquivo e enviá-lo para a Jacqueline, que seria incapaz de ler o seu conteúdo até que ela entrou na mesma tecla de que Claire apenas usado para criptografar o arquivo. Por outro lado, se Jacqueline fizer alterações no documento e desejar compartilhá-las com Claire, ela usaria a mesma chave para criptografar novamente o arquivo e enviá-lo de volta para Claire, que usará a mesma chave para descriptografar o arquivo e acessar seu conteúdo, e o processo se repete.

observe que este é apenas um exemplo usado para simplificar o funcionamento da criptografia simétrica. A criptografia simétrica pode ser realizada manualmente ou automaticamente.A criptografia simétrica não se limita ao compartilhamento de dados entre um remetente e um destinatário, no entanto. Informações criptografadas simetricamente podem ser acessadas por qualquer pessoa-Claire, Jacqueline, seu colega de trabalho Frank, seu chefe, Jennifer, et al. – quem sabe a chave secreta. Aí reside a razão pela qual esconder a chave criptográfica compartilhada de partes não autorizadas é vital para o sucesso da criptografia simétrica e a integridade dos dados criptografados simetricamente.

gráfico: exemplos de criptografia simétrica incluem o protocolo Advanced Encryption Standard (AES) e TLS / SSL.

quais são alguns exemplos de criptografia simétrica?

exemplos populares de criptografia simétrica incluem o:

- Padrão de Criptografia de Dados (DES)

- Triple Data Encryption Standard (DES Triplo)

- Advanced Encryption Standard (AES)

- International Data Encryption Algorithm (IDEA)

- protocolo TLS/SSL

criptografia AES, que usa as cifras de blocos de 128, 192 ou 256 bits para criptografar e descriptografar dados, é uma das mais conhecidas e eficazes de criptografia simétrica técnicas em uso atualmente. Levaria bilhões de anos para quebrar, e é por isso que é usado para garantir informações confidenciais, secretas ou classificadas no Governo, Saúde, Bancos e outros setores. É mais seguro do que DES, Triple DES e IDEA.A criptografia DES agora é considerada pelo Instituto Nacional de padrões e Tecnologia (NIST) como um algoritmo de criptografia simétrica legado porque há muito tempo é ineficaz em proteger informações confidenciais de ataques de Força bruta. Na verdade, o NIST retirou totalmente o padrão, e seu big brother mais seguro, Triple DES encryption, terá o mesmo destino. Embora ainda esteja em uso hoje, a criptografia Triple DES está sendo retirada e anulada pelo NIST em 2023 por causa das crescentes preocupações de segurança.A criptografia IDEA foi desenvolvida como um substituto para o DES na década de 1990, mas o AES foi considerado mais seguro. A ideia agora é um algoritmo de cifra de blocos aberto e livre, para que qualquer um possa usá-lo, mas geralmente é considerado obsoleto e ineficaz para garantir informações confidenciais e ultrassecretas hoje. A criptografia AES é o padrão ouro para ambos os fins.

Transport Layer Security (TLS), bem como seu antecessor, Secure Sockets Layer (SSL), usa criptografia simétrica. Basicamente, quando um cliente acessa um servidor, chaves simétricas exclusivas, chamadas chaves de sessão, são geradas. Essas chaves de sessão são usadas para criptografar e descriptografar os dados compartilhados entre o cliente e o servidor nessa sessão cliente-servidor específica naquele ponto específico no tempo. Uma nova sessão cliente-servidor geraria novas chaves de sessão exclusivas.

o TLS / SSL usa não apenas criptografia simétrica, mas também criptografia simétrica e assimétrica, para garantir a segurança das sessões cliente-servidor e as informações trocadas dentro delas.

Gráfico: as vantagens da criptografia simétrica incluem segurança, velocidade e adoção e aceitação do setor.

quais são algumas vantagens da criptografia simétrica? A criptografia simétrica é usada hoje porque pode criptografar e descriptografar grandes quantidades de dados rapidamente, e é fácil de implementar. É simples de usar e sua iteração AES é uma das formas mais seguras de criptografia de dados disponíveis.

agora, a criptografia simétrica tem várias vantagens sobre sua contraparte assimétrica, mas falaremos sobre criptografia assimétrica neste post do blog um pouco mais tarde.

algumas vantagens da criptografia simétrica incluem:

- segurança: algoritmos de criptografia simétrica como AES levam bilhões de anos para quebrar usando ataques de Força bruta.

- velocidade: a criptografia simétrica, por causa de seus comprimentos de chave mais curtos e relativa simplicidade em comparação com a criptografia assimétrica, é muito mais rápida de executar.Adoção e aceitação da indústria: algoritmos de criptografia simétrica como AES tornaram-se o padrão ouro da criptografia de dados por causa de seus benefícios de segurança e velocidade e, como tal, desfrutaram de décadas de adoção e aceitação da indústria.

Gráfico: as desvantagens da criptografia simétrica incluem a necessidade de garantir a segurança dos mecanismos de distribuição de chaves.

quais são algumas desvantagens da criptografia simétrica?

de longe, a maior desvantagem da criptografia simétrica é o uso de uma única chave criptográfica secreta para criptografar e descriptografar informações.

por quê?Bem, Se essa chave secreta for armazenada em um local inseguro em um computador, os hackers poderão obter acesso a ela usando ataques baseados em software, permitindo que eles descriptografem os dados criptografados e, assim, derrotando todo o propósito da criptografia simétrica.Além disso, se uma parte ou entidade estiver criptografando em um local e uma parte ou entidade separada descriptografando em um segundo, a chave precisará ser transmitida, deixando-a vulnerável à interceptação se o canal de transmissão estiver comprometido.

é por isso que é crucial garantir a segurança da chave de criptografia em repouso e em trânsito. Caso contrário, você está apenas pedindo uma ladainha de ciberataques independentes e patrocinados pelo Estado para acessar seus dados de missão crítica, de segurança crítica ou legalmente protegidos.

a única outra desvantagem de usar criptografia simétrica é sua eficácia de segurança quando comparada à criptografia assimétrica, que geralmente é considerada mais segura, mas também mais lenta de executar do que a criptografia simétrica.

mas a criptografia assimétrica é mais segura do que a criptografia simétrica? Vamos descobrir.

gráfico: a criptografia assimétrica usa pares de chaves públicas e privadas para criptografar e descriptografar informações confidenciais.

o que é criptografia assimétrica?

ao contrário da criptografia simétrica, que utiliza a mesma chave secreta para criptografar e descriptografar as informações confidenciais, a criptografia assimétrica, também conhecida como criptografia de chave pública ou criptografia de chave pública, utiliza matematicamente ligados público e privado pares de chave para criptografar e descriptografar dos remetentes e destinatários de dados confidenciais.

tal como acontece com a criptografia simétrica, o texto simples ainda é convertido em texto cifrado e vice-versa durante a criptografia e descriptografia, respectivamente. A principal diferença é que dois pares de chaves exclusivos são usados para criptografar dados assimetricamente.

Gráfico: esta é uma ilustração do processo de criptografia assimétrica.

como funciona a criptografia assimétrica?

aqui está um exemplo simplificado de criptografia assimétrica: se Claire, o remetente e Jacqueline, o destinatário, quiserem enviar continuamente um arquivo confidencial um para o outro, Claire e Jacqueline darão suas chaves públicas únicas e respectivas um ao outro. Claire então usará a chave pública de Jacqueline para criptografar o arquivo, já que é destinado apenas a Jacqueline, e enviar o arquivo para Jacqueline. Após o recebimento do arquivo, Jacqueline usará sua chave privada – palavra – chave, “privado”, o que significa que ninguém além de Jacqueline sabe disso-para descriptografar o arquivo e acessar seu conteúdo. Ninguém além de Jacqueline, nem mesmo Claire, pode descriptografar esse arquivo, porque ninguém além de Jacqueline conhece a chave privada de Jacqueline. O mesmo processo se aplica quando Jacqueline deseja enviar o arquivo de volta para Claire. Jacqueline a amarra à chave pública de Claire, e Claire usa sua chave privada para descriptografar o arquivo.

observe que esta é uma simplificação da criptografia assimétrica. Como a criptografia simétrica, a criptografia assimétrica pode ser realizada manualmente ou automaticamente.

agora, você vê como a criptografia assimétrica pode ser vista como mais segura do que a criptografia simétrica? Embora esta seja uma pergunta interessante, não é a pergunta certa a fazer, realmente, porque, tecnicamente, se a criptografia simétrica ou assimétrica é mais segura depende em grande parte do tamanho da chave e da segurança da mídia que armazena ou transmite chaves criptográficas.Uma razão pela qual a criptografia assimétrica é frequentemente considerada mais segura do que a criptografia simétrica é que a criptografia assimétrica, ao contrário de sua contraparte, não requer a troca da mesma chave criptografada-descriptografada entre duas ou mais partes. Sim, as chaves públicas são trocadas, mas os usuários que compartilham dados em um criptosistema assimétrico têm pares de chaves públicas e privadas exclusivos, e suas chaves públicas, porque são usadas apenas para criptografia, não representam risco de descriptografia não autorizada por hackers caso se tornem conhecidas, porque os hackers, assumindo que as chaves privadas sejam mantidas privadas, não conhecem as chaves privadas dos usuários e, portanto, não podem descriptografar os dados criptografados.A criptografia assimétrica também permite a autenticação de assinatura digital, ao contrário da criptografia simétrica. Basicamente, isso envolve o uso de chaves privadas para assinar digitalmente mensagens ou arquivos, e suas chaves públicas correspondentes são usadas para confirmar que essas mensagens se originaram do remetente correto e verificado.

Gráfico: Exemplos de criptografia assimétrica incluem Rivest Shamir Adleman (RSA) e o Algoritmo de Assinatura Digital (DSA).

quais são alguns exemplos de criptografia assimétrica?

exemplos de criptografia assimétrica incluem:

- Rivest Shamir Adleman (RSA)

- o DSS (Digital Signature Standard), que incorpora o Algoritmo de Assinatura Digital (DSA)

- Criptografia de Curva Elíptica (ECC)

- o grupo Diffie-Hellman método

- protocolo TLS/SSL

Publicado em 1977, o RSA é um dos exemplos mais antigos de criptografia assimétrica. Desenvolvido por Ron Rivest, Adi Shamir e Leonard Adleman, a criptografia RSA gera uma chave pública multiplicando dois números primos grandes e aleatórios juntos e, usando esses mesmos números primos, gera uma chave privada. A partir daí, ocorre criptografia assimétrica padrão: as informações são criptografadas usando a chave pública e descriptografadas usando a chave privada.

o DSS, que incorpora o algoritmo de assinatura Digital (DSA), é o exemplo perfeito de autenticação de assinatura digital assimétrica. A chave privada de um remetente é usada para assinar digitalmente uma mensagem ou arquivo, e o destinatário usa a chave pública correspondente do remetente para confirmar que a Assinatura se originou do remetente correto e não de uma fonte suspeita ou não autorizada.ECC é uma alternativa RSA que usa tamanhos de chave menores e curvas elípticas matemáticas para executar criptografia assimétrica. É frequentemente usado para assinar digitalmente transações de criptomoeda; na verdade, a popular criptomoeda Bitcoin usa ECC – o algoritmo de assinatura digital de curva elíptica (ECDSA), para ser exato – para assinar digitalmente transações e garantir que os fundos sejam gastos apenas por usuários autorizados. O ECC é muito mais rápido que o RSA em termos de geração de chaves e assinaturas, e muitos o consideram o futuro da criptografia assimétrica, principalmente para tráfego na web e criptomoeda, mas também para outros aplicativos.Diffie-Hellman, um dos maiores avanços da criptografia, é um método de troca de chaves que duas partes que nunca conheceram podem usar para trocar pares de chaves públicas e privadas por canais de comunicação públicos e inseguros. Antes de Diffie-Hellman, duas partes que buscavam criptografar suas comunicações entre si tinham que pré-trocar fisicamente as chaves de criptografia para que ambas as partes pudessem decifrar as mensagens criptografadas umas das outras. Diffie-Hellman fez isso para que essas chaves pudessem ser trocadas com segurança por canais de comunicação públicos, onde terceiros normalmente extraem informações confidenciais e Chaves de criptografia.

TLS / SSL usa criptografia assimétrica para estabelecer uma sessão segura cliente-servidor enquanto o cliente e o servidor estão gerando chaves de criptografia simétricas. Isso é conhecido como um aperto de mão TLS. Após a conclusão do handshake TLS, as chaves de sessão cliente-servidor são usadas para criptografar as informações trocadas nessa sessão.

Gráfico: as vantagens da criptografia assimétrica incluem autenticação de assinatura digital e maior segurança devido à privacidade das chaves de descriptografia.

quais são algumas vantagens da criptografia assimétrica?

as vantagens de usar criptografia assimétrica incluem:

- distribuição de chave não necessária: proteger os canais de distribuição de chaves tem sido uma dor de cabeça na criptografia. A criptografia assimétrica elimina totalmente a distribuição de chaves. As chaves públicas necessárias são trocadas por meio de servidores de chave pública, e a divulgação de chaves públicas não é, neste momento, prejudicial à segurança das mensagens criptografadas, porque elas não podem ser usadas para derivar chaves privadas.Troca de chaves privadas não é necessário: com criptografia assimétrica, as chaves privadas devem permanecer armazenadas em um local seguro e, portanto, privadas para as entidades que as utilizam. Basicamente, as chaves necessárias para descriptografar informações confidenciais nunca são, e nunca devem ser, trocadas por um canal de comunicação potencialmente comprometido, e isso é uma grande vantagem para a segurança e integridade das mensagens criptografadas.Autenticação de assinatura/mensagem Digital: com criptografia assimétrica, os remetentes podem usar suas chaves privadas para assinar digitalmente e verificar se uma mensagem ou arquivo se originou deles e não um terceiro não confiável.

pode parecer que não há errado com criptografia assimétrica. Quero dizer, por que você escolheria criptografia simétrica se a criptografia assimétrica é tão segura?

uma palavra: velocidade.

gráfico: desvantagens da criptografia assimétrica incluem lentidão de execução quando comparada à criptografia simétrica.

quais são algumas desvantagens da criptografia assimétrica?A principal desvantagem da criptografia assimétrica é que ela é mais lenta do que a criptografia simétrica por causa de seus comprimentos de chave mais longos, sem mencionar que os cálculos de criptografia assimétrica tendem a ser muito mais complexos do que suas contrapartes simétricas.

por quê? Porque, em teoria, as chaves públicas podem ser usadas para quebrar chaves privadas – novamente, elas estão matematicamente ligadas – mas a criptografia assimétrica usa comprimentos de chave extraordinariamente longos para tornar isso praticamente impossível, pelo menos por enquanto.Portanto, em poucas palavras, a criptografia simétrica é mais rápida do que a criptografia assimétrica. A criptografia assimétrica sacrifica a velocidade pela segurança, enquanto a criptografia simétrica sacrifica a segurança pela velocidade.

agora, isso não quer dizer que a criptografia simétrica seja insegura; no entanto, a própria base da criptografia assimétrica elimina vários riscos de segurança da informação que ainda existem dentro de criptosistemas de criptografia simétrica mal gerenciados.

gráfico: vamos resumir as diferenças de “chave” entre criptografia simétrica e assimétrica.

conclusão: resumo das principais diferenças

as principais diferenças entre criptografia simétrica e assimétrica são as preferências de velocidade e segurança. De um modo geral, a criptografia simétrica é mais rápida e simples, mas geralmente é vista como menos segura do que a criptografia assimétrica. Mas, como discutimos, a criptografia realmente se resume a duas coisas: o tamanho da chave e a segurança da mídia que armazena chaves de criptografia.

a criptografia simétrica é muito mais rápida de executar por causa de seus comprimentos de chave mais curtos. A criptografia assimétrica tem uma tendência a afundar redes por causa de seus comprimentos de chave mais longos e algoritmos complexos. Essas são as compensações que vale a pena considerar ao decidir qual tipo de criptografia empregar.

na Trenton Systems, oferecemos soluções de criptografia de dados em nossos servidores de alto desempenho e estações de trabalho na forma de AES-compliant, Opal-compliant e FIPS-140-2-unidades de auto-criptografia compatíveis (SEDs).Combine isso com a plataforma de gerenciamento de criptografia (CMP) do nosso parceiro de tecnologia FUTURA Cyber, e você criou um computador seguro e bem gerenciado capaz de suportar ataques comuns a seus dados confidenciais.

para obter mais informações sobre como garantimos a integridade de seus dados usando criptografia de dados, entre em contato conosco hoje.

![]()