sunteți nou la capturile de pachete Wireshark?

am fost acolo – am primit primele mele capturi de pachete și mi s-a cerut să le analizez.

crede-mă! Pentru a avea această abilitate – a putea spune unde este problema citind o captură de pachete este un plus pentru dvs. Acum și în viitor!

după ceva timp, aveți un sentiment despre primii pași de a face cu Wireshark și cum să oferiți un prim feedback.

utilizați un profil Wireshark personalizat

când eram nou la Wireshark și nu am analizat niciodată capturile de pachete înainte, eram pierdut.

îmi amintesc timpul, deoarece analiza pachetelor a devenit un rol important ca „inginer de fiabilitate a Site-ului”. Și nu eram pregătită.

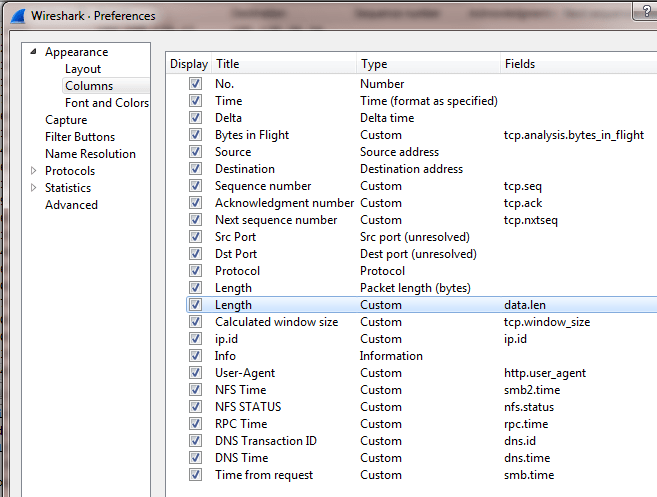

Wireshark deschide fișierul cu profilul „implicit”, care are coloanele de bază numărul pachetului, ora, sursa, destinația, Protocolul, lungimea, informațiile.

de-a lungul timpului am înțeles că având mai multe coloane disponibile de la început, va economisi timp și va ajuta și la depanare.

după cum puteți vedea în captura de ecran, am adăugat mai multe coloane. Unele dintre ele sunt foarte importante:

- Delta Time = >acesta arată timpul delta la pachetul capturat anterior

- Bytes în zbor => date care au fost trimise, dar nu a fost încă recunoscut

- număr de secvență

- număr recunoscut

- următorul număr de secvență

adăugarea acestor coloane m-a ajutat să economisesc timp în analiză!

obțineți primele informații de la 3-Way-Handshake

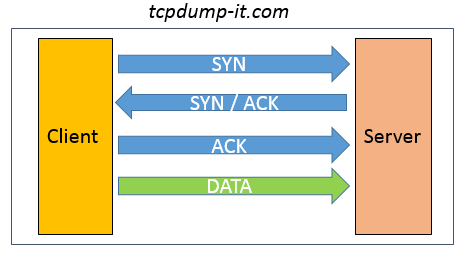

3-Way-Handshake este cel mai important pas în TCP pentru a stabili o comunicare între client și server.

iată o scurtă recapitulare a modului în care arată strângerea de mână:

- clientul trimite un pachet SYN cu numărul său inițial de secvență către Server

- serverul recunoaște (ACK) pachetul SYN (de la Client) și trimite propriul pachet SYN cu numărul său inițial de secvență

- clientul recunoaște (ACK) pachetul SYN (de la Server)

- acum comunicarea TCP este stabilită și capabilă să facă schimb de date

în timpul 3-Way-Handshake există o mulțime de informații utile schimbate între Client și Server.

pe lângă IP sursă, IP destinație, port sursă, Port destinație, Mac sursă, Mac destinație puteți obține, de asemenea:

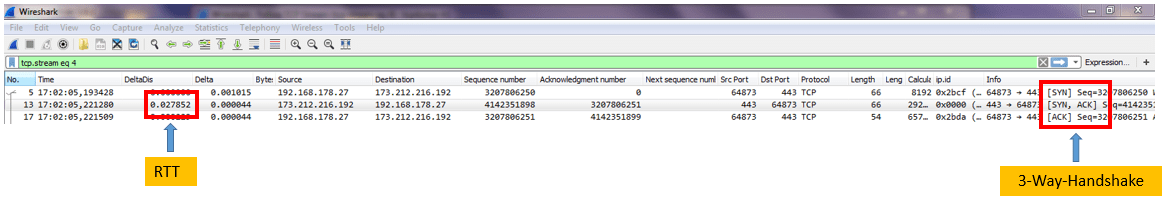

- RTT => timp dus – întors între Client și Server

- TTL => timp de trăit-cu această valoare puteți calcula numărul de hamei între Client și Server

- dimensiunea ferestrei calculate => Dimensiunea datelor care pot fi primite înainte de a fi recunoscute

cu doar 3 pachete puteți obține o imagine de ansamblu despre comunicarea TCP.

filtrați capturile de pachete la adresa de destinație (pentru filtrele necesare, utilizați introducerea mea în Wireshark – Partea 2) și începeți să analizați.

începând de acum, folosesc ca exemplu o comunicare TCP între clientul meu în rețeaua mea privată și tcpdump-it.com server (173.212.216.192).

Verificați câte pachete s-au pierdut

de când lucrez pe partea de infrastructură, primul meu obiectiv este să înțeleg dacă rețeaua se comportă așa cum ar trebui să fie.

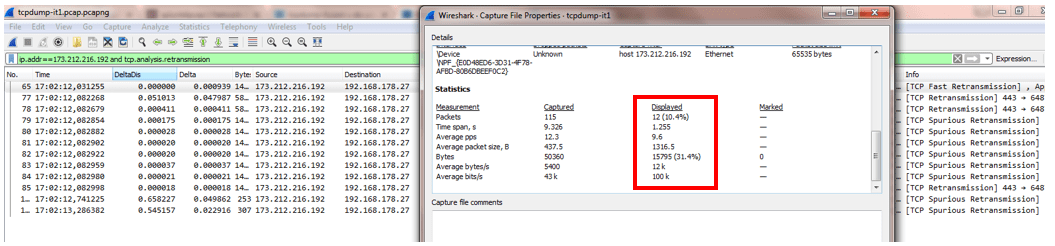

când mi se cere să analizez o captură de pachete de rețea, este un pas obligatoriu pentru a înțelege procentul pierderii de pachete (retransmisii TCP).

pentru a face acest lucru, folosesc filtrul de afișare „ip.addr = = 173.212.216.192 și tcp.analiză.retransmisie”. Acesta arată toate pachetele care au fost retransmise.

următorul pas este să deschideți „Capture File Properties „sub fila” Statistică”.

în secțiunea Statistici puteți vedea coloanele „capturate” și „afișate”.

coloana „afișată „se bazează pe filtrul de afișare și afișează statisticile în comparație cu datele” capturate”.

am folosit acest exemplu pentru a vă arăta un caz extrem. Puteți vedea că sunt 10,4% pachete retransmise.

depinde de mulți factori cât de multe procente din pierderea pachetelor sunt critice. Există opinii diferite.

probabil că niciun răspuns nu este corect, dar când pierderea de pachete este mai mare de 1% și cauzează o întârziere mare în comunicare, ar trebui să începeți să verificați mai bine.

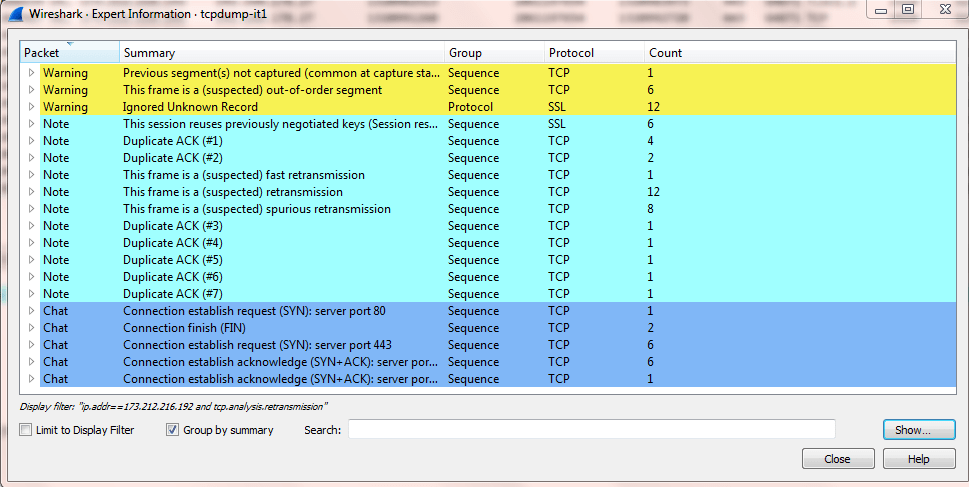

deschideți informațiile Expert

Wiresharks informațiile Expert sunt foarte utile și vă oferă o idee despre ce să verificați în captura de pachete.

în documentația Wireshark veți găsi următoarea declarație”ia infos expert ca un indiciu ce merită să se uite la, dar nu mai mult”

aceasta este exact ceea ce ar trebui să faci. Când am analizat pentru prima dată o captură de pachete, informațiile experților au fost foarte utile și mi-au oferit indicii în ce direcție să analizez.

accesați fila „Expert” și selectați „Informații Expert”. Se va deschide o fereastră nouă:

în versiunile anterioare ale Wireshark (v1), prezentarea generală despre „avertismente”, „Note”, „Chaturi” a fost mai clară.

obișnuiți-vă să deschideți informațiile experților. Te va ajuta absolut!

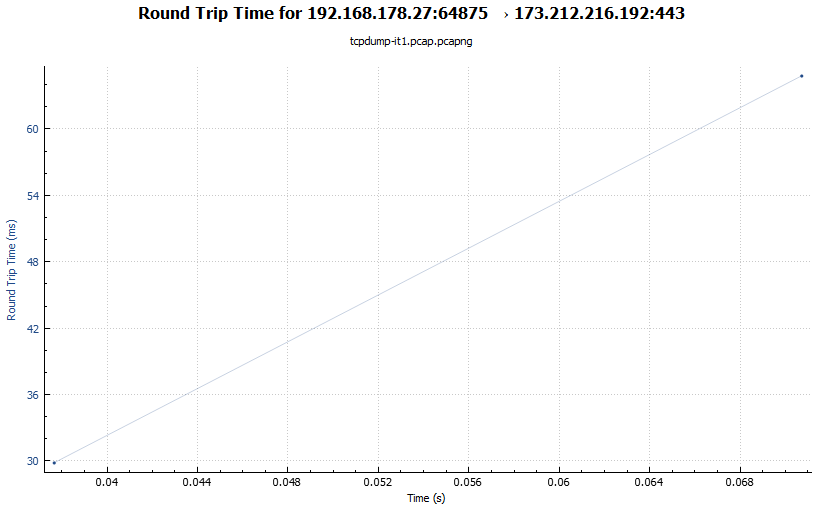

deschideți graficul timpului dus-întors

o scurtă recapitulare despre ce înseamnă timpul dus-întors:

RTT înseamnă timpul dintre trimiterea unui pachet și revenirea unui răspuns.

pentru analiza capturilor de pachete este important să înțelegem dacă există pachete cu un RTT ridicat.

asta ar însemna că suferim de o comunicare lentă.

pentru a deschide graficul de timp dus-întors, accesați „statistici” >>”grafice de flux TCP” >> „timp dus-întors”.

graficul arată pe axa Y RTT în ms, în timp ce axa X arată timpul de captare a pachetelor în câteva secunde.

acest grafic RTT din captura mea de ecran nu este semnificativ, dar arată bine cu un RTT de aproximativ 60 ms.

căutați vârfuri în axa Y pentru a identifica pachetele lente!

rezumat

vreau să repet propoziția pe care am scris-o la începutul postării:

să ai această abilitate – a putea spune unde este problema citind o captură de pachete este un plus pentru tine.

dacă luați în considerare unele părți ale acestui post, veți avea mai mult succes în analizarea capturilor de pachete cu Wireshark!

dacă doriți să aflați mai multe despre aceasta, Alăturați-vă spațiului meu de lucru Slack sau trimiteți-mi un e-mail.

Fiți la curent și abonați-vă la Newsletter-ul meu!