ce este „Correspondence Email Virus”?

„virusul corespondenței prin e-mail” este o campanie de e-mail spam pe care infractorii cibernetici (escrocii) o folosesc pentru a distribui un virus cu risc ridicat numit LokiBot (o infecție a computerului care fură date). În acest caz, escrocii proliferează virusul trimițând un mesaj de e-mail legat de servicii bancare care conține un atașament rău intenționat.

scopul principal al acestei campanii de spam este de a păcăli oamenii să deschidă atașamentul și să infecteze computerele cu virusul menționat mai sus.

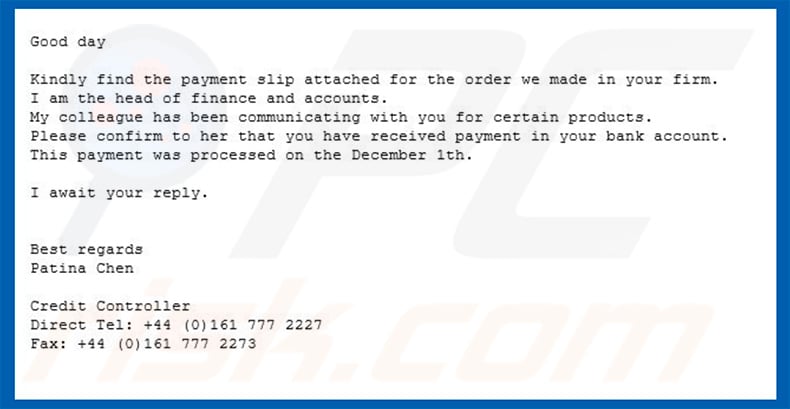

campania de spam „virusul e-mailului de corespondență” este prezentată ca un mesaj trimis de controlorul de credit, Patina Chen, care se presupune că este șeful finanțelor și conturilor unei companii nespecificate. Escrocii din spatele acestui e-mail afirmă că o firmă a achiziționat un produs de la destinatar și a efectuat o plată în contul bancar și așteaptă confirmarea.

rețineți că aceasta este pur și simplu o înșelătorie și niciun ban nu a fost transferat sau produs achiziționat. Așa cum am menționat în introducerea noastră, acest e-mail este folosit pentru a păcăli oamenii să deschidă atașamentul prezentat („corespondență de copiere a plății”), care este irelevant și nu are nicio legătură cu destinatarii acestui e-mail.

vă recomandăm insistent să ignorați campania de spam „virusul e-mailului de corespondență” (și alte escrocherii similare) și să nu descărcați sau să deschideți atașamentul (acest lucru ar duce la descărcarea/instalarea virusului LokiBot, care înregistrează diverse informații sensibile/personale).

de obicei, această infecție fură autentificări, parole (mai ales pe browserele web) și urmărește continuu activitățile de navigare ale utilizatorilor (colectarea adreselor IP, interogări de căutare, apăsări de taste etc.). Infectarea sistemului de acest virus cu risc ridicat poate duce la pierderi financiare, probleme de confidențialitate, etc. Există, de asemenea, riscul de a deveni victimă a furtului de identitate.

| nume | corespondența plata alunecare virus |

| tip de amenințare | troian, virus de furt de parole,Malware bancar, Spyware |

| simptome | troienii sunt concepute pentru a se infiltra pe furiș computerul victimei și să rămână tăcut astfel nici un simptom special sunt vizibile în mod clar pe o mașină infectată. |

| metode de distribuție | atașamente de e-mail infectate, reclame online rău intenționate, inginerie socială, fisuri software. |

| daune | informații bancare furate, parole, furt de identitate, computerul victimei adăugat la un botnet. |

| eliminarea programelor Malware (Windows) |

pentru a elimina posibilele infecții malware, scanați computerul cu software antivirus legitim. Cercetătorii noștri de securitate recomandă utilizarea Combo Cleaner. |

LokiBot nu este singura infecție care infractorii cibernetici prolifera prin campanii de spam. Alte exemple ale numeroșilor viruși cu risc ridicat online sunt Adwind, FormBook, TrickBot, Emotet și Hancitor. S-ar putea să aibă un comportament ușor diferit, dar toate aceste infecții cauzează probleme legate de siguranța computerului sau de confidențialitatea utilizatorilor.

cum mi-a infectat computerul” virusul corespondenței prin e-mail”?

la fel ca majoritatea campaniilor de spam care sunt utilizate proliferează viruși prin atașamente de e-mail, „virusul e-mailului de corespondență” infectează computerele păcălind oamenii să deschidă un atașament, în acest caz „Corespondența de copiere a plății PO4938530.ace ” (numărul documentului poate diferi) fișier.

ACE este un fișier de arhivă care trebuie mai întâi extras. Este posibil ca acest fișier comprimat să conțină un executabil, un document Microsoft Office sau un alt fișier care, odată deschis, începe procesul de descărcare/instalare a virusului LokiBot. În orice caz, fișierul trebuie executat de către destinatar. Prin urmare, aceste infecții nu pot infiltra computerele fără implicarea manuală a utilizatorilor.

cum pentru a evita instalarea de malware?

pentru a evita infecțiile care sunt distribuite prin campanii de spam, studiați fiecare e-mail primit care conține un atașament sau un link web (mai ales dacă este primit de la o adresă de e-mail necunoscută sau suspectă). Dacă bănuiți că e-mailul este irelevant/nu vă privește personal, nu deschideți atașamentul prezentat. Cel mai simplu și mai simplu mod este să ignorați aceste e-mailuri.

un alt factor important atunci când prevenirea infectarea computerului de viruși este de a avea o reputație anti-virus/anti-spyware suite instalat și păstrați-l activat în orice moment. Programele pot opri infecții înainte de a face orice daune.

dacă ați deschis deja atașamentul „virusul e-mailului de corespondență”, vă recomandăm să rulați o scanare cu Combo Cleaner Antivirus Pentru Windows pentru a elimina automat malware-ul infiltrat.

Text prezentat în mesajul de e-mail” virusul e-mailului de corespondență”:

Bună ziua

vă rugăm să găsiți fișa de plată atașată pentru comanda pe care am făcut-o în firma dvs.

sunt șeful finanțelor și conturilor.

colegul meu a comunicat cu dvs. pentru anumite produse.

vă rugăm să-i confirmați că ați primit plata în contul dvs. bancar.

această plată a fost procesată pe 1 decembrie.aștept răspunsul tău.

Salutări

patina Chencontroler de Credit

Tel Direct: +44 (0)161 777 2227

Faxuri: +44 (0)161 777 2273

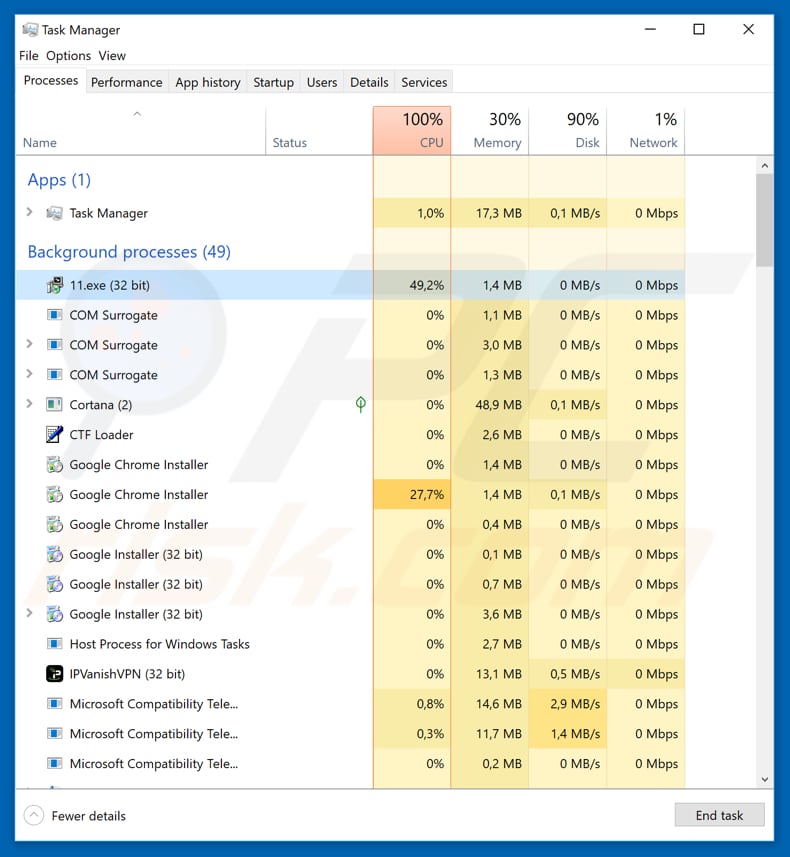

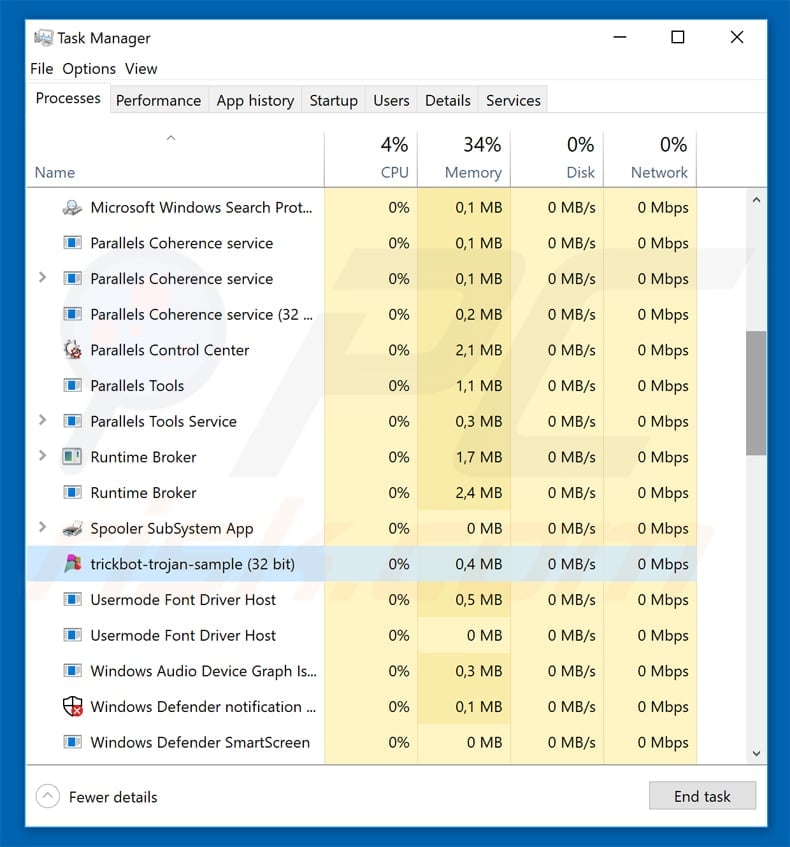

captură de ecran a unui proces de virus LokiBot în Windows Task Manager:

Instant automatic malware removal:Manual threat removal ar putea fi un proces de lungă durată și complicat, care necesită abilități avansate de calculator. Combo Cleaner este un instrument profesional de eliminare automată a malware-ului care este recomandat pentru a scăpa de malware. Descărcați-l făcând clic pe butonul de mai jos:

descarca Combo CleanerBy prin descarcarea oricarui software listat pe acest site sunteti de acord cu Politica noastra de confidentialitate si cu Termenii de Utilizare. Pentru a utiliza produsul full-featured, trebuie să achiziționați o licență pentru Combo Cleaner. 7 zile de încercare gratuită disponibilă. Combo Cleaner este deținut și operat de RCS Lt, compania-mamă a PCRisk.com Citește mai mult.

Meniu rapid:

- ce este”virusul e-mailului de corespondență”?

- pasul 1. Îndepărtarea manuală a LokiBot malware.

- pasul 2. Verificați dacă computerul este curat.

Cum pentru a elimina malware manual?

eliminarea manuală a malware – ului este o sarcină complicată-de obicei, cel mai bine este să permiteți programelor antivirus sau Anti-malware să facă acest lucru automat.

pentru a elimina acest malware, vă recomandăm să utilizați Combo Cleaner Antivirus pentru Windows. Dacă doriți să eliminați manual malware-ul, primul pas este să identificați numele malware-ului pe care încercați să îl eliminați. Iată un exemplu de program suspect care rulează pe computerul unui utilizator:

dacă ați verificat lista de programe care rulează pe computer, de exemplu, utilizând task manager și ați identificat un program care pare suspect, ar trebui să continuați cu acești pași:

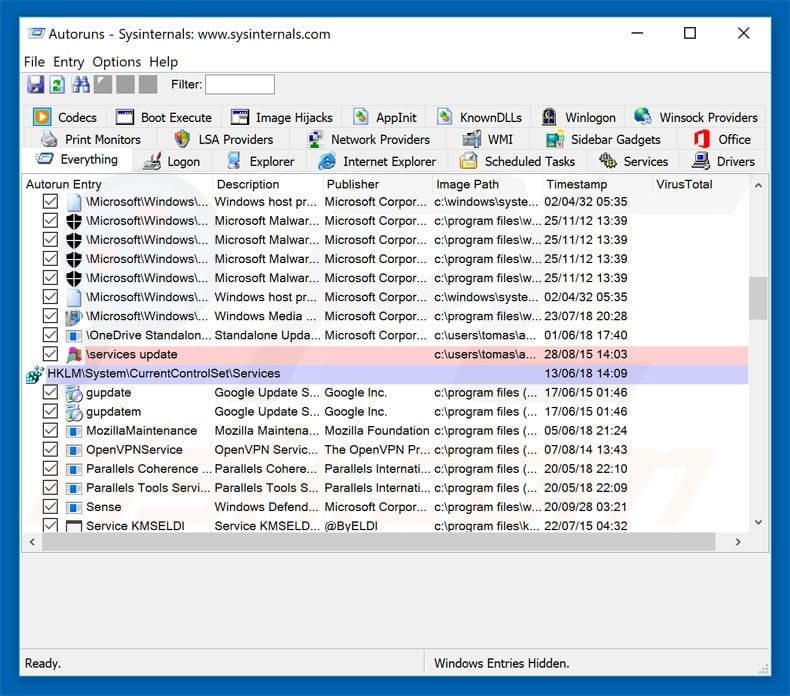

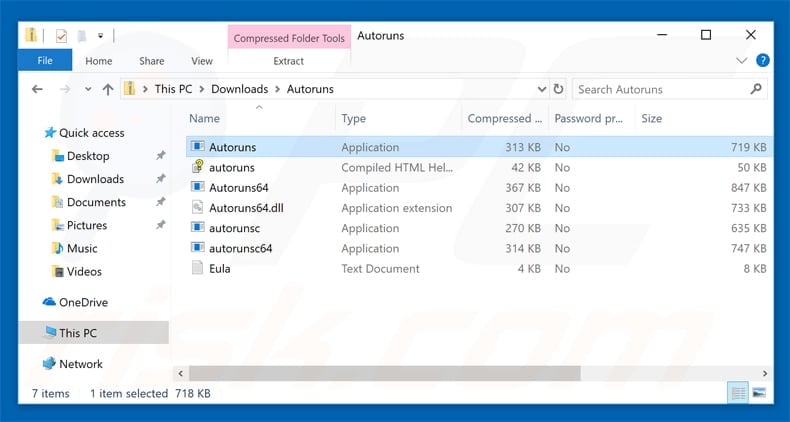

descărcați un program numit Autoruns. Acest program prezinta aplicatii auto-start, registru, și locații de sistem de fișiere:

descărcați un program numit Autoruns. Acest program prezinta aplicatii auto-start, registru, și locații de sistem de fișiere:

reporniți computerul în modul sigur:

reporniți computerul în modul sigur:

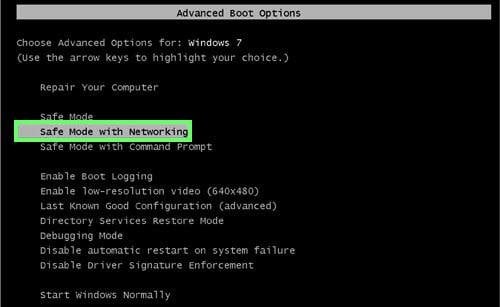

utilizatori Windows XP și Windows 7: porniți computerul în modul sigur. Faceți clic pe Start, faceți clic pe Închidere, Faceți clic pe repornire, faceți clic pe OK. În timpul procesului de pornire a computerului, apăsați tasta F8 de pe tastatură de mai multe ori până când vedeți meniul de opțiuni avansate Windows, apoi selectați mod sigur cu rețea din listă.

Video care arată cum să porniți Windows 7 în”modul sigur cu rețea”:

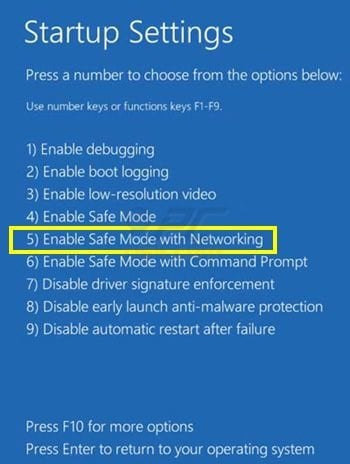

utilizatori Windows 8: Porniți Windows 8 este modul sigur cu rețea – accesați ecranul de pornire Windows 8, tastați Advanced, în rezultatele căutării selectați Setări. Faceți clic pe Opțiuni avansate de pornire, în fereastra deschisă „Setări generale PC”, selectați pornire avansată. Faceți clic pe butonul” Reporniți acum”. Computerul dvs. va reporni acum în”meniul de opțiuni avansate de pornire”.

Faceți clic pe butonul „Depanare”, apoi faceți clic pe butonul „Opțiuni avansate”. În ecranul opțiunii avansate, faceți clic pe”Setări de pornire”. Faceți clic pe butonul” Reporniți”. PC-ul dvs. va reporni în ecranul Setări de pornire. Apăsați F5 pentru a porni în modul sigur cu rețea.

Video care arată cum să porniți Windows 8 în „Safe Mode with Networking”:

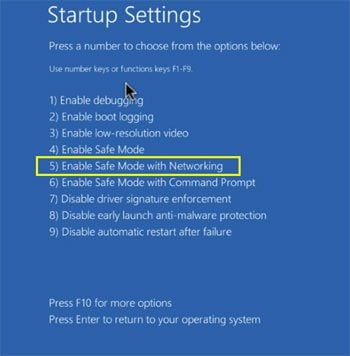

utilizatori Windows 10: Faceți clic pe sigla Windows și selectați pictograma de alimentare. În meniul deschis faceți clic pe” Restart „în timp ce țineți apăsat butonul” Shift ” de pe tastatură. În fereastra” Alegeți o opțiune „faceți clic pe” Depanare”, apoi selectați”Opțiuni avansate”. În meniul de opțiuni avansate, selectați ” Setări de pornire „și faceți clic pe butonul” Reporniți”.

în fereastra următoare trebuie să faceți clic pe butonul „F5” de pe tastatură. Aceasta va reporni sistemul de operare în modul sigur cu rețea.

Video care arată cum să porniți Windows 10 în „modul sigur cu rețea”:

extrageți arhiva descărcată și rulați Autoruns.fișier exe.

extrageți arhiva descărcată și rulați Autoruns.fișier exe.

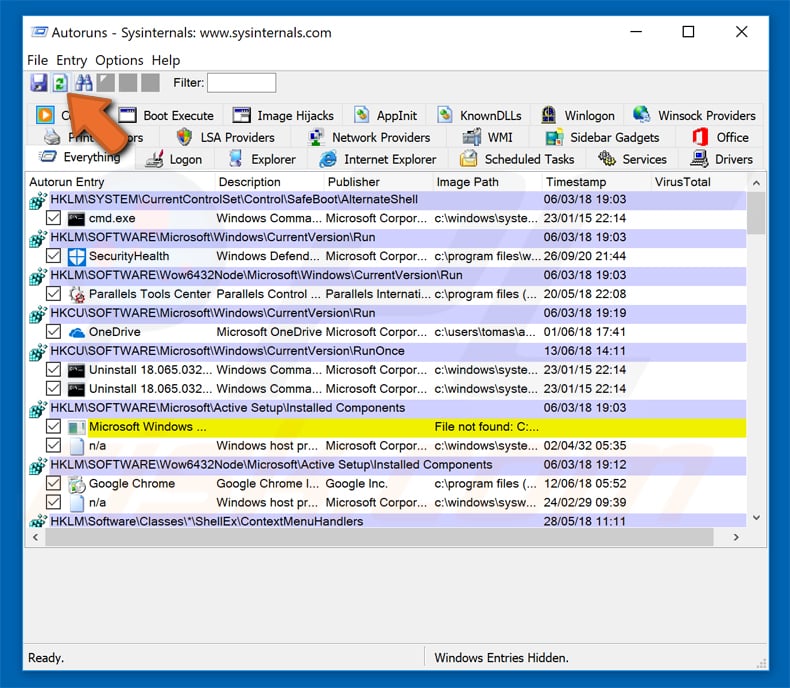

în aplicația Autoruns, faceți clic pe „opțiuni” în partea de sus și debifați opțiunile „ascundeți locațiile goale” și „ascundeți intrările Windows”. După această procedură, faceți clic pe pictograma” Reîmprospătare”.

în aplicația Autoruns, faceți clic pe „opțiuni” în partea de sus și debifați opțiunile „ascundeți locațiile goale” și „ascundeți intrările Windows”. După această procedură, faceți clic pe pictograma” Reîmprospătare”.

verificați lista furnizată de aplicația Autoruns și localizați fișierul malware pe care doriți să îl eliminați.

verificați lista furnizată de aplicația Autoruns și localizați fișierul malware pe care doriți să îl eliminați.

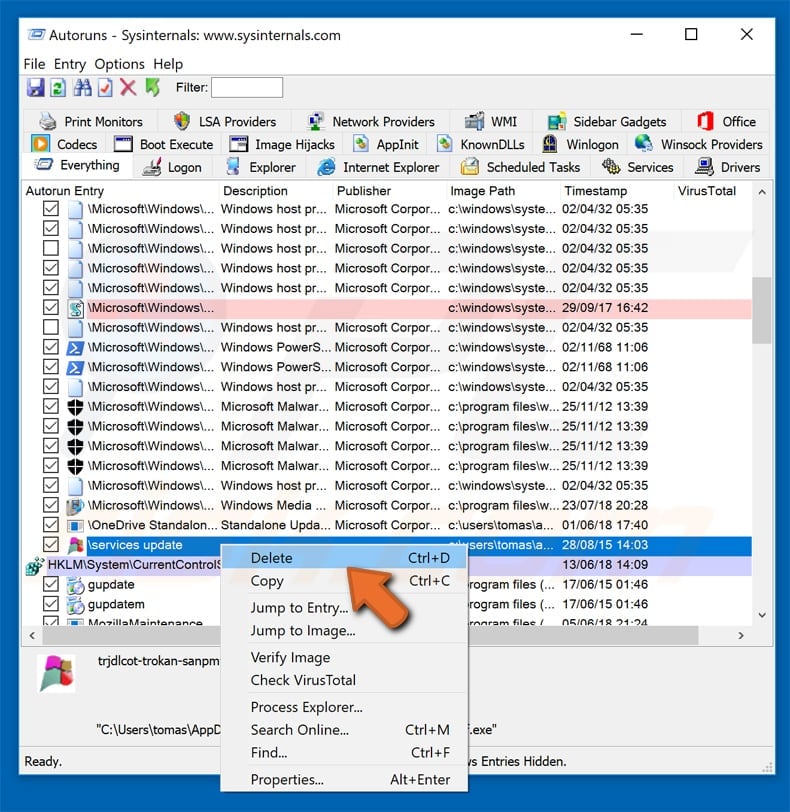

ar trebui să scrieți calea și numele complet. Rețineți că unele programe malware ascund numele proceselor sub numele legitime ale proceselor Windows. În acest stadiu, este foarte important să evitați eliminarea fișierelor de sistem. După ce localizați programul suspecte pe care doriți să eliminați, faceți clic dreapta pe mouse-ul peste numele său și alegeți „Delete”.

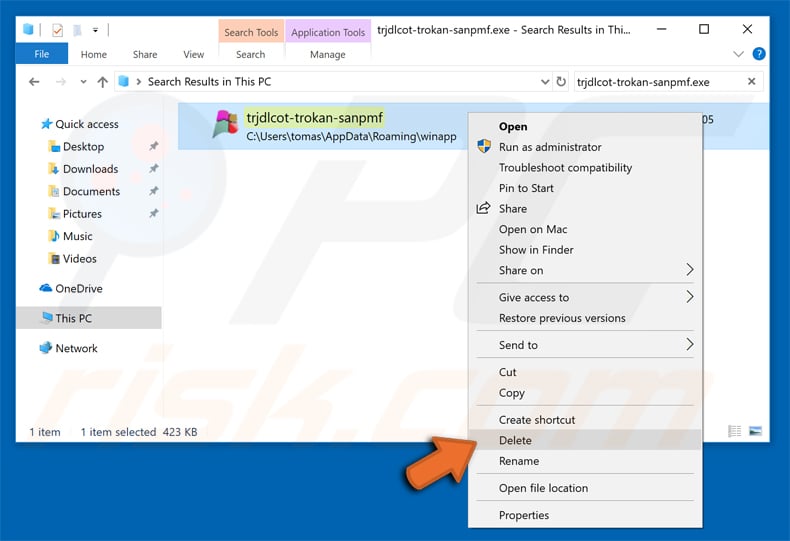

după eliminarea malware-ului prin aplicația Autoruns (acest lucru asigură că malware-ul nu va rula automat la următoarea pornire a sistemului), ar trebui să căutați numele malware-ului pe computer. Asigurați-vă că activați fișierele și folderele ascunse înainte de a continua. Dacă găsiți numele fișierului malware, asigurați-vă că îl eliminați.

reporniți computerul în modul normal. Urmând acești pași ar trebui să eliminați orice malware de pe computer. Rețineți că eliminarea manuală amenințare necesită abilități avansate de calculator. Dacă nu aveți aceste abilități, lăsați eliminarea malware-ului la programele antivirus și anti-malware.

este posibil ca acești pași să nu funcționeze cu infecții malware avansate. Ca întotdeauna, cel mai bine este să preveniți infecția decât să încercați să eliminați malware mai târziu. Pentru a vă menține computerul în siguranță, instalați cele mai recente actualizări ale sistemului de operare și utilizați software antivirus.

pentru a vă asigura că computerul dvs. nu conține infecții malware, vă recomandăm să îl scanați cu Combo Cleaner Antivirus Pentru Windows.