nätverksadministratörer måste söka efter anslutna enheter i nätverket som en säkerhetsåtgärd. Med ökningen av Internet of Things(IoT) är fler enheter anslutna till internet. Detta väcker oro för organisationer att skydda sina nätverk och online-resurser från eventuella säkerhetsbrott. Eventuell försumlighet kan i detta fall leda till förlust av potentiella tillgångar och organisationens rykte. Detta är sant som även stora spelare som Github, FireEye,Capitol One, etc., har blivit offer för cyberattacker på senare tid.

att upprätthålla ett stabilt och säkert nätverk genom att förhindra obehörig åtkomst och hålla ett öga på legitima användares aktivitet är mycket viktigt. Organisationer spenderar miljontals dollar på att säkra sig från någon hotexponering.

i händelse av någon hemsk händelse är det första och mest grundläggande steget mot hotanalysen att veta vem som är ansluten till nätverket. Detta hjälper administratörerna att begränsa utredningsprocessen, och det gör det också lättare att spåra problem.

Vad ska vi täcka?

i den här guiden kommer vi att utforska olika sätt att upptäcka olika enheter som är anslutna till vårt nätverk. Först kommer vi att se kommandoradsverktygen naturligt tillgängliga på Ubuntu 20.04 för att skanna ett nätverk; då kommer vi att se ett gui-program bygga för detta ändamål.

använda kommandoradsverktyget Nmap för att skanna ett nätverk.

Nmap eller Network Mapper är utan tvekan ett av de mest använda programmen för att upptäcka värdar anslutna till ett nätverk. Den används av nätverksadministratörer, Säkerhetsrevisorer, penetrationstestare, etiska hackare etc. Den är öppen källkod och fritt tillgänglig för användning.

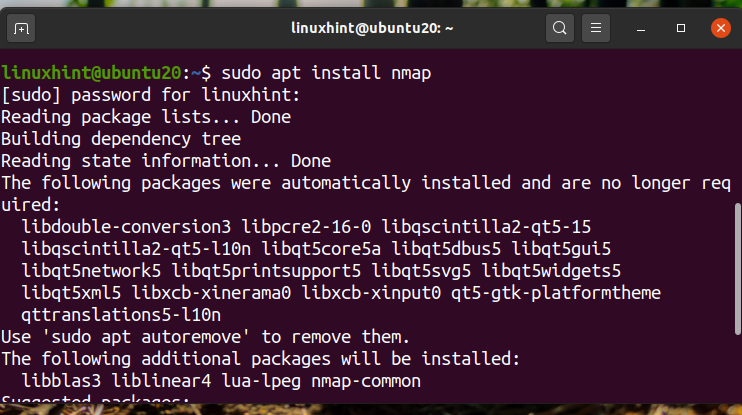

för att installera Nmap på Ubuntu 20.04, använd kommandot:

när Nmap är installerat kan vi använda det för många ändamål som portskanning, OS-detektering, Värdupptäckt etc.

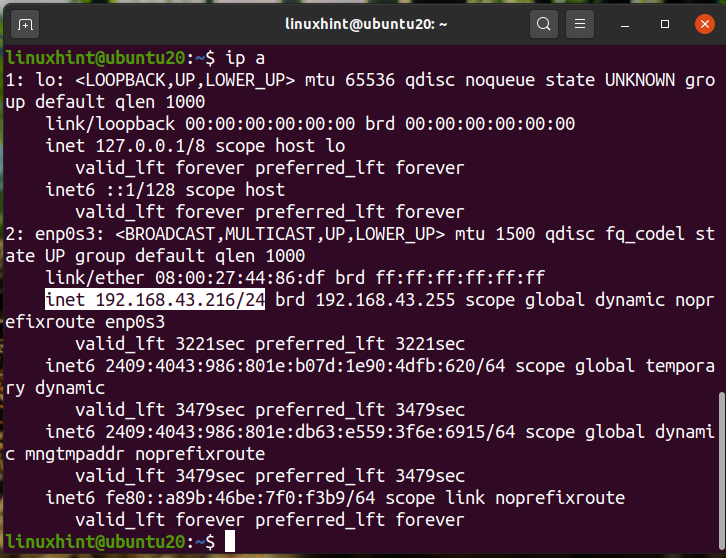

för att hitta vilka enheter som är anslutna till vårt nätverk, Hitta först din nätverksadress med kommandot ’ip a’ eller ’ifconfig’. Nedan har vi visat utmatningen för kommandot ’ip a’ :

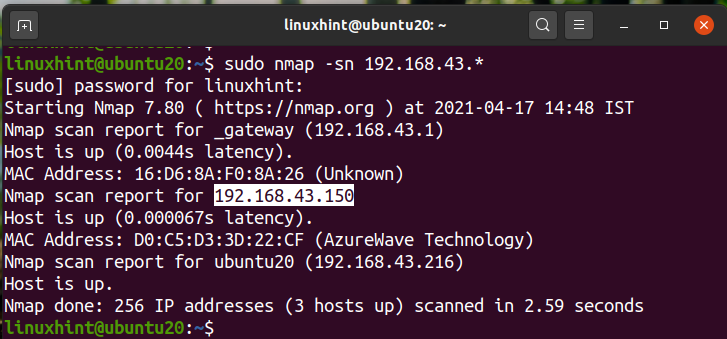

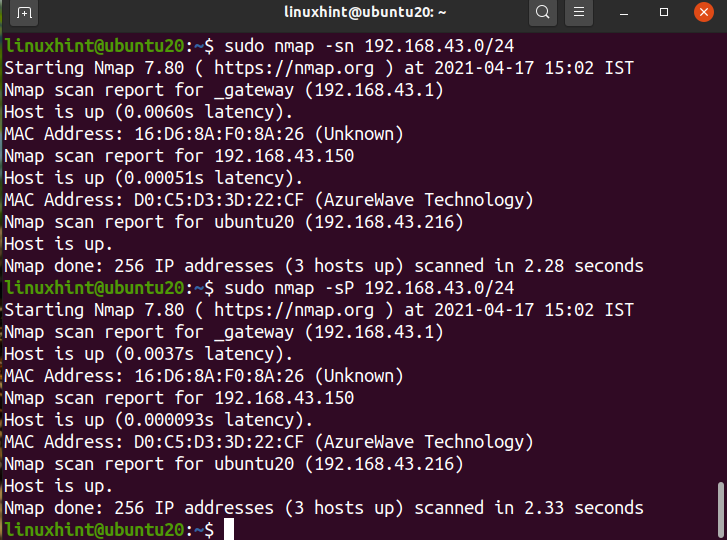

vi kan se att vår IP är ’ 192.168.43.216 ’ på a / 24 nätverk. Så vår nätverksadress kommer att vara ’192.168.43.0 / 24’. Sök nu efter de anslutna enheterna genom att köra kommandot:

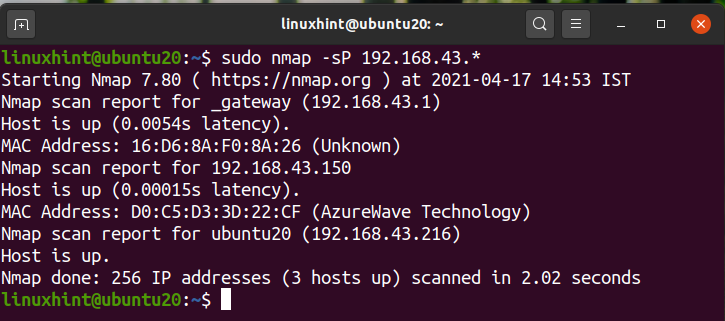

ovanstående utgång visar IP-adresserna för den anslutna enheten med deras status och MAC-adresser. Vi kan också använda kommandot:

Alternativt kan vi använda nätverksadressen istället för wild card-notationen som här:

$ sudo Nmap-sP 192.168.43.0/24

alla utgångar är identiskt desamma.

använda kommandot ARP-SCAN för att upptäcka nätverksenheter.

Arp-kommandot är inbyggt på de flesta Linux-distributioner. ARP är en akronym för Address Resolution Protocol. Den används för att visa och ändra arp-cachen. ARP cache översätter en IP-adress till en fysisk adress eller till en MAC-adress på en maskin i enkla termer. För att göra den efterföljande ARP-sökningen snabbare lagrar den Arp-mappningen.

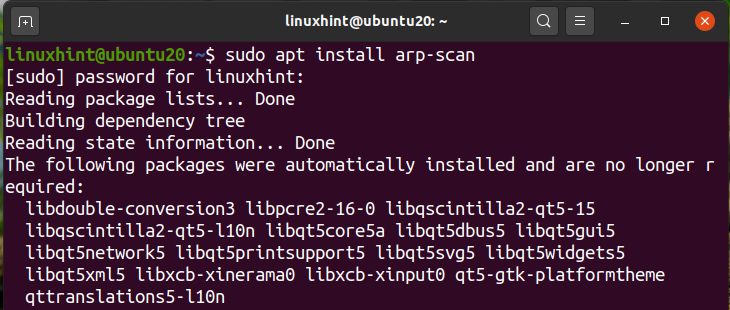

Arp-SCAN-kommandot är ett arp-skannerverktyg som överför ARP-paket för att identifiera enheter som är anslutna till ditt lokala nätverk eller LAN. För att installera ARP-SCAN på ditt Ubuntu-system, använd kommandot:

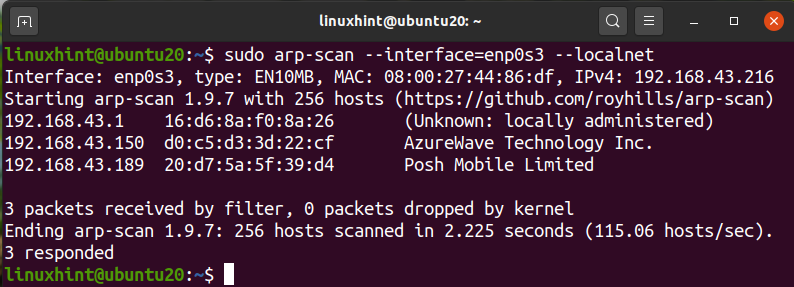

för att skanna ditt nätverk med arp-scan, kör kommandot med sudo-behörigheterna:

här är enp0s3 namnet på gränssnittet vi använder för att skicka arp-paketen. Det kan vara annorlunda i ditt fall. Återigen, använd kommandot’ ip a ’eller’ ifconfig ’ för att bestämma namnet på gränssnittet på ditt system.

vi kan se att arp-scan har visat alla anslutna enheter i vårt nätverk. Detta är verkligen ett bra verktyg för att skanna ditt lokala nätverk. För att se mer användning av detta kommando kan du använda parametern –help eller-h som här:

eller

använda Nätverksskannerverktyg för skanning av nätverksenheter.

förutom kommandoradsbaserade verktyg finns det många GUI-baserade IP-skannerverktyg tillgängliga för Linux. Funktionerna och funktionaliteten hos dessa verktyg kan variera. Ett av de populära IP-skanningsverktygen är Angry IP Scanner.

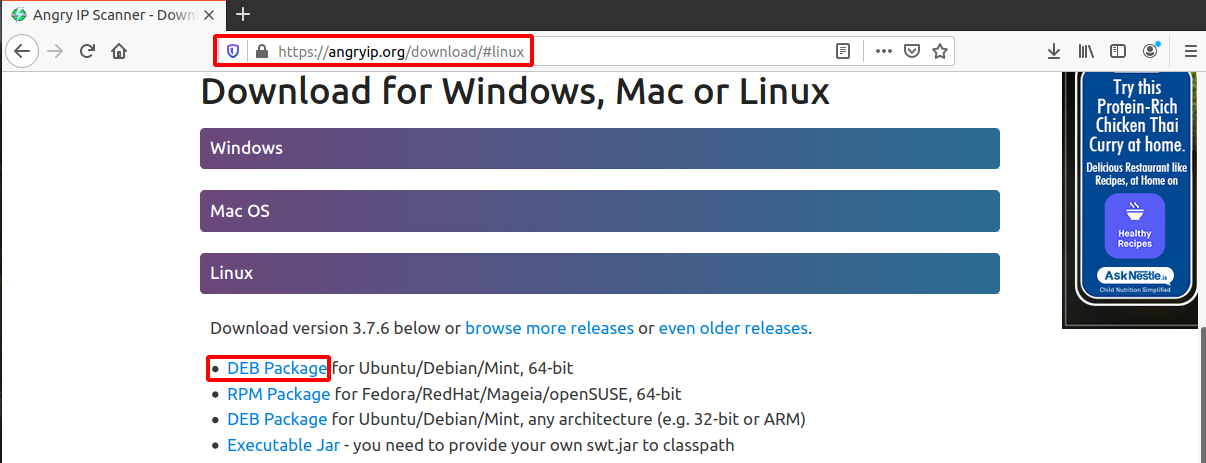

Angry IP Scanner är en fritt tillgänglig nätverksskanner. Den skickar ping förfrågningar till en värd för att avgöra om det är upp. Det kommer då att leta efter MAC-adress, värdnamn, etc. Den kan laddas ner från AngryIP-webbplatsen som visas här:

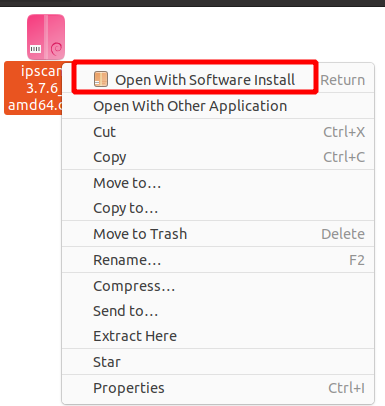

när du har laddat ner filen öppnar du den med programinstallation. AngryIp kräver att java installeras på ditt system. Om java inte redan är installerat på ditt system installeras det automatiskt med programinstallationsprocessen.

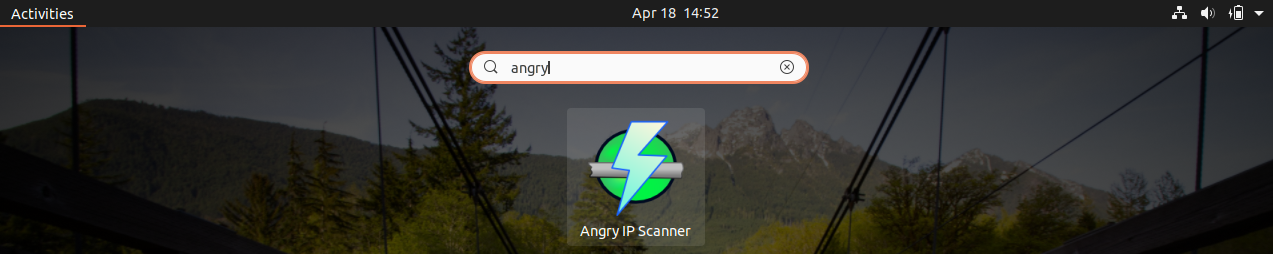

när installationen är klar kan AngryIP-skannern startas från programmenyn som:

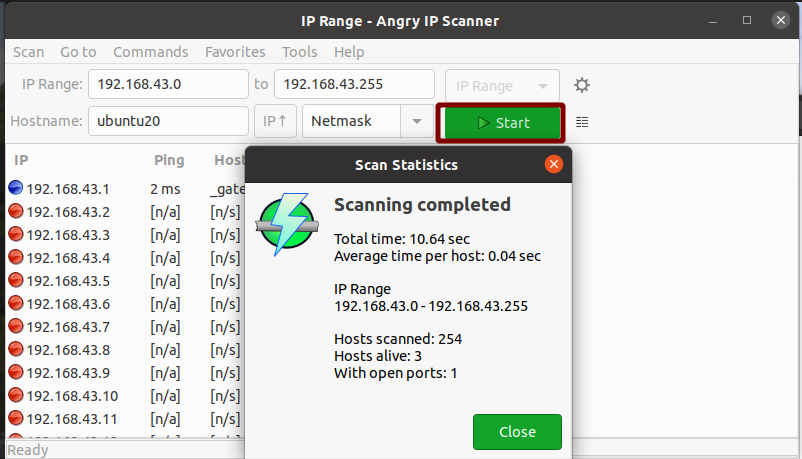

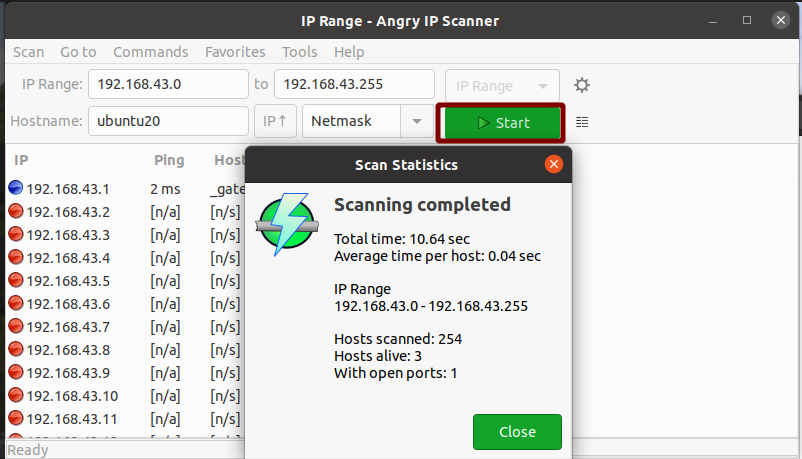

som standard hämtar det automatiskt IP-intervallet för ditt nätverk. Tryck bara på start-knappen för att starta skanningen. Provutgång efter skanning av ett LAN visas här:

Ja, Det är så enkelt att använda AngryIP för nätverksskanning. Det kommer att visa antalet värdar levande och öppna portar.

slutsats

i den här guiden har vi sett olika sätt att skanna ett nätverk. Om du har ett stort nätverk av enheter, som en IT-avdelning i en organisation, föreslår vi att du använder en Brandväggsprodukt från vissa välrenommerade leverantörer. En företags brandvägg har mer kapacitet och kontroll över ett nätverk. Med en brandvägg kan vi, förutom att skanna ett stort nätverk med flera undernät, begränsa bandbreddsanvändningen, blockera användare och tjänster, förhindra nätverksattacker och så vidare.