följande är ett bidragit inlägg från Chima Mmeje. Hon är en innehållsstrateg som hjälper SaaS och tech-varumärken att bygga ämneskluster och genomföra sin innehållsstrategi.

när företag växer blir behovet av att organisera användardata och tillgångar i en hierarkisk struktur avgörande för att förenkla lagringsåtkomsten för dessa tillgångar. LDAP gör det möjligt för organisationer att lagra, hantera och säkra information om organisationen, dess användare och tillgångar.

i den här guiden förklarar vi vad LDAP är, dess användningsområden och hur det fungerar. Vi kommer också att diskutera nivåerna av LDAP katalog och datakomponenter – illustrerar hur det är ett viktigt verktyg för att hantera data om organisationer och användare.

Vad är Lightweight Directory Access Protocol (LDAP)?

LDAP är en lätt version av Directory Access Protocol (DAP). Dess ursprungliga mål var att ge låg-overhead tillgång till en X. 500 katalog, men verktyget har nu ett bredare utbud av användningsområden, som vi kommer att diskutera senare.

LDAP: s primära funktion gör det möjligt för användare att hitta data om organisationer, personer och mer. Det uppnår detta mål genom att lagra data i LDAP-katalogen och autentisera användare för att komma åt katalogen. Det ger också kommunikationsspråket som applikationer kräver för att skicka och ta emot information från katalogtjänster.

Data och resurser som du kan hitta med LDAP inkluderar filer och användarinformation. Det fungerar med skrivare, datorer och andra enheter som är anslutna via internet eller ett företags intranät.

LDAP fungerar med de flesta leverantörskatalogtjänster, till exempel Active Directory (AD). Med LDAP blir det lättare att implementera att dela information om användare, tjänster, system, nätverk och applikationer från en katalogtjänst till andra applikationer och tjänster.

Vad är LDAP-autentisering?

en användare kan inte komma åt information som lagras i en LDAP-databas eller katalog utan att först autentisera (bevisa att de är vem de säger att de är). Databasen innehåller vanligtvis användar -, grupp-och behörighetsinformation och levererar begärd information till anslutna applikationer.

LDAP-autentisering innebär verifiering av angivna användarnamn och lösenord genom att ansluta till en katalogtjänst som använder LDAP-protokollet. Vissa katalogservrar som använder LDAP på detta sätt är OpenLDAP, MS Active Directory och OpenDJ.

här är en steg-för-steg-uppdelning av autentiseringsprocessen:

- klienten (ett LDAP-färdigt system eller program) skickar en begäran om åtkomst till information som lagras i en LDAP-databas.

- klienten tillhandahåller sina användaruppgifter för LDAP-servern (användarnamn och lösenord).

- LDAP-servern dubbelkontrollerar användarens inlämnade autentiseringsuppgifter mot de grundläggande användaridentitetsdata som lagras i dess LDAP-databas.

- om de angivna autentiseringsuppgifterna matchar den lagrade kärnanvändaridentiteten kan klienten komma åt den begärda informationen.

- felaktiga referenser leder till nekad åtkomst till LDAP-databasen.

Observera att kärnidentiteten som lagras i LDAP-databasen inte nödvändigtvis bara är användarnamn och lösenord, utan också andra attribut som adresser, telefonnummer och gruppföreningar.

LDAP vs Active Directory

Active Directory (AD) har utvecklats av Microsoft för Windows domain networks. Den ingår som en uppsättning tjänster och processer i de flesta Windows-operativsystem och innehåller information om varje användarkonto som är anslutet till nätverket.

LDAP är ett verktyg för att extrahera och redigera data som lagras i Active Directory och andra kompatibla katalogtjänstleverantörer. Varje användarkonto i en annons har flera attribut, till exempel användarens fullständiga namn och e-postadress. Extrahera denna information i ett användbart format kräver LDAP.

LDAP extraherar information från AD med en enkel, strängbaserad fråga. LDAP kan också dela den extraherade informationen (t.ex. användarnamn och lösenord) med anslutna enheter eller applikationer.

använda LDAP eliminerar behovet för användare att manuellt ange en sträng av LDAP-frågor för att hämta information från AD. Microsoft Outlook är till exempel ett LDAP-aktiverat Windows-program som anger frågor automatiskt för att få dig den information du vill ha.

vad används LDAP för?

eftersom LDAP är ett öppet och plattformsprotokoll fungerar det med flera katalogleverantörer och har olika applikationer. Det vanligaste LDAP-användningsfallet fungerar som en central plats för lagring av autentiseringsinformation, till exempel användarnamn och lösenord. Du kan använda den lagrade autentiseringsinformationen i olika applikationer för att validera användare.

populära program som stöder LDAP-autentisering är OpenVPN, Docker, Jenkins, Kubernetes och Linux Samba-servrar. Systemadministratörer använder också LDAP: s SSO-funktion (single sign on) för att hantera LDAP-databasåtkomst.

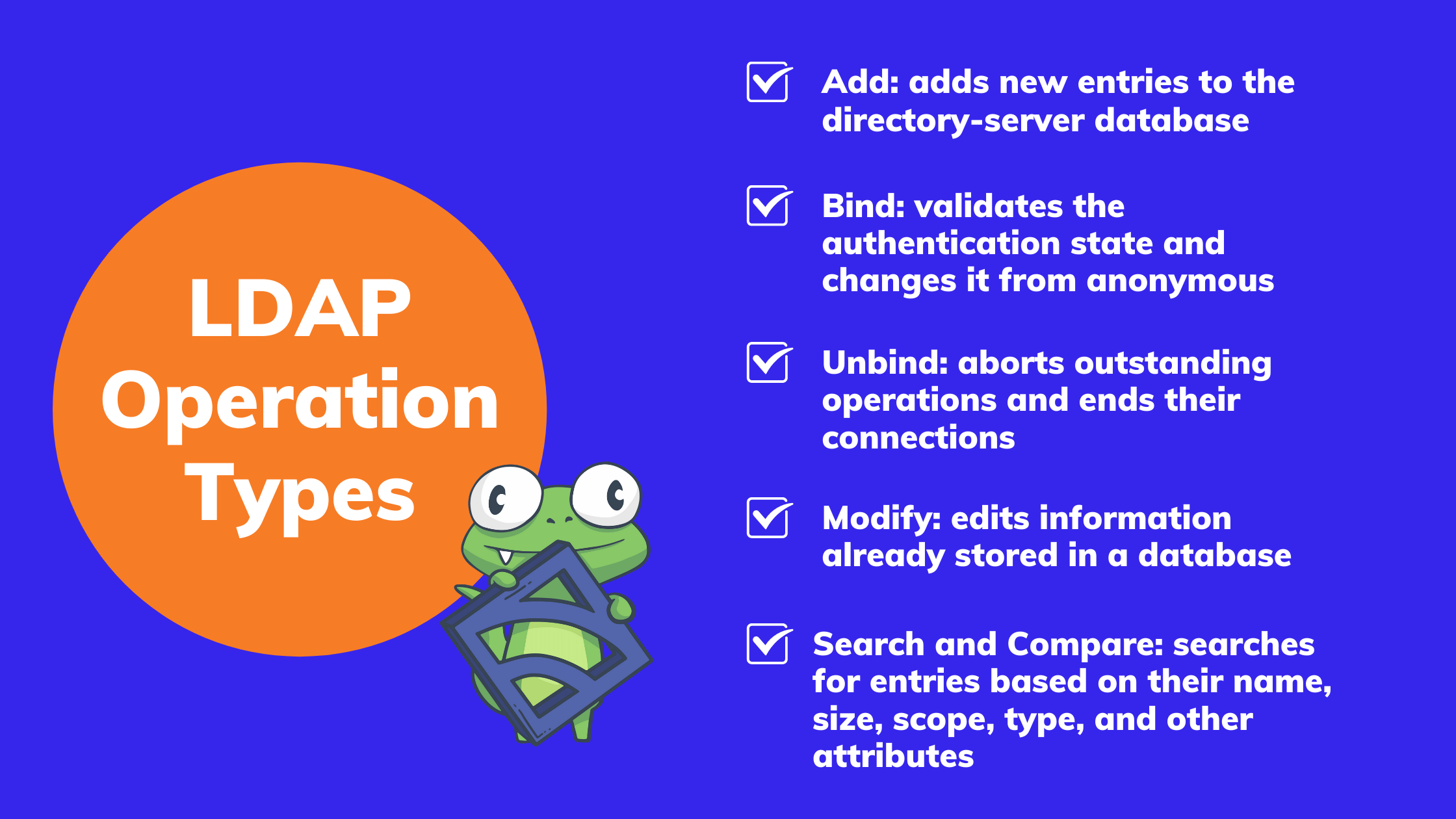

LDAP-Operationstyper

här är några grundläggande typer av operationer i LDAP:

Lägg till

funktionen låter dig lägga till nya poster i katalogserverdatabasen. Om det tillagda namnet redan finns, accepterar servern inte posten. Istället kommer det att leverera en ”entryAlreadyExists” anmälan. LDAP-kompatibla servrar lagrar tillagda namn och andra attribut enligt de föreskrivna namnstandarderna för att säkerställa enhetlighet.

Bind (autentisering)

när du skapar en session genom att ansluta till en LDAP-server är sessionens standardautentiseringstillstånd anonymt. LDAP-bindningsfunktionen validerar autentiseringstillståndet och ändrar det från Anonym. Bind kan ske antingen genom autentiseringsmetoden Simple eller SASL (Simple Authentication and Security Layer).

Unbind

Unbind avbryter utestående operationer och avslutar deras anslutningar. Du kan åstadkomma samma sak genom att stänga anslutningen, men att använda unbind är att föredra eftersom det frigör resurser som kan förbli tilldelade till den avbrutna operationen.

ändra

LDAP-klienter använder funktionen Ändra för att redigera information som redan är lagrad i en databas. Endast tre typer av ändringar är tillåtna:

- lägga till ett nytt värde till data

- ersätta eller skriva över ett befintligt värde

- ta bort ett befintligt värde

Sök och jämför

åtgärden låter klienter söka efter och läsa poster. Du kan söka efter poster baserat på deras namn, storlek, omfattning, typ och andra attribut. Funktionen jämför gör det enkelt att verifiera om en namngiven post har specifika attribut.

ta bort

klienter använder den här funktionen för att ta bort poster från katalogen. Observera att radering inte kommer att ske om inte klienten skickar en perfekt sammansatt raderingsbegäran till servern. Några av de funktioner som raderingsförfrågan måste ha är:

- namnet på posten som du vill radera

- bifogade begäran kontroller

nivåer av LDAP katalog

en typisk LDAP konfiguration följer en ”träd” hierarki format. Nedan finns hierarkinivåerna från början till slut:

- startplatsen – en rotkatalog

- länder

- organisationer eller företag

- divisioner, avdelningar och andra organisatoriska enheter

- människor, filer och delade resurser( skrivare, datorer och så vidare)

du kan distribuera en LDAP-katalog över flera servrar. Frågor från klienterna distribueras över flera servrar med hjälp av replikering. Varje LDAP-server tar emot förfrågningar från användare och tar ansvar för förfrågningarna innan de skickas till andra servrar. Servrarna kommer att ha en replikerad version av katalogen, och katalogerna synkroniserar alla sina poster med jämna mellanrum.

LDAP-Datakomponenter

flera komponenter arbetar tillsammans för LDAP för att slutföra sin myriad av uppgifter, särskilt när det gäller hur det frågar och visar data för användare. De viktigaste av dessa komponenter är:

attribut

de faktiska data i ett LDAP-system lagras som attribut. Varje attribut är associerat med en attributtyp som anger hur klienter och katalogservern ska interagera med det attributet. Attributvärden innehåller också de flesta data som användare lagrar och får åtkomst till i LDAP-system.

poster

attribut definierar egenskaperna hos en användare eller ett objekt, medan en post beskriver användaren eller objektet genom att lista alla deras attribut under ett namn. På egen hand har attribut begränsade funktioner. Du måste associera ett attribut med en post innan du kan utnyttja den fullt ut.

Datainformationsträd (DIT)

inom ett LDAP-system representerar data som definieras av attribut endast en bråkdel av ett objekts tillgängliga information. Den återstående informationen kan erhållas från postens placering i LDAP-systemet och de relationer som dess placering antyder. Om du till exempel har en post för ”inventoryItems” och en annan för ”people”, kommer de data som anges under var och en att ge en bättre uppfattning om vad varje post representerar.

varje post i ett LDAP-system ställs in som grenar på Datainformationsträd (DITs). Eftersom varje post i ett LDAP-träd kan symbolisera nästan vad som helst, använder användarna oftast poster för att hålla saker organiserade.

scheman

Schema är en konstruktion där relaterade objektklasser och attributdefinitioner går under samma kategori. En DIT kan ha flera orelaterade scheman för att generera de poster och attribut den behöver.

LDAP är ett lättanvänt protokoll för att konsolidera information inom din organisation. Det fungerar också som ett centralt nav för autentisering. Du kan samla in och spara användarinformation under en LDAP-katalog. När en LDAP-aktiverad applikation behöver någon av den lagrade informationen frågar den automatiskt katalogen för att hämta den.

en annan fördel är att LDAP är öppen källkod och kompatibel med olika operativsystem, inklusive Windows och Unix-baserade system. Nedan har vi inkluderat några resurser och vanliga frågor — inklusive ett blogginlägg om hur LDAP-autentisering fungerar med Sensu Go.

Vanliga frågor

Vad är en LDAP-server?

en LDAP-server, även kallad Directory System Agent (Dsa), körs på Windows OS och Unix/Linux. Den lagrar användarnamn, lösenord och andra kärn användaridentiteter. Den använder dessa data för att autentisera användare när den tar emot förfrågningar eller frågor och delar förfrågningar med andra Dsa. Flera applikationer och tjänster kan ansluta till en server samtidigt för att validera användare.

hur fungerar LDAP?

LDAP är ett plattformsoberoende protokoll för autentisering via katalogtjänster. Det ger också kommunikationsspråksapplikationer som används för att ansluta till andra katalogtjänstservrar. Dessa katalogtjänster innehåller användarnamn, lösenord och datorkonton och tillhandahåller den informationen till användare i nätverket på begäran.

bild LDAP som en enorm virtuell telefonbok. Att öppna telefonboken ger dig tillgång till en stor katalog med kontaktinformation för olika personer, inklusive deras användarnamn och lösenord. Med LDAP kan du enkelt verifiera användarnas referenser när de försöker komma åt organisationens databas.

Vad är ett LDAP-konto?

LDAP-konto är en onlineapplikation för hantering av olika typer av konton lagrade i en LDAP-katalog. Kontot ger användarna en abstrakt vy av en katalog, vilket gör det enkelt för personer som inte är tekniskt kunniga att hantera LDAP-data.

vad är skillnaden mellan LDAP och Active Directory?

Active Directory (AD) är katalogtjänstdatabasen som används för att lagra data, autentisering och policy för en organisation medan LDAP är protokollet för att kommunicera med annonsen.

Sammanfattningsvis fungerar AD med LDAP, och genom att kombinera de två applikationerna förbättras åtkomsthanteringen.

är LDAP säkert?

LDAP-autentisering ger standard säkerhet med ett inbyggt lager av åtkomsthantering. Skadliga aktörer kan fortfarande avlyssna under dataöverföring mellan Active Directory och klienter. Optimera säkerheten genom att lägga till SSL/TLS-kryptering i LDAP-autentiseringsprocessen, vilket gör information som överförs under autentiseringsprocessen mindre sårbar genom att kryptera kommunikation.

standard-LDAP-porten som används för autentisering (Port 389) har ingen egen säkerhet. Skapa en säker anslutning genom att lägga till säkerhetstillägg, till exempel LDAPv3 TLS-tillägget eller StartTLS-läget.

hur frågar du i LDAP?

LDAP-frågor underlättar sökning efter datorer, användare, grupper och andra objekt i Active Directory. LDAP extraherar information från AD med hjälp av en enkel, strängbaserad fråga. Du kan också använda verktyg, till exempel ldapsearch, PowerShell eller VBS-skript för att utföra frågor.

SAML vs LDAP

LDAP och SAML är båda autentiseringsprotokoll som hjälper applikationer att komma åt IT-resurser. SAML skickar användarinformation till din identitetsleverantör och andra onlineapplikationer, medan LDAP underlättar on-prem autentisering och andra serverprocesser.

de flesta organisationer kombinerar användningen av SAML, LDAP och andra autentiseringsprotokoll för att komma åt olika typer av IT-resurser och uppnå sina affärsmål.

Kerberos vs LDAP

Kerberos är ett enda inloggnings-och autentiseringsprotokoll för att hantera autentiseringsuppgifter säkert. Det låter en process ansluta till en autentiseringsserver och ger signerade och krypterade biljetter för åtkomst till filer, program och andra resurser.

LDAP underlättar å andra sidan åtkomst till OpenLDAP, Active Directory och andra kataloger. Det autentiserar anslutningar genom att dubbelkontrollera användarnamn och lösenord som lagras i LDAP-katalogen. Eftersom Kerberos är säkrare än LDAP och LDAP har fler funktioner än Kerberos, använder de flesta organisationer båda protokollen.