jste nový Wireshark paketů zachytí?

byl jsem tam-dostal jsem své první zachycení paketů a byl jsem požádán, abych to analyzoval.

věř mi! Chcete-li mít tuto dovednost – schopnost zjistit, kde je problém čtením zachycení paketů, je pro vás plus. Nyní i v budoucnosti!

po nějaké době získáte pocit o prvních krocích týkajících se Wireshark a o tom, jak poskytnout první zpětnou vazbu.

použít vlastní Wireshark profil

když jsem byl nový Wireshark a nikdy analyzovány paketů zachytí dříve, byl jsem ztracen.

pamatuji si čas, protože analýza paketů se stala důležitou rolí „inženýra spolehlivosti webu“. A nebyl jsem připravený.

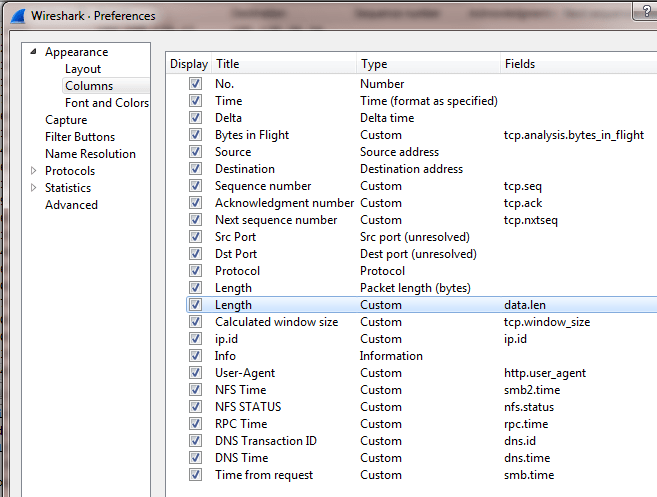

Wireshark otevře váš soubor s profilem“ Výchozí“, který má základní sloupce číslo paketu, čas, zdroj, cíl, protokol, Délka, informace.

v průběhu času jsem pochopil, že mít od začátku k dispozici více sloupců, ušetří čas a pomůže také při odstraňování problémů.

jak vidíte na snímku obrazovky, přidal jsem několik sloupců. Některé z nich jsou velmi důležité:

- Delta Time => zobrazuje delta time předchozímu zachycenému paketu

- bajtů za letu => Data, která byla odeslána, ale dosud nebyla potvrzena

- pořadové číslo

- potvrzené číslo

- další pořadové číslo

přidání těchto sloupců mi pomohlo ušetřit čas při analýze!

Získejte první informace z 3-Way-Handshake

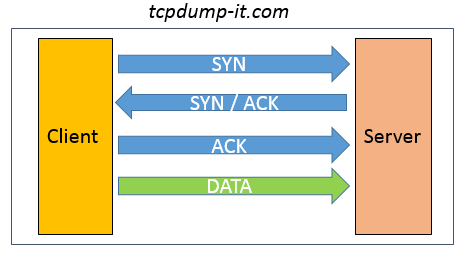

3-Way-Handshake je nejdůležitějším krokem v TCP k navázání komunikace mezi klientem a serverem.

zde krátká rekapitulace toho, jak vypadá podání ruky:

- klient odešle na Server paket SYN s počátečním pořadovým číslem

- server potvrdí (Ack) paket SYN (od klienta) a odešle svůj vlastní paket SYN s počátečním pořadovým číslem

- klient potvrdí (Ack) paket SYN (ze serveru)

- nyní je navázána komunikace TCP a je schopna vyměňovat data

během 3-Way-Handshake existuje mnoho užitečných informací vyměňovaných mezi klientem a serverem.

vedle zdrojového IP, cílového IP, zdrojového portu, cílového portu, zdrojového Macu, cílového Macu můžete také získat:

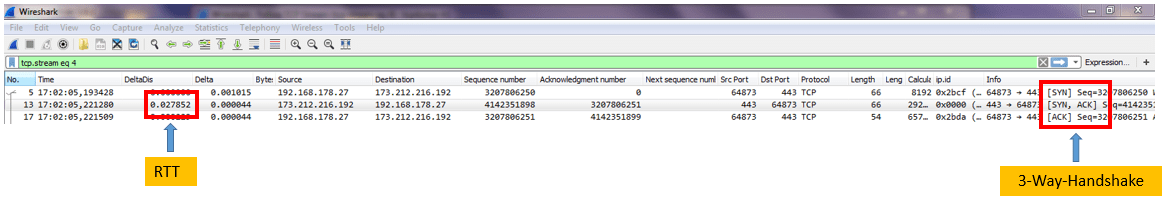

- RTT = > doba zpáteční cesty mezi klientem a serverem

- TTL => čas do života-s touto hodnotou můžete vypočítat počet skoků mezi klientem a serverem

- vypočtená velikost okna => velikost dat, která mohou být přijata před tím, než je třeba získat potvrzení

s pouhými 3 pakety získáte přehled o vaší TCP komunikaci.

filtrujte zachycení paketů na cílovou adresu (pro potřebné filtry použijte můj úvod do Wireshark – Část 2) a začněte analyzovat.

od této chvíle používám jako příklad TCP komunikaci mezi mým klientem v mé privátní síti a tcpdump-it.com server (173.212.216.192).

Zkontrolujte, kolik paketů bylo ztraceno

protože pracuji na straně infrastruktury, mým prvním cílem je pochopit, zda se síť chová tak, jak by měla být.

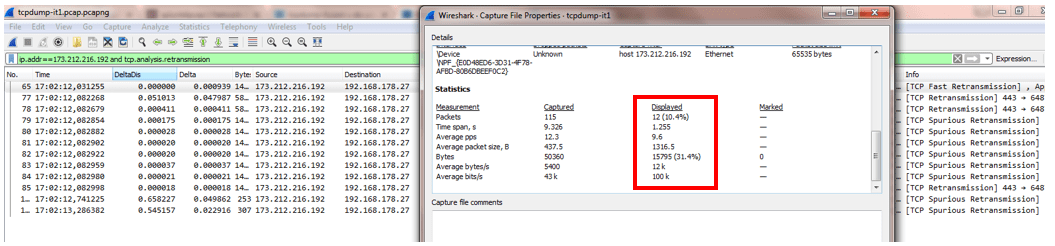

když jsem požádán o analýzu zachycení síťových paketů, je to povinný krok k pochopení procenta ztráty paketů (RETRANSMISÍ TCP).

k tomu používám filtr zobrazení “ ip.addr= = 173.212.216.192 a tcp.analýza.přenos“. Zobrazuje všechny pakety, které byly znovu odeslány.

dalším krokem je otevření “ vlastnosti souboru zachycení „na kartě“ Statistika“.

v sekci Statistiky můžete vidět sloupce „zachyceno“ a „zobrazeno“.

sloupec „zobrazeno“ je založen na filtru zobrazení a zobrazuje statistiky ve srovnání se „zachycenými“ daty.

použil jsem tento příklad, abych vám ukázal extrémní případ. Můžete vidět, že jsou 10,4% pakety znovu odeslány.

záleží na mnoha faktorech, kolik procent ztráty paketů je kritických. Existují různé názory.

pravděpodobně žádná odpověď není správná, ale pokud je ztráta paketů vyšší než 1% a způsobuje velké zpoždění v komunikaci, měli byste začít lépe kontrolovat.

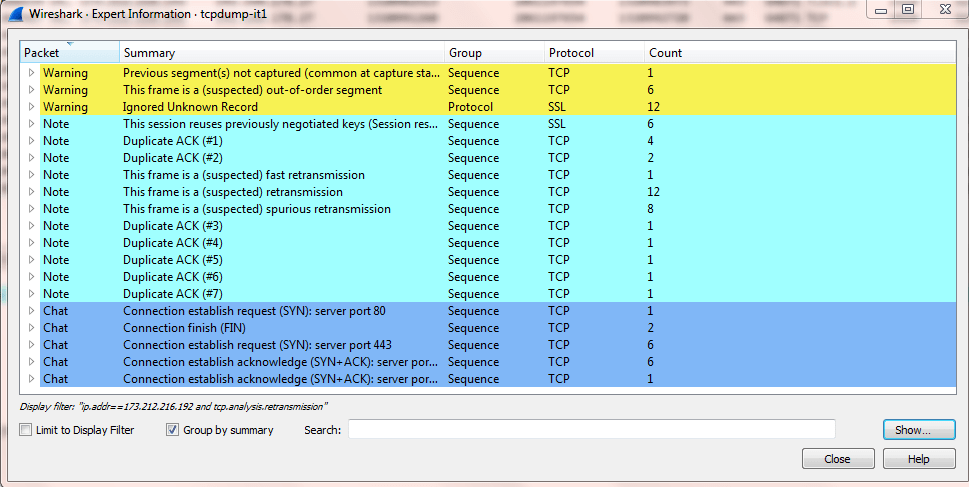

otevřete odborné informace

Wiresharks odborné informace jsou velmi užitečné a poskytují vám představu o tom, co zkontrolovat v zachycení paketů.

v dokumentaci Wireshark najdete následující prohlášení „vezměte odborné informace jako nápovědu, na co stojí za to se podívat, ale ne více“

to je přesně to, co byste měli udělat. Když jsem poprvé analyzoval zachycení paketů, odborné informace byly velmi užitečné a dal mi Rady, kterým směrem analyzovat.

přejděte na kartu „Expert“ a vyberte „expertní informace“. Otevře se nové okno:

v předchozích verzích Wireshark (v1) byl přehled o“ varování“,“ poznámky“,“ chaty “ jasnější.

zvykněte si na otevření odborných informací. To vám naprosto pomůže!

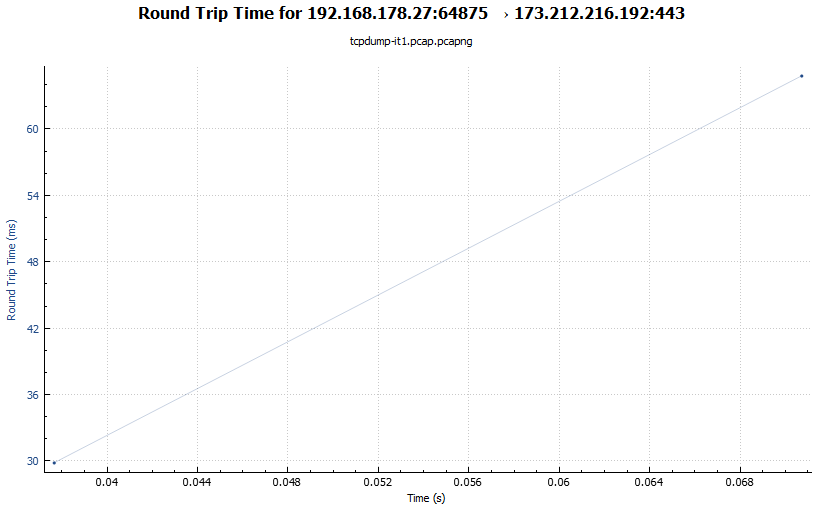

otevřete Graf času zpáteční cesty

krátká rekapitulace o tom, co doba zpáteční cesty znamená:

RTT znamená, že čas mezi paketem je odeslán a odpověď se vrátí.

pro naši analýzu paketů je důležité pochopit, zda existují pakety s vysokým RTT.

to by znamenalo, že trpíme pomalou komunikací.

Chcete-li otevřít graf času zpáteční cesty, přejděte na „Statistika“ >> „grafy TCP streamu“ >> „doba zpáteční cesty“.

graf ukazuje na ose Y RTT v ms, zatímco osa X ukazuje čas, kdy byl sběr paketů spuštěn v sekundách.

tento graf RTT na mém snímku obrazovky není významný, ale vypadá dobře s RTT asi 60 ms.

hledejte hroty v ose Y, abyste identifikovali pomalé pakety!

shrnutí

chci zopakovat svou větu, kterou jsem napsal na začátku příspěvku:

Chcete-li mít tuto dovednost – schopnost zjistit, kde je problém čtením zachycení paketů, je pro vás plus.

pokud zvážíte některé části tohoto příspěvku, budete úspěšnější při analýze zachycení paketů pomocí Wireshark!

pokud se o tom chcete dozvědět více, Připojte se k mému pracovnímu prostoru Slack nebo mi pošlete e-mail.

Zůstaňte v obraze a přihlaste se k odběru mého zpravodaje!