app er et populært og nemt at bruge messaging-program. Det har nogle sikkerhedsfunktioner, som brugen af ende-til-ende-kryptering for at holde meddelelser private. Imidlertid kan hacks, der målretter mod Facebook, kompromittere privatlivets fred for dine meddelelser og kontakter.

her er otte måder, der kan hackes.

1. Fjernkørsel af kode via GIF

i oktober 2019 afslørede sikkerhedsforsker vækket en sårbarhed i Hvadapp, der lader hackere tage kontrol over appen ved hjælp af et GIF-billede. Hacket fungerer ved at drage fordel af den måde, hvorpå App behandler billeder, når brugeren åbner Gallerivisningen for at sende en mediefil.

når dette sker, analyserer appen GIF for at vise en forhåndsvisning af filen. GIF-filer er specielle, fordi de har flere kodede rammer. Dette betyder, at kode kan skjules i billedet.

hvis en hacker skulle sende en ondsindet GIF til en bruger, kunne de kompromittere brugerens hele chathistorik. Hackerne kunne se, hvem brugeren havde sendt beskeder, og hvad de havde sagt. De kunne også se brugernes filer, fotos og videoer sendt via

sårbarheden påvirkede versioner af Android op til 2.19.230 på Android 8.1 og 9. Heldigvis afslørede vækket sårbarheden ansvarligt, og Facebook, der ejer hvad der er App, lappede problemet. For at beskytte dig mod dette problem skal du opdatere

2. Pegasus Voice Call Attack

en anden sårbarhed, der blev opdaget i begyndelsen af 2019, var Pegasus voice call hack.

dette skræmmende angreb tillod hackere at få adgang til en enhed ved blot at placere et taleopkald til deres mål. Selvom målet ikke besvarede opkaldet, kunne angrebet stadig være effektivt. Og målet er måske ikke engang klar over, at der er installeret ondsindet program på deres enhed.

dette fungerede gennem en metode kendt som bufferoverløb. Det er her et angreb bevidst sætter for meget kode i en lille buffer, så det “overløb” og skriver kode til et sted, det ikke burde kunne få adgang til. Når hackeren kan køre kode på et sted, der skal være sikkert, kan de tage ondsindede skridt.

dette angreb installerede et ældre og velkendt stykke spionprogram kaldet Pegasus. Dette gjorde det muligt for hackere at indsamle data om telefonopkald, beskeder, fotos og video. Det lader dem endda aktivere enhedernes kameraer og mikrofoner til at tage optagelser.

denne sårbarhed anvendes på Android, iOS, Vinduer 10 Mobile og enheder. Det blev brugt af det israelske firma NSO Group, der er blevet beskyldt for at spionere på Amnesty International Personale og andre menneskerettighedsaktivister. Efter at nyheden om hacket brød, blev det opdateret for at beskytte det mod dette angreb.

hvis du kører app version 2.19.134 eller tidligere på Android eller version 2.19.51 eller tidligere på iOS, skal du straks opdatere din app.

3. Socialt konstruerede angreb

en anden måde, hvorpå Facebook er sårbar, er gennem socialt konstruerede angreb. Disse udnytter menneskelig psykologi til at stjæle information eller sprede forkert information.

et sikkerhedsfirma kaldet Check Point Research afslørede et sådant angreb, de kaldte FakesApp. Dette gjorde det muligt for folk at misbruge citatfunktionen i gruppechat og ændre teksten til en anden persons svar. I det væsentlige kunne hackere plante falske udsagn, der ser ud til at være fra andre legitime brugere.

forskerne kunne gøre dette ved at dekryptere Hvadapp-kommunikation. Dette gjorde det muligt for dem at se data sendt mellem mobilversionen og internetversionen af

og herfra kunne de ændre værdier i gruppechats. Derefter kunne de efterligne andre mennesker og sende beskeder, der syntes at være fra dem. De kunne også ændre svarteksten.

dette kunne bruges i bekymrende måder at sprede svindel eller falske nyheder. Selvom sårbarheden blev afsløret i 2018, var den stadig ikke blevet patched, da forskerne talte på Black Hat-konferencen i Las Vegas i 2019.

4. Mediefil Jacking

mediefil Jacking påvirker både hvad app og Telegram. Dette angreb drager fordel af den måde, hvorpå apps modtager mediefiler som fotos eller videoer og skriver disse filer til en enheds eksterne lager.

angrebet starter med at installere ondsindet program skjult inde i en tilsyneladende harmløs app. Dette kan derefter overvåge indgående filer til Telegram eller Hvadapp. Når en ny fil kommer ind, kan programmet bytte den rigtige fil ud med en falsk. Symantec, det firma, der opdagede problemet, antyder, at det kunne bruges til at snyde folk eller til at sprede falske nyheder.

der er en hurtig løsning på dette problem. Du skal se i Indstillinger og gå til Chatindstillinger. Find derefter indstillingen Gem til Galleri, og sørg for, at den er indstillet til fra. Dette vil beskytte dig mod denne sårbarhed. En ægte løsning på problemet kræver dog, at appudviklere helt ændrer den måde, apps håndterer mediefiler på i fremtiden.

5. Facebook kunne spionere på hvad app Chats

i et blogindlæg antydede det, at fordi det bruger ende-til-ende-kryptering, er det umuligt for Facebook at læse:

“når du og de personer, du sender en besked til, bruger den nyeste version, krypteres dine meddelelser som standard, hvilket betyder, at du er de eneste, der kan læse dem. Selv når vi koordinerer mere med Facebook i de kommende måneder, forbliver dine krypterede meddelelser private, og ingen andre kan læse dem. Hverken Facebook eller andre.”

men ifølge udvikleren Gregorio Janon er dette ikke strengt sandt. End-to-end kryptering betyder ikke, at alle meddelelser er private. På et operativsystem som iOS 8 og nyere kan apps få adgang til filer i en “delt container.”

både Facebook-og Facebook-apps bruger den samme delte container på enheder. Og mens chats krypteres, når de sendes, krypteres de ikke nødvendigvis på den oprindelige enhed. Dette betyder, at Facebook-appen potentielt kan kopiere oplysninger fra appen.

for at være klar er der ingen beviser for, at Facebook har brugt delte containere til at se private Hvadapp-beskeder. Men potentialet er der for dem at gøre det. Selv med end-to-end-kryptering er dine meddelelser muligvis ikke private fra Facebook ‘ s All-seeing eye.

6. Betalt tredjeparts Apps

du vil blive overrasket over, hvor mange betalte juridiske apps der er dukket op på markedet, der udelukkende eksisterer for hacking i sikre systemer.

dette kunne gøres af store virksomheder, der arbejder hånd i hånd med undertrykkende regimer for at målrette aktivister og journalister; eller af cyberkriminelle, der har til hensigt at få dine personlige oplysninger.

Apps som spionage og mSPY kan nemt hacke ind i din konto for at stjæle dine private data.

alt hvad du skal gøre er at købe appen, installere den og aktivere den på måltelefonen. Endelig kan du læne dig tilbage og oprette forbindelse til dit app-dashboard fra internetsøgeren og snuse ind på private Hvadapp-data som meddelelser, kontakter, status osv. Men selvfølgelig fraråder vi, at nogen rent faktisk gør dette!

7. Falske Hvadapp-kloner

brug af falske hjemmesider kloner til installation af ondsindede programmer er en gammel hackingstrategi, der stadig implementeres af mange hackere over hele verden. Disse klon sites er kendt som ondsindede hjemmesider.

hacking taktik er nu også blevet vedtaget for at bryde ind i Android-systemer. Hvis du vil hacke ind på din konto, vil en hacker først forsøge at installere en klon, der kan se påfaldende ligner den oprindelige app.

tag f.eks. En klon af den oprindelige Hvadapp, det hævder at ændre standard grøn Hvadapp baggrund til pink. Sådan fungerer det.

en intetanende bruger modtager et link til at hente den lyserøde app til at ændre baggrundsfarven på deres app. Og selvom det virkelig ændrer baggrundsfarven på din app til lyserød, så snart du installerer appen, begynder den at indsamle data ikke kun fra din Hvadapp, men også fra alt andet, der er gemt på din telefon.

8. Hvorfor?

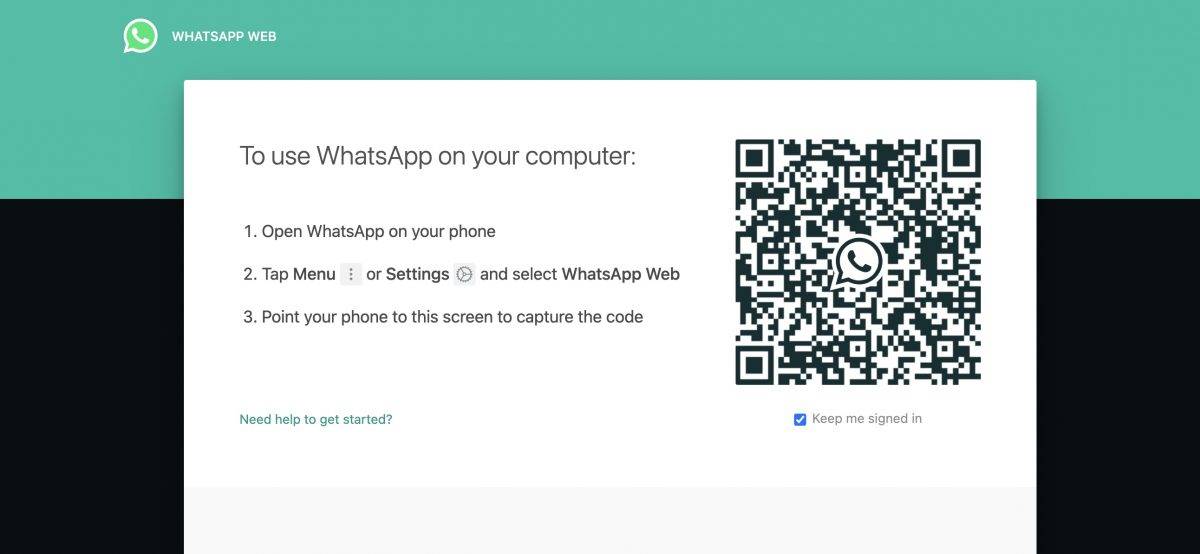

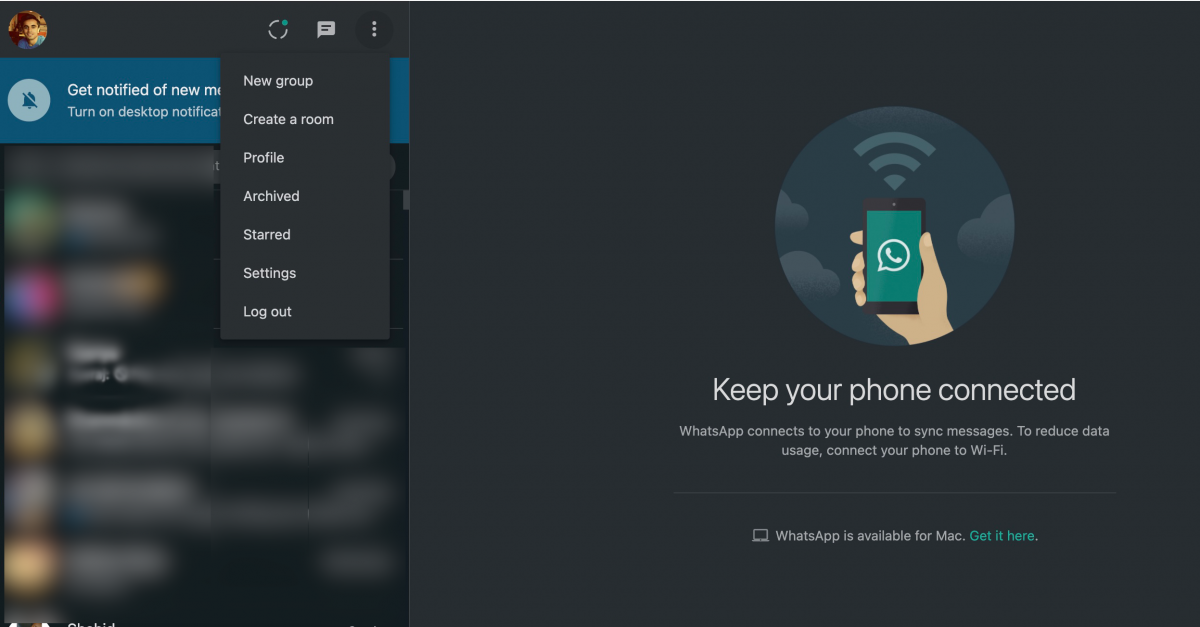

det er et godt værktøj til en person, der tilbringer det meste af deres dag på en computer. Det giver nem adgang til sådanne brugere, da de ikke behøver at hente deres telefon igen og igen til messaging. Den store skærm og tastatur giver en samlet bedre brugeroplevelse også.

her er dog advarslen. Så praktisk som internetversionen er, kan den let bruges til at hacke ind i dine Chatchats. Denne fare opstår, når du bruger internettet på en andens computer.

så hvis ejeren af computeren har valgt boksen Hold mig logget ind under login, forbliver din konto logget ind, selv efter at du har lukket bro.ser.

computerejeren kan derefter få adgang til dine oplysninger uden meget besvær.

du kan undgå dette ved at sørge for, at du logger ud fra

Bliv opmærksom på sikkerhedsproblemer i

for at lære mere om, hvorvidt

dette er blot nogle få eksempler på, hvordan det kan hackes. Mens nogle af disse problemer er blevet patched siden deres offentliggørelse, har andre ikke, så det er vigtigt at være opmærksom.

Shaant er Stabsforfatter hos MUO. En kandidat i computerapplikationer, han bruger sin passion for at skrive til at forklare komplekse ting på almindeligt engelsk. Når han ikke forsker eller skriver, kan han finde en god bog, løbe eller hænge ud med venner.

Mere Fra Shaant Minhas