netværksadministratorer skal scanne efter tilsluttede enheder på netværket som en sikkerhedsforanstaltning. Med fremkomsten af Internet of Things (IoT) bliver flere enheder forbundet til internettet. Dette rejser organisationernes bekymring for at beskytte deres netværk og online ressourcer mod eventuelle sikkerhedsbrud. Enhver uagtsomhed kan i dette tilfælde føre til tab af potentielle aktiver og organisationens omdømme. Dette gælder som selv store spillere som Github, FireEye, Capitol One osv., er blevet ofre for cyberangreb i nyere tid.

det er meget vigtigt at opretholde et stabilt og sikkert netværk ved at forhindre uautoriseret adgang og holde øje med legitime brugeres aktivitet. Organisationer bruger millioner af dollars på at sikre sig mod enhver trussel eksponering.

i tilfælde af en forfærdelig begivenhed er det første og mest grundlæggende skridt i retning af trusselsanalysen at vide, hvem der er tilsluttet netværket. Dette hjælper administratorerne med at indsnævre undersøgelsesprocessen, og det gør det også lettere at spore problemer.

Hvad skal vi dække?

i denne vejledning vil vi undersøge forskellige måder at opdage forskellige enheder, der er tilsluttet vores netværk. Først vil vi se kommandolinjeværktøjerne indbygget tilgængelige på Ubuntu 20.04 til scanning af et netværk; derefter vil vi se en gui-programopbygning til dette formål.

brug af kommandolinjeværktøjet Nmap til scanning af et netværk.

Nmap eller netværksmapper er utvivlsomt et af de mest anvendte programmer til at opdage værter, der er forbundet til et netværk. Det bruges af netværksadministratorer, Sikkerhedsrevisorer, penetrationstestere, etiske hackere osv. Det er open source og frit tilgængeligt til brug.

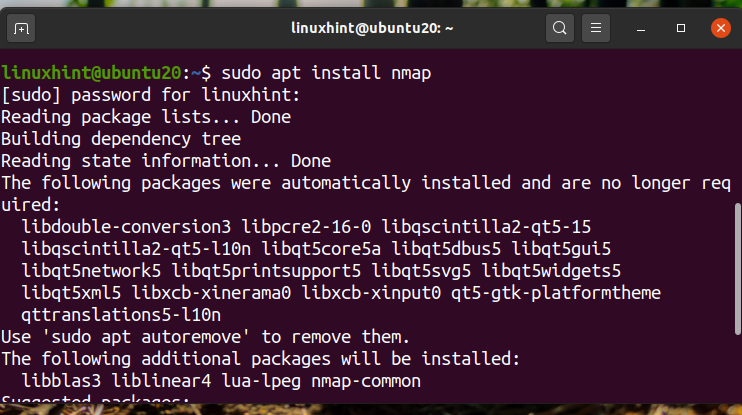

for at installere nmap på Ubuntu 20.04 skal du bruge kommandoen:

når Nmap er installeret, kan vi bruge det til mange formål som portscanning, os-detektion, host discovery osv.

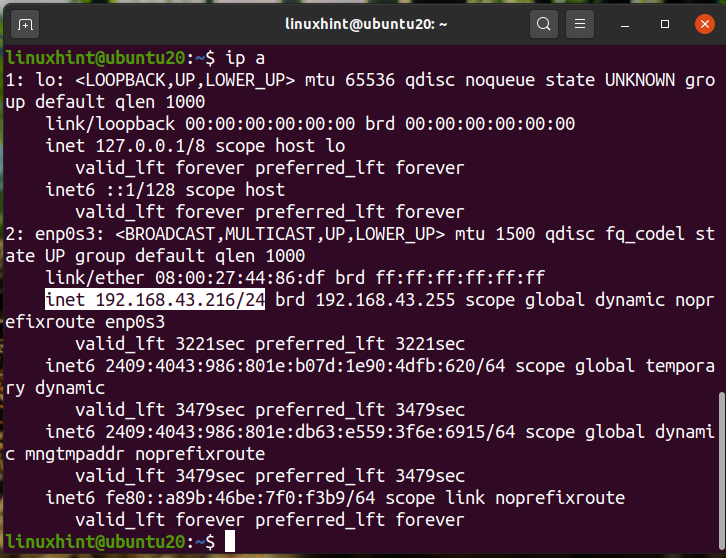

for at finde ud af, hvilke enheder der er forbundet til vores netværk, skal du først finde din netværksadresse ved hjælp af kommandoen ‘ip a’ eller ‘ifconfig’. Nedenfor har vi vist output til kommandoen ‘ip a’ :

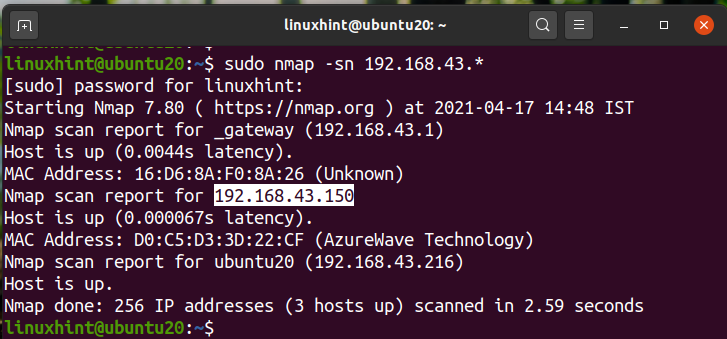

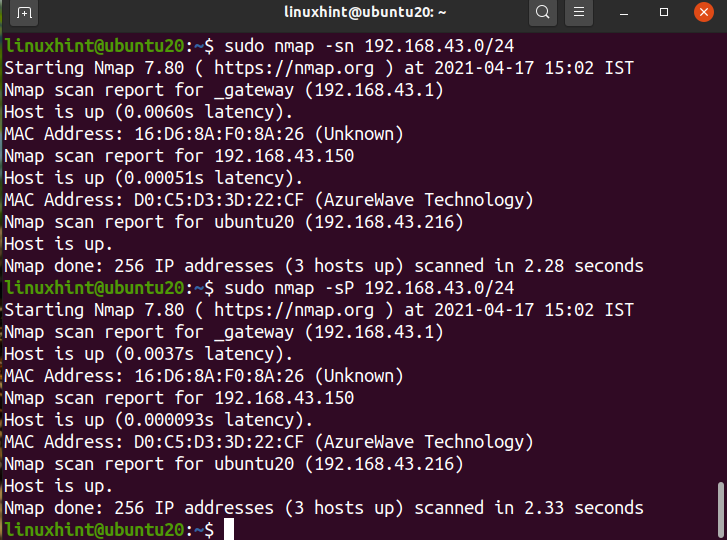

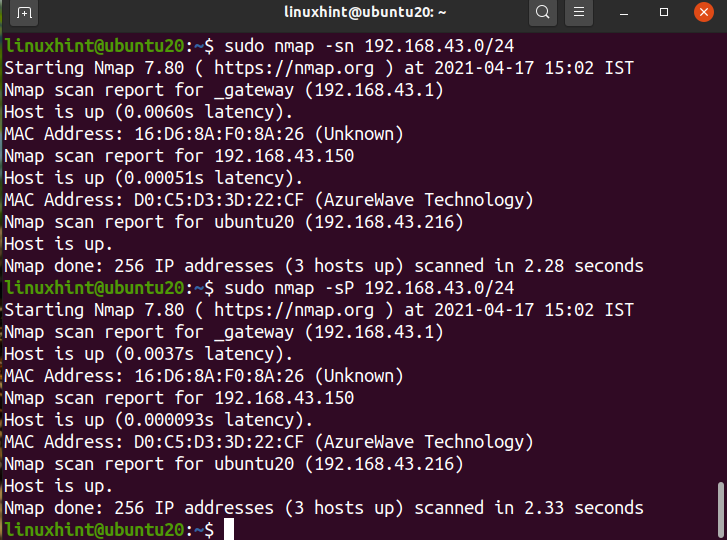

vi kan se, at vores IP er ‘192.168.43.216 ‘ på et /24-netværk. Så vores netværksadresse vil være ‘192.168.43.0 / 24’. Søg nu efter de tilsluttede enheder ved at køre kommandoen:

ovenstående output viser IP ‘ erne for den tilsluttede enhed med deres status-og MAC-adresser. Vi kan også bruge kommandoen:

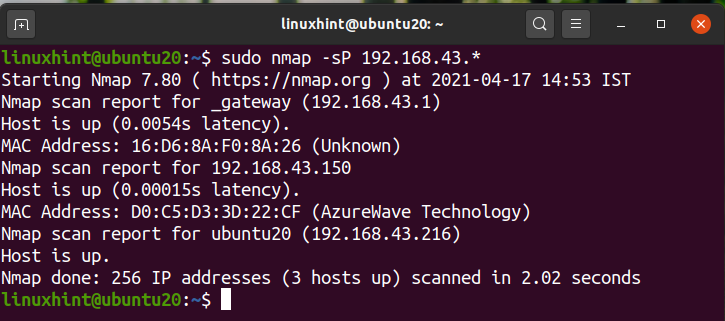

Alternativt kan vi bruge netværksadressen i stedet for jokerkortnotationen som her:

$ sudo nmap-sP 192.168.43.0/24

alle udgange er identisk ens.

brug af kommandoen ARP-SCAN til at opdage netværksenheder.

ARP-kommandoen er indbygget i de fleste distributioner. ARP er en forkortelse for Address Resolution Protocol. Det bruges til at vise og ændre ARP-cachen. ARP cache oversætter en IP-adresse til en fysisk adresse eller til en MAC-adresse på en maskine i enkle vendinger. For at gøre det efterfølgende ARP-opslag hurtigere gemmer det ARP-kortlægningen.

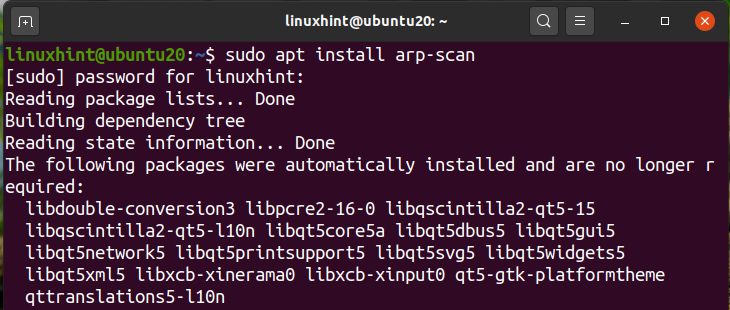

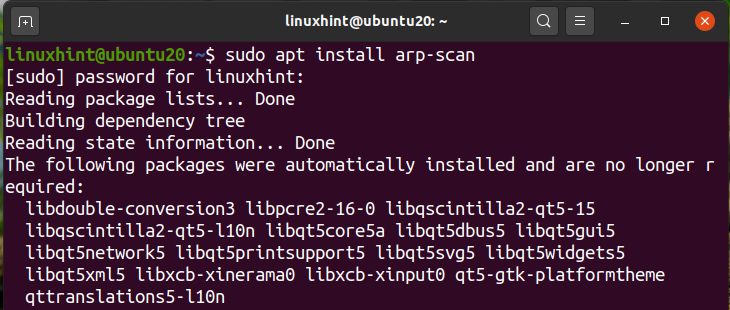

kommandoen ARP-SCAN er et arp-scannerværktøj, der transmitterer ARP-pakker for at identificere enheder, der er tilsluttet dit lokale netværk eller LAN. For at installere ARP-SCAN på dit Ubuntu-system skal du bruge kommandoen:

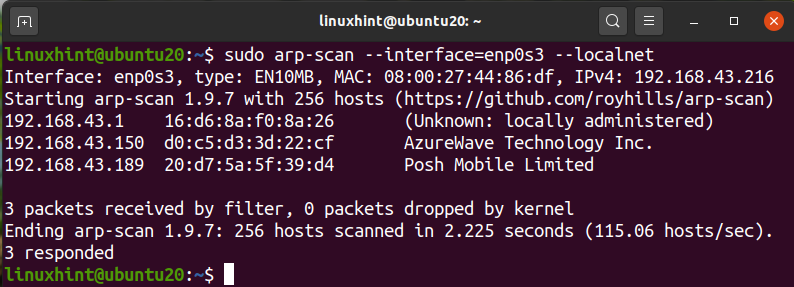

hvis du vil scanne dit netværk ved hjælp af arp-scan, skal du køre kommandoen med sudo-privilegierne:

her er enp0s3 navnet på den grænseflade, vi bruger til at sende arp-pakkerne. Det kan være anderledes i dit tilfælde. Brug igen kommandoen’ ip a’ eller ‘ifconfig’ til at bestemme navnet på grænsefladen på dit system.

vi kan se, at arp-scan har vist alle de tilsluttede enheder på vores netværk. Dette er virkelig et godt værktøj til at scanne dit lokale netværk. For at se mere brug af denne kommando kan du bruge parameteren –help or-h som her:

eller

brug af Netværksscannerværktøjer til scanning af netværksenheder.

udover kommandolinjebaserede værktøjer er der mange GUI-baserede IP-scannerværktøjer til rådighed. Funktionerne og funktionaliteten af disse værktøjer kan variere. Et af de populære IP-scanningsværktøjer er Angry IP Scanner.

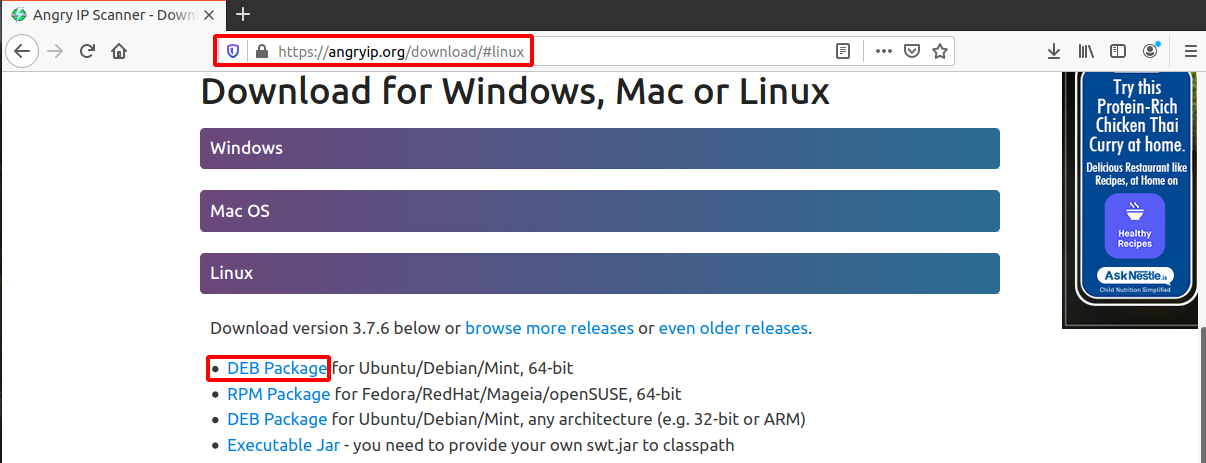

Angry IP Scanner er en frit tilgængelig netværksscanner. Det sender ping-anmodninger til en vært for at afgøre, om det er op. Det vil derefter kigge efter MAC-adressen, værtsnavnet osv. Det kan hentes fra AngryIP hjemmeside som vist her:

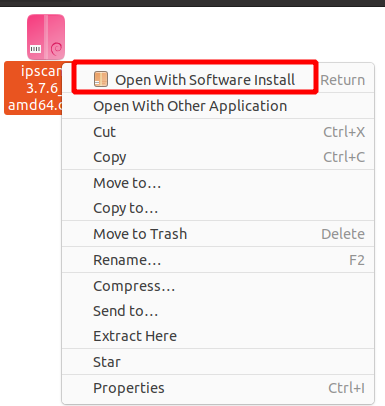

når du har hentet filen, skal du åbne den med Programinstallation. AngryIp kræver, at java installeres på dit system. Hvis java ikke allerede er installeret på dit system, installeres det automatisk med installationsprocessen.

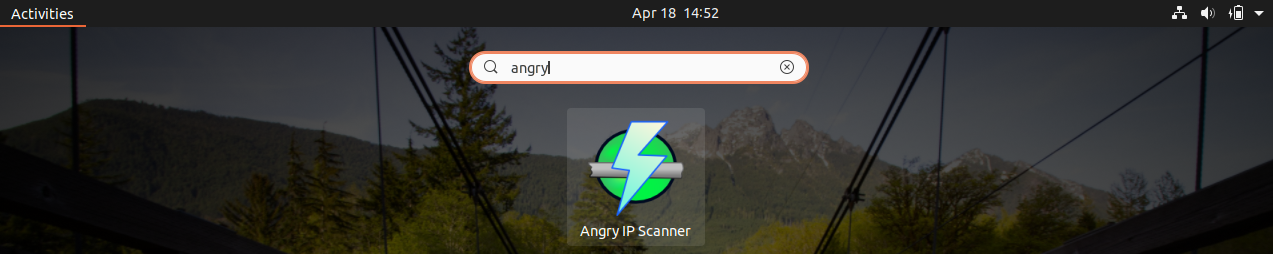

når installationen er afsluttet, kan AngryIP-scanneren startes fra applikationsmenuen som:

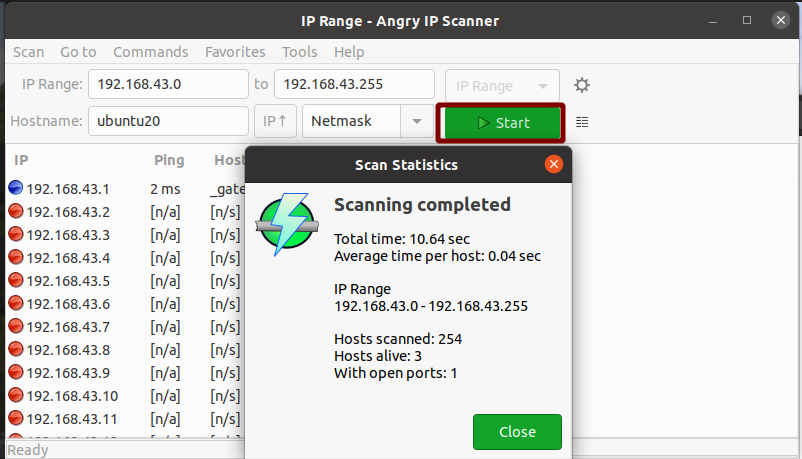

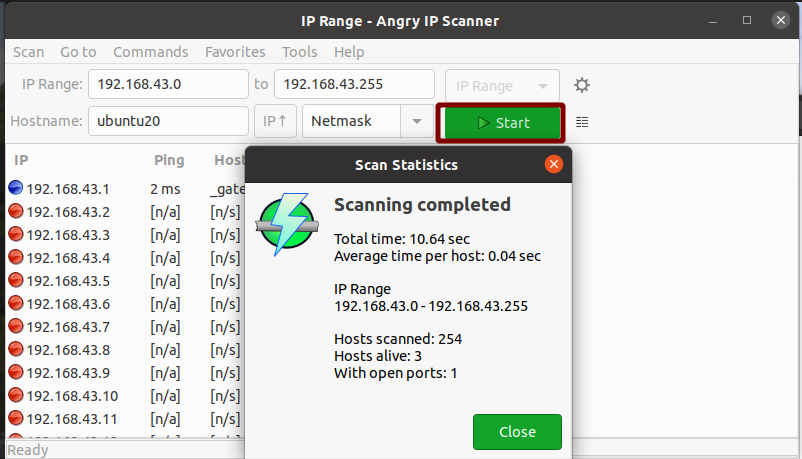

som standard henter det automatisk IP-området for dit netværk. Tryk bare på startknappen for at starte scanningen. Prøveudgang efter scanning af et LAN vises her:

Ja, det er så nemt at bruge AngryIP til netværksscanning. Det vil vise antallet af værter i LIVE og åbne porte.

konklusion

i denne vejledning har vi set forskellige måder at scanne et netværk på. Hvis du har et stort netværk af enheder, som en IT-afdeling i en organisation, vil vi foreslå, at du bruger et Brandvægsprodukt fra nogle velrenommerede leverandører. En virksomhed brandmur har mere kapacitet og kontrol over et netværk. Med en brandvæg kan vi udover at scanne et stort netværk med flere undernet begrænse båndbreddeforbruget, blokere brugere og tjenester, forhindre netværksangreb og så videre.