Diese Anleitung zeigt Ihnen, wie Sie den Internetzugang für einen Benutzer, Benutzer oder Computer innerhalb eines Active Directory-Gruppenrichtlinienobjekts blockieren. Ich habe dies unter Windows 7 und Windows 10 getestet und es funktioniert großartig!

Es gibt viele Tutorials, in denen beschrieben wird, wie der Zugriff blockiert werden kann, indem ein nicht vorhandener Proxy erzwungen wird. Diese Methode funktioniert für einige Dinge, aber das Problem ist, dass nicht alle Software diese Einstellungen unbedingt verwendet, um eine Verbindung zum Internet herzustellen, und nicht unbedingt einen entschlossenen Benutzer oder Bösewicht stoppt.

Update 1 Feb 2019 – Danke an Lou und Peter für den Hinweis auf die Fehler im Beitrag, die mit dem DHCP-Betrieb in Konflikt stehen könnten. Danke euch beiden!

In diesem Lernprogramm wird empfohlen, zusätzlich zur Erzwingung eines nicht vorhandenen Proxys die über Active Directory verwaltete Windows-Firewall zu verwenden, um alle Internet-IP-Adressen zu blockieren. Diese Technologien sind in Windows integriert.

Wenn wir nicht beides getan haben, könnte in Ihrem Netzwerk ein Proxy in den privaten IP-Bereichen (die zulässig sind) vorhanden sein und daher Internetaktivitäten aufweisen. Sie können diese Gruppenrichtlinie nach Belieben auf einzelne Benutzer oder ganze Organisationseinheiten anwenden und funktionieren auf allen Geräten.

Seien Sie vorsichtig obwohl bei der Windows-Firewall die Reihenfolge der Regeln keine Rolle spielt, haben Blockaktionen Vorrang vor zulässigen Regeln. Daher blockieren wir alle nicht privaten IP-Bereiche, mit anderen Worten, wir blockieren die Gesamtheit der IP-Adressen im weiteren Internet und geben nicht einmal die privaten RFC 1918- und RFC 5735-Bereiche an.

Die Kurzversion

Erstellen Sie eine Windows-Firewallrichtlinie und geben Sie diese IP-Adressbereiche in einer Blockregel an:

0.0.0.1 – 9.255.255.255

11.0.0.0 – 126.255.255.255

128.0.0.0 – 169.253.255.255

169.255.0.0 – 172.15.255.255

172.32.0.0 – 192.167.255.255

192.169.0.0 – 198.17.255.255

198.20.0.0 – 255.255.255.254

Und erstellen Sie aus gutem Grund auch einen nicht vorhandenen Proxy, und verhindern Sie, dass Benutzer diese Einstellung ändern.

Windows-Firewall-Gruppenrichtlinienobjekt

Bearbeiten Sie Ihre Gruppenrichtlinie wie gewohnt, und wählen Sie eine entsprechende Organisationseinheit aus, um Ihre neue Richtlinie anzuwenden:

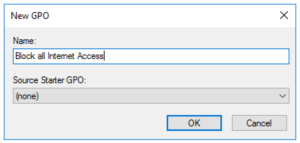

Geben Sie ihm einen vernünftigen Namen und klicken Sie auf OK:

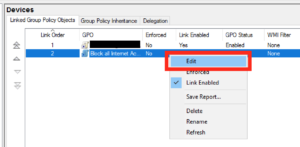

Bearbeiten Sie dann auf dem Bildschirm rechts das soeben erstellte Gruppenrichtlinienobjekt:

Navigieren Sie als nächstes zu Richtlinien – Windows-Einstellungen – Sicherheitseinstellungen – Windows-Firewall mit erweiterter Sicherheit – Ausgehende Regeln:

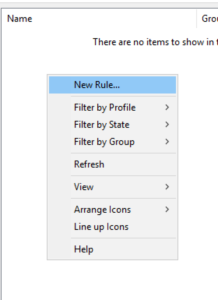

Klicken Sie im rechten Bereich mit der rechten Maustaste und wählen Sie „Neue Regel…“:

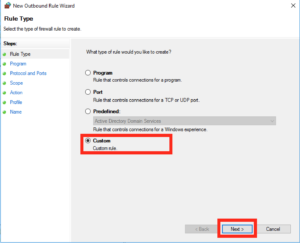

Wählen Sie im angezeigten Feld eine „Benutzerdefinierte Regel“ aus und klicken Sie dann auf Weiter:

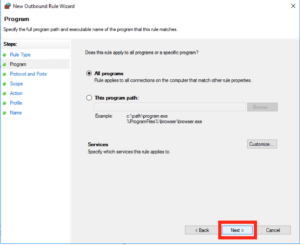

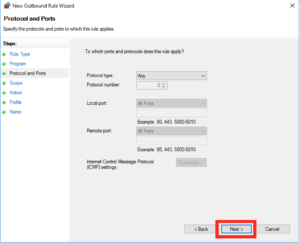

Belassen Sie die Standardeinstellung als „Alle Programme“ und klicken Sie auf Weiter:

Belassen Sie die Standardeinstellungen als „Beliebiges“ Protokoll und klicken Sie auf Weiter:

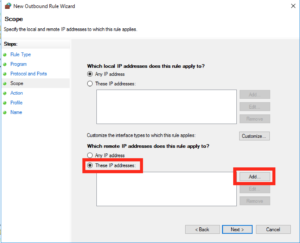

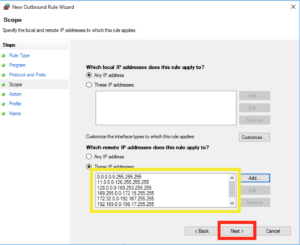

Dieser nächste Bildschirm ist, wo wir gehen, um die Mehrheit unserer Einstellungen hinzufügen, unter den „Remote-IP-Adressen“ wählen Sie „Diese IP-Adressen“ und klicken Sie auf „Hinzufügen“:

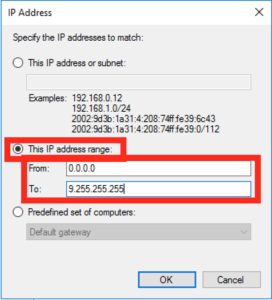

Klicken Sie also auf „Dieser IP-Bereich“ und geben Sie diesen als Bereich 0.0.0.1 – 9.255.255.255 ein, genau so:

Sie müssen die beiden obigen Schritte wiederholen, um die folgenden IP-Bereiche hinzuzufügen (die folgende Liste enthält übrigens den obigen, sodass Sie ihn nicht zweimal hinzufügen müssen!):

0.0.0.1 – 9.255.255.255

11.0.0.0 – 126.255.255.255

128.0.0.0 – 169.253.255.255

169.255.0.0 – 172.15.255.255

172.32.0.0 – 192.167.255.255

192.169.0.0 – 198.17.255.255

198.20.0.0 – 255.255.255.254

Wenn Sie mit dieser Liste fertig sind, sollten Sie einen Bildschirm haben, der wie folgt aussieht, wenn Sie glücklich sind, klicken Sie auf „Weiter“:

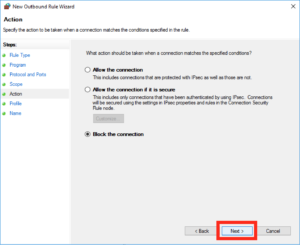

Stellen Sie im nächsten Bildschirm sicher, dass die Aktion als „Blockieren“ markiert ist, und klicken Sie auf „Weiter“:

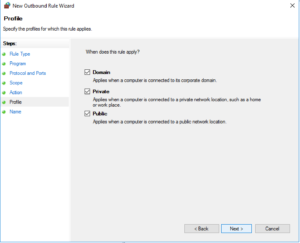

Unter dem Profil können Sie alle diese Standorte angekreuzt lassen und dann auf „Weiter“ klicken“:

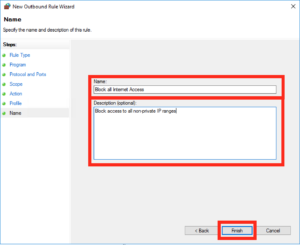

Geben Sie der Regel einen sinnvollen Namen und klicken Sie auf „Fertig stellen“:

Interneteinstellungen GPO

Als nächstes müssen wir den gefälschten Proxy gemäß den meisten Ratschlägen in Bezug auf solche Dinge einrichten. Möglicherweise müssen Sie jedoch zuerst das IE Admin Pack herunterladen.

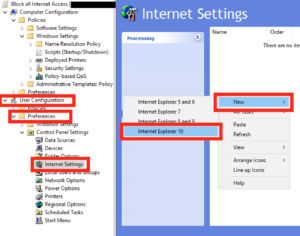

Navigieren Sie zu Benutzerkonfiguration – Einstellungen – Systemsteuerungseinstellungen – Interneteinstellungen und klicken Sie mit der rechten Maustaste auf Neue Einstellung erstellen im rechten Bereich.

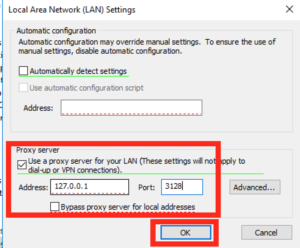

Klicken Sie dann auf Verbindungen dann LAN-Einstellungen:

In dem Feld, das Tick erscheint die „Verwenden Sie einen Proxy-Server für Ihr LAN“ und in dem Adressfeld Typ in „127.0.0.1“ auf Port „3128“, genau wie diese und drücken Sie dann OK und Ok wieder zurück zum Haupt-GPO-Bildschirm zu bekommen.

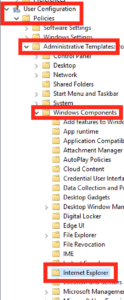

Als nächstes gehen Sie in unserem Gruppenrichtlinienobjekt zu Benutzerkonfiguration – Administrative Vorlagen – Windows-Komponenten – Internet Explorer.

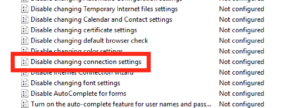

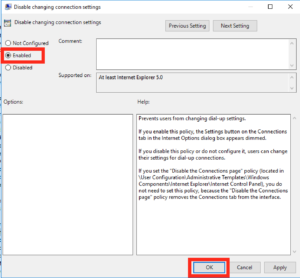

Auf der rechten Seite möchten Sie die Option finden, die lautet „Deaktivieren Sie das Ändern der Verbindungseinstellungen“, wenn Sie es gefunden haben, öffnen Sie es durch Doppelklick:

Aktivieren Sie diese Einstellung und klicken Sie auf OK.

Aktivieren Sie diese Einstellung und klicken Sie auf OK.

Schließen Sie alle GPO-Fenster und Sie sind fertig!