¿Qué es «Virus de Correo electrónico por correspondencia»?

«Virus de correo electrónico por correspondencia» es una campaña de correo electrónico no deseado que los ciberdelincuentes (estafadores) utilizan para distribuir un virus de alto riesgo llamado LokiBot (una infección informática que roba datos). En este caso, los estafadores proliferan el virus enviando un mensaje de correo electrónico relacionado con la banca que contiene un archivo adjunto malicioso.

El objetivo principal de esta campaña de spam es engañar a las personas para que abran el archivo adjunto e infecten las computadoras con el virus mencionado anteriormente.

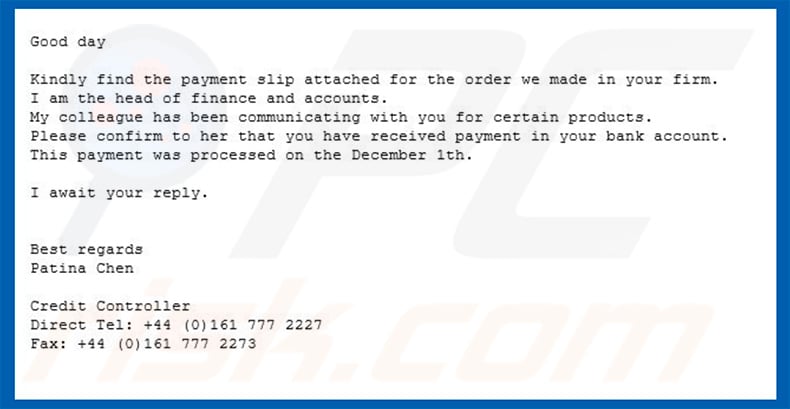

La campaña de spam «Virus de Correo electrónico por Correspondencia» se presenta como un mensaje enviado por el controlador de crédito, Patina Chen, que supuestamente es la jefa de finanzas y cuentas de una empresa no especificada. Los estafadores detrás de este correo electrónico indican que una empresa compró un producto al destinatario y ha realizado un pago en la cuenta bancaria y está esperando la confirmación.

Tenga en cuenta que esto es simplemente una estafa y no se transfirió dinero ni se compró producto. Como se mencionó en nuestra introducción, este correo electrónico se utiliza para engañar a las personas para que abran el adjunto presentado («Correspondencia de Copia de pago»), que es irrelevante y no tiene nada que ver con los destinatarios de este correo electrónico.

Le recomendamos encarecidamente que ignore la campaña de spam» Virus de Correo electrónico por correspondencia » (y otras estafas similares) y que no descargue ni abra el archivo adjunto (esto daría lugar a la descarga/instalación del virus LokiBot, que registra varios datos confidenciales/personales).

Normalmente, esta infección roba inicios de sesión, contraseñas (principalmente en navegadores web) y rastrea continuamente las actividades de navegación de los usuarios (recopilación de direcciones IP, consultas de búsqueda, pulsaciones de teclas, etc.). La infección del sistema por este virus de alto riesgo puede resultar en pérdidas financieras, problemas de privacidad, etc. También existe el riesgo de convertirse en víctima de robo de identidad.

| Nombre | Virus de comprobante de pago por correspondencia |

| Tipo de amenaza | Troyano, Virus de robo de contraseñas, Malware bancario, Spyware |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que ningún síntoma en particular es claramente visible en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios en línea maliciosos, ingeniería social, grietas de software. |

| Daños | Información bancaria robada, contraseñas, robo de identidad, computadora de la víctima agregada a una red de bots. |

| Eliminación de Malware (Windows) |

Para eliminar posibles infecciones de malware, escanee su computadora con software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Limpiador Combinado. |

LokiBot no es la única infección que proliferan los ciberdelincuentes a través de campañas de spam. Otros ejemplos de los numerosos virus de alto riesgo en línea son Adwind, FormBook, TrickBot, Emotet y Hancitor. Es posible que tengan un comportamiento ligeramente diferente, pero todas estas infecciones causan problemas relacionados con la seguridad informática o la privacidad de los usuarios.

¿Cómo infectó mi computadora el «Virus de Correo Electrónico por Correspondencia»?

Al igual que la mayoría de las campañas de spam que se utilizan proliferan los virus a través de archivos adjuntos de correo electrónico, el «Virus de correo electrónico por correspondencia» infecta a las computadoras engañando a las personas para que abran un archivo adjunto, en este caso la «Correspondencia de copia de pago PO4938530.archivo ace» (el número de documento puede diferir).

ACE es un archivo que primero debe extraerse. Es probable que este archivo comprimido contenga un ejecutable, un documento de Microsoft Office u otro archivo que, una vez abierto, inicia el proceso de descarga/instalación del virus LokiBot. En cualquier caso, el archivo debe ser ejecutado por el destinatario. Por lo tanto, estas infecciones no pueden infiltrarse en las computadoras sin la participación manual de los usuarios.

¿Cómo evitar la instalación de malware?

Para evitar infecciones que se distribuyen a través de campañas de spam, estudie cada correo electrónico recibido que contenga un archivo adjunto o un enlace web (especialmente si se recibe de una dirección de correo electrónico desconocida o sospechosa). Si sospecha que el correo electrónico es irrelevante / no le concierne personalmente, no abra el archivo adjunto presentado. La forma más fácil y sencilla es ignorar estos correos electrónicos.

Otro factor importante a la hora de prevenir la infección por virus en el ordenador es tener instalado un conjunto de antivirus/antispyware de buena reputación y mantenerlo activado en todo momento. Los programas pueden detener las infecciones antes de que causen algún daño.

Si ya ha abierto el archivo adjunto «Virus de correo electrónico por correspondencia», le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en el mensaje de correo electrónico «Virus de correo electrónico por correspondencia»:

Buenos días

Encuentre el comprobante de pago adjunto para el pedido que hicimos en su empresa.

Soy el jefe de finanzas y contabilidad.

Mi colega se ha estado comunicando con usted para ciertos productos.

por Favor, confirme que ha recibido el pago en su cuenta bancaria.

Este pago se procesó el 1 de diciembre.espero su respuesta.

Saludos cordiales

Pátina ChenControlador de crédito

Teléfono directo: +44 (0)161 777 2227

Fax: +44 (0)161 777 2273

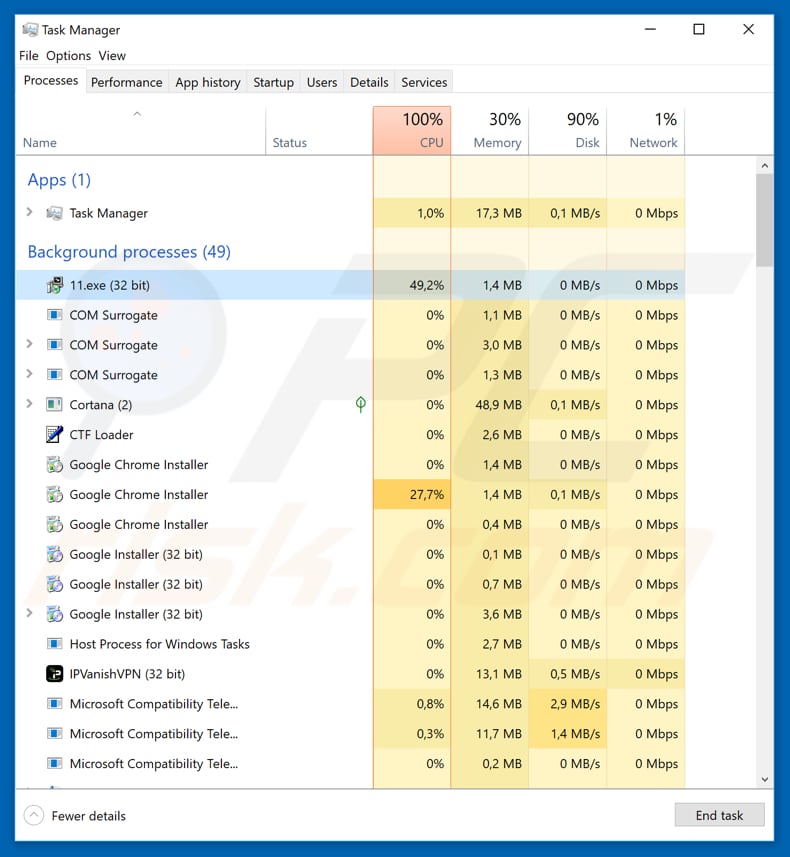

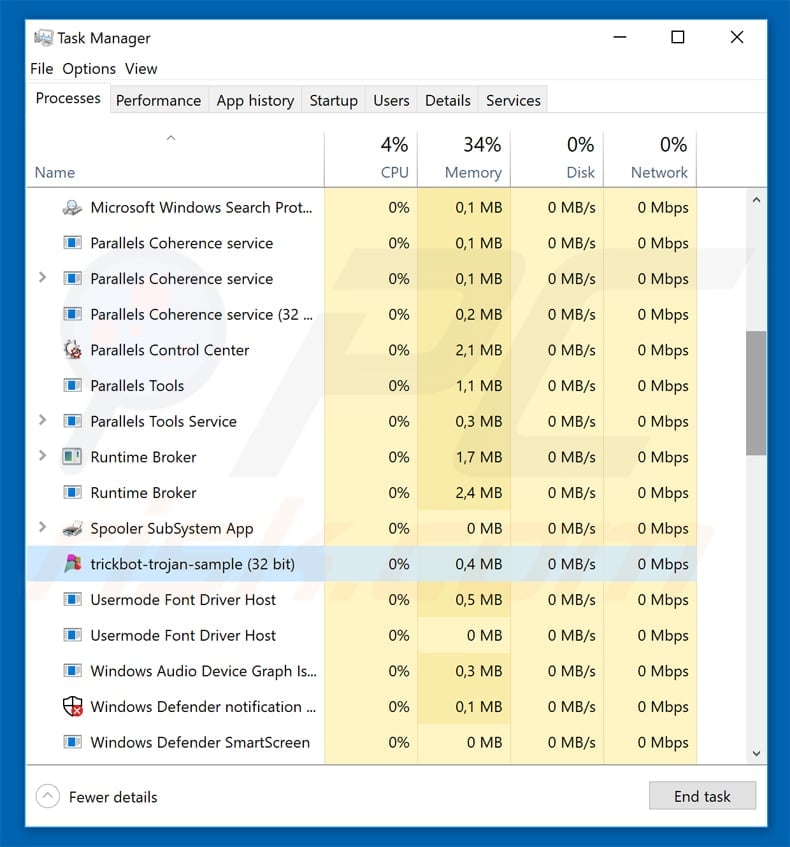

Captura de pantalla de un proceso de virus LokiBot en el Administrador de tareas de Windows:

Eliminación automática instantánea de malware:La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional de eliminación automática de malware que se recomienda para deshacerse del malware. Descárguelo haciendo clic en el botón de abajo:

▼ DESCARGAR Combo Cleaner al descargar cualquier software incluido en este sitio web, usted acepta nuestra Política de Privacidad y Términos de Uso. Para usar un producto con todas las funciones, debe comprar una licencia para Combo Cleaner. prueba gratuita de 7 días disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk.com leer más.

Menú rápido:

- ¿Qué es el «Virus de Correo Electrónico por Correspondencia»?

- PASO 1. Extracción manual de malware LokiBot.

- PASO 2. Compruebe si su computadora está limpia.

¿Cómo eliminar el malware de forma manual?

La eliminación manual de malware es una tarea complicada; por lo general, lo mejor es permitir que los programas antivirus o antimalware lo hagan automáticamente.

Para eliminar este malware, recomendamos usar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si ha marcado la lista de programas que se ejecutan en su equipo, por ejemplo, utilizando el administrador de tareas, e identificado un programa que parece sospechoso, debe continuar con estos pasos:

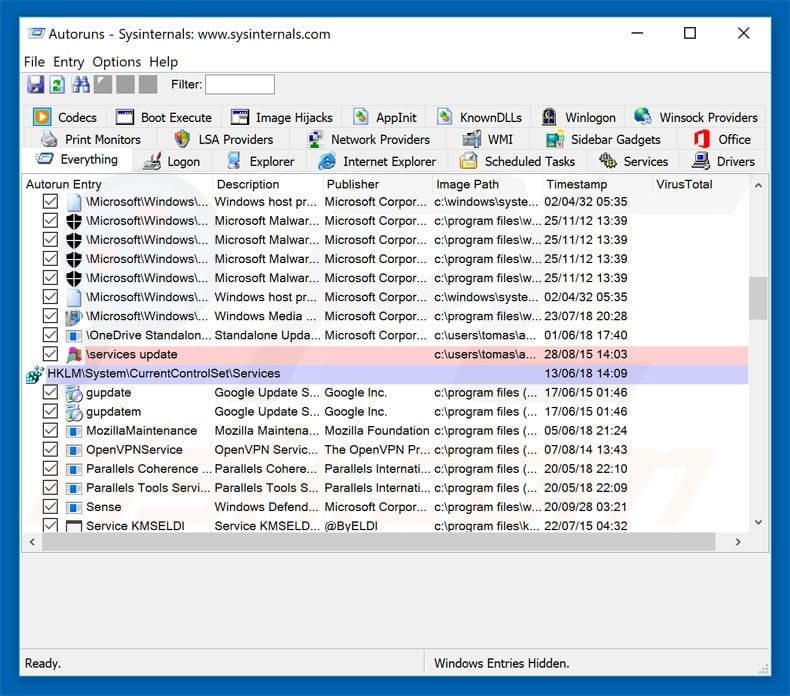

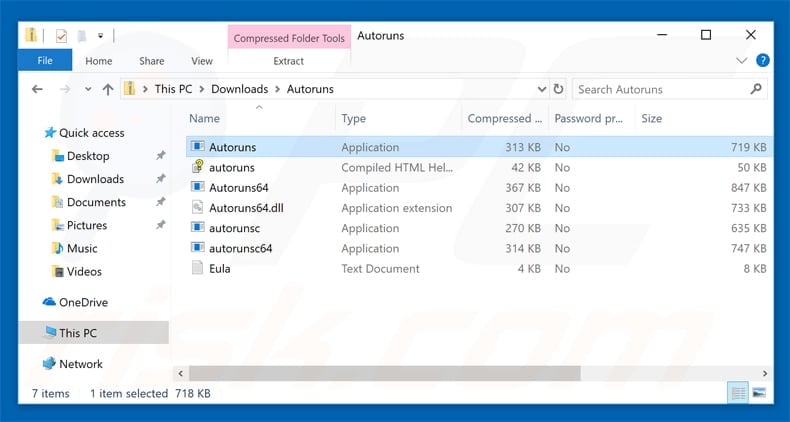

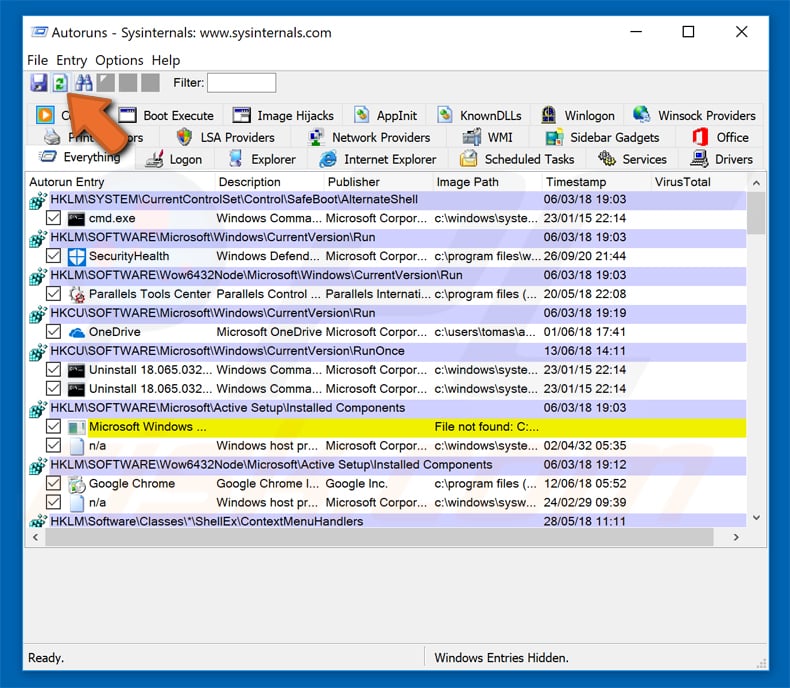

Descargue un programa llamado Autoruns. Este programa muestra las ubicaciones de las aplicaciones de inicio automático, el registro y el sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las ubicaciones de las aplicaciones de inicio automático, el registro y el sistema de archivos:

Reinicie su computadora en modo seguro:

Reinicie su computadora en modo seguro:

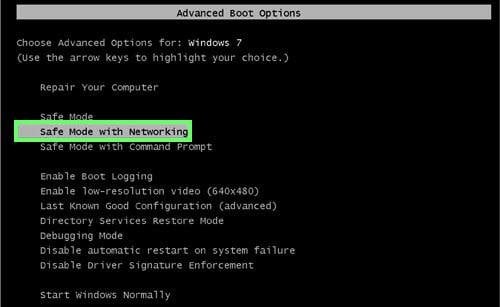

Usuarios de Windows XP y Windows 7: Inicie su computadora en Modo Seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar y haga clic en Aceptar. Durante el proceso de inicio del equipo, presione la tecla F8 del teclado varias veces hasta que vea el menú de opciones Avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Video que muestra cómo iniciar Windows 7 en «Modo seguro con redes»:

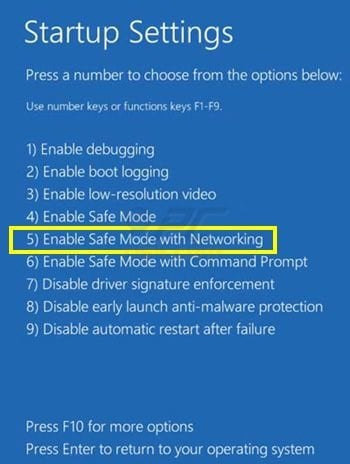

Usuarios de Windows 8: Iniciar Windows 8 es Modo seguro con redes: Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado. Haga clic en el botón «Reiniciar ahora». Su computadora se reiniciará en el «Menú de opciones avanzadas de inicio».

Haga clic en el botón » Solucionar problemas «y, a continuación, haga clic en el botón» Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio». Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con redes»:

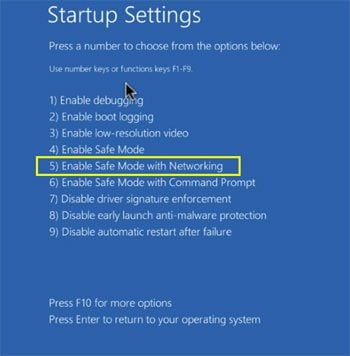

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en» Reiniciar «mientras mantiene presionado el botón» Mayús » en su teclado. En la ventana «elegir una opción», haga clic en» Solucionar problemas», luego seleccione»Opciones avanzadas». En el menú de opciones avanzadas, seleccione » Configuración de inicio «y haga clic en el botón» Reiniciar».

En la siguiente ventana, debe hacer clic en el botón» F5 » en su teclado. Esto reiniciará su sistema operativo en modo seguro con redes.

Video que muestra cómo iniciar Windows 10 en «Modo seguro con redes»:

Extraiga el archivo descargado y ejecute las ejecuciones automáticas.archivo exe.

Extraiga el archivo descargado y ejecute las ejecuciones automáticas.archivo exe.

En la aplicación de Ejecución automática, haga clic en» Opciones «en la parte superior y desmarque las opciones» Ocultar ubicaciones vacías «y» Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

En la aplicación de Ejecución automática, haga clic en» Opciones «en la parte superior y desmarque las opciones» Ocultar ubicaciones vacías «y» Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

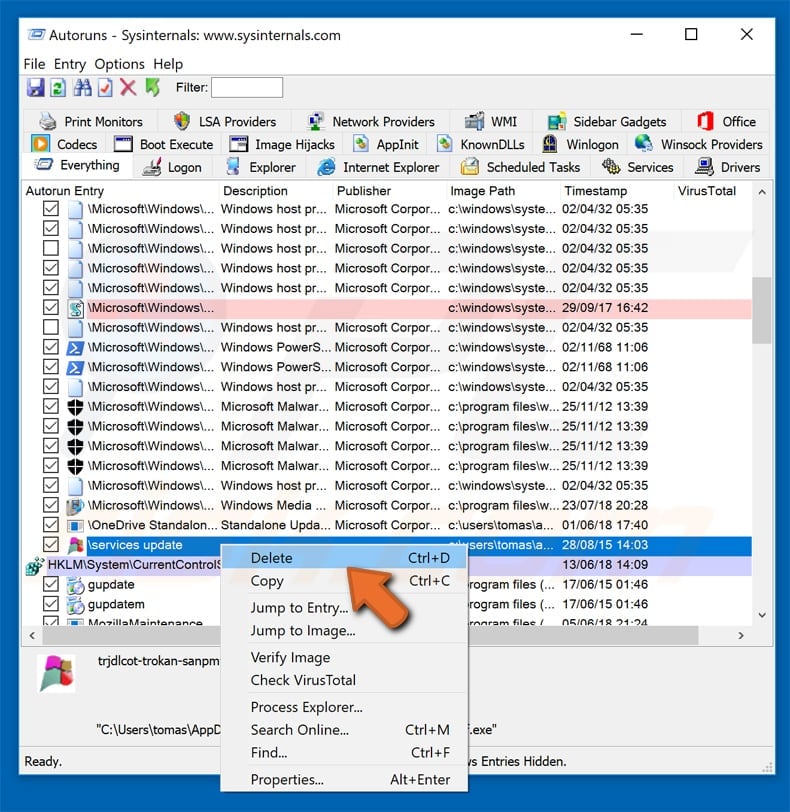

Compruebe la lista proporcionada por la aplicación de ejecución automática y localice el archivo de malware que desea eliminar.

Compruebe la lista proporcionada por la aplicación de ejecución automática y localice el archivo de malware que desea eliminar.

Debe escribir su ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija «Eliminar».

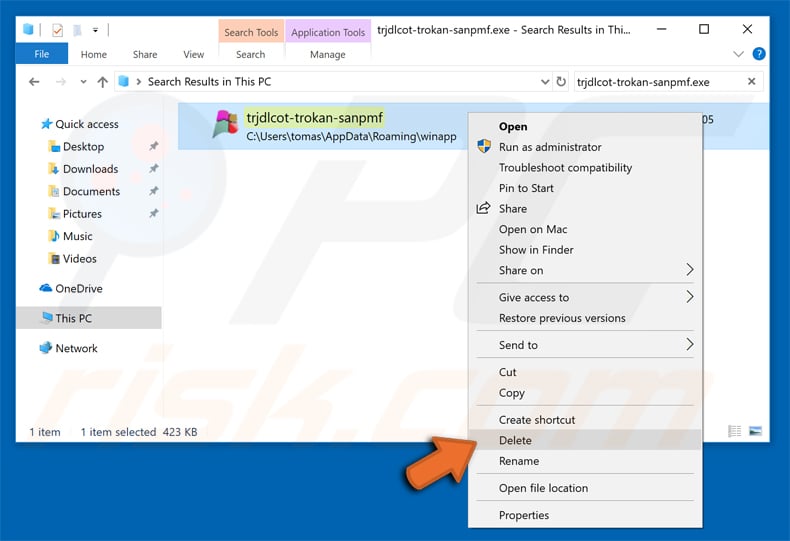

Después de eliminar el malware a través de la aplicación de ejecución automática (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debe eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no tiene estas habilidades, deje la eliminación de malware en los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que tratar de eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, le recomendamos escanearla con Combo Cleaner Antivirus para Windows.