Qu’est-ce que le « Virus du courrier électronique par correspondance »?

Le « Virus de l’e-mail de correspondance » est une campagne d’e-mails de spam que les cybercriminels (escrocs) utilisent pour distribuer un virus à haut risque appelé LokiBot (une infection informatique qui vole des données). Dans ce cas, les escrocs prolifèrent le virus en envoyant un message électronique lié aux services bancaires contenant une pièce jointe malveillante.

Le but principal de cette campagne de spam est d’inciter les gens à ouvrir la pièce jointe et à infecter les ordinateurs avec le virus susmentionné.

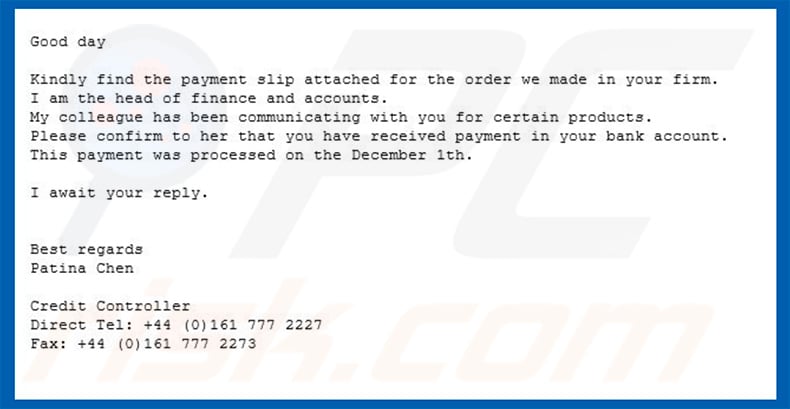

La campagne de spam « Virus de l’e-mail de correspondance » est présentée comme un message envoyé par Patina Chen, contrôleur de crédit, qui est censé être le responsable des finances et des comptes d’une entreprise non spécifiée. Les escrocs derrière cet e-mail indiquent qu’une entreprise a acheté un produit auprès du destinataire et a effectué un paiement sur le compte bancaire et attend la confirmation.

Notez qu’il s’agit simplement d’une arnaque et qu’aucun argent n’a été transféré ni produit acheté. Comme mentionné dans notre introduction, cet e-mail est utilisé pour inciter les gens à ouvrir la pièce jointe présentée (« Correspondance de copie de paiement »), ce qui n’est pas pertinent et n’a rien à voir avec les destinataires de cet e-mail.

Nous vous recommandons fortement d’ignorer la campagne de spam « Virus de l’e-mail de correspondance » (et d’autres escroqueries similaires) et de ne pas télécharger ou ouvrir la pièce jointe (cela entraînerait le téléchargement / l’installation du virus LokiBot, qui enregistre diverses informations sensibles / personnelles).

En règle générale, cette infection vole les identifiants, les mots de passe (principalement sur les navigateurs Web) et suit en permanence les activités de navigation des utilisateurs (collecte d’adresses IP, requêtes de recherche, frappes au clavier, etc.). L’infection du système par ce virus à haut risque peut entraîner des pertes financières, des problèmes de confidentialité, etc. Il existe également un risque de devenir victime d’un vol d’identité.

| Nom | Virus du bulletin de paiement par correspondance |

| Type de menace | Cheval de Troie, virus de vol de mot de passe, Logiciels malveillants bancaires, Logiciels espions |

| Symptômes | Les chevaux de Troie sont conçus pour infiltrer furtivement l’ordinateur de la victime et rester silencieux, de sorte qu’aucun symptôme particulier n’est clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, fissures logicielles. |

| Dommages | Informations bancaires volées, mots de passe, vol d’identité, ordinateur de la victime ajouté à un botnet. |

| Suppression des logiciels malveillants (Windows) |

Pour éliminer d’éventuelles infections par des logiciels malveillants, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d’utiliser Combo Cleaner. |

LokiBot n’est pas la seule infection que les cybercriminels prolifèrent grâce aux campagnes de spam. D’autres exemples des nombreux virus à haut risque en ligne sont Adwind, FormBook, TrickBot, Emotet et Hancitor. Ils peuvent avoir un comportement légèrement différent, mais toutes ces infections causent des problèmes liés à la sécurité informatique ou à la vie privée des utilisateurs.

Comment le « Virus de l’e-mail de correspondance » a-t-il infecté mon ordinateur?

Comme la plupart des campagnes de spam utilisées prolifèrent des virus via des pièces jointes, le « Virus de l’e-mail de correspondance » infecte les ordinateurs en incitant les gens à ouvrir une pièce jointe, dans ce cas la « Correspondance de copie de paiement PO4938530.fichier ace » (le numéro de document peut différer).

ACE est un fichier d’archive qui doit d’abord être extrait. Ce fichier compressé est susceptible de contenir un exécutable, un document Microsoft Office ou un autre fichier qui, une fois ouvert, commence le processus de téléchargement / installation du virus LokiBot. Dans tous les cas, le fichier doit être exécuté par le destinataire. Par conséquent, ces infections ne peuvent pas s’infiltrer dans les ordinateurs sans l’intervention du manuel de l’utilisateur.

Comment éviter l’installation de logiciels malveillants?

Pour éviter les infections qui sont distribuées par le biais de campagnes de spam, étudiez chaque e-mail reçu contenant une pièce jointe ou un lien Web (en particulier s’il provient d’une adresse e-mail inconnue ou suspecte). Si vous pensez que l’e-mail n’est pas pertinent / ne vous concerne pas personnellement, n’ouvrez pas la pièce jointe présentée. Le moyen le plus simple et le plus simple est d’ignorer ces e-mails.

Un autre facteur important pour prévenir l’infection de l’ordinateur par des virus est d’avoir une suite antivirus / anti-spyware réputée installée et de la garder activée à tout moment. Les programmes peuvent arrêter les infections avant qu’elles ne causent des dommages.

Si vous avez déjà ouvert la pièce jointe « Virus des courriels de correspondance », nous vous recommandons d’effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d’éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le message électronique « Virus de l’e-mail de correspondance »:

Bonjour

Veuillez retrouver le bulletin de paiement joint pour la commande que nous avons passée dans votre cabinet.

Je suis responsable des finances et de la comptabilité.

Mon collègue a communiqué avec vous pour certains produits.

Veuillez lui confirmer que vous avez bien reçu le paiement sur votre compte bancaire.

Ce paiement a été traité le 1er décembre.J’attends votre réponse.

Cordialement

Patina ChenContrôleur de crédit

Tél Direct: +44 (0)161 777 2227

Télécopie: +44 (0)161 777 2273

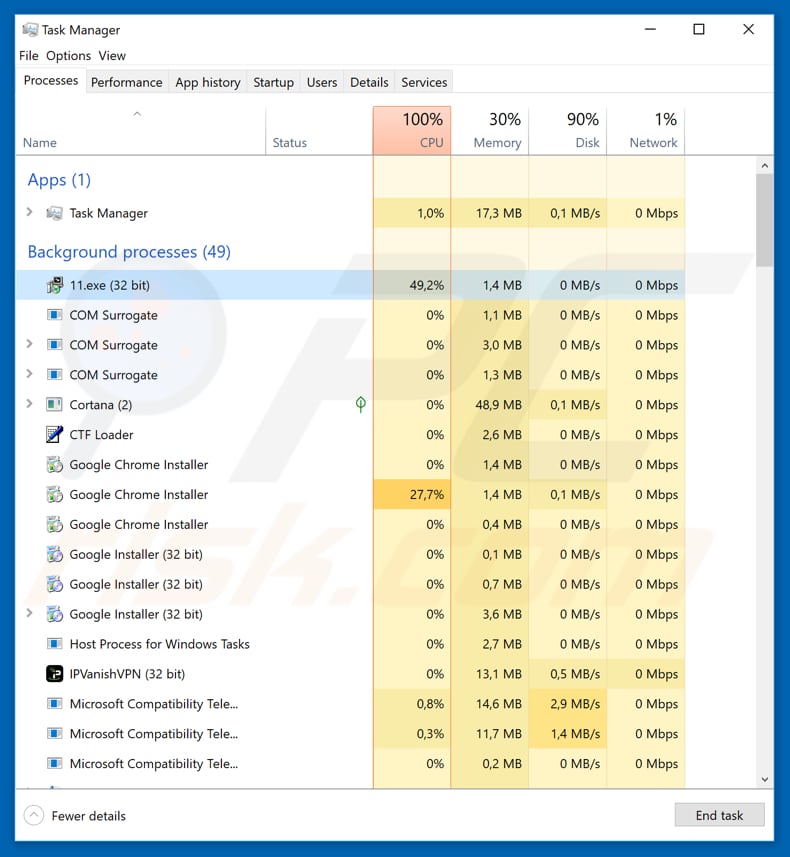

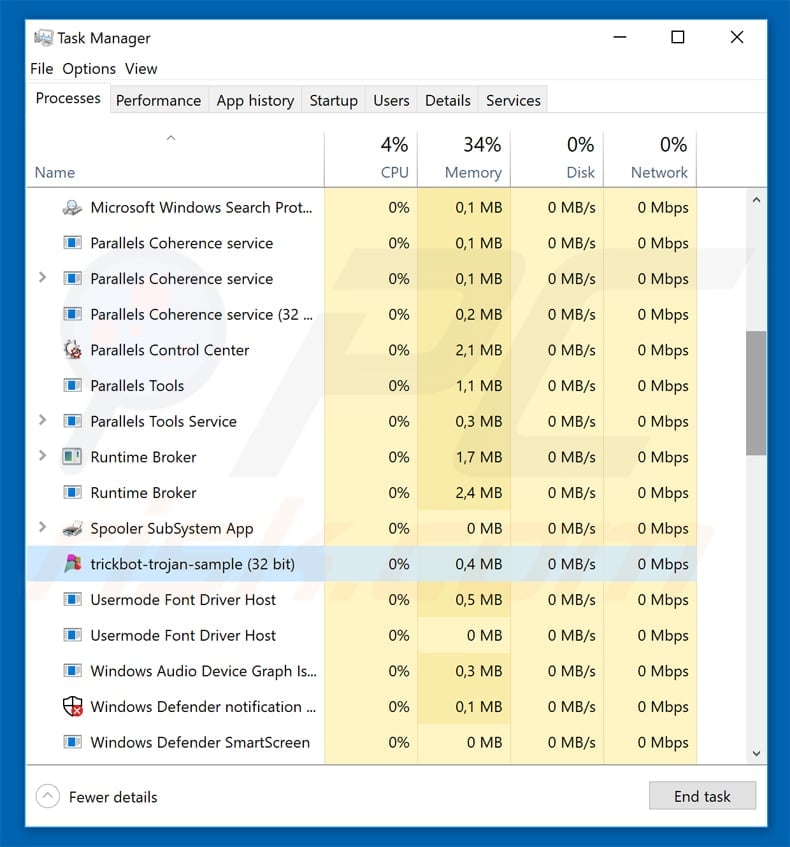

Capture d’écran d’un processus de virus LokiBot dans le gestionnaire des tâches Windows:

Suppression automatique instantanée des logiciels malveillants: La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique de logiciels malveillants recommandé pour se débarrasser des logiciels malveillants. Téléchargez-le en cliquant sur le bouton ci-dessous:

▼ TÉLÉCHARGER Combo CleanerEn téléchargeant tout logiciel répertorié sur ce site Web, vous acceptez notre Politique de confidentialité et nos Conditions d’utilisation. Pour utiliser un produit complet, vous devez acheter une licence pour Combo Cleaner. essai gratuit de 7 jours disponible. Combo Cleaner est détenu et exploité par Rcs Lt, la société mère de PCRisk.com lire la suite.

Menu rapide:

- Qu’est-ce que le « Virus de l’e-mail de correspondance »?

- ÉTAPE 1. Suppression manuelle des logiciels malveillants LokiBot.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer les logiciels malveillants manuellement?

La suppression manuelle des logiciels malveillants est une tâche compliquée – il est généralement préférable d’autoriser les programmes antivirus ou anti-logiciels malveillants à le faire automatiquement.

Pour supprimer ce malware, nous vous recommandons d’utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer manuellement un logiciel malveillant, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s’exécutant sur l’ordinateur d’un utilisateur:

Si vous avez vérifié la liste des programmes s’exécutant sur votre ordinateur, par exemple à l’aide du gestionnaire des tâches, et identifié un programme qui semble suspect, vous devez poursuivre ces étapes:

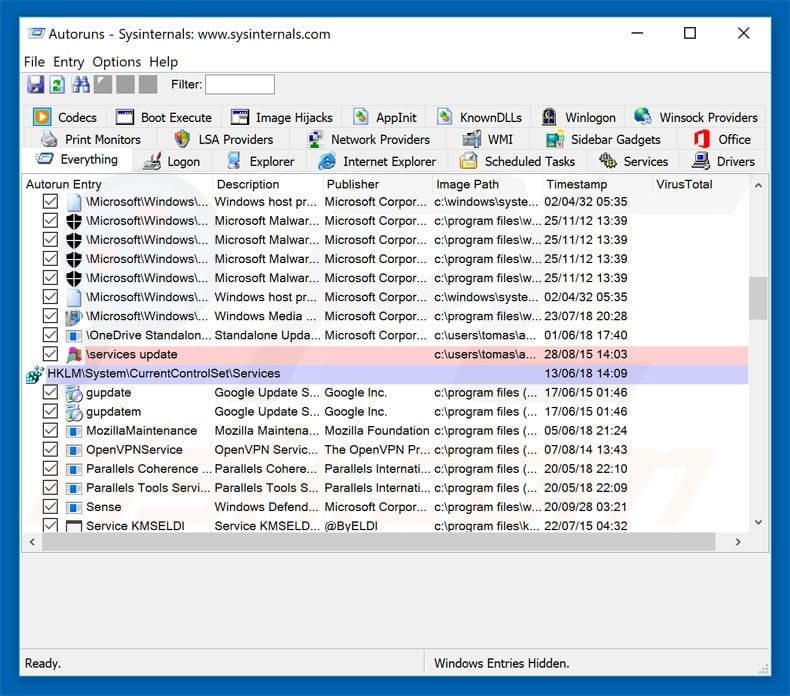

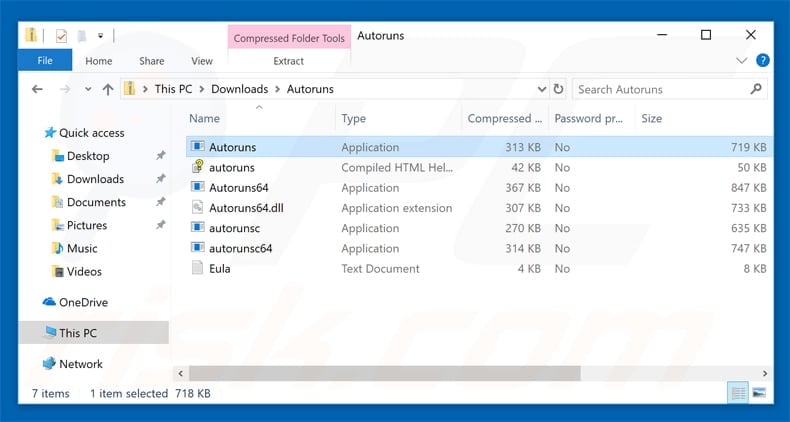

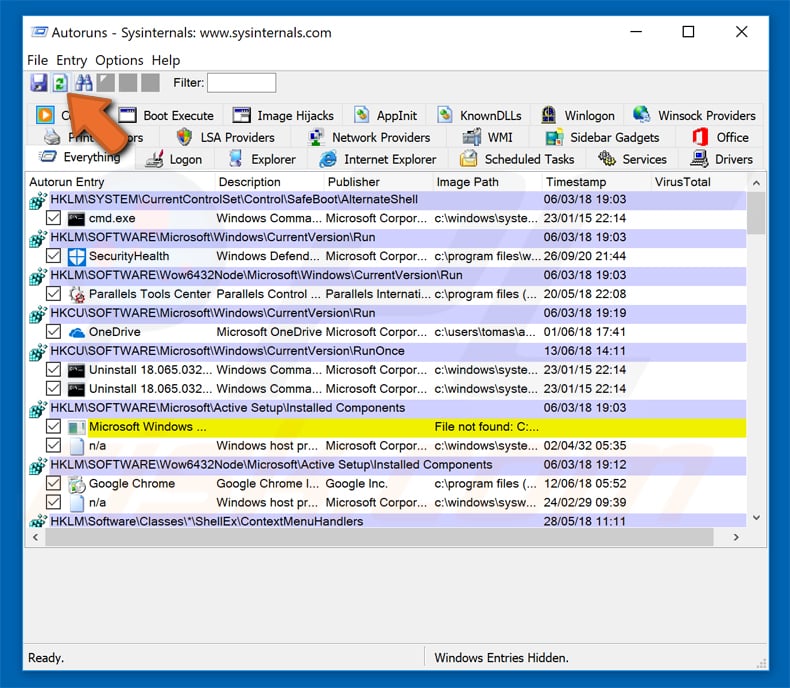

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications de démarrage automatique, du registre et du système de fichiers:

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications de démarrage automatique, du registre et du système de fichiers:

Redémarrez votre ordinateur en mode sans échec:

Redémarrez votre ordinateur en mode sans échec:

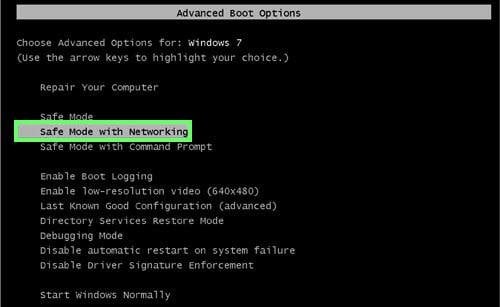

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu’à ce que le menu des options avancées de Windows s’affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « Mode sans échec avec mise en réseau »:

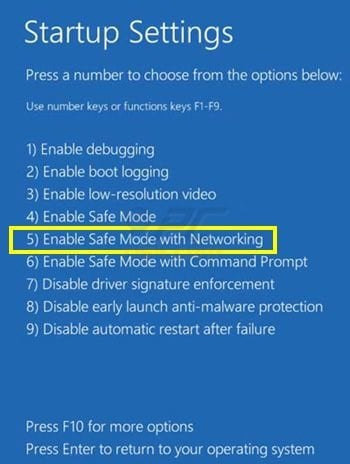

Utilisateurs de Windows 8: Démarrer Windows 8 est en mode sans échec avec Mise en réseau – Accédez à l’écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre « Paramètres généraux du PC » ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur va maintenant redémarrer dans le « Menu des options de démarrage avancées ».

Cliquez sur le bouton « Dépanner », puis cliquez sur le bouton « Options avancées ». Dans l’écran des options avancées, cliquez sur « Paramètres de démarrage ». Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera dans l’écran des paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 8 en « Mode sans échec avec mise en réseau »:

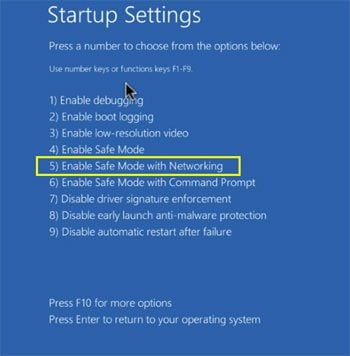

Utilisateurs de Windows 10: Cliquez sur le logo Windows et sélectionnez l’icône d’alimentation. Dans le menu ouvert, cliquez sur « Redémarrer » tout en maintenant le bouton « Maj » sur votre clavier. Dans la fenêtre « choisir une option », cliquez sur « Dépanner », puis sélectionnez « Options avancées ». Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ».

Dans la fenêtre suivante, vous devez cliquer sur le bouton « F5 » de votre clavier. Cela redémarrera votre système d’exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en « Mode sans échec avec mise en réseau »:

Extrayez l’archive téléchargée et exécutez les Autoruns.EXE.

Extrayez l’archive téléchargée et exécutez les Autoruns.EXE.

Dans l’application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l’icône « Actualiser ».

Dans l’application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l’icône « Actualiser ».

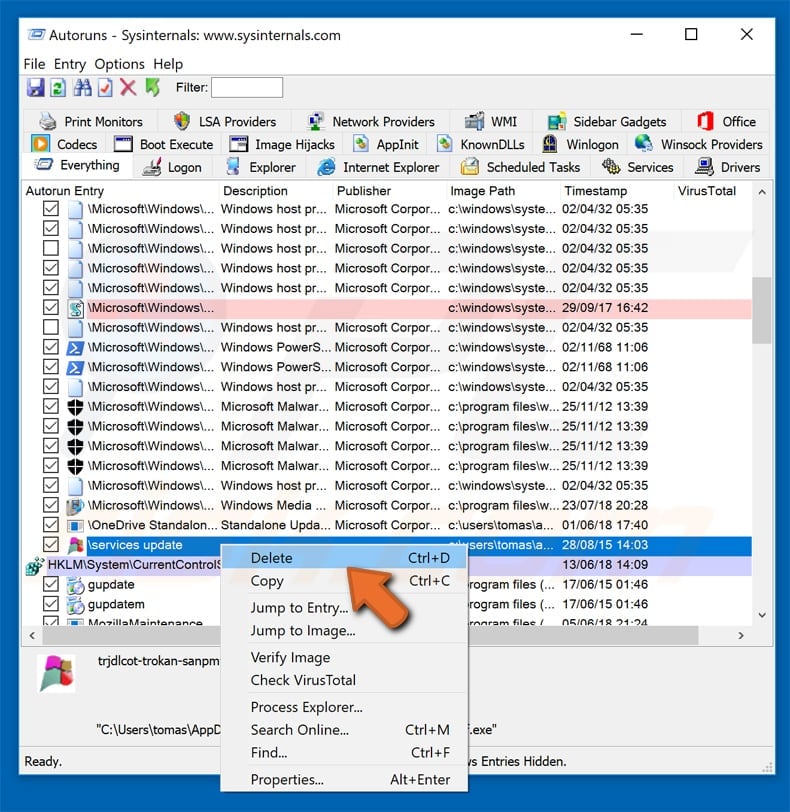

Vérifiez la liste fournie par l’application Autoruns et localisez le fichier de logiciels malveillants que vous souhaitez éliminer.

Vérifiez la liste fournie par l’application Autoruns et localisez le fichier de logiciels malveillants que vous souhaitez éliminer.

Vous devez écrire son chemin et son nom complets. Notez que certains logiciels malveillants masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d’éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez « Supprimer ».

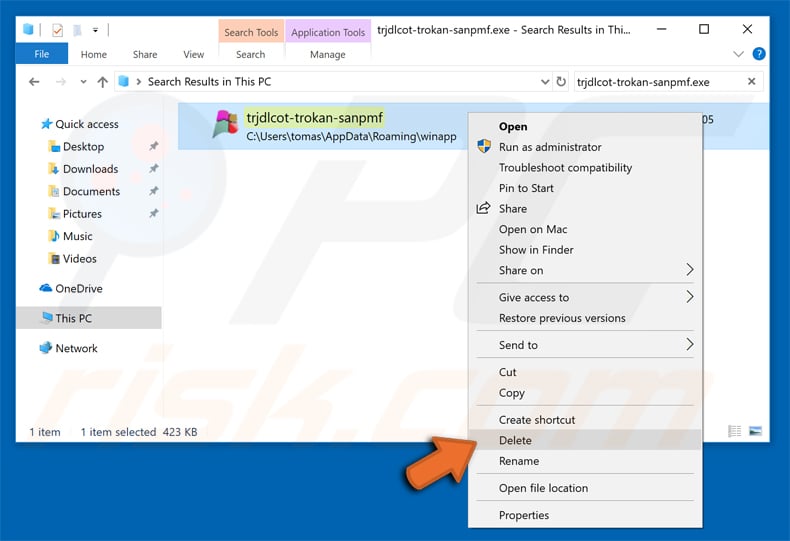

Après avoir supprimé le logiciel malveillant via l’application Autoruns (cela garantit que le logiciel malveillant ne s’exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d’activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom du fichier du logiciel malveillant, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devez supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, laissez la suppression des logiciels malveillants aux programmes antivirus et anti-logiciels malveillants.

Ces étapes peuvent ne pas fonctionner avec les infections de logiciels malveillants avancés. Comme toujours, il est préférable de prévenir l’infection plutôt que d’essayer de supprimer les logiciels malveillants plus tard. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d’exploitation et utilisez un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d’infections par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.