Che cos’è Active Directory?

Active Directory di Microsoft (MS AD) è uno degli strumenti di autenticazione utente e gestione delle autorizzazioni di rete più utilizzati al mondo. Consente l’accesso federato su un’intera rete aziendale e la gestione dei ruoli e delle autorizzazioni degli utenti da un unico punto su più servizi.

Questo servizio è estremamente prezioso per strutture aziendali più grandi e sviluppate, poiché gli amministratori di sistema sarebbero più efficienti nella gestione dei computer che sono stati aggiunti al dominio centralmente. Anche servizi come Microsoft Exchange e Microsoft SQL Server necessitano di Active Directory per funzionare correttamente. Qualsiasi istanza del controller di dominio Active Directory che va offline è un problema significativo poiché tutti gli utenti non saranno in grado di accedere e il sistema complessivo non sarebbe in grado di funzionare correttamente in generale.

Anche se le aziende passano alle offerte cloud e SaaS, l’integrazione con l’infrastruttura pubblicitaria esistente è spesso considerata un requisito per il successo del progetto. Detto questo, la complessità di Active Directory così come la sua capacità di essere mantenuto a tempo di attività quasi perfetto significa che una valida soluzione di backup e disaster recovery di Active Directory è una necessità assoluta.

Degno di nota: AD Disaster Recovery (DR) è qualcosa che non dovrebbe essere fatto – o confuso con – backup del server di directory perché tali piani dovrebbero includere modi per tornare a prima della lapide più antica. Allo stesso modo, i ripristini dei dati del server di granularità a voce singola non devono essere confusi con DR. Vedere l’ultimo paragrafo di questo blog per maggiori dettagli.

Come funziona Active Directory?

Il nucleo di Active Directory come sistema di gestione è un database che contiene sia log delle transazioni che singoli oggetti. Questo database è diviso in più parti-e ogni parte contiene un diverso tipo di informazioni, sia il contesto dei nomi di dominio (gruppi di utenti o singoli) o la partizione di configurazione/schema (rispettivamente informazioni sulla struttura degli annunci e informazioni sulla progettazione degli ANNUNCI). La struttura del database di Active Directory è gerarchica e la sua forma assomiglia molto a un albero. Il file principale utilizzato per l’archiviazione del database di Active Directory è Ntds.dit.

Active Directory funziona attraverso diversi protocolli per garantire la sicurezza della rete con cui opera. Tali protocolli sono i seguenti:

- il protocollo LDAP (Lightweight Directory Access protocol) è un Protocollo utilizzato per l’accesso alla directory (Active Directory e altri) e la directory di servizi di autenticazione tramite nome utente e password, è aperta anche e cross-platform;

- protocollo Kerberos è una crittografia basata su protocollo utilizzato per il single sign-on e sicuro le operazioni di autenticazione, verifica username e password prima di riporli all’interno di directory LDAP.

Active Directory è anche profondamente integrato con i file di sistema protetti da Windows, server DNS, database di registrazione della classe COM+, directory Sysvol, informazioni sul servizio cluster e molti altri. Questa quantità di integrazioni influenza direttamente anche la strategia complessiva di backup di Active Directory.

Raccomandazioni di backup di Active Directory

Successivamente parleremo di diversi consigli generali sull’utilizzo durante il backup del server Active Directory.

Esegui regolarmente il backup di Active Directory

La frequenza di backup consigliata per Active Directory non supera i 60 giorni. La ragione di ciò è una delle specifiche di Active Directory database management – AD tombstone objects.

Quando l’oggetto nella Directory viene eliminato (ovvero la maggior parte degli attributi dell’oggetto, o tutti, vengono eliminati), viene contrassegnato come oggetto tombstone e non viene eliminato fisicamente fino alla scadenza della durata della lapide, che è esattamente di 60 giorni. Se si dispone di più controller di dominio che operano allo stesso tempo e la funzione di replica di Active Directory è abilitata, tutti i file tombstone verranno copiati in ognuno dei controller e verranno conservati fino alla scadenza. C’è anche il fatto che se stai ripristinando un backup del controller di dominio che è stato creato più di 60 giorni prima di oggi, sei destinato a ottenere molte incongruenze a causa di uno dei controller di dominio che ha informazioni su oggetti che non esistono nemmeno più.

Un motivo in più per il marchio “60 giorni o meno” è che qualsiasi software o driver installato dopo l’ultimo backup non funzionerebbe affatto in caso di ripristino dei dati poiché non ci saranno informazioni nel registro su tali driver o software.

Ci sono molti più potenziali problemi che possono sorgere a causa del fatto che i dati non vengono sottoposti a backup abbastanza frequentemente. La raccomandazione più “sicura” è quella di eseguire il backup di Active Directory su base giornaliera.

Mantenere almeno uno dei controller di dominio eseguito il backup

Questo consiglio è principalmente per le aziende più grandi che hanno più di un controller di dominio nella loro infrastruttura. È necessario eseguire il backup di almeno uno dei controller di dominio se si dispone di più di loro per garantire almeno parziale recupero dei dati in caso di qualche tipo di guasto hardware o software. Inoltre, se hai ruoli FSMO (Flexible Single Master Operation) installati su uno dei tuoi controller, dovresti prima dare la priorità al backup. In questo modo, se perdi tutti i tuoi controller, puoi recuperarne uno – quello con FSMO – che sarà considerato “primario”, e successivamente, se distribuisci un altro controller, sarai in grado di, essenzialmente, copiare tutte le modifiche dal controller di dominio “primario” a quello “secondario”.

Dare priorità al software che fornisce la coerenza dei dati

È abbastanza comune sapere che qualsiasi backup dovrebbe essere fatto in modo da garantire che la sua coerenza sia preservata. Lo stesso vale per il backup di Active Directory. L’opzione migliore è quella di eseguire il backup dei dati mentre il server è spento o quando VSS viene utilizzato su un server in esecuzione. Al contrario, provare a eseguire il backup dei dati dal server che funziona 24/7 non è l’idea migliore. Ecco perché è altamente raccomandato l’uso di servizi compatibili con VSS per qualsiasi esigenza di backup di Active Directory. VSS crea un’istantanea dei dati, che blocca essenzialmente il sistema e le sue informazioni fino al completamento del processo di backup. In questo modo non perderai o corromperai i file che si stavano riscrivendo sul server nel momento in cui il backup si stava creando.

Il piano di disaster recovery deve includere AD backup

Avere un piano di disaster recovery è un must in generale, e più scenari è possibile prevedere e prevenire o preparare – meglio sarete in caso di disastro di qualche tipo. Il backup degli annunci in questo caso è importante perché in sostanza non è possibile utilizzare alcun servizio relativo agli ANNUNCI se li ripristini prima di ripristinare il backup degli ANNUNCI. È possibile eseguire il backup del controller di dominio in diverse posizioni di archiviazione: cloud, sito locale o remoto. Avere più di una copia di Active Directory è altamente raccomandato, pure.

Cerca l’opzione di ripristino granulare, se possibile

Mentre il processo di recupero e riscrittura di tutti i dati di Active Directory è una buona idea per la maggior parte del tempo – potresti voler cercare anche servizi che forniscono anche l’opzione di ripristino granulare. In questo modo, se si desidera recuperare solo uno o pochi file dal backup-sarete in grado di farlo abbastanza facilmente. Ciò riduce anche il tempo complessivo di ripristino dei dati, specialmente quando Active Directory è più grande di quello medio.

Strumenti e servizi di backup nativi di Active Directory

Esistono diversi strumenti di backup nativi per Active Directory creati da Microsoft per il backup dei server Windows, inclusi quelli che eseguono i controller di dominio di Active Directory.

Windows Server Backup

Windows Server Backup è un programma che ha sostituito NTBackup in Windows Server 2008 e versioni più recenti. WSB è dotato di una nuova interfaccia e la possibilità di creare backup incrementali con l’utilizzo di VSS (Microsoft Volume Shadow Copy Service). I dati di cui è stato eseguito il backup vengono salvati in formato VHD. Dopo il backup si sarà in grado di montare tali dischi VHD a una macchina – sia virtuale che fisica – per accedere ai dati che hai eseguito il backup. La differenza tra questo VHD e quello creato utilizzando MVMC (Microsoft Virtual Machine Converter) è che questo VHD non è avviabile. Il comando per il backup dell’intero volume o dello stato del sistema è il seguente: wbadmin start systemstatebackup .

I principali vantaggi di questo metodo di backup per il backup di Active Directory sono i seguenti: è conveniente, può funzionare con VSS e puoi eseguire il backup dell’intero sistema o eseguire il backup di nient’altro che file di Active Directory. Lo svantaggio principale è che lavorare con WSB richiede molte conoscenze e comprensione precedenti per raggiungere il pieno potenziale del programma per quanto riguarda sia il processo di backup che il ripristino.

System Center Data Protection Manager

L’altro servizio di backup creato da Microsoft è System Center Data Protection Management (SC DPM). La creazione di entrambi i backup dei dati usuali e i backup di Active Directory è all’interno delle capacità del programma. SC DPM è un servizio di backup/ripristino di livello aziendale che può essere utilizzato per la protezione dei dati di Windows Server (che include i backup di Active Directory). La differenza tra WSB e SC DPM è che il primo è gratuito, mentre il secondo è un software a pagamento installato separatamente e non incluso nel pacchetto di sistema Microsoft di base. È anche un po ‘ più difficile da configurare rispetto a WSB. Ma è ancora altamente raccomandato di usarlo per garantire la protezione completa del dispositivo. L’elenco delle funzionalità di SC DPM include il supporto VSS, il supporto di backup incrementale, il supporto di backup cloud di Microsoft Azure e l’impossibilità di recuperare singoli file da Active Directory sottoposti a backup. L’utilizzo più pratico di SC DPM è quello di proteggere un certo numero di Microsoft Exchange/Microsoft SQL Server e altri dispositivi basati su Windows.

Metodi di backup di Active Directory di terze parti

Anche se sia WSB che SC DPM sono le soluzioni native per il backup di Active Directory, ci sono molte altre possibili soluzioni per questo. In effetti, quasi tutti i servizi di backup a livello aziendale dovrebbero essere in grado di eseguire il backup di Active Directory con pochi o nessun problema. La differenza tra tutti quei servizi in quel caso è il modo in cui alcuni di essi forniscono più funzionalità mentre si occupano sia del backup che del ripristino di Active Directory.

Il punto principale dei backup in generale funziona anche con Active Directory: il backup dei dati deve essere eseguito in modo specifico per garantire che i dati siano abbastanza coerenti. La maggior parte dei servizi di backup di terze parti utilizza VSS per creare un’istantanea dei dati copiati per evitare che tali dati vengano in alcun modo modificati nel bel mezzo del processo di backup. C’è anche la possibilità che si verifichi un altro problema: se il backup di Active Directory viene scritto su un disco fisico, l’istantanea creata verrà utilizzata per l’operazione di scrittura, ma se si basa sulla copia del database di Active Directory dal vivo, le incongruenze sono destinate a sorgere in un modo o nell’altro.

Ogni provider di backup ha il proprio modo specifico di affrontare tale problema, alcuni più efficaci di altri.

Inoltre, alcuni dei servizi di backup di terze parti possono fornire un ripristino di oggetti molto specifico per i backup di Active Directory. Uno degli esempi di ciò è la possibilità di ripristinare singoli account utente piuttosto che l’intero database. Ma non tutti questi prodotti possono farlo, la maggior parte di essi può solo fornire un servizio completo di backup e ripristino per i backup di Active Directory.

Backup di Active Directory con Bacula Enterprise Edition

Active Directory viene eseguito in un’architettura altamente ridondante per progettazione e la perdita dell’intera directory rappresenta normalmente un grave errore del sito. Il ripristino in questo caso è spesso completo di ricostruzioni o recuperi bare metal dal backup e spesso una fase di ripristino separata per i database e i componenti AD. Il plugin VSS di Bacula Enterprise Edition può fornire gli strumenti di backup e ripristino a livello DR per queste situazioni e il plug-in Bare Metal Recovery consente il recupero di un sistema in esecuzione su cui è possibile ripristinare i servizi pubblicitari. Tuttavia, mentre i backup di disaster recovery sono una grande cosa da avere, non aiutano in caso di modifiche errate o corruzioni che causano problemi significativi a una parte della struttura di directory, ma non dovrebbero richiedere un ripristino dell’intera directory. Ad esempio, un amministratore disattento (o scontento) potrebbe apportare modifiche alle autorizzazioni di un’intera OU causando ogni sorta di problemi per l’organizzazione.

In questo scenario, le soluzioni possono essere limitate a una ricostruzione manuale della struttura che richiede molto tempo e soggetta a errori o a un ripristino dal backup. Questo è dove il plugin Bacula Enterprise Directory Server può aiutare. Il plug-in di backup di Active Directory comunica direttamente con l’ambiente Active Directory o LDAP utilizzando il protocollo di rete LDAP per estrarre correttamente la struttura della directory e abilitare il backup e il ripristino a livello di oggetto. Gli oggetti possono anche essere ripristinati in posizioni diverse nell’albero delle directory.

Ciò consente il recupero di singoli oggetti e dell’intera directory. A differenza del metodo VSS plugin, il plugin Directory Server presuppone che sia stata reinstallata un’infrastruttura pubblicitaria funzionante, sulla quale verranno ripristinate le informazioni sugli ANNUNCI di backup, mentre il plugin VSS è più adatto agli scenari di ripristino di emergenza. Per ulteriori informazioni su quale plugin si adatta alle vostre esigenze, si prega di contattare Bacula Systems.

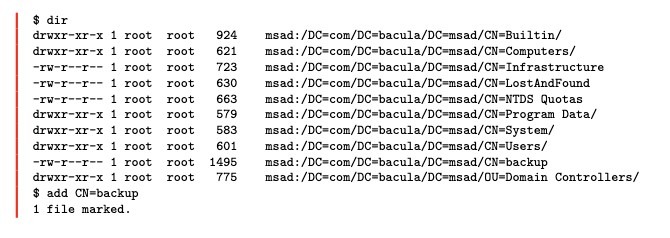

Ripristino di oggetti Active Directory con il plugin Directory Server sono facili. Gli oggetti sembrano proprio come i file al momento del ripristino e molte delle stesse opzioni funzionano. Questa immagine mostra un esempio di finestra di ripristino in bconsole:

Come puoi vedere, siamo in grado di selezionare un singolo oggetto per il ripristino e, a questo punto, avremo accesso a molte opzioni di ripristino.

Ad esempio, gli oggetti possono essere ripristinati su un server diverso da quello da cui hanno avuto origine. Possono essere ripristinati sopra gli oggetti esistenti, ed è possibile scegliere se mantenere gli oggetti esistenti che sono più recenti rispetto agli oggetti da ripristinare, più vecchi, sempre sostituirli, o mai sostituire gli oggetti esistenti. Si può anche avere il plugin directory server controllare le lapidi oggetto, particolarmente utile quando si ripristinano gli oggetti che sono stati eliminati in modo non corretto per un motivo o un altro. Naturalmente è anche possibile selezionare l’intera struttura di directory per il ripristino su un server Active Directory o LDAP funzionante.

Conclusione

L’Active Directory è fondamentalmente al centro del business, quindi la gamma di strumenti e servizi per prevenire qualsiasi tipo di interruzione o una perdita di memoria che può almeno causare tempi di inattività sia per gli utenti che per i servizi forniti dalla tua azienda. È anche importante ricercare correttamente i metodi e i servizi di backup prima di applicarne uno alla tua azienda. Selezionando la soluzione di backup che funziona meglio per voi è la chiave per prevenire la maggior parte, se non tutti, dei problemi con Active Directory e dei suoi’ dati.

La capacità di recuperare Active Directory in un disastro è fondamentale per una buona strategia di gestione del rischio per qualsiasi organizzazione che si basa pesantemente su di esso. Bacula Enterprise Edition fornisce strumenti sia per recuperare dalla perdita totale, ma anche strumenti preziosi per il backup di Active Directory e recuperare porzioni della vostra infrastruttura quando le cose vanno male.