Potrebbe avere molte ragioni per spingerti a hackerare i computer di altre persone. Indubbiamente, l’hacking di un altro computer ti porterà alcuni vantaggi, se i tuoi punti di partenza sono buoni.

In questo momento, forse sei un capo, hai scoperto che i documenti riservati dell’azienda sono trapelati e vuoi controllare il computer del dipendente per vedere se qualcuno ha rubato i documenti dell’azienda attraverso il computer. Devi scoprire la verità su questa situazione.

Ma come accedere in remoto a un altro computer senza autorizzazione? Ci sono più di un paio di modi in cui questo può essere fatto. Questo articolo parlerà in modo approfondito su come hackerare un computer sulla stessa rete utilizzando cmd. Dopo di che c’è anche un modo alternativo per presentarti. Ora, andiamo a conoscere ognuno per uno.

-

Parte 1. Che cosa è CMD?

-

Parte 2. Hack un altro computer tramite CMD

-

Parte 3. Le limitazioni dell’utilizzo di CMD per hackerare un computer

-

Parte 4. Accedere a un altro computer tramite MoniVisor

Che cosa è CMD?

Prompt dei comandi è un’applicazione da riga di comando di base che ha un ruolo come un interprete da riga di comando.

È stato fondamentalmente sviluppato per IOS / 2, Windows CE e sistemi operativi basati su Windows NT in cui sono inclusi Windows 2000, XP e Windows 8.

Automatizza le attività tramite vari script e file batch, esegue funzioni amministrative e risolve molti problemi che diventano problemi per l’utente.

Inoltre, viene utilizzato per emettere vari comandi a un sistema come i comandi di gestione dei file come copia ed elimina ecc. A volte viene indicato come una shell di comando o prompt CMD o anche dai suoi file.

Imposta il desktop remoto in precedenza

Come hackerare un altro computer usando cmd? Prima di andare a sapere come utilizzare prompt dei comandi per incidere un altro computer, si dovrà impostare questa particolare funzione sul sistema informatico di destinazione.

Per fare ciò, avrai bisogno di una versione business o Pro di Windows. Prestare attenzione a ottenere il computer del bersaglio prima compreso l’accesso account e la password del proprio computer se si sceglie questo metodo da utilizzare. Ecco i passaggi per impostare un desktop remoto sul computer di qualcuno.

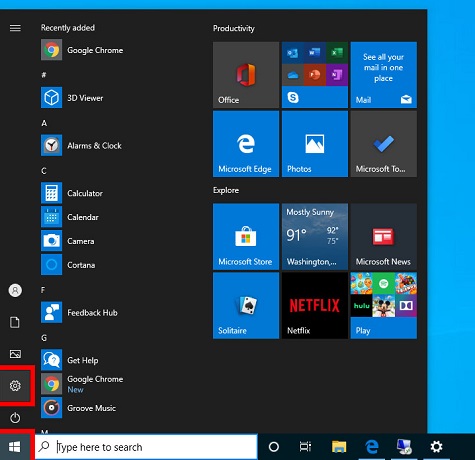

Passo 1: Dal pulsante Windows, vai al menu “Start”.

Passo 2: Fare clic sull’icona dell’ingranaggio che simboleggia le “Impostazioni”.

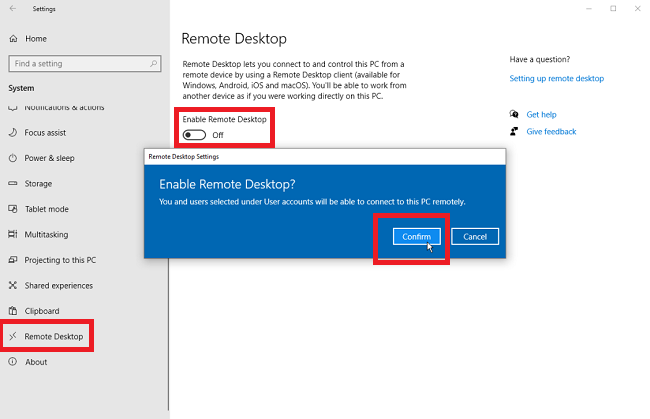

Passo 3: Fare clic su “Sistema” e poi su “Desktop remoto”.

Passaggio 4: Attiva “Abilita desktop remoto”.

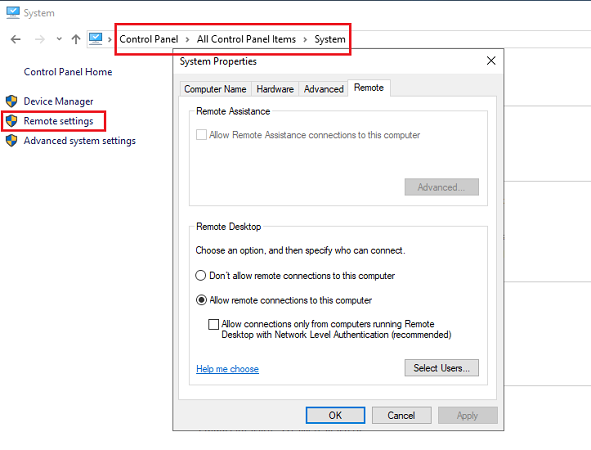

Se si utilizza la versione precedente di Windows, è necessario seguire i passaggi indicati di seguito.

Passo 1: Da” Pannello di controllo”, andare a “Sistema e sicurezza”.

Passo 2: Fare clic su “Consenti accesso remoto” in “Sistema”.

Passo 3: Dalla scheda” Remoto”, selezionare il pulsante di opzione presente vicino a “Consenti connessioni remote a questo computer”.

È possibile utilizzare uno di questi due metodi per impostare le connessioni desktop remoto sul sistema del computer a seconda della versione di Windows installata nel sistema.

I passaggi per utilizzare CMD per accedere a un altro computer

Dopo aver seguito i passaggi precedenti, è possibile utilizzare cmd per controllare in remoto su un altro computer per accedere al proprio sistema informatico. Ecco i passaggi per sapere come accedere in remoto a un altro computer senza autorizzazione utilizzando cmd.

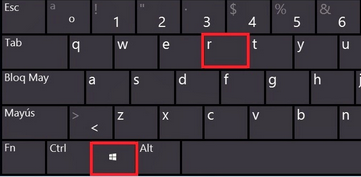

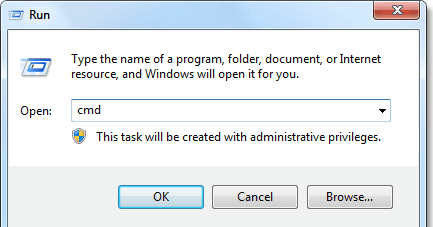

Passo 1: Premere il tasto “Windows” e ” r ” insieme.

Passo 2: Digitare ” cmd “e premere “Invio”.

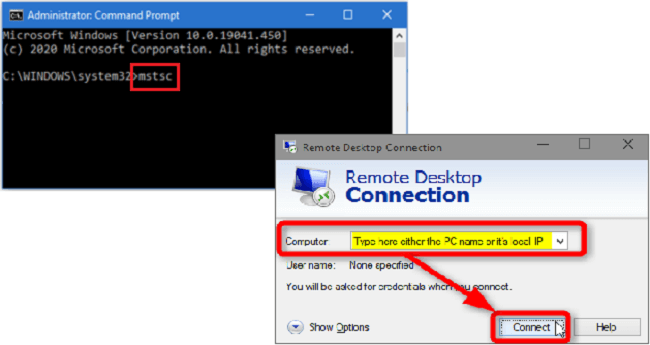

Passo 3: Digitare “mstsc” per avviare remote desktop connection app.

È inoltre possibile accedere direttamente al computer utilizzando termini aggiuntivi come segue.

mstsc / console / v: computername

Questo ti porterà direttamente alla schermata di login del computer del target.

Invece di “computername” puoi anche digitare l’indirizzo IP pubblico del tuo COMPUTER. Se non si conosce l’indirizzo IP del computer di destinazione, è possibile cercare “Qual è il mio IP” su Google attraverso il browser di destinazione.

Le limitazioni dell’utilizzo di CMD per hackerare un computer

Ci sono alcune limitazioni all’hacking di un computer utilizzando il prompt dei comandi. Alcune delle principali limitazioni sono elencate di seguito.

1. Se il computer di destinazione non ha configurato in precedenza un sistema di computer desktop remoto, non è possibile accedere al sistema utilizzando questo metodo.

2. Affinché questo metodo funzioni, il computer di destinazione deve essere acceso e non in modalità di sospensione o ibernazione.

3. Questo metodo di hacking nel sistema informatico altrui fallisce se non si ricorda il nome e l’account del computer di destinazione.

Il modo alternativo per accedere in remoto a un altro computer senza autorizzazione

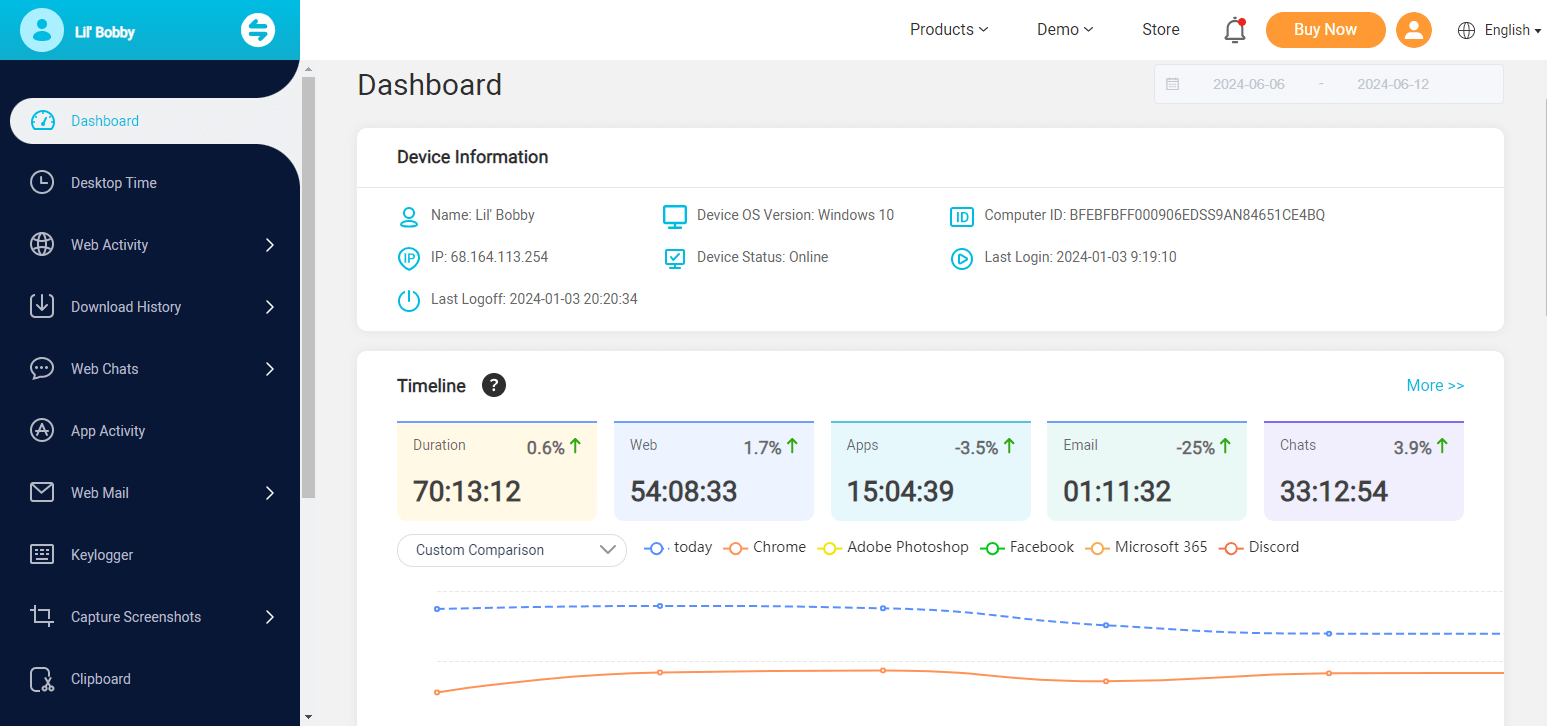

A causa delle limitazioni sopra elencate, è necessario trovare un metodo alternativo per accedere in remoto al sistema informatico altrui. Uno dei modi migliori in cui è possibile farlo è utilizzando MoniVisor. Questo è uno strumento di monitoraggio del sistema informatico altamente raccomandato che può essere utilizzato per monitorare facilmente tutte le attività e accedere a qualsiasi file memorizzato nel sistema informatico di destinazione.

Caratteristiche di MoniVisor

-

Monitoraggio delle attività dei social media, come Whatsapp, Facebook (Messenger), Twitter, Skype.

-

Scarica la cronologia e il monitoraggio delle attività su Internet

-

Monitoraggio conversazione e-mail. Supporto per controllare il contenuto di ogni e-mail.

-

Auto-screenshot dello schermo del sistema informatico in silenzio.

-

Registrazione dei tasti, comprese le sequenze di tasti eliminate.

-

App attività di monitoraggio. Conoscere esattamente l’ultimo tempo di utilizzo di un’app specifica.

-

Monitoraggio delle attività di accesso.

Passaggi per utilizzare MoniVisor

Passaggio 1: Crea un account MoniVisor valido utilizzando il tuo ID e-mail.

Monitor Ora Visualizza Demo

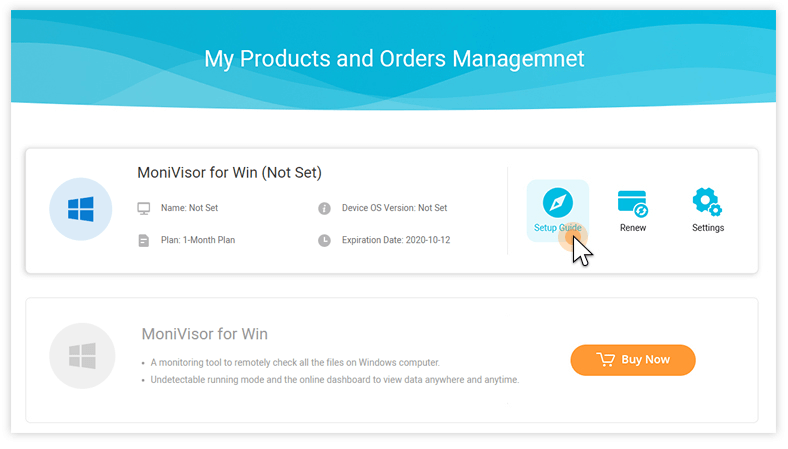

Passo 2: Seguire le istruzioni passo e configurare le impostazioni del computer di conseguenza. È necessario installare un’estensione sul browser se si desidera monitorare i social media e l’e-mail del target. Una volta configurato correttamente seguendo la nostra guida al sito web, l’app verrà nascosta e i dati del computer di destinazione si aggiorneranno automaticamente.

Passo 3: Accedi utilizzando le tue credenziali alla dashboard online da qualsiasi altro dispositivo per visualizzare tutte le attività.

I vantaggi dell’utilizzo di MoniVisor

Ci sono molti vantaggi nell’utilizzo di MoniVisor, uno strumento di monitoraggio avanzato, quando si tratta di accedere ai file sul sistema altrui in remoto. Alcuni di questi vantaggi sono elencati di seguito.

Non è necessario accedere fisicamente al computer a parte la configurazione iniziale.

È possibile accedere al computer di altri da quasi tutti i dispositivi con una connessione Internet stabile.

È possibile monitorare tutte le attività sul computer oltre ad accedere ai file richiesti in remoto. Con una sola installazione, i dati aggiornati del target possono essere caricati automaticamente in remoto.

Non è necessario conoscere la conoscenza professionale della tecnologia informatica.

Sommario

Come datore di lavoro, i due metodi forniti in questo articolo possono aiutarti a monitorare i computer dei dipendenti. Come genitore, puoi usare questi modi per controllare i tuoi figli. In questi casi, i due metodi di cui sopra possono rivelarsi molto utili. Tuttavia, il primo metodo descritto in questo articolo presenta molte limitazioni.

Questo è superato dal metodo offerto da MoniVisor e questo è il motivo per cui è altamente raccomandato quando si tratta di accedere ai file sul sistema informatico di qualcuno in remoto.

Iscriviti ora