Che cosa è “Correspondence Email Virus”?

“Correspondence Email Virus” è una campagna di email di spam che i criminali informatici (truffatori) utilizzano per distribuire un virus ad alto rischio chiamato LokiBot (un’infezione del computer che ruba i dati). In questo caso, i truffatori proliferano il virus inviando un messaggio di posta elettronica relativo al settore bancario che contiene un allegato dannoso.

Lo scopo principale di questa campagna di spam è quello di ingannare le persone ad aprire l’allegato e infettare i computer con il virus di cui sopra.

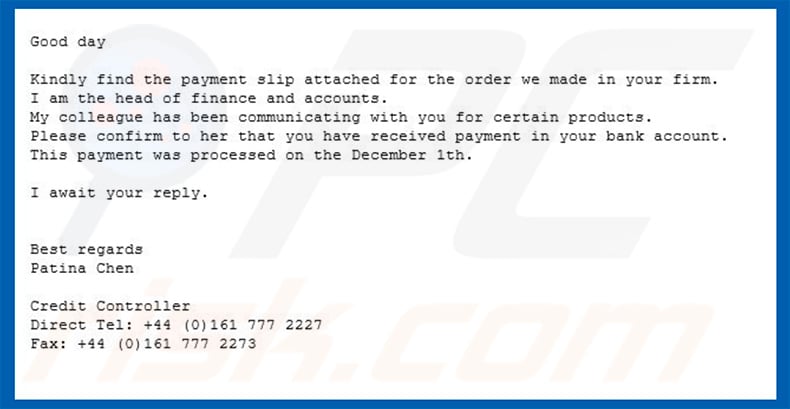

La campagna di spam “Correspondence Email Virus” viene presentata come un messaggio inviato dal controllore del credito, Patina Chen, che è presumibilmente il capo della finanza e dei conti di una società non specificata. I truffatori dietro questa email affermano che un’azienda ha acquistato un prodotto dal destinatario e ha effettuato un pagamento sul conto bancario e sono in attesa di conferma.

Si noti che questa è semplicemente una truffa e nessun denaro è stato trasferito o prodotto acquistato. Come accennato nella nostra introduzione, questa e-mail viene utilizzata per indurre le persone ad aprire l’allegato presentato (“Corrispondenza di copia di pagamento”), che è irrilevante e non ha nulla a che fare con i destinatari di questa e-mail.

Si consiglia vivamente di ignorare la campagna di spam “Correspondence Email Virus” (e altre truffe simili) e di non scaricare o aprire l’allegato (ciò comporterebbe il download/installazione del virus LokiBot, che registra varie informazioni sensibili/personali).

In genere, questa infezione ruba login, password (principalmente sui browser web) e tiene traccia continuamente delle attività di navigazione degli utenti (raccolta di indirizzi IP, query di ricerca, sequenze di tasti e così via). L’infezione del sistema da questo virus ad alto rischio può causare perdite finanziarie, problemi di privacy, ecc. C’è anche il rischio di diventare vittima di furto di identità.

| Nome | Corrispondenza di versamento virus |

| Tipo di Minaccia | Trojan, rubare Password virus, malware Bancario, Spyware |

| Sintomi | Trojan progettato per infiltrarsi furtivamente computer della vittima e rimanere in silenzio, così, senza particolari sintomi sono chiaramente visibili su un computer infetto. |

| Metodi di distribuzione | Allegati e-mail infetti, pubblicità online dannose, ingegneria sociale, crepe software. |

| Danni | Informazioni bancarie rubate, password, furto di identità, computer della vittima aggiunto a una botnet. |

| Rimozione malware (Windows) |

Per eliminare possibili infezioni da malware, eseguire la scansione del computer con un software antivirus legittimo. I nostri ricercatori di sicurezza raccomandano l’uso di Combo Cleaner. |

LokiBot non è l’unica infezione che i criminali informatici proliferano anche se le campagne di spam. Altri esempi dei numerosi virus ad alto rischio online sono Adwind, FormBook, TrickBot, Emotet e Hancitor. Potrebbero avere un comportamento leggermente diverso, ma tutte queste infezioni causano problemi relativi alla sicurezza del computer o alla privacy degli utenti.

In che modo “Correspondence Email Virus” ha infettato il mio computer?

Come la maggior parte delle campagne di spam che vengono utilizzati proliferano virus attraverso allegati e-mail, “Corrispondenza Email Virus” infetta i computer ingannando le persone ad aprire un allegato, in questo caso il “Pagamento Copia Corrispondenza PO4938530.ace ” (il numero del documento potrebbe essere diverso) file.

ACE è un file di archivio che prima deve essere estratto. È probabile che questo file compresso contenga un eseguibile, un documento di Microsoft Office o un altro file che, una volta aperto, inizia il processo di download/installazione di LokiBot virus. In ogni caso, il file deve essere eseguito dal destinatario. Pertanto, queste infezioni non possono infiltrarsi nei computer senza il coinvolgimento manuale degli utenti.

Come evitare l’installazione di malware?

Per evitare infezioni che vengono distribuite attraverso campagne di spam, studiare ogni e-mail ricevuta che contiene un allegato o un collegamento web (soprattutto se ricevuto da un indirizzo e-mail sconosciuto o sospetto). Se sospetti che l’e-mail sia irrilevante/non ti riguardi personalmente, non aprire l’allegato presentato. Il modo più semplice e semplice è ignorare queste e-mail.

Un altro fattore importante quando prevenire l’infezione del computer da virus è quello di avere una suite affidabile anti-virus/anti-spyware installato e tenerlo abilitato in ogni momento. I programmi possono fermare le infezioni prima che facciano danni.

Se hai già aperto l’allegato “Correspondence Email Virus”, ti consigliamo di eseguire una scansione con Combo Cleaner Antivirus per Windows per eliminare automaticamente il malware infiltrato.

Testo presentato nel messaggio di posta elettronica” Correspondence Email Virus”:

Buon giorno

Si prega di trovare la ricevuta di pagamento allegata per l’ordine che abbiamo fatto nella vostra azienda.

Sono il capo della finanza e dei conti.

Il mio collega ha comunicato con il tuo per determinati prodotti.

Si prega di confermare a lei che avete ricevuto il pagamento nel vostro conto bancario.

Questo pagamento è stato elaborato il 1 ° dicembre.Attendo la vostra risposta.

Cordiali saluti

Patina ChenCredit Controller

Direct Tel: +44 (0)161 777 2227

Fax: +44 (0)161 777 2273

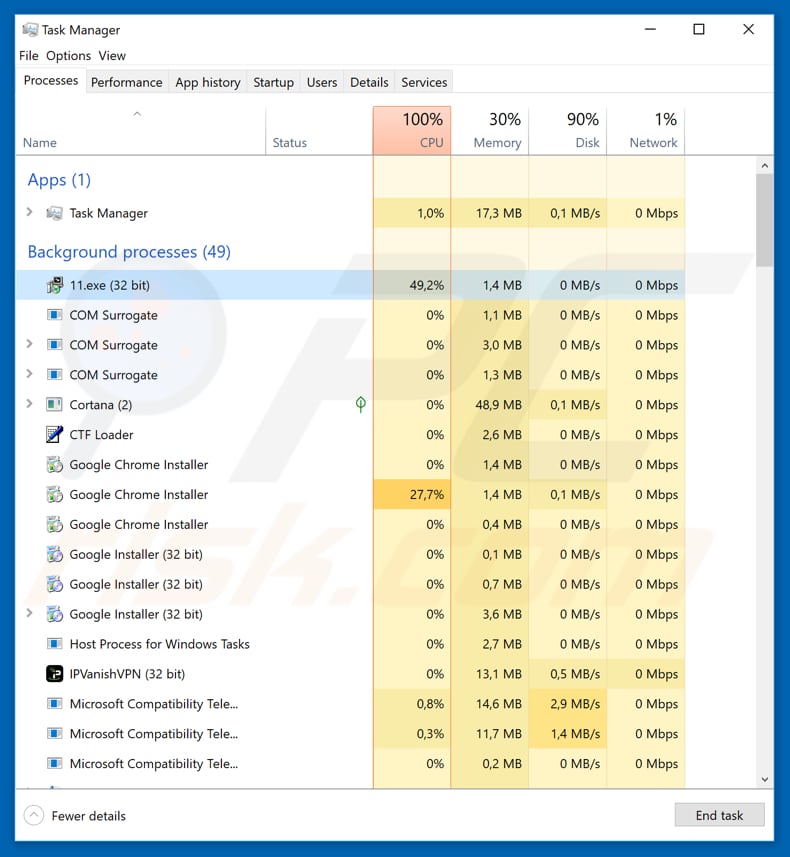

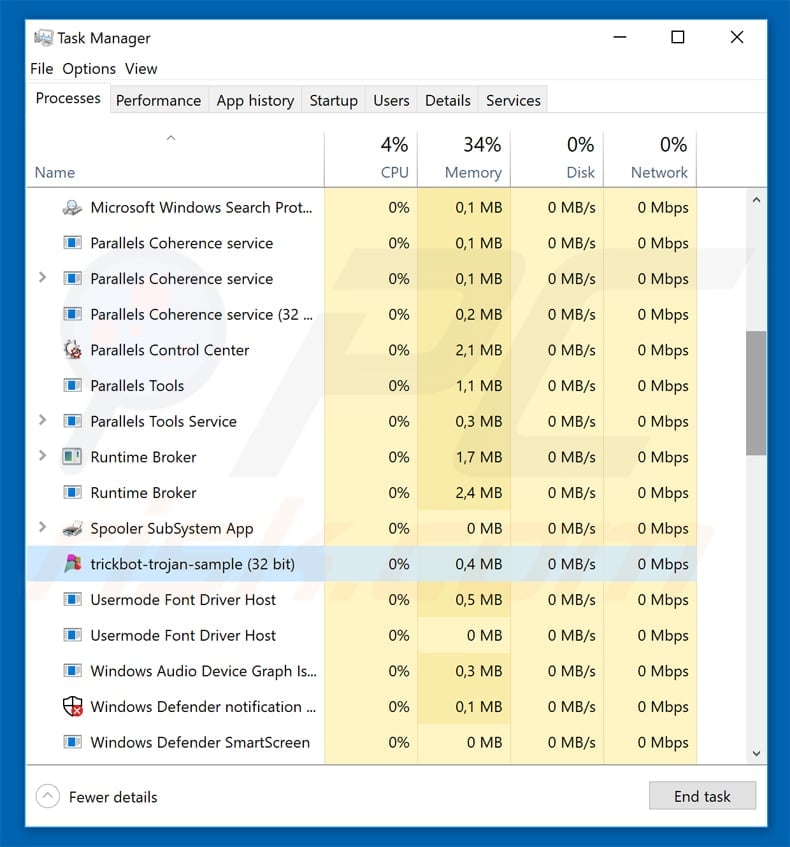

Screenshot di un processo di virus LokiBot in Task Manager di Windows:

Rimozione malware automatica istantanea:la rimozione manuale delle minacce potrebbe essere un processo lungo e complicato che richiede competenze informatiche avanzate. Combo Cleaner è uno strumento di rimozione malware automatico professionale che si consiglia di sbarazzarsi di malware. Scaricalo facendo clic sul pulsante qui sotto:

▼ SCARICA Combo Cleaner Scaricando qualsiasi software elencato su questo sito web accetti la nostra Informativa sulla privacy e i Termini di utilizzo. Per utilizzare il prodotto completo, è necessario acquistare una licenza per Combo Cleaner. 7 giorni di prova gratuita disponibile. Combo Cleaner è di proprietà e gestito da Rcs Lt, la società madre di PCRisk.com per saperne di più.

Menu rapido:

- Che cosa è “Corrispondenza Email Virus”?

- PUNTO 1. Rimozione manuale di malware LokiBot.

- PUNTO 2. Controlla se il tuo computer è pulito.

Come rimuovere il malware manualmente?

Rimozione malware manuale è un compito complicato – di solito è meglio consentire antivirus o programmi anti-malware per farlo automaticamente.

Per rimuovere questo malware si consiglia di utilizzare Combo Cleaner Antivirus per Windows. Se si desidera rimuovere il malware manualmente, il primo passo è quello di identificare il nome del malware che si sta tentando di rimuovere. Ecco un esempio di un programma sospetto in esecuzione sul computer di un utente:

Se è stato selezionato l’elenco dei programmi in esecuzione sul computer, ad esempio utilizzando Task manager, e identificato un programma che sembra sospetto, è necessario continuare con questi passaggi:

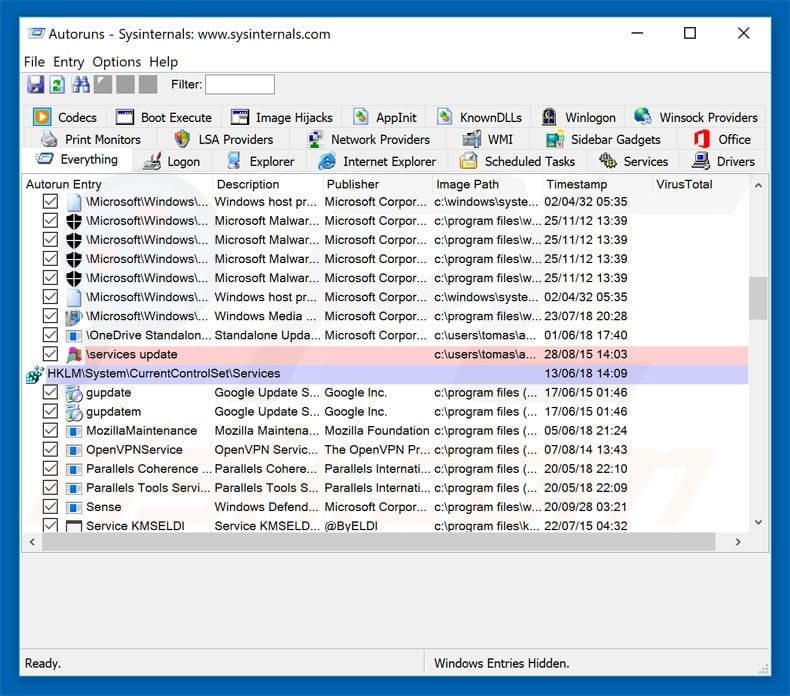

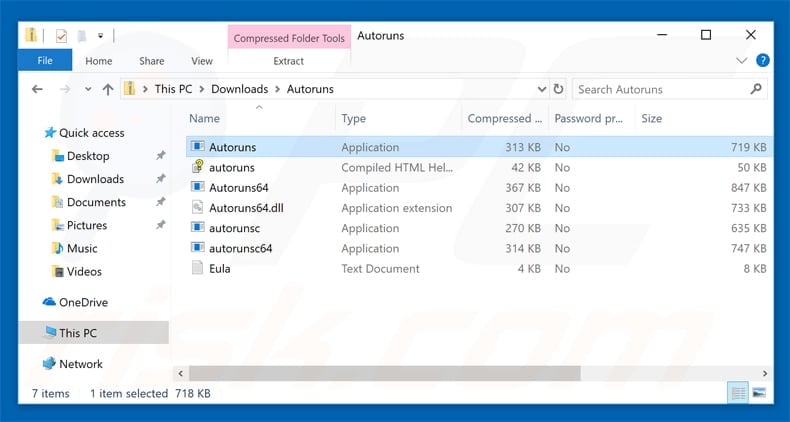

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni di avvio automatico, il registro e le posizioni del file system:

Scarica un programma chiamato Autoruns. Questo programma mostra le applicazioni di avvio automatico, il registro e le posizioni del file system:

Riavvia il computer in modalità provvisoria:

Riavvia il computer in modalità provvisoria:

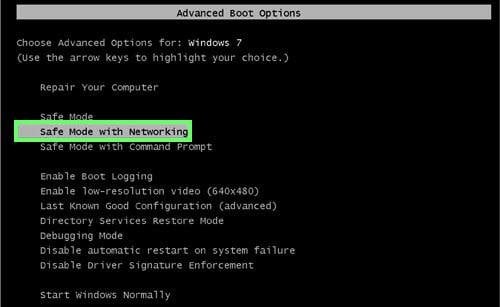

Utenti Windows XP e Windows 7: avviare il computer in modalità provvisoria. Fare clic su Start, fare clic su Spegni, fare clic su Riavvia, fare clic su OK. Durante il processo di avvio del computer, premere il tasto F8 sulla tastiera più volte fino a visualizzare il menu delle opzioni avanzate di Windows, quindi selezionare Modalità provvisoria con rete dall’elenco.

Video che mostra come avviare Windows 7 in “Modalità provvisoria con rete”:

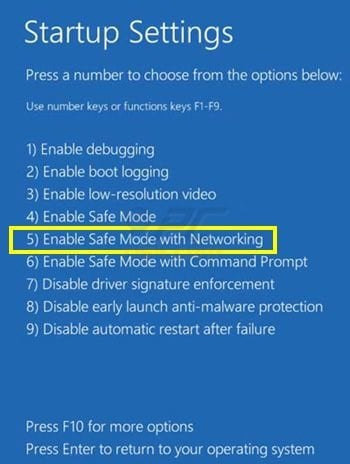

Utenti Windows 8: Avvia Windows 8 è la modalità provvisoria con rete-Vai alla schermata di avvio di Windows 8, digita Avanzate, nei risultati della ricerca seleziona Impostazioni. Fare clic su Opzioni di avvio avanzate, nella finestra aperta “Impostazioni generali del PC”, selezionare Avvio avanzato. Fai clic sul pulsante “Riavvia ora”. Il computer verrà riavviato nel “Menu Opzioni di avvio avanzate”.

Fare clic sul pulsante “Risoluzione dei problemi”, quindi fare clic sul pulsante “Opzioni avanzate”. Nella schermata delle opzioni avanzate, fai clic su “Impostazioni di avvio”. Fare clic sul pulsante “Riavvia”. Il PC si riavvierà nella schermata delle impostazioni di avvio. Premere F5 per avviare in modalità provvisoria con rete.

Video che mostra come avviare Windows 8 in “Modalità provvisoria con rete”:

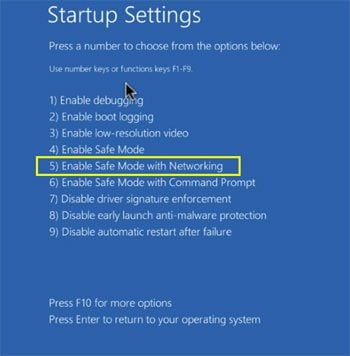

Utenti di Windows 10: fare clic sul logo di Windows e selezionare l’icona di alimentazione. Nel menu aperto fai clic su” Riavvia “tenendo premuto il pulsante “Shift” sulla tastiera. Nella finestra” scegli un’opzione “fai clic su ” Risoluzione dei problemi”, quindi seleziona”Opzioni avanzate”. Nel menu Opzioni avanzate selezionare ” Impostazioni di avvio “e fare clic sul pulsante” Riavvia”.

Nella finestra seguente è necessario fare clic sul pulsante “F5” sulla tastiera. Questo riavvierà il sistema operativo in modalità provvisoria con rete.

Video che mostra come avviare Windows 10 in “Modalità provvisoria con rete”:

Estrarre l’archivio scaricato ed eseguire il Autoruns.exe.

Estrarre l’archivio scaricato ed eseguire il Autoruns.exe.

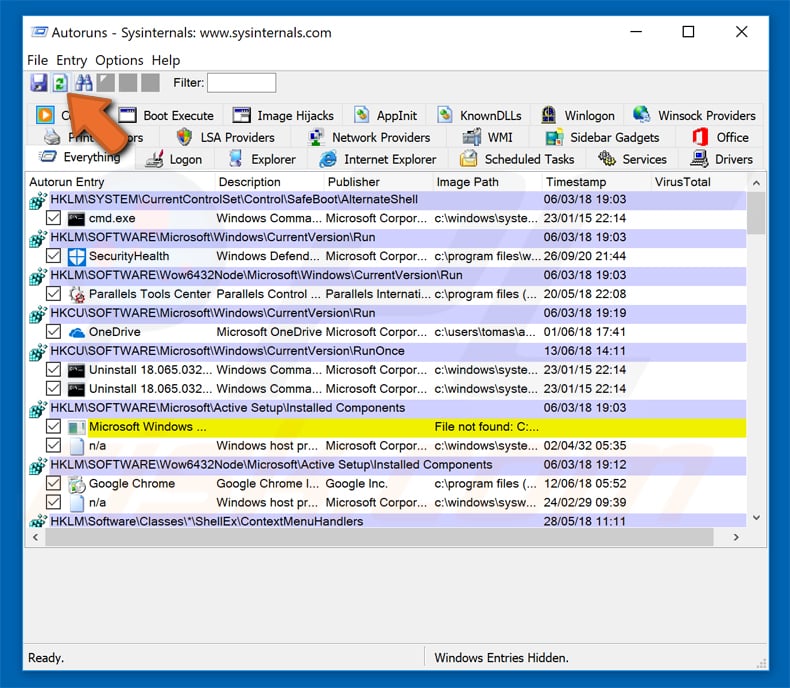

Nell’applicazione Autoruns, fai clic su “Opzioni” in alto e deseleziona le opzioni “Nascondi posizioni vuote” e “Nascondi voci di Windows”. Dopo questa procedura, fare clic sull’icona” Aggiorna”.

Nell’applicazione Autoruns, fai clic su “Opzioni” in alto e deseleziona le opzioni “Nascondi posizioni vuote” e “Nascondi voci di Windows”. Dopo questa procedura, fare clic sull’icona” Aggiorna”.

Controllare l’elenco fornito dall’applicazione Autoruns e individuare il file malware che si desidera eliminare.

Controllare l’elenco fornito dall’applicazione Autoruns e individuare il file malware che si desidera eliminare.

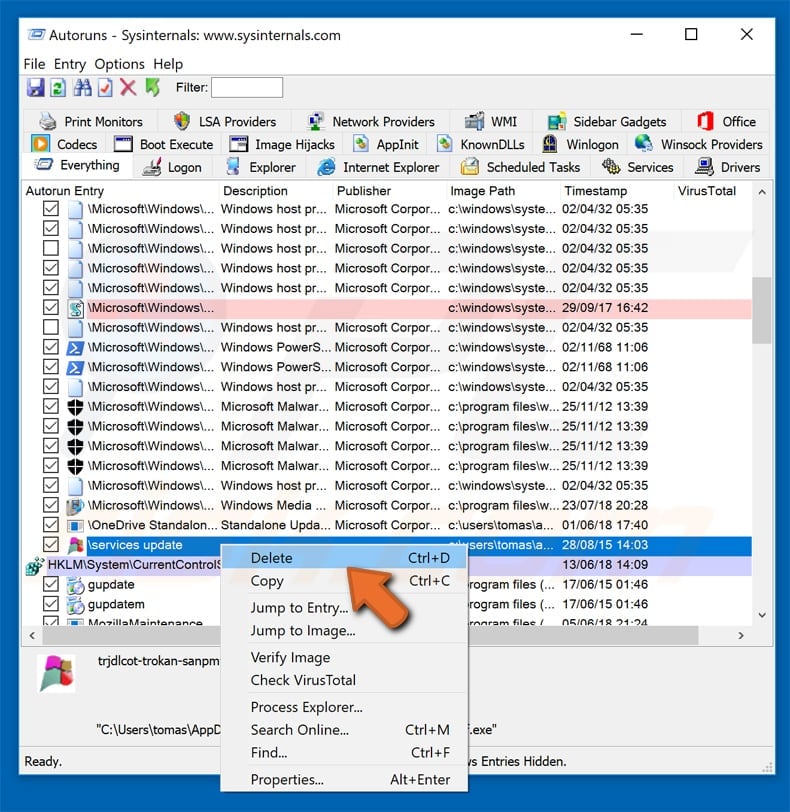

Dovresti scrivere il suo percorso completo e il suo nome. Si noti che alcuni malware nascondono i nomi dei processi sotto i nomi dei processi Windows legittimi. In questa fase, è molto importante evitare di rimuovere i file di sistema. Dopo aver individuato il programma sospetto che si desidera rimuovere, fare clic destro del mouse sul suo nome e scegliere “Elimina”.

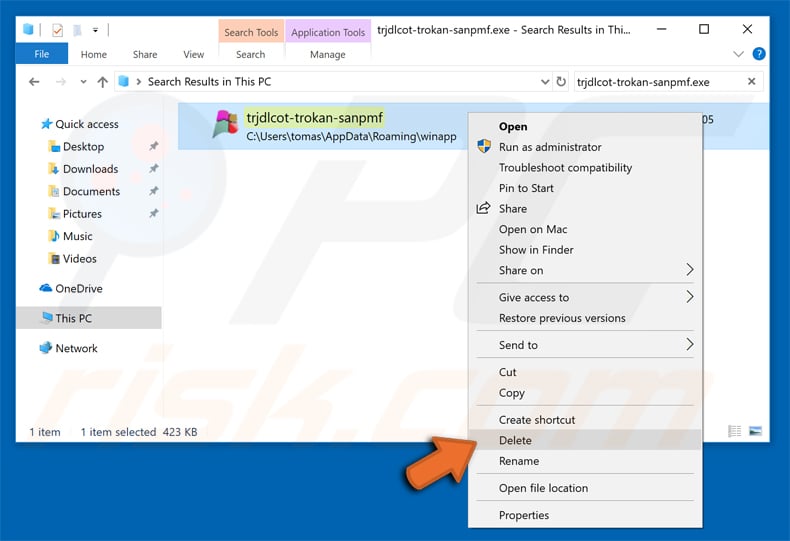

Dopo aver rimosso il malware tramite l’applicazione Autoruns (questo assicura che il malware non verrà eseguito automaticamente al prossimo avvio del sistema), è necessario cercare il nome del malware sul computer. Assicurarsi di abilitare i file e le cartelle nascoste prima di procedere. Se si trova il nome del file del malware, assicurarsi di rimuoverlo.

Riavvia il computer in modalità normale. Seguendo questi passaggi dovrebbe rimuovere qualsiasi malware dal computer. Si noti che la rimozione manuale delle minacce richiede competenze informatiche avanzate. Se non si dispone di queste competenze, lasciare la rimozione di malware per antivirus e programmi anti-malware.

Questi passaggi potrebbero non funzionare con infezioni da malware avanzate. Come sempre è meglio prevenire l’infezione che cercare di rimuovere il malware in seguito. Per proteggere il computer, installare gli ultimi aggiornamenti del sistema operativo e utilizzare il software antivirus.

Per essere sicuri che il computer è privo di infezioni da malware, si consiglia la scansione con Combo Cleaner Antivirus per Windows.