Grafico: In questo post del blog, discutiamo le differenze tra la crittografia simmetrica, una tecnica di crittografia a chiave singola, e la crittografia asimmetrica, nota anche come crittografia a chiave pubblica, che utilizza coppie di chiavi di crittografia private e pubbliche.

Per trasmettere una chiave o non trasmettere una chiave. Questa è la domanda.

Ci sono due forme principali di crittografia dei dati in uso oggi: crittografia simmetrica e crittografia asimmetrica. Ogni giorno, quando si utilizza il browser web, rispondendo alle e-mail, l’invio di moduli di siti web, e altre attività, processi di crittografia simmetrica e asimmetrica stanno accadendo, a volte all’insaputa di voi. Potresti anche avere familiarità con la crittografia simmetrica e asimmetrica perché hai esperienza con OpenSSL, servizi di gestione delle chiavi, o forse hai inviato un’e-mail crittografata o crittografato un file Microsoft Word o Adobe PDF con una password prima.

È importante comprendere le differenze tra crittografia simmetrica e asimmetrica e come questi processi funzionano nel trasferimento sicuro quotidiano delle comunicazioni. Saprai cosa significano questi termini quando li vedi, e sarai anche informato di come funzionano, delle loro varie iterazioni, consapevole delle loro capacità e sapere quale è più consigliabile implementare per quanto riguarda la protezione e l’autenticazione dell’origine delle informazioni sensibili.

In questo post del blog, discuteremo le differenze tra crittografia simmetrica e asimmetrica. Alla fine, riassumeremo queste differenze e discuteremo le relative opzioni di crittografia per proteggere i tuoi dati sensibili.

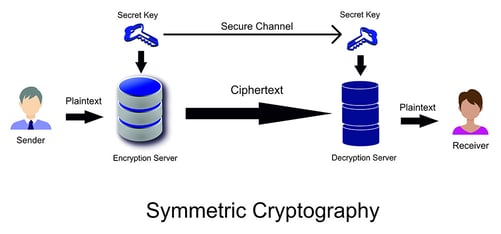

Grafico: la crittografia simmetrica utilizza una singola chiave per crittografare e decrittografare le informazioni.

Che cos’è la crittografia simmetrica?

La crittografia simmetrica è una tecnica di crittografia dei dati ampiamente utilizzata in base alla quale i dati vengono crittografati e decrittografati utilizzando un’unica chiave crittografica segreta.

In particolare, la chiave viene utilizzata per crittografare il testo in chiaro – lo stato di pre-crittografia o post-decrittografia dei dati – e decifrare il testo cifrato – lo stato di post-crittografia o pre-decrittografia dei dati.

La crittografia simmetrica è una delle tecniche di crittografia più utilizzate e anche una delle più antiche, risalente ai tempi dell’Impero Romano. Il cifrario di Cesare, dal nome nientemeno che di Giulio Cesare, che lo usò per cifrare la sua corrispondenza militare, è un famoso esempio storico di cifratura simmetrica in azione.

L’obiettivo della crittografia simmetrica è proteggere informazioni sensibili, segrete o classificate. Viene utilizzato quotidianamente in molti settori importanti, tra cui difesa, aerospaziale, bancario, sanitario e altri settori in cui la protezione dei dati sensibili di una persona, di un’azienda o di un’organizzazione è della massima importanza.

Grafico: Questa è un’illustrazione del processo di crittografia simmetrica.

Come funziona la crittografia simmetrica?

La crittografia simmetrica funziona utilizzando un cifrario a flusso o un cifrario a blocchi per crittografare e decrittografare i dati. Un cifrario a flusso converte il testo in chiaro in testo cifrato un byte alla volta e un cifrario a blocchi converte intere unità, o blocchi, di testo in chiaro utilizzando una lunghezza chiave predeterminata, ad esempio 128, 192 o 256 bit.

Mittenti e destinatari utilizzando crittografia simmetrica per il trasferimento dei dati deve conoscere la chiave segreta, nel caso di mittenti, crittografare i dati che intendono condividere con i destinatari, e nel caso di destinatari, decifrare e leggere i dati crittografati mittenti condividere con loro, così come crittografare le risposte necessarie.

Ecco un esempio semplificato di crittografia simmetrica: se Claire, il mittente, vuole inviare a Jacqueline, il destinatario, un documento riservato, Claire userebbe la chiave segreta per crittografare il file e inviarlo a Jacqueline, che non sarebbe in grado di leggerne il contenuto fino a quando non inserisse la stessa chiave che Claire ha appena usato per crittografare il file. Al contrario, se Jacqueline apporta modifiche al documento e desidera condividerle con Claire, userebbe la stessa chiave per ricriptare il file e inviarlo a Claire, che utilizzerà la stessa chiave per decifrare il file e accedere al suo contenuto, e il processo si ripete.

Si noti che questo è solo un esempio utilizzato per semplificare il funzionamento della crittografia simmetrica. La crittografia simmetrica può essere eseguita manualmente o automaticamente.

La crittografia simmetrica non si limita tuttavia alla condivisione dei dati tra un mittente e un destinatario. Le informazioni crittografate simmetricamente sono accessibili da chiunque: Claire, Jacqueline, il loro collega Frank, il loro capo, Jennifer, et al. – chi conosce la chiave segreta. Qui sta il motivo per cui nascondere la chiave crittografica condivisa da parti non autorizzate è vitale per il successo della crittografia simmetrica e l’integrità dei dati crittografati simmetricamente.

Grafico: Esempi di crittografia simmetrica includono l’Advanced Encryption Standard (AES) e il protocollo TLS/SSL.

Quali sono alcuni esempi di crittografia simmetrica?

Esempi popolari di crittografia simmetrica includono:

- Data Encryption Standard (DES)

- Triple Data Encryption Standard (Triple DES)

- Advanced Encryption Standard (AES)

- International Data Encryption Algorithm (IDEA)

- protocollo TLS/SSL

crittografia AES, che utilizza la cifratura a blocchi di 128, 192 o 256 bit per crittografare e decrittografare i dati, è uno dei più noti ed efficaci di crittografia simmetrica tecniche in uso oggi. Ci vorrebbero miliardi di anni per crack, ed è per questo che viene utilizzato per proteggere informazioni sensibili, segrete o classificate nel governo, sanità, banche e altri settori. È più sicuro di DES, Triple DES e IDEA.

La crittografia DES è ora considerata dal National Institute of Standards and Technology (NIST) come un algoritmo di crittografia simmetrica legacy perché è stato a lungo inefficace nel salvaguardare le informazioni sensibili dagli attacchi di forza bruta. In realtà, il NIST ha ritirato lo standard del tutto, e il suo fratello maggiore più sicuro, Triple DES encryption, avrà lo stesso destino. Anche se ancora in uso oggi, Triple DES crittografia viene ritirato e non consentito dal NIST nel 2023 a causa di crescenti problemi di sicurezza.

IDEA encryption è stato sviluppato come un sostituto per DES nel 1990, ma AES è stato infine ritenuto più sicuro. L’IDEA è ora un algoritmo di cifratura a blocchi aperto e gratuito, quindi chiunque può usarlo, ma è generalmente considerato obsoleto e inefficace nel proteggere informazioni sensibili e top-secret oggi. La crittografia AES è il gold standard per entrambi gli scopi.

Transport Layer Security (TLS), così come il suo predecessore, Secure Sockets Layer (SSL), utilizza la crittografia simmetrica. Fondamentalmente, quando un client accede a un server, vengono generate chiavi simmetriche univoche, chiamate chiavi di sessione. Queste chiavi di sessione vengono utilizzate per crittografare e decrittografare i dati condivisi tra il client e il server in quella specifica sessione client-server in quel momento specifico. Una nuova sessione client-server genererebbe nuove chiavi di sessione univoche.

TLS / SSL utilizza non solo la crittografia simmetrica, ma sia la crittografia simmetrica che asimmetrica, per garantire la sicurezza delle sessioni client-server e delle informazioni scambiate al loro interno.

Grafica: i vantaggi della crittografia simmetrica includono sicurezza,velocità e adozione e accettazione del settore.

Quali sono alcuni vantaggi della crittografia simmetrica?

La crittografia simmetrica viene utilizzata oggi perché può crittografare e decrittografare grandi quantità di dati rapidamente ed è facile da implementare. È semplice da usare e la sua iterazione AES è una delle forme più sicure di crittografia dei dati disponibili.

Ora, la crittografia simmetrica ha diversi vantaggi rispetto alla sua controparte asimmetrica, ma parleremo della crittografia asimmetrica in questo post del blog un po ‘ più tardi.

Alcuni vantaggi della crittografia simmetrica includono:

- Sicurezza: algoritmi di crittografia simmetrica come AES impiegano miliardi di anni per crackare usando attacchi a forza bruta.

- Velocità: la crittografia simmetrica, a causa della lunghezza delle chiavi più breve e della relativa semplicità rispetto alla crittografia asimmetrica, è molto più veloce da eseguire.

- Adozione e accettazione del settore: gli algoritmi di crittografia simmetrica come AES sono diventati il gold standard della crittografia dei dati a causa dei loro vantaggi di sicurezza e velocità e, come tali, hanno goduto di decenni di adozione e accettazione del settore.

Grafico: gli svantaggi della crittografia simmetrica includono la necessità di garantire la sicurezza dei meccanismi di distribuzione delle chiavi.

Quali sono alcuni svantaggi della crittografia simmetrica?

Di gran lunga il più grande svantaggio della crittografia simmetrica è l’uso di una singola chiave crittografica segreta per crittografare e decifrare le informazioni.

Perché?

Bene, se questa chiave segreta è memorizzata in una posizione non sicura su un computer, gli hacker potrebbero accedervi utilizzando attacchi basati su software, consentendo loro di decifrare i dati crittografati e quindi sconfiggere l’intero scopo della crittografia simmetrica.

Inoltre, se una parte o un’entità sta crittografando in una posizione e una parte o entità separata sta decrittografando in un secondo, la chiave dovrà essere trasmessa, lasciandola vulnerabile all’intercettazione se il canale di trasmissione è compromesso.

Ecco perché è fondamentale garantire la sicurezza della chiave di crittografia a riposo e in transito. Altrimenti, stai solo chiedendo una litania di cyberattackers indipendenti e sponsorizzati dallo stato per accedere ai tuoi dati mission-critical, safety-critical o legalmente protetti.

L’unico altro svantaggio dell’utilizzo della crittografia simmetrica è la sua efficacia di sicurezza rispetto alla crittografia asimmetrica, che è generalmente considerata più sicura ma anche più lenta da eseguire rispetto alla crittografia simmetrica.

Ma la crittografia asimmetrica è più sicura della crittografia simmetrica? Scopriamolo.

Grafico: la crittografia asimmetrica utilizza coppie di chiavi pubbliche e private per crittografare e decrittografare informazioni sensibili.

Che cos’è la crittografia asimmetrica?

A differenza della crittografia simmetrica, che utilizza la stessa chiave segreta per crittografare e decifrare le informazioni sensibili, la crittografia asimmetrica, nota anche come crittografia a chiave pubblica o crittografia a chiave pubblica, utilizza coppie di chiavi pubbliche e private collegate matematicamente per crittografare e decifrare i dati sensibili dei mittenti e dei destinatari.

Come per la crittografia simmetrica, il testo in chiaro viene ancora convertito in testo cifrato e viceversa durante la crittografia e la decrittografia, rispettivamente. La differenza principale è che due coppie di chiavi univoche vengono utilizzate per crittografare i dati in modo asimmetrico.

Grafica: Questa è un’illustrazione del processo di crittografia asimmetrica.

Come funziona la crittografia asimmetrica?

Ecco un esempio semplificato di crittografia asimmetrica: se Claire, il mittente, e Jacqueline, il destinatario, vogliono inviare continuamente un file confidenziale avanti e indietro gli uni agli altri, Claire e Jacqueline daranno le loro chiavi pubbliche uniche e rispettive l’una all’altra. Claire utilizzerà quindi la chiave pubblica di Jacqueline per crittografare il file, poiché è destinato solo a Jacqueline e invierà il file a Jacqueline. Al ricevimento del file, Jacqueline userà la sua chiave privata – parola chiave, “privato”, che significa che nessun altro che Jacqueline lo sa – per decifrare il file e accedere al suo contenuto. Nessuno oltre Jacqueline, nemmeno Claire, può decifrare questo file, perché nessuno oltre Jacqueline conosce la chiave privata di Jacqueline. Lo stesso processo si applica quando Jacqueline vuole inviare il file a Claire. Jacqueline lo lega alla chiave pubblica di Claire, e Claire usa la sua chiave privata per decifrare il file.

Si noti che questa è una semplificazione della crittografia asimmetrica. Come la crittografia simmetrica, la crittografia asimmetrica può essere eseguita manualmente o automaticamente.

Ora, vedi come la crittografia asimmetrica potrebbe essere vista come più sicura della crittografia simmetrica? Sebbene questa sia un’indagine interessante, non è la domanda giusta da porre, in realtà, perché, tecnicamente, se la crittografia simmetrica o asimmetrica sia più sicura dipende in gran parte dalla dimensione della chiave e dalla sicurezza dei media che memorizzano o trasmettono chiavi crittografiche.

Uno dei motivi per cui la crittografia asimmetrica è spesso considerata più sicura della crittografia simmetrica è che la crittografia asimmetrica, a differenza della sua controparte, non richiede lo scambio della stessa chiave encrypt-decrypt tra due o più parti. Sì, le chiavi pubbliche vengono scambiate, ma gli utenti che condividono i dati in un criptosistema asimmetrico hanno coppie di chiavi pubbliche e private uniche, e le loro chiavi pubbliche, perché sono utilizzate solo per la crittografia, non comportano alcun rischio di decrittografia non autorizzata da parte degli hacker se dovessero diventare noti, perché gli hacker, supponendo che le chiavi private siano mantenute private, non conoscono le chiavi private degli utenti e quindi non possono decifrare i dati crittografati.

La crittografia asimmetrica consente anche l’autenticazione della firma digitale, a differenza della crittografia simmetrica. Fondamentalmente, questo comporta l’utilizzo di chiavi private per firmare digitalmente messaggi o file, e le loro chiavi pubbliche corrispondenti vengono utilizzate per confermare che questi messaggi provenivano dal mittente corretto e verificato.

Grafico: Esempi di crittografia asimmetrica includono Rivest Shamir Adleman (RSA) e l’algoritmo di firma digitale (DSA).

Quali sono alcuni esempi di crittografia asimmetrica?

Esempi di crittografia asimmetrica includono:

- Rivest Shamir Adleman (RSA)

- il Digital Signature Standard (DSS), che incorpora il Digital Signature Algorithm (DSA)

- Crittografia a Curva Ellittica (ECC)

- scambio di chiavi Diffie-Hellman scambio metodo

- protocollo TLS/SSL

Pubblicato nel 1977, RSA è uno dei più antichi esempi di crittografia asimmetrica. Sviluppato da Ron Rivest, Adi Shamir, e Leonard Adleman, crittografia RSA genera una chiave pubblica moltiplicando due grandi, numeri primi casuali insieme, e utilizzando questi stessi numeri primi, genera una chiave privata. Da lì, avviene la crittografia asimmetrica standard: le informazioni vengono crittografate utilizzando la chiave pubblica e decrittografate utilizzando la chiave privata.

Il DSS, che incorpora l’algoritmo di firma digitale (DSA), è il perfetto esempio di autenticazione della firma digitale asimmetrica. La chiave privata di un mittente viene utilizzata per firmare digitalmente un messaggio o un file e il destinatario utilizza la chiave pubblica corrispondente del mittente per confermare che la firma proviene dal mittente corretto e non da un’origine sospetta o non autorizzata.

ECC è un’alternativa RSA che utilizza dimensioni chiave più piccole e curve ellittiche matematiche per eseguire la crittografia asimmetrica. Viene spesso utilizzato per firmare digitalmente le transazioni di criptovaluta; infatti, il popolare criptovaluta Bitcoin utilizza ECC – l’Elliptic Curve Digital Signature Algorithm (ECDSA), per l’esattezza – per firmare digitalmente le transazioni e garantire che i fondi vengano spesi solo dagli utenti autorizzati. ECC è molto più veloce di RSA in termini di generazione di chiavi e firme, e molti lo considerano il futuro della crittografia asimmetrica, principalmente per il traffico Web e la criptovaluta ma anche per altre applicazioni.

Diffie-Hellman, una delle più grandi scoperte della crittografia, è un metodo di scambio di chiavi che due parti che non si sono mai incontrate possono utilizzare per scambiare coppie di chiavi pubbliche e private su canali di comunicazione pubblici e insicuri. Prima di Diffie-Hellman, due parti che cercavano di crittografare le loro comunicazioni tra loro dovevano fisicamente pre-scambiare chiavi di crittografia in modo che entrambe le parti potessero decifrare i messaggi crittografati dell’altro. Diffie-Hellman ha fatto in modo che queste chiavi potessero essere scambiate in modo sicuro su canali di comunicazione pubblici, dove terze parti normalmente estraggono informazioni sensibili e chiavi di crittografia.

TLS/SSL utilizza la crittografia asimmetrica per stabilire una sessione client-server sicura mentre il client e il server generano chiavi di crittografia simmetriche. Questo è noto come una stretta di mano TLS. Al termine dell’handshake TLS, le chiavi di sessione client-server vengono utilizzate per crittografare le informazioni scambiate in quella sessione.

Grafico: I vantaggi della crittografia asimmetrica includono l’autenticazione della firma digitale e una maggiore sicurezza grazie alla privacy delle chiavi di decrittografia.

Quali sono alcuni vantaggi della crittografia asimmetrica?

I vantaggi dell’utilizzo della crittografia asimmetrica includono:

- Distribuzione delle chiavi non necessaria: proteggere i canali di distribuzione chiave è stato a lungo un mal di testa nella crittografia. La crittografia asimmetrica elimina completamente la distribuzione delle chiavi. Le chiavi pubbliche necessarie vengono scambiate attraverso server a chiave pubblica e la divulgazione di chiavi pubbliche non è, al momento, dannosa per la sicurezza dei messaggi crittografati, perché non possono essere utilizzati per ricavare chiavi private.

- Scambio di chiavi private non necessario: con la crittografia asimmetrica, le chiavi private dovrebbero rimanere memorizzate in un luogo sicuro e quindi private delle entità che le utilizzano. Fondamentalmente, le chiavi necessarie per decifrare le informazioni sensibili non vengono mai, e non dovrebbero mai essere, scambiate su un canale di comunicazione potenzialmente compromesso, e questo è un vantaggio importante per la sicurezza e l’integrità dei messaggi crittografati.

- Autenticazione firma/messaggio digitale: con la crittografia asimmetrica, i mittenti possono utilizzare le loro chiavi private per firmare digitalmente e verificare che un messaggio o un file provenga da loro e non da una terza parte non attendibile.

Può sembrare che non ci siano problemi con la crittografia asimmetrica. Voglio dire, perché mai scegliere la crittografia simmetrica se la crittografia asimmetrica è così sicura?

Una parola: velocità.

Grafico: gli svantaggi della crittografia asimmetrica includono la lentezza di esecuzione rispetto alla crittografia simmetrica.

Quali sono alcuni svantaggi della crittografia asimmetrica?

Lo svantaggio principale della crittografia asimmetrica è che è più lenta della crittografia simmetrica a causa delle sue lunghezze di chiave più lunghe, per non parlare del fatto che i calcoli di crittografia asimmetrica tendono ad essere molto più complessi delle loro controparti simmetriche.

Perché? Perché, in teoria, le chiavi pubbliche possono essere utilizzate per decifrare le chiavi private-di nuovo, sono collegate matematicamente-ma la crittografia asimmetrica utilizza lunghezze di chiavi straordinariamente lunghe per rendere questo praticamente impossibile, almeno per ora.

Quindi, in poche parole, la crittografia simmetrica è più veloce della crittografia asimmetrica. La crittografia asimmetrica sacrifica la velocità per la sicurezza, mentre la crittografia simmetrica sacrifica la sicurezza per la velocità.

Ora, questo non vuol dire che la crittografia simmetrica sia insicura; tuttavia, il fondamento stesso della crittografia asimmetrica elimina diversi rischi per la sicurezza delle informazioni che esistono ancora all’interno di sistemi di crittografia simmetrica mal gestiti.

Grafico: Riassumiamo le differenze “chiave” tra crittografia simmetrica e asimmetrica.

Conclusione: riepilogo delle differenze chiave

Le differenze chiave tra crittografia simmetrica e asimmetrica sono le preferenze di velocità e sicurezza. In generale, la crittografia simmetrica è più veloce e più semplice, ma è spesso vista come meno sicura della crittografia asimmetrica. Ma come abbiamo discusso, la crittografia si riduce davvero a due cose: la dimensione della chiave e la sicurezza dei media che memorizzano le chiavi di crittografia.

La crittografia simmetrica è molto più veloce da eseguire a causa delle sue lunghezze di chiave più brevi. La crittografia asimmetrica ha la tendenza a impantanarsi reti a causa delle sue lunghezze di chiave più lunghe e algoritmi complessi. Questi sono i compromessi che vale la pena considerare al momento di decidere quale tipo di crittografia impiegare.

In Trenton Systems, offriamo soluzioni di crittografia dei dati nei nostri server e workstation ad alte prestazioni sotto forma di AES-compliant, Opal-compliant e FIPS-140-2-compliant auto-crittografia unità (SEDs).

Accoppialo con la piattaforma di gestione crittografica (CMP) del nostro partner tecnologico FUTURA Cyber e hai creato un computer sicuro e ben gestito in grado di resistere agli attacchi comuni sui tuoi dati sensibili.

Per ulteriori informazioni su come garantire l’integrità dei dati utilizzando la crittografia dei dati, contattateci oggi stesso.

![]()