以下はChima Mmejeからの投稿です。 彼女はSaaSおよび技術のブランドがトピックの集りを造り、内容の作戦を実行するのを助ける内容の戦略家である。

企業が成長するにつれて、ユーザーデータと資産を階層構造に整理する必要性が、それらの資産のストレージアクセスを簡素化するために重要になります。 LDAPを使用すると、組織は、組織、そのユーザー、および資産に関する情報を保存、管理、および保護することができます。

このガイドでは、LDAPとは何か、その使用方法、およびその動作方法について説明します。 また、LDAPディレクトリとデータコンポーネントのレベルについても説明し、組織やユーザーに関するデータを管理するための不可欠なツールである方法を説

Lightweight Directory Access Protocol(LDAP)とは何ですか?

LDAPは、ディレクトリアクセスプロトコル(DAP)の軽量バージョンです。 当初の目標は、X.500ディレクトリへの低オーバーヘッドアクセスを提供することでしたが、このツールにはさまざまな用途があります。

LDAPの主な機能は、ユーザーが組織、人物などに関するデータを検索できるようにすることです。 これは、LDAPディレクトリにデータを格納し、ディレクトリにアクセスするユーザーを認証することによって、この目標を達成します。 また、アプリケーションがディレクトリサービスから情報を送受信するために必要な通信言語も提供します。

LDAPで検索できるデータとリソースには、ファイルとユーザー情報が含まれています。 これは、インターネットや企業のイントラネットを介して接続されたプリンタ、コンピュータ、および他のデバ

LDAPは、Active Directory(AD)などのほとんどのベンダーディレクトリサービスで動作します。 LDAPを使用すると、ユーザー、サービス、システム、ネットワーク、およびアプリケーションに関する情報をディレクトリサービスから他のアプリケー

LDAP認証とは何ですか?

ユーザーは、最初に認証(自分が誰であるかを証明する)しないと、LDAPデータベースまたはディレクトリに格納されている情報にアクセスすることはできません。 データベースには、通常、ユーザー、グループ、およびアクセス許可の情報が含まれ、要求された情報を接続されたアプリケーションに配信します。

LDAP認証では、LDAPプロトコルを使用するディレクトリサービスに接続することにより、提供されたユーザー名とパスワードを検証します。 この方法でLDAPを使用するディレクトリサーバーには、OpenLDAP、MS Active Directory、およびOpenDJがあります。

認証プロセスの段階的な内訳は次のとおりです:

- クライアント(LDAP対応システムまたはアプリケーション)は、LDAPデータベース内に格納されている情報にアクセスする要求を送信します。

- クライアントは、LDAPサーバーのユーザー資格情報(ユーザー名とパスワード)を提供します。

- LDAPサーバーは、ユーザーの送信された資格情報を、LDAPデータベースに格納されているコアユーザー idデータと照合します。

- 提供された資格情報が格納されているコアユーザー idと一致する場合、クライアントは要求された情報にアクセスできます。

- 認証情報が正しくないと、LDAPデータベースへのアクセスが拒否されます。

LDAPデータベースに格納されているコアユーザー idは、必ずしもユーザー名とパスワードだけでなく、住所、電話番号、グループ関連などの他の属性でもあることに注

LDAPとActive Directory

Active Directory(AD)は、MicrosoftによってWindowsドメインネットワーク用に開発されました。 これは、ほとんどのWindowsオペレーティングシステムのサービスとプロセスのセットとして含まれており、ネットワークに接続されている各ユーザーアカウ

LDAPは、Active Directoryおよびその他の互換性のあるディレクトリサービスプロバイダーに格納されているデータを抽出および編集するためのツールです。 広告内の各ユーザーアカウントには、ユーザーのフルネームやメールアドレスなど、いくつかの属性があります。 この情報を使用可能な形式で抽出するには、LDAPが必要です。

LDAPは、単純な文字列ベースのクエリを使用してADから情報を抽出します。 LDAPは、抽出された情報(ユーザー名やパスワードなど)を接続されたデバイスやアプリケーションと共有することもできます。

LDAPを使用すると、ユーザーがLDAPクエリの文字列を手動で入力してADから情報を取得する必要がなくなります。 たとえば、Microsoft OutlookはLDAP対応のWindowsプログラムで、必要な情報を取得するためにクエリを自動的に入力します。

LDAPは何のために使用されますか?

LDAPはオープンでクロスプラットフォームプロトコルであるため、いくつかのディレクトリサービスプロバイダと連携し、様々なアプ 最も一般的なLDAPユースケースは、ユーザー名やパスワードなどの認証情報を格納するための中心的な場所として機能します。 さまざまなアプリケーションに保存されている認証情報を使用して、ユーザーを検証できます。

LDAP認証をサポートする一般的なアプリケーションは、OpenVPN、Docker、Jenkins、Kubernetes、およびLinux Sambaサーバーです。 システム管理者は、LDAPのシングルサインオン(SSO)機能を使用してLDAPデータベースアクセスを管理することもできます。

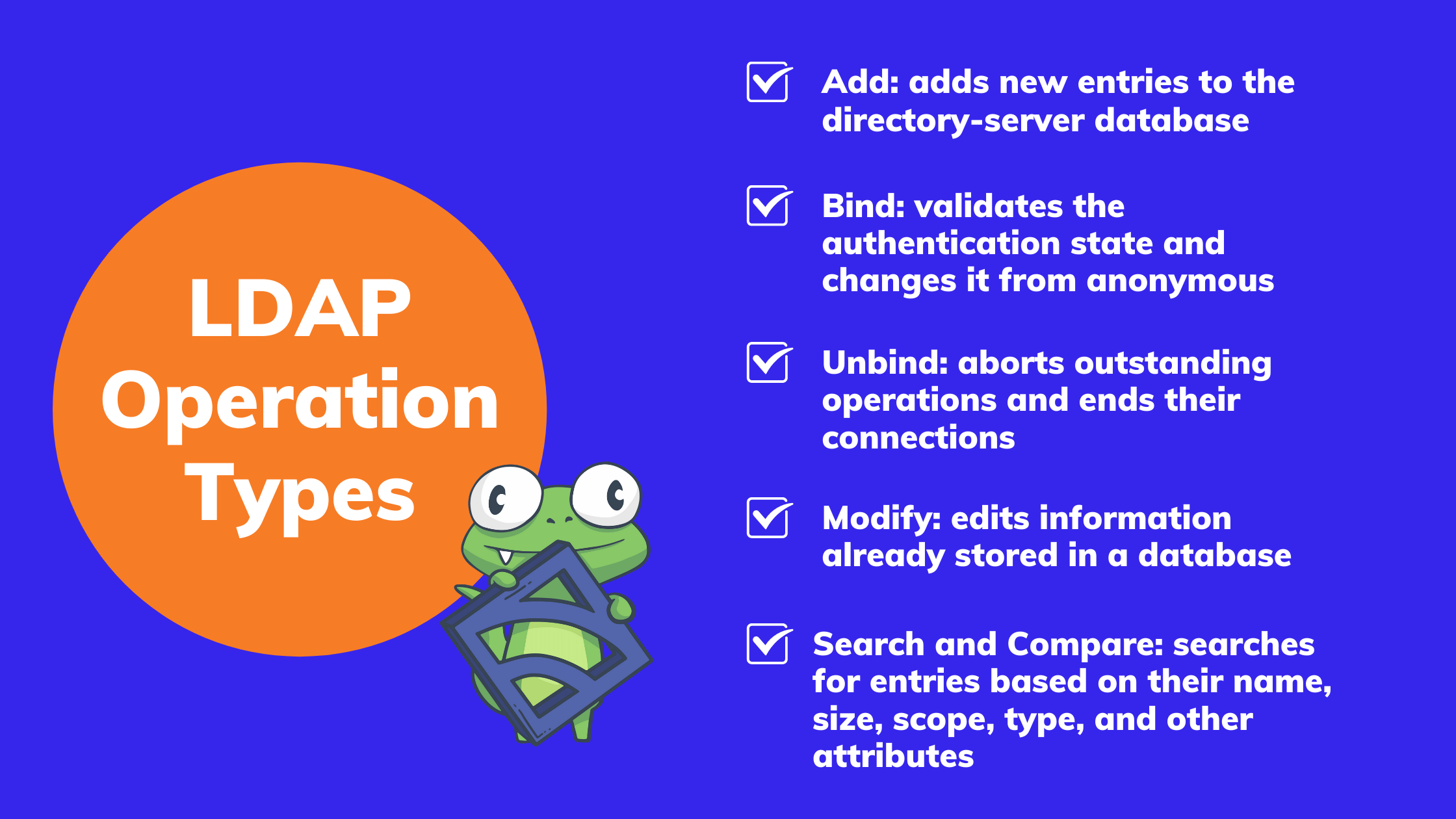

LDAP操作タイプ

LDAPの基本的な操作タイプは次のとおりです。

Add

この機能を使用すると、ディレクトリサーバーデータベースに新しいエ 追加された名前が既に存在する場合、サーバーはエントリを受け入れません。 代わりに、「entryAlreadyExists」通知が配信されます。 LDAP準拠のサーバーは、統一性を確保するために、所定の命名基準に従って追加された名前およびその他の属性を保存します。

Bind(Authentication)

LDAPサーバーに接続してセッションを作成すると、セッションのデフォルトの認証状態はanonymousになります。 LDAPバインド機能は、認証状態を検証し、匿名から変更します。 バインドは、単純認証方式またはSASL(Simple Authentication and Security Layer)認証方式のいずれかを使用して実行できます。

Unbind

Unbindは未処理の操作を中止し、接続を終了します。 接続を閉じることでも同じことができますが、中止された操作に割り当てられたままのリソースを解放するため、unbindを使用することをお勧めします。

Modify

LDAPクライアントは、データベースに既に保存されている情報を編集するためにmodify機能を使用します。 変更の唯一の三つのタイプが許可されています:

- データに新しい値を追加する

- 既存の値の置換または上書き

- 既存の値の削除

検索と比較

この操作により、クライアントはエントリを検索 名前、サイズ、範囲、タイプ、およびその他の属性に基づいてエントリを検索できます。 比較機能を使用すると、名前付きエントリに特定の属性があるかどうかを簡単に確認できます。

Delete

クライアントは、この機能を使用してディレクトリからエントリを削除します。 クライアントが完全に構成された削除要求をサーバーに送信しない限り、削除は行われないことに注意してください。 削除要求に必要な機能のいくつかは次のとおりです:

- 削除するエントリの名前

- 添付要求制御

LDAPディレクトリのレベル

一般的なLDAP構成は、”ツリー”階層形式に従います。 以下は、開始から終了までの階層レベルです:

- 開始場所–ルートディレクトリ

- 国

- 組織または企業

- 部門、部門、およびその他の組織単位

- 人、ファイル、および共有リソース(プリンタ、コンピ)

LDAPディレクトリは、複数のサーバーに分散できます。 クライアントからのクエリは、レプリケーションの助けを借りて複数のサーバーに分散されます。 各LDAPサーバーは、ユーザーからの要求を受信し、他のサーバーに渡す前に要求に対する責任を負います。 サーバーはディレクトリの複製されたバージョンを持ち、ディレクトリはすべて定期的にエントリを同期します。

LDAPデータコンポーネント

いくつかのコンポーネントは、特にユーザーにデータを照会して表示する方法に関して、LDAPの無数のタスクを完了するために連携し これらのコンポーネントの中で最も重要なものは次のとおりです。

属性

LDAPシステム内の実際のデータは属性として格納されます。 各属性は、クライアントとディレクトリサーバーがその属性とどのように対話するかを指定する属性の種類に関連付けられます。 また、属性値には、ユーザがLDAPシステムに格納およびアクセスするほとんどのデータが含まれています。

エントリ

属性はユーザーまたはアイテムの特性を定義しますが、エントリはユーザーまたはアイテムのすべての属性を名前の下にリストすることによ それ自体では、属性には機能が限られています。 属性を完全に利用するには、属性をエントリに関連付ける必要があります。

データ情報ツリー(DIT)

LDAPシステム内では、属性によって定義されたデータは、オブジェクトの利用可能な情報のほんの一部を表します。 残りの情報は、LDAPシステム内のエントリの配置と、その配置が示唆する関係から取得できます。 たとえば、”inventoryItems”のエントリと”people”のエントリがある場合、各エントリの下に入力されたデータは、各エントリが何を表しているかをよりよく把握します。

LDAPシステム内のすべてのエントリは、データ情報ツリー(DITs)上のブランチとして設定されます。 LDAPツリー内のすべてのエントリはほとんどすべてを象徴することができるので、ユーザーは主に物事を整理するためのエントリを使用します。

Schema

Schemaは、関連するObjectClassesと属性定義が同じカテゴリの下にある構造体です。 一つのDITは、必要なエントリと属性を生成するためのいくつかの無関係なスキーマを持つことができます。

LDAPは、組織内の情報を統合するための実装が簡単なプロトコルです。 また、認証の中心的なハブとしても機能します。 1つのLDAPディレクトリの下にユーザー情報を収集および保存できます。 LDAP対応アプリケーションが保存されている情報のいずれかを必要とすると、自動的にディレクトリを照会してその情報を取得します。

もう一つの利点は、LDAPがオープンソースであり、WindowsやUnixベースのシステムを含む様々なオペレーティングシステムと互換性があることです。 以下では、LDAP認証がSensu Goでどのように機能するかについてのブログ記事を含む、いくつかのリソースとよくある質問を記載しました。

Faq

LDAPサーバーとは何ですか? LDAPサーバは、Directory System Agent(Dsa)とも呼ばれ、Windows OSおよびUnix/Linux上で動作します。 ユーザー名、パスワード、およびその他のコアユーザー idを格納します。 このデータは、要求またはクエリを受信し、要求を他のDsaと共有するときにユーザーを認証するために使用されます。 複数のアプリケーションとサービスを一度にサーバーに接続して、ユーザーを検証できます。

LDAPはどのように機能しますか?

LDAPは、ディレクトリサービスを介して認証するためのクロスプラットフォームプロトコルです。 また、他のディレクトリサービスサーバーへの接続に使用する通信言語も提供します。 これらのディレクトリサービスは、ユーザー名、パスワード、およびコンピュータアカウントを格納し、要求に応じてネットワーク上のユーザーにその情報を提供します。

巨大な仮想電話帳としての画像LDAP。 電話帳を開くと、ユーザー名やパスワードなど、さまざまな人の連絡先情報の大規模なディレクトリにアクセスできます。 LDAPを使用すると、ユーザーが組織のデータベースにアクセスしようとしたときに、ユーザーの資格情報を簡単に確認できます。

LDAPアカウントとは何ですか?

LDAPアカウントは、LDAPディレクトリに格納されているさまざまな種類のアカウントを管理するためのオンライ このアカウントは、ユーザーにディレクトリの抽象的なビューを提供し、技術に精通していない人がLDAPデータを簡単に管理できるようにします。

LDAPとActive Directoryの違いは何ですか?

Active Directory(AD)は、組織のデータ、認証、ポリシーを格納するために使用されるディレクトリサービスデータベースであり、LDAPはADと通信するためのプロトコルです。

要約すると、ADはLDAPと連携し、2つのアプリケーションを組み合わせることでアクセス管理が改善されます。

LDAPは安全ですか?

LDAP認証は、アクセス管理の組み込みレイヤで標準的なセキュリティを提供します。 悪意のあるアクターは、Active Directoryとクライアント間のデータ転送中に盗聴する可能性があります。 LDAP認証プロセスにSSL/TLS暗号化を追加してセキュリティを最適化すると、認証プロセス中に送信される情報は、通信を暗号化することによって脆弱性

認証に使用されるデフォルトのLDAPポート(ポート389)には、独自のセキュリティがありません。 Ldapv3TLS拡張機能やStartTLSモードなどのセキュリティ拡張機能を追加して、安全な接続を作成します。

LDAPでどのようにクエリを実行しますか?

LDAPクエリは、Active Directory内のコンピュータ、ユーザー、グループ、およびその他のオブジェクトの検索を容易にします。 LDAPは、単純な文字列ベースのクエリの助けを借りて、ADから情報を抽出します。 また、ldapsearch、PowerShell、VBSスクリプトなどのユーティリティを使用してクエリを実行することもできます。

SAMLとLDAP

LDAPとSAMLはどちらも、アプリケーションがITリソースにアクセスするのに役立つ認証プロトコルです。 SAMLはユーザー情報をidプロバイダやその他のオンラインアプリケーションに送信し、LDAPはオンプレム認証やその他のサーバープロセスを容易にします。

ほとんどの組織は、SAML、LDAP、およびその他の認証プロトコルの使用を組み合わせて、さまざまな種類のITリソースにアクセスし、ビジネス目標を達成します。

KERBEROS vs LDAP

Kerberosは、資格情報を安全に管理するためのシングルサインオンおよび認証プロトコルです。 プロセスが認証サーバーに接続し、ファイル、アプリケーション、およびその他のリソースにアクセスするための署名済みおよび暗号化されたチケッ一方、

LDAPは、OpenLDAP、Active Directory、およびその他のディレクトリへのアクセスを容易にします。 LDAPディレクトリに格納されているユーザー名とパスワードをクロスチェックすることにより、接続を認証します。 KERBEROSはLDAPよりも安全であり、LDAPにはKerberosよりも多くの機能があるため、ほとんどの組織では両方のプロトコルを使用しています。