Wat is “correspondentie Email Virus”?

“Correspondence Email Virus” is een spam e-mail campagne die cybercriminelen (oplichters) gebruiken om een hoog risico virus genaamd LokiBot (een computer infectie die data steelt) te verspreiden. In dit geval, oplichters verspreiden het virus door het verzenden van een banking-gerelateerde e-mailbericht dat een kwaadaardige bijlage bevat.

het belangrijkste doel van deze spamcampagne is om mensen te verleiden om de bijlage te openen en computers te infecteren met het eerder genoemde virus.

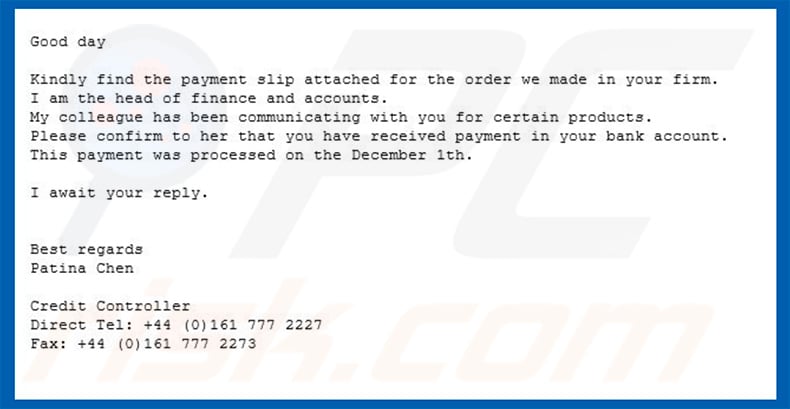

de Spamcampagne “correspondentie e-mail Virus” wordt gepresenteerd als een bericht dat wordt verzonden door credit controller, Patina Chen, die vermoedelijk het hoofd financiën en rekeningen van een niet-gespecificeerd bedrijf is. Oplichters achter deze e-mail staat dat een bedrijf kocht een product van de ontvanger en hebben een betaling op de bankrekening en wachten op bevestiging.

merk op dat dit gewoon een oplichterij is en dat er geen geld is overgemaakt of een product is gekocht. Zoals vermeld in onze inleiding, wordt deze e-mail gebruikt om mensen te verleiden tot het openen van de gepresenteerde (“betaling kopie correspondentie”) bijlage, die irrelevant is en heeft niets te maken met eventuele ontvangers van deze e-mail.

Wij raden u ten zeerste aan de Spamcampagne “correspondentie e-mail Virus” (en andere soortgelijke oplichting) te negeren en de bijlage niet te downloaden of te openen (dit zou resulteren in het downloaden/installeren van het LokiBot virus, dat verschillende gevoelige/persoonlijke informatie registreert).

deze infectie steelt meestal logins, wachtwoorden (meestal op webbrowsers) en volgt continu de browseactiviteiten van gebruikers (het verzamelen van IP-adressen, zoekopdrachten, toetsaanslagen, enzovoort). Systeem infectie door deze hoog risico virus kan leiden tot financieel verlies, privacy problemen, enz. Er is ook een risico om slachtoffer te worden van identiteitsdiefstal.

| naam | Correspondance payment slip virus |

| type bedreiging | Trojan, wachtwoord stelen virus, Banking malware, Spyware |

| symptomen | Trojaanse paarden zijn ontworpen om onopvallend de computer van het slachtoffer te infiltreren en te zwijgen, zodat er geen specifieke symptomen duidelijk zichtbaar zijn op een geïnfecteerde machine. |

| distributiemethoden | geïnfecteerde e-mailbijlagen, kwaadaardige online advertenties, social engineering, software scheuren. |

| schade | gestolen bankgegevens, wachtwoorden, identiteitsdiefstal, computer van het slachtoffer toegevoegd aan een botnet. |

| Malware verwijderen (Windows) |

om mogelijke malware-infecties te elimineren, scan uw computer met legitieme antivirussoftware. Onze security onderzoekers raden het gebruik van Combo Cleaner. |

LokiBot is niet de enige infectie die cybercriminelen verspreiden hoewel spam campagnes. Andere voorbeelden van de talrijke hoog-risico virussen online zijn Adwind, FormBook, TrickBot, Emotet, en Hancitor. Ze kunnen iets anders gedrag hebben, maar al deze infecties veroorzaken problemen met betrekking tot computerveiligheid of privacy van gebruikers.

Hoe heeft” Correspondence Email Virus ” mijn computer besmet?

zoals de meeste spamcampagnes die worden gebruikt, verspreiden virussen zich via e-mailbijlagen, infecteert “Correspondence Email Virus” computers door mensen te misleiden om een bijlage te openen, in dit geval de “Payment Copy Correspondence PO4938530.ace ” (het documentnummer kan verschillen) bestand.

ACE is een archiefbestand dat eerst uitgepakt moet worden. Dit gecomprimeerde bestand is waarschijnlijk een uitvoerbaar bevatten, Microsoft Office-document, of een ander bestand dat, eenmaal geopend, begint de LokiBot virus download / installatie proces. In ieder geval moet het bestand worden uitgevoerd door de ontvanger. Daarom kunnen deze infecties niet infiltreren computers zonder gebruikers ‘ handmatige betrokkenheid.

hoe de installatie van malware te vermijden?

om infecties te voorkomen die via spamcampagnes worden verspreid, moet u elke ontvangen e-mail bestuderen die een bijlage of weblink bevat (vooral als deze wordt ontvangen van een onbekend of verdacht e-mailadres). Als u vermoedt dat de e-mail niet relevant is/u niet persoonlijk aangaat, opent u de gepresenteerde bijlage niet. De eenvoudigste en eenvoudigste manier is om deze e-mails te negeren.

een andere belangrijke factor bij het voorkomen van computerbesmetting door virussen is het installeren van een gerenommeerde anti-virus/anti-spyware suite en het te allen tijde ingeschakeld te houden. De programma ‘ s kunnen infecties stoppen voordat ze schade aanrichten.

Als u de bijlage “Correspondence Email Virus” al hebt geopend, raden we u aan een scan uit te voeren met Combo Cleaner Antivirus voor Windows om automatisch geïnfiltreerde malware te elimineren.

tekst in het e-mailbericht” Correspondence Email Virus”:

Good day

gelieve de bijgevoegde betalingsbon te vinden voor de bestelling die wij in uw bedrijf hebben gedaan.

ik ben hoofd financiën en boekhouding.

mijn collega heeft voor bepaalde produkten met u gecommuniceerd.

bevestig haar dat u de betaling op uw bankrekening hebt ontvangen.

deze betaling werd verwerkt op 1 December.ik wacht op uw antwoord.

beste wensen

Patina ChenCredit Controller

Direct Tel.: +44 (0)161 777 2227

Fax: +44 (0)161 777 2273

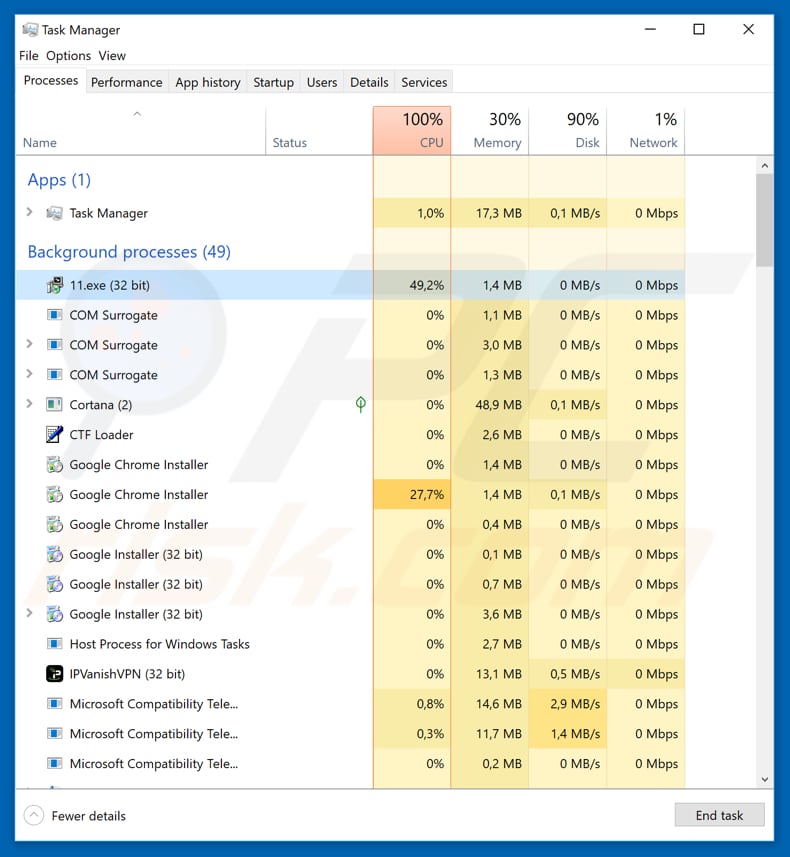

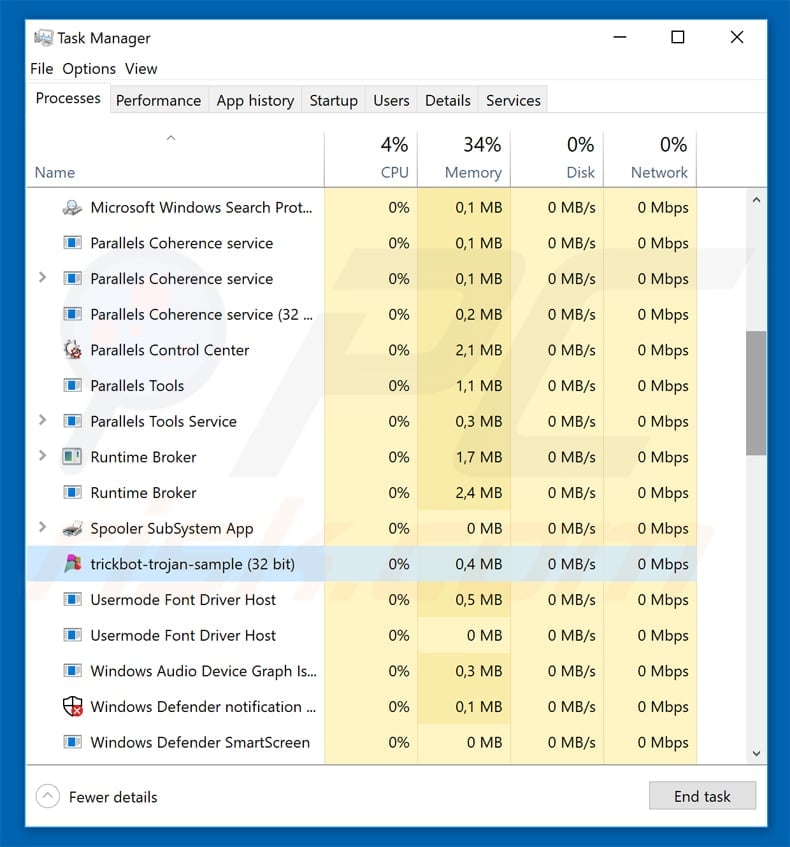

Screenshot van een LokiBot virus proces in Windows Taakbeheer:

onmiddellijke automatische verwijdering van malware: handmatig verwijderen van bedreigingen kan een langdurig en ingewikkeld proces zijn dat geavanceerde computervaardigheden vereist. Combo Cleaner is een professionele automatische malware removal tool die wordt aanbevolen om zich te ontdoen van malware. Download het door op de onderstaande knop te klikken:

▼ DOWNLOAD Combo Cleaner door het downloaden van alle op deze website vermelde software gaat u akkoord met ons Privacybeleid en onze Gebruiksvoorwaarden. Om full-featured product te gebruiken, moet je een licentie voor Combo Cleaner kopen. 7 dagen gratis proefperiode beschikbaar. Combo Cleaner is eigendom van en wordt geëxploiteerd door Rcs Lt, het moederbedrijf van PCRisk.com Lees meer.

snelmenu:

- Wat is “correspondentie e-mail Virus”?

- stap 1. Handmatig verwijderen van LokiBot malware.

- stap 2. Controleer of uw computer schoon is.

Hoe malware handmatig verwijderen?

handmatig verwijderen van malware is een ingewikkelde taak – meestal is het het beste om antivirus-of anti-malwareprogramma ‘ s dit automatisch te laten doen.

om deze malware te verwijderen raden we aan Combo Cleaner Antivirus voor Windows te gebruiken. Als u malware handmatig wilt verwijderen, is de eerste stap om de naam van de malware te identificeren die u probeert te verwijderen. Hier is een voorbeeld van een verdacht programma dat op de computer van een gebruiker draait:

Als u de lijst met programma ‘ s die op uw computer worden uitgevoerd hebt gecontroleerd, bijvoorbeeld met behulp van Taakbeheer, en een programma hebt geïdentificeerd dat er verdacht uitziet, moet u doorgaan met deze stappen:

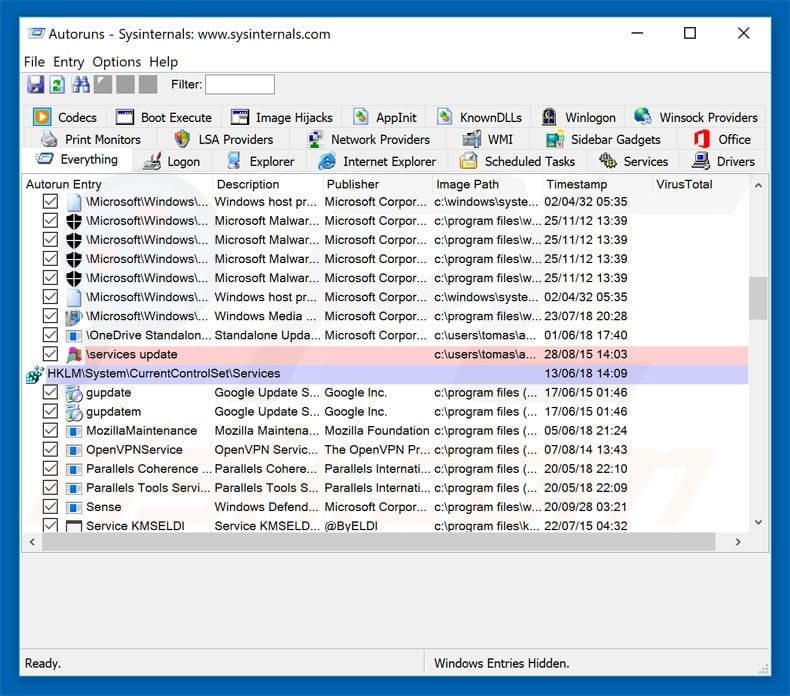

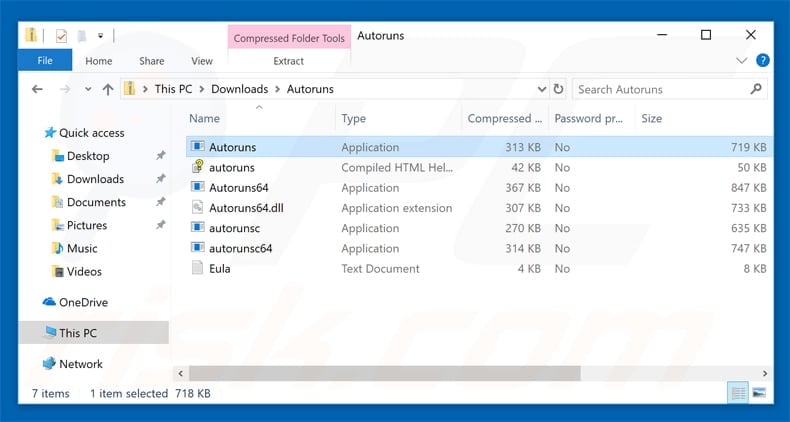

download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register, en bestandssysteem locaties:

download een programma genaamd Autoruns. Dit programma toont auto-start toepassingen, register, en bestandssysteem locaties:

start uw computer opnieuw op in de Veilige modus:

start uw computer opnieuw op in de Veilige modus:

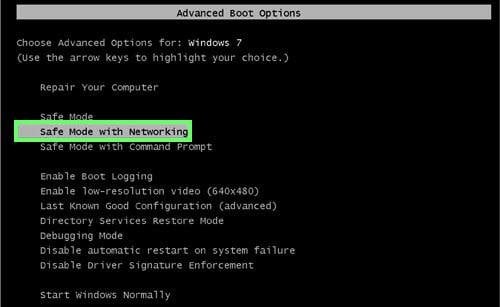

Windows XP-en Windows 7-gebruikers: Start uw computer in Veilige modus. Klik op Start, klik op Afsluiten, klik op herstarten en klik op OK. Druk tijdens het startproces van uw computer meerdere keren op de F8-toets op uw toetsenbord totdat u het Windows Advanced Option-menu ziet en selecteer vervolgens Veilige modus met netwerken in de lijst.

Video die laat zien hoe Windows 7 te starten in “Veilige modus met netwerk”:

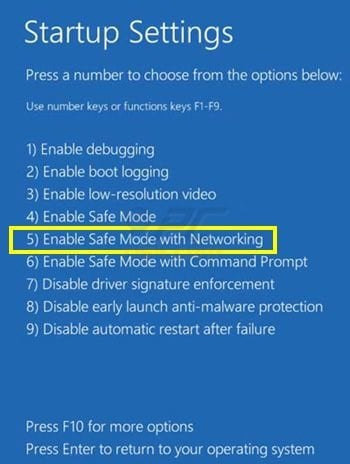

Windows 8-gebruikers: Start Windows 8 is Veilige modus met netwerk-ga naar Windows 8 Start Screen, typ Geavanceerd, in de zoekresultaten selecteer Instellingen. Klik op Geavanceerde opstartopties, in het geopende “General PC Settings” venster, selecteer Geavanceerd opstarten. Klik op de” herstart nu ” knop. Uw computer zal nu opnieuw opstarten in de “Advanced Startup options menu”.

klik op de knop” Problemen oplossen “en klik vervolgens op de knop” Geavanceerde opties”. In de geavanceerde optie scherm, klik “Startup settings”. Klik op de” herstart ” knop. Uw PC herstart in het scherm Opstartinstellingen. Druk op F5 om op te starten in Veilige modus met netwerk.

Video laat zien hoe Windows 8 in “Veilige modus met netwerk” wordt gestart:

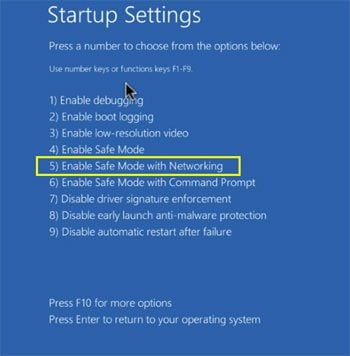

Windows 10 gebruikers: klik op het Windows-logo en selecteer het Energiepictogram. Klik in het geopende menu op “Restart” terwijl u de knop “Shift” op uw toetsenbord ingedrukt houdt. In de” Kies een optie “venster klikt u op de” problemen oplossen”, selecteer vervolgens”Geavanceerde opties”. Selecteer in het menu Geavanceerde opties “Startup Settings” en klik op de “Restart” knop.

in het volgende venster klikt u op de “F5” knop op uw toetsenbord. Dit zal uw besturingssysteem opnieuw opstarten in de veilige modus met netwerk.

Video laat zien hoe Windows 10 in Veilige modus met netwerk wordt gestart”:

pak het gedownloade archief uit en voer de Autoruns uit.exe file.

pak het gedownloade archief uit en voer de Autoruns uit.exe file.

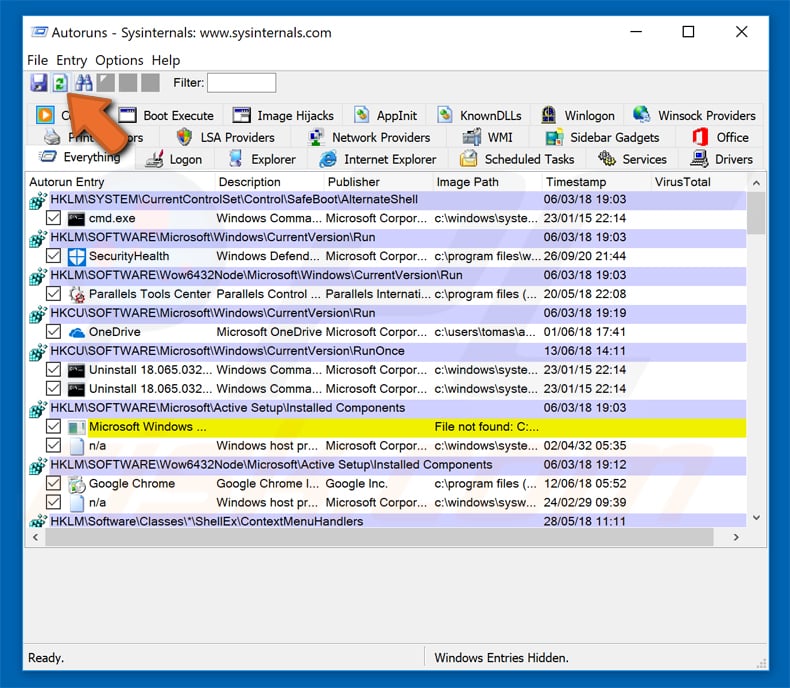

in de Autoruns applicatie, klik op ” Opties “aan de bovenkant en vink de” Hide Empty Locations “en” Hide Windows Entries ” opties. Na deze procedure, klik op de “Refresh” icoon.

in de Autoruns applicatie, klik op ” Opties “aan de bovenkant en vink de” Hide Empty Locations “en” Hide Windows Entries ” opties. Na deze procedure, klik op de “Refresh” icoon.

controleer de lijst die door de Autoruns applicatie en zoek de malware-bestand dat u wilt elimineren.

controleer de lijst die door de Autoruns applicatie en zoek de malware-bestand dat u wilt elimineren.

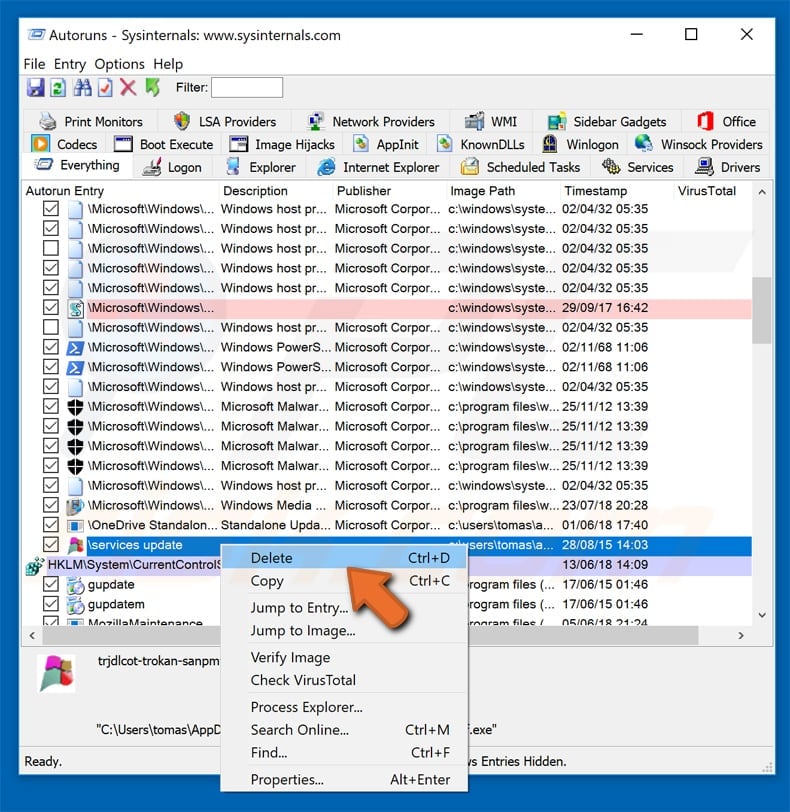

schrijf het volledige pad en de volledige naam op. Merk op dat sommige malware verbergt procesnamen onder legitieme Windows procesnamen. In dit stadium, is het zeer belangrijk om te voorkomen dat het verwijderen van systeembestanden. Nadat u het verdachte programma dat u wilt verwijderen, Klik met de rechtermuisknop op de naam en kies “Verwijderen”.

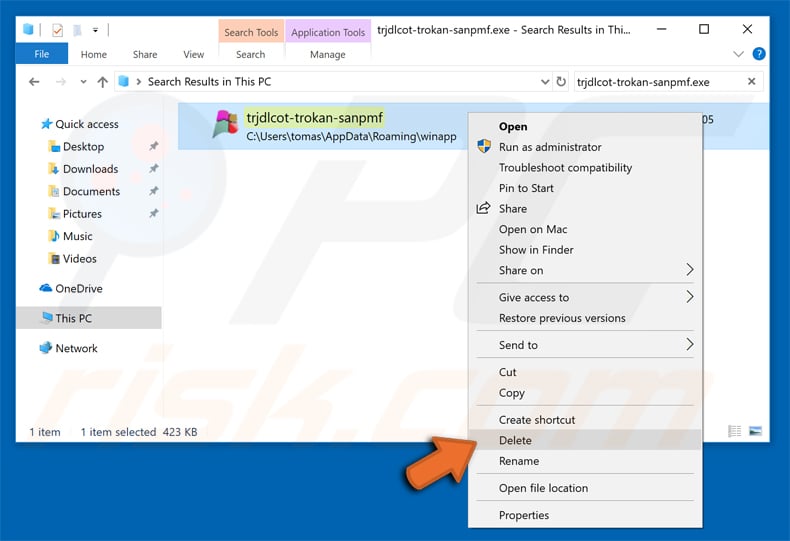

na het verwijderen van de malware via de Autoruns-toepassing (dit zorgt ervoor dat de malware niet automatisch wordt uitgevoerd bij het volgende opstarten van het systeem), moet u zoeken naar de malwarenaam op uw computer. Zorg ervoor dat u verborgen bestanden en mappen inschakelen voordat u verder gaat. Als u de bestandsnaam van de malware, zorg ervoor om het te verwijderen.

start uw computer opnieuw op in de normale modus. Als u deze stappen volgt, moet u malware van uw computer verwijderen. Merk op dat handmatige bedreiging verwijderen vereist geavanceerde computervaardigheden. Als u niet beschikt over deze vaardigheden, laat het verwijderen van malware aan antivirus en anti-malware programma ‘ s.

deze stappen werken mogelijk niet met geavanceerde malware-infecties. Zoals altijd is het het beste om infectie te voorkomen dan proberen om malware later te verwijderen. Om uw computer veilig te houden, installeert u de nieuwste updates van het besturingssysteem en gebruikt u antivirussoftware.

om er zeker van te zijn dat uw computer vrij is van malware-infecties, raden we u aan deze te scannen met Combo Cleaner Antivirus voor Windows.