poniższy post pochodzi z Chima Mmeje. Jest strategiem treści, który pomaga markom SaaS i markom technologicznym budować klastry tematyczne i realizować ich strategię treści.

wraz z rozwojem korporacji potrzeba zorganizowania danych użytkowników i zasobów w hierarchiczną strukturę staje się kluczowa, aby uprościć dostęp do tych zasobów w pamięci masowej. LDAP umożliwia organizacjom przechowywanie, zarządzanie i zabezpieczanie informacji o organizacji, jej użytkownikach i zasobach.

w tym przewodniku wyjaśnimy, czym jest LDAP, jego zastosowania i jak działa. Omówimy również poziomy katalogów LDAP i składników danych-ilustrując, jak jest to niezbędne narzędzie do zarządzania danymi o organizacjach i użytkownikach.

czym jest Lightweight Directory Access Protocol (LDAP)?

LDAP jest lekką wersją protokołu dostępu do katalogów (dap). Jego pierwotnym celem było zapewnienie niskopoziomowego dostępu do katalogu X. 500, ale narzędzie ma teraz szersze zastosowanie, o czym omówimy później.

podstawową funkcją LDAP jest umożliwienie użytkownikom znajdowania danych o organizacjach, osobach i nie tylko. Osiąga ten cel poprzez przechowywanie danych w katalogu LDAP i uwierzytelnianie użytkowników w celu uzyskania dostępu do katalogu. Zapewnia również język komunikacji, którego aplikacje wymagają do wysyłania i odbierania informacji z usług katalogowych.

Dane i zasoby, które można znaleźć w LDAP, obejmują pliki i informacje o użytkowniku. Współpracuje z drukarkami, komputerami i innymi urządzeniami podłączonymi przez internet lub Intranet firmy.

LDAP współpracuje z większością usług katalogowych dostawców, takich jak Active Directory (AD). Dzięki LDAP udostępnianie informacji o użytkownikach, usługach, systemach, sieciach i aplikacjach z usługi katalogowej do innych aplikacji i usług staje się łatwiejsze do wdrożenia.

Co To jest uwierzytelnianie LDAP?

użytkownik nie może uzyskać dostępu do informacji przechowywanych w bazie danych lub katalogu LDAP bez uprzedniego uwierzytelnienia (udowodnienia, że jest tym, za kogo się podaje). Baza danych zazwyczaj zawiera informacje o użytkownikach, grupach i uprawnieniach oraz dostarcza żądane informacje do połączonych aplikacji.

uwierzytelnianie LDAP polega na weryfikacji podanych nazw użytkowników i haseł poprzez połączenie się z usługą katalogową, która korzysta z protokołu LDAP. Niektóre serwery katalogowe, które używają LDAP w ten sposób to OpenLDAP, MS Active Directory i OpenDJ.

oto podział procesu uwierzytelniania krok po kroku:

- klient (System lub aplikacja gotowa do obsługi LDAP) wysyła żądanie dostępu do informacji przechowywanych w bazie danych LDAP.

- Klient podaje swoje poświadczenia użytkownika serwera LDAP (nazwa użytkownika i hasło).

- serwer LDAP sprawdza dane uwierzytelniające przesłane przez użytkownika z podstawowymi danymi tożsamości użytkownika przechowywanymi w bazie danych LDAP.

- jeśli podane poświadczenia są zgodne z zapisaną podstawową tożsamością użytkownika, Klient może uzyskać dostęp do żądanych informacji.

- nieprawidłowe poświadczenia spowodują odmowę dostępu do bazy danych LDAP.

zwróć uwagę, że podstawową tożsamością użytkownika przechowywaną w bazie danych LDAP niekoniecznie są tylko nazwy użytkowników i hasła, ale także inne atrybuty, takie jak adresy, numery telefonów i skojarzenia grup.

LDAP vs Active Directory

Active Directory (AD) został opracowany przez Microsoft dla sieci domen Windows. Jest on zawarty jako zestaw usług i procesów w większości systemów operacyjnych Windows i zawiera informacje o każdym koncie użytkownika podłączonym do sieci.

LDAP jest narzędziem do wyodrębniania i edycji danych przechowywanych w usłudze Active Directory i innych zgodnych dostawców usług katalogowych. Każde konto użytkownika w reklamie ma kilka atrybutów, takich jak imię i nazwisko oraz adres e-mail użytkownika. Wyodrębnienie tych informacji w użytecznym formacie wymaga protokołu LDAP.

LDAP wyciąga informacje z reklamy za pomocą prostego zapytania opartego na łańcuchach. LDAP może również udostępniać wyodrębnione informacje (takie jak nazwy użytkowników i hasła) podłączonym urządzeniom lub aplikacjom.

używanie LDAP eliminuje potrzebę ręcznego wprowadzania ciągu zapytań LDAP w celu pobrania informacji z AD. Na przykład Microsoft Outlook to program Windows z obsługą LDAP, który automatycznie wprowadza zapytania, aby uzyskać żądane informacje.

do czego służy LDAP?

ponieważ LDAP jest protokołem otwartym i wieloplatformowym, współpracuje z kilkoma dostawcami usług katalogowych i ma różne aplikacje. Najczęstszym przypadkiem użycia LDAP jest centralne miejsce do przechowywania informacji uwierzytelniających, takich jak nazwy użytkowników i hasła. Przechowywane informacje uwierzytelniające można wykorzystać w różnych aplikacjach do sprawdzania poprawności użytkowników.

popularne aplikacje obsługujące uwierzytelnianie LDAP to serwery OpenVPN, Docker, Jenkins, Kubernetes i Linux Samba. Administratorzy systemu korzystają również z funkcji pojedynczego logowania (SSO) LDAP do zarządzania dostępem do bazy danych LDAP.

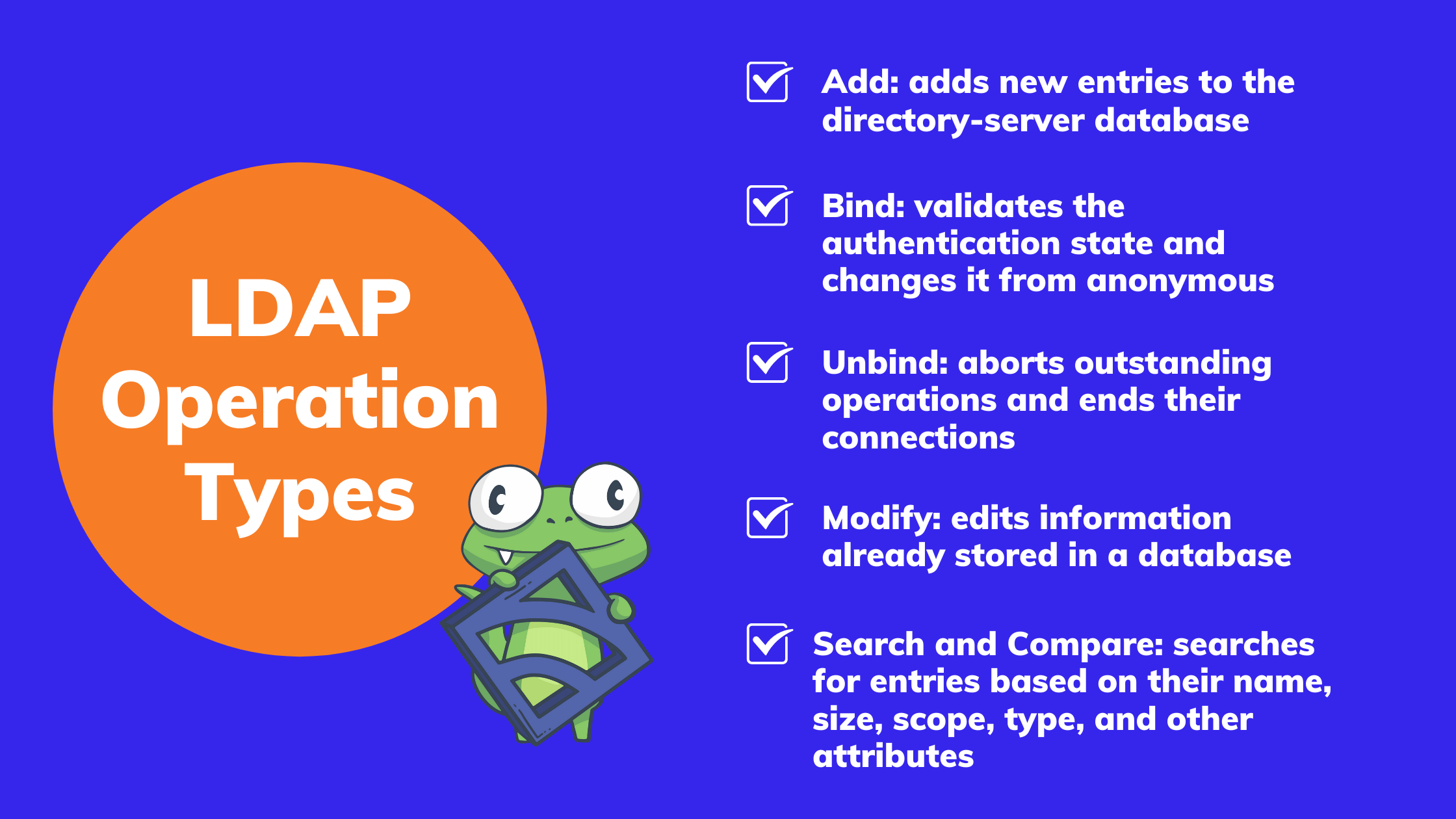

typy operacji LDAP

oto kilka podstawowych typów operacji w LDAP:

Add

funkcja pozwala na dodawanie nowych wpisów do bazy katalog-serwer. Jeśli dodana nazwa już istnieje, serwer nie zaakceptuje tego wpisu. Zamiast tego dostarczy powiadomienie „entryAlreadyExists”. Serwery zgodne z LDAP będą przechowywać dodane nazwy i inne atrybuty zgodnie z zalecanymi standardami nazewnictwa, aby zapewnić jednolitość.

Wiązanie (uwierzytelnianie)

podczas tworzenia sesji Przez połączenie z serwerem LDAP domyślny stan uwierzytelniania sesji jest anonimowy. Funkcja wiązania LDAP weryfikuje stan uwierzytelniania i zmienia go z anonimowego. Wiązanie może nastąpić za pomocą metody uwierzytelniania Simple lub SASL (Simple Authentication and Security Layer).

Unbind

Unbind przerywa zaległe operacje i kończy ich połączenia. Możesz osiągnąć to samo, zamykając połączenie, ale użycie unbind jest preferowane, ponieważ uwalnia zasoby, które mogą pozostać przypisane do przerwanej operacji.

Modyfikuj

klienci LDAP używają funkcji Modyfikuj do edycji informacji już przechowywanych w bazie danych. Dopuszczalne są tylko trzy rodzaje modyfikacji:

- dodanie nowej wartości do danych

- zastąpienie lub nadpisanie istniejącej wartości

- usunięcie istniejącej wartości

Wyszukiwanie i porównywanie

operacja pozwala klientom wyszukiwać i odczytywać wpisy. Wpisy można wyszukiwać na podstawie ich nazwy, rozmiaru, zakresu, typu i innych atrybutów. Funkcja porównywania ułatwia weryfikację, czy dany wpis ma określone atrybuty.

Usuń

klienci używają tej funkcji do usuwania wpisów z katalogu. Należy pamiętać, że usunięcie nie nastąpi, dopóki klient nie wyśle idealnie skomponowanego żądania usunięcia do serwera. Niektóre funkcje, które musi posiadać żądanie usunięcia, to:

- nazwa wpisu, który chcesz usunąć

- załączone sterowanie żądaniem

poziomy katalogu LDAP

typowa konfiguracja LDAP jest następująca po formacie hierarchii „drzewa”. Poniżej znajdują się poziomy hierarchii od początku do końca:

- miejsce startu-katalog główny

- kraje

- organizacje lub firmy

- działy, działy i inne jednostki organizacyjne

- ludzie, pliki i udostępnione zasoby (drukarki, komputery i tak dalej)

katalog LDAP można rozpowszechniać na kilku serwerach. Zapytania od klientów są dystrybuowane na wielu serwerach za pomocą replikacji. Każdy serwer LDAP otrzymuje żądania od użytkowników i bierze odpowiedzialność za żądania przed przekazaniem ich na inne serwery. Serwery będą miały zreplikowaną wersję katalogu, a katalogi będą synchronizować swoje wpisy w regularnych odstępach czasu.

Komponenty danych LDAP

kilka komponentów współpracuje dla LDAP, aby wykonać niezliczone zadania, zwłaszcza jeśli chodzi o to, jak zapytania i wyświetlanie danych użytkownikom. Najważniejsze z tych komponentów to:

atrybuty

rzeczywiste dane w systemie LDAP są przechowywane jako atrybuty. Każdy atrybut jest powiązany z typem atrybutu, który określa sposób interakcji klientów i serwera katalogowego z tym atrybutem. Ponadto wartości atrybutów zawierają większość danych przechowywanych i uzyskiwanych przez użytkowników w systemach LDAP.

wpisy

atrybuty definiują cechy użytkownika lub elementu, podczas gdy wpis opisuje użytkownika lub element, wymieniając wszystkie ich atrybuty pod nazwą. Same w sobie atrybuty mają ograniczone funkcje. Musisz powiązać atrybut z wpisem, zanim będziesz mógł go w pełni wykorzystać.

Data Information Tree (DIT)

w systemie LDAP dane zdefiniowane przez atrybuty stanowią tylko ułamek dostępnych informacji obiektu. Pozostałe informacje można uzyskać z umieszczenia wpisu w systemie LDAP i relacji, jakie sugeruje jego umieszczenie. Na przykład, jeśli masz wpis dla „inventoryItems” i inny dla „people”, dane wprowadzone pod każdym z nich zapewnią lepsze wyobrażenie o tym, co każdy wpis reprezentuje.

każdy wpis w systemie LDAP jest ustawiany jako gałęzie w drzewach informacji o danych (DITs). Ponieważ każdy wpis w drzewie LDAP może symbolizować prawie wszystko, użytkownicy najczęściej używają wpisów do utrzymywania porządku.

Schematy

schemat jest konstruktem, w którym powiązane klasy obiektów i definicje atrybutów znajdują się w tej samej kategorii. Jeden DIT może mieć kilka niepowiązanych schematów do generowania wpisów i atrybutów, których potrzebuje.

LDAP jest łatwym do wdrożenia protokołem do konsolidacji informacji w organizacji. Służy również jako centralne centrum uwierzytelniania. Możesz zbierać i zapisywać informacje o użytkownikach w jednym katalogu LDAP. Za każdym razem, gdy aplikacja obsługująca LDAP potrzebuje zapisanych informacji, automatycznie zapytuje katalog, aby je odzyskać.

Kolejną zaletą jest to, że LDAP jest open source i kompatybilny z różnymi systemami operacyjnymi, w tym Windows i Unix. Poniżej zamieściliśmy kilka zasobów i często zadawanych pytań — w tym post na blogu na temat tego, jak uwierzytelnianie LDAP działa z Sensu Go.

Najczęściej zadawane pytania

co to jest serwer LDAP?

serwer LDAP, zwany także agentem systemu katalogowego (DSA), działa na systemach operacyjnych Windows i Unix/Linux. Przechowuje nazwy użytkowników, hasła i inne podstawowe tożsamości użytkowników. Wykorzystuje te dane do uwierzytelniania użytkowników, gdy otrzymuje żądania lub zapytania i udostępnia je innym DSA. Kilka aplikacji i usług może łączyć się z serwerem jednocześnie w celu weryfikacji użytkowników.

jak działa LDAP?

LDAP jest wieloplatformowym protokołem do uwierzytelniania za pośrednictwem usług katalogowych. Zapewnia również język komunikacji używany przez aplikacje do łączenia się z innymi serwerami usług katalogowych. Te usługi katalogowe przechowują nazwy użytkowników, hasła i konta komputerowe i dostarczają te informacje użytkownikom w sieci na żądanie.

Picture LDAP as a huge virtual phone book. Otwarcie książki telefonicznej daje dostęp do dużego katalogu informacji kontaktowych dla różnych osób, w tym ich nazw użytkowników i haseł. Dzięki LDAP możesz łatwo zweryfikować poświadczenia użytkowników, gdy próbują uzyskać dostęp do bazy danych twojej organizacji.

co to jest konto LDAP?

konto LDAP to aplikacja online do zarządzania różnymi typami kont przechowywanych w katalogu LDAP. Konto daje użytkownikom abstrakcyjny widok katalogu, co ułatwia osobom, które nie są znawcami technologii, zarządzanie danymi LDAP.

jaka jest różnica między LDAP a Active Directory?

Active Directory (AD) jest bazą danych usługi katalogowej używaną do przechowywania danych, uwierzytelniania i zasad organizacji, podczas gdy LDAP jest protokołem do komunikacji z reklamą.

Podsumowując, AD współpracuje z LDAP, a połączenie obu aplikacji usprawnia zarządzanie dostępem.

czy LDAP jest bezpieczny?

uwierzytelnianie LDAP zapewnia standardowe zabezpieczenia z wbudowaną warstwą zarządzania dostępem. Złośliwe podmioty mogą nadal podsłuchiwać podczas transmisji danych między Active Directory a klientami. Zoptymalizuj bezpieczeństwo, dodając szyfrowanie SSL / TLS do procesu uwierzytelniania LDAP, co sprawia, że informacje przesyłane podczas procesu uwierzytelniania są mniej podatne na ataki dzięki szyfrowaniu komunikacji.

domyślny port LDAP używany do uwierzytelniania (Port 389) nie ma własnego bezpieczeństwa. Utwórz bezpieczne połączenie, dodając rozszerzenia zabezpieczeń, takie jak rozszerzenie TLS LDAPv3 lub tryb StartTLS.

jak odpytywać w LDAP?

zapytania LDAP ułatwiają wyszukiwanie komputerów, użytkowników, grup i innych obiektów w usłudze Active Directory. LDAP wyodrębnia informacje z reklamy za pomocą prostego zapytania opartego na ciągach znaków. Do wykonywania zapytań można również użyć narzędzi, takich jak skrypty Ldapsearch, PowerShell lub VBS.

SAML vs LDAP

LDAP i SAML są protokołami uwierzytelniania, które pomagają aplikacjom uzyskać dostęp do zasobów IT. SAML wysyła informacje o użytkowniku do dostawcy tożsamości i innych aplikacji internetowych, a LDAP ułatwia uwierzytelnianie wstępne i inne procesy serwera.

większość organizacji łączy korzystanie z protokołów SAML, LDAP i innych protokołów uwierzytelniania, aby uzyskać dostęp do różnych rodzajów zasobów IT i osiągnąć swoje cele biznesowe.

Kerberos vs LDAP

Kerberos jest pojedynczym protokołem logowania i uwierzytelniania do bezpiecznego zarządzania poświadczeniami. Pozwala procesowi połączyć się z serwerem uwierzytelniania i zapewnia podpisane i zaszyfrowane bilety dostępu do plików, aplikacji i innych zasobów.

LDAP, z drugiej strony, ułatwia dostęp do OpenLDAP, Active Directory i innych katalogów. Uwierzytelnia połączenia poprzez krzyżowe sprawdzanie nazw użytkowników i haseł przechowywanych w katalogu LDAP. Ponieważ Kerberos jest bezpieczniejszy niż LDAP, a LDAP ma więcej funkcji niż Kerberos, większość organizacji używa obu protokołów.