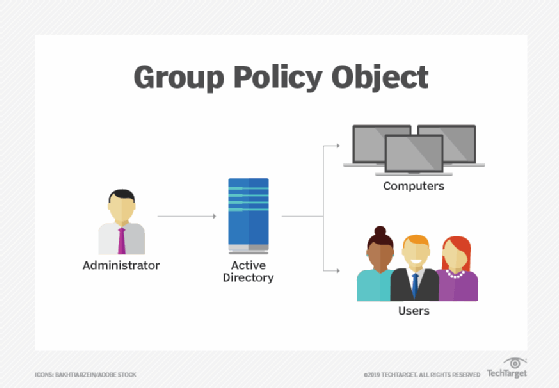

obiekt Group Policy Object (GPO) firmy Microsoft to zbiór ustawień zasad grupy, które określają, jak system będzie wyglądał i jak będzie się zachowywał dla określonej grupy użytkowników.

Microsoft udostępnia przystawkę programu, która umożliwia korzystanie z konsoli zarządzania zasadami grupy (GPMC). W wyniku selekcji powstaje obiekt zasady grupy. GPO jest powiązany z wybranymi kontenerami Active Directory, takimi jak witryny, domeny lub jednostki organizacyjne (OU). GPMC pozwala na utworzenie GPO, który definiuje zasady oparte na rejestrze, opcje zabezpieczeń, opcje instalacji i konserwacji oprogramowania, opcje skryptów i opcje przekierowania folderów.

rodzaje GPO

istnieją trzy typy GPO: lokalne, nielokalne i starter.

- Obiekty Polityki Lokalnej Grupy. Obiekt zasad grupy lokalnej odnosi się do zbioru ustawień zasad grupy, które dotyczą tylko komputera lokalnego i użytkowników, którzy logują się na tym komputerze. Lokalne GPO są używane, gdy ustawienia zasad muszą mieć zastosowanie do pojedynczego komputera lub użytkownika z systemem Windows. Lokalne GPO istnieją domyślnie na wszystkich komputerach z systemem Windows.

- Obiekty Polityki grupy nielokalnej. Nielokalny obiekt zasad grupy jest używany, gdy ustawienia zasad muszą mieć zastosowanie do jednego lub więcej komputerów z systemem Windows lub użytkowników. Nielokalne GPO mają zastosowanie do komputerów z systemem Windows lub użytkowników po połączeniu z obiektami usługi Active Directory, takimi jak witryny, domeny lub jednostki organizacyjne.

- Starter Group Policy Objects. Wprowadzone w systemie Windows Server 2008, starter GPO to szablony ustawień zasad grupy. Obiekty te umożliwiają administratorowi tworzenie wstępnie skonfigurowanej grupy ustawień, które stanowią podstawę dla tworzenia przyszłych zasad.

bezpieczeństwo danych i obiekt zasad grupy

istnieją pewne ustawienia zasad grupy, które mogą pomóc w zabezpieczeniu sieci firmowej. Na przykład za pomocą zasad grupy organizacja może uruchamiać skrypty, uniemożliwiać użytkownikom dostęp do określonych Zasobów i wykonywać proste zadania, takie jak wymuszanie otwarcia określonej strony głównej dla każdego użytkownika sieciowego.

niektóre z tych środków bezpieczeństwa obejmują:

- ograniczenie dostępu do Panelu sterowania-za pośrednictwem Panelu sterowania firma może kontrolować wszystkie aspekty komputera. Ograniczenie dostępu do komputera umożliwia organizacjom bezpieczne przechowywanie danych i innych zasobów.

- wyłączanie wiersza polecenia-firma może używać poleceń do uruchamiania poleceń, które zapewniają wysoki poziom dostępu użytkownikom i omijają inne ograniczenia systemowe. Dlatego rozsądnie jest wyłączyć Wiersz polecenia, aby zapewnić bezpieczeństwo zasobów systemowych. Jeśli użytkownik spróbuje otworzyć okno poleceń po wyłączeniu wiersza polecenia, system wyświetli komunikat informujący, że niektóre ustawienia temu zapobiegają.

- zapobieganie instalacji oprogramowania – jeśli użytkownicy mogą instalować oprogramowanie, mogą instalować niechciane aplikacje lub złośliwe oprogramowanie, które może zagrozić systemowi firmy. W związku z tym lepiej jest zapobiegać instalacjom oprogramowania za pomocą zasad grupy.

korzyści z obiektów zasad grupy

implementacja GPO oprócz zabezpieczeń wiąże się z wieloma korzyściami, w tym:

- bardziej wydajne zarządzanie-już istniejące GPO stosują znormalizowane środowisko dla wszystkich nowych użytkowników i komputerów, które dołączają do domeny organizacji, oszczędzając czas na konfiguracji.

- łatwość administracji-administratorzy systemu mogą wdrażać oprogramowanie, poprawki i inne aktualizacje za pośrednictwem GPO.

- lepsze egzekwowanie zasad haseł – GPO określają długość hasła, reguły ponownego użycia i ustanawiają inne wymagania dotyczące haseł, aby zapewnić bezpieczeństwo sieci firmowej.

- Konfigurowanie przekierowania folderów — GPO umożliwiają firmom upewnienie się, że użytkownicy przechowują ważne pliki firmowe w scentralizowanym i monitorowanym systemie pamięci masowej. Na przykład organizacja może przekierować folder dokumentów użytkownika, który jest zwykle przechowywany na dysku lokalnym, do lokalizacji sieciowej.

ograniczenia GPO

ograniczenia obiektów zasad grupy obejmują:

- uruchamiają kolejno Akcje procesu — GPOs jeden po drugim. W związku z tym, jeśli trzeba skonfigurować wiele GPO, zalogowanie się użytkowników może zająć dużo czasu.

- elastyczność jest ograniczona – GPO mogą być stosowane tylko do użytkowników lub komputerów. Są więc ograniczone, jeśli chodzi o stosowanie ustawień w oparciu o kontekst.

- ograniczone wyzwalacze — GPO mogą być stosowane tylko podczas uruchamiania komputera, gdy użytkownik loguje się lub w określonych odstępach czasu. GPO nie mogą reagować na zmiany w środowisku, takie jak rozłączenie sieci lub ponowne połączenie.

- trudne do utrzymania-nie ma wbudowanej opcji wyszukiwania lub filtrowania, aby znaleźć określone ustawienie w GPO, co utrudnia znalezienie lub naprawienie problemów z istniejącymi ustawieniami.

- brak kontroli wersji — zmiany wprowadzone w Ustawieniach GPO nie są kontrolowane. Jeśli więc wprowadzono nieprawidłową zmianę, Nie można powiedzieć, co to za Zmiana ani kto ją dokonał.

kolejność przetwarzania GPO

kolejność przetwarzania zasad grupy wpływa na to, jakie ustawienia są stosowane do komputera lub użytkownika końcowego. To zlecenie przetwarzania jest znane jako LSDOU: lokalny, strona, domena, jednostka organizacyjna. Najpierw przetwarzana jest polityka komputera lokalnego, a następnie Polityka usługi Active Directory z poziomu witryny do domeny, a następnie do jednostki OU(GPO w zagnieżdżonych jednostkach organizacyjnych stosuje się najpierw z jednostki OU najbliższej root i kontynuuje stamtąd). W przypadku jakichkolwiek konfliktów, obowiązuje ostatnia zastosowana Polityka.

przykłady GPO

poniżej znajdują się przykłady obiektów zasad grupy:

- GPO może określać stronę główną, która jest wyświetlana po raz pierwszy, gdy użytkownik uruchamia przeglądarkę Internet Explorer. Gdy użytkownik loguje się do domeny, obiekt zasad grupy jest pobierany i stosowany do konfiguracji przeglądarki Internet Explorer użytkownika.

- organizacja może wdrażać połączenia współdzielonych drukarek sieciowych dla użytkowników z określonego działu usług Active Directory, korzystając z zasad grupy. Tak więc, gdy użytkownik loguje się do systemu Windows, przypisana drukarka sieciowa pojawi się automatycznie na liście dostępnych drukarek.

- administratorzy mogą używać zasad grupy do dostosowywania ustawień, takich jak wyłączanie wyświetlaczy komputera przez określony czas, wybieranie domyślnych programów i uniemożliwianie użytkownikom zmiany opcji połączenia internetowego.

najlepsze praktyki

niektóre najlepsze praktyki dla GPO obejmują:

- Utwórz dobrze zaprojektowaną strukturę jednostki organizacyjnej w usłudze Active Directory, aby uprościć stosowanie zasad grupy i rozwiązywanie problemów.

- nadawaj nazwy opisowe GPO, aby umożliwić administratorom szybką identyfikację działania każdego GPO.

- Dodaj komentarze do każdego GPO wyjaśniające, dlaczego został utworzony, jaki jest jego cel i jakie są jego ustawienia.

- nie ustawiaj GPO na poziomie domeny, ponieważ będą one stosowane do wszystkich obiektów komputera i użytkownika. Może to spowodować niepotrzebne stosowanie niektórych ustawień do niektórych obiektów.

- nie używaj komputerów root lub folderów użytkownika w usłudze Active Directory, ponieważ nie są to jednostki organizacyjne i nie mogą mieć z nimi powiązanych GPO. Gdy nowy użytkownik lub obiekt komputerowy pojawi się w tych folderach, powinien być natychmiast do odpowiedniego OU.

- nie wyłączaj GPO. Zamiast tego usuń link z OU, zamiast wyłączać GPO, jeśli nie chcesz, aby został zastosowany. Wyłączenie GPO uniemożliwi jego całkowite zastosowanie w domenie. To może być problem, ponieważ jeśli ta konkretna Polityka grupy zostanie użyta w innym OU, nie będzie już tam działać.