aiemmassa viestissään Zix | AppRiver käsitteli sitä, miten SolarWinds-hyökkäyksestä vastuussa olevat henkilöt olivat käyttäneet väärin poletteja ja varmenteita osana tartuntaketjuaan. Ilkeämieliset toimijat jatkoivat samantyyppisten varojen väärinkäyttöä muihin yhteisöihin kohdistuvissa lisäkampanjoissa. Tämä johti vahvistettuun varmenteen tietoturvaloukkaukseen sähköpostin tietoturvayhtiössä.

Zix | AppRiver tunnusti nämä haitalliset toimet ja katsoi tarpeelliseksi tarjota asiakkailleen sarjan artikkeleita, joissa käsitellään kyseisiä tunnistusmenetelmiä ja niiden toimintaa. Aloitamme token-pohjaisella todennuksella.

Token-Based Authentication: an Overview

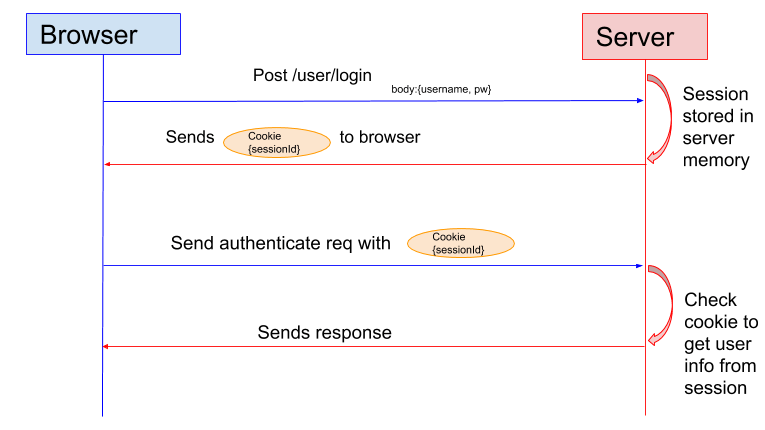

Token-based authentication pureutuu joihinkin istuntopohjaisen todennuksen rajoituksiin. Jälkimmäisessä palvelin luo istunnon käyttäjälle, kun he kirjautuvat sisään. Se tallentaa istuntotunnuksen evästeeseen, joka seuraa kaikkia myöhempiä pyyntöjä, jos käyttäjä pysyy kirjautuneena sisään. Tämän jälkeen palvelin tarkistaa käyttäjän henkilöllisyyden vertaamalla evästettä muistiin tallennettuihin istuntotietoihin.

Ongelmana tässä on se, että istuntopohjainen todennus kärsii tietyistä haitoista. Ensinnäkin se edellyttää, että palvelin tallentaa istuntoja muistiinsa. On myös kysymys evästeistä, jotka toimivat useilla eri välineillä (kuten web ja mobile).

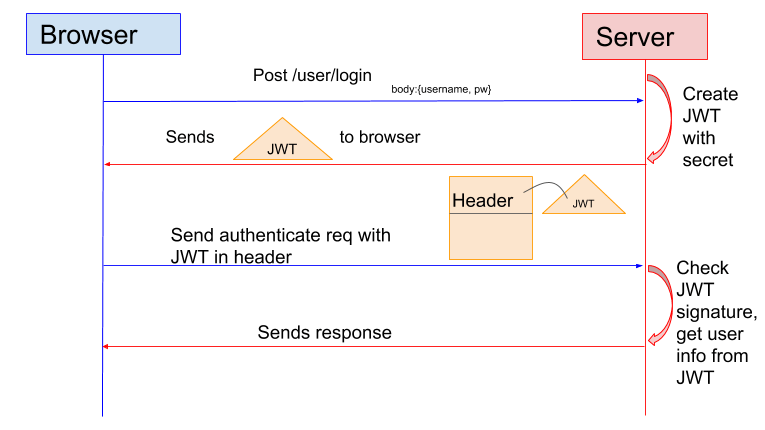

siinä astuu kuvaan token-pohjainen todennus. Tämä todennusmuoto sisältää sovelluksen, joka tarjoaa allekirjoitetun poletin asiakkaalle vahvistettaessa käyttäjätietoja. Asiakas tallentaa Tokenin ja lähettää sen jokaisen pyynnön mukana, jolloin palvelin tarkastaa Tokenin ja lähettää tietoja.

tässä mielessä token-pohjainen todennus eroaa istuntopohjaisesta todennuksesta siinä, että se on valtioton. Siihen ei liity käyttäjän tietojen tallentamista palvelimelle tai istuntoon. Se tallentaa tiedot polettiin asiakkaan puolella.

Token-pohjaisen todennuksen edut ja haasteet

Token-pohjaisen todennuksen hyödyt ja haasteet tuovat mukanaan monia etuja. Chop-Chop huomauttaa, että tokenit toimivat myös eri verkkosivustoilla ja medioissa, mikä luo mahdollisuuden entistä moninaisemmille käyttäjille—erityisesti mobiililaitteita käyttäville. Kaiken lisäksi tokenit toimivat käyttäjän tunnistetietojen varassa myöntäessään pääsyä tietoihin; Tokenin vaarantanut henkilö ei pääse automaattisesti käsiksi kyseisen käyttäjän tilitietoihin.

tästä huolimatta token-pohjaisessa todennuksessa on omat haasteensa. Devbridge Group huomauttaa, että esimerkiksi joitain istuntosalakkeita ei luoda turvallisella tavalla. Tämä mahdollistaa sen, että hyökkääjä, jolla on tarpeeksi suuri näyte istuntotunnuksista, voi selvittää kuvion ja arvata poletit suuremmalle käyttäjäpoolille. On myös ongelma, että hyökkääjät käyttävät turvattomia token-varastoja, useita kirjautumisia ja / tai pitkiä token-vahvistusaikoja varastaakseen todennussalaisuuksia.

Kuinka käyttää turvallisesti Token-pohjaista todennusta

ottaen huomioon edellä mainitut riskit, Seuraavassa on muutamia parhaita käytäntöjä token-pohjaisen todennuksen turvalliseen käyttöön:

- Luo vahva poletteja. Devbridge suosittelee erityisesti, että tokeneissa on suuri joukko mahdollisia arvoja, ne sisältävät pseudorandomiteettiasteen ja ne koostuvat vähintään 16 tavun pituisista.

- anna tokeneille viimeinen käyttöpäivä. On tärkeää asettaa ehtoja sille, kuinka kauan token pysyy voimassa, toteaa Auth0. On selvää, että jos käyttäjä on edelleen aktiivinen, token voi automaattisesti uusiutua. Mutta on myös viisautta antaa Tokenin vanhentua, kun käyttäjä kirjautuu ulos ja lopettaa Tokenin riippumatta siitä, mitä tietyn ajan kuluttua on kulunut.

- kieltää useamman kirjautumisen. Kuten Devbridge totesi, on mahdollista käyttää avainasetuksia estämään rinnakkaiset todennukset, jos useampi kuin yksi henkilö on vuorovaikutuksessa saman käyttäjätilin kanssa samanaikaisesti.

- säilytä poletit turvallisesti. Paikallinen varastointi ei sovi tähän. DEV-yhteisö suosittelee samesite-nimisen evästekäytännön käyttöä niiden ehtojen määrittämiseen, joissa eväste voidaan siirtää rajat ylittävässä verkkotunnuspyynnössä. Tiukka samesite-käytäntö sekä vaatimus, jonka mukaan ihmisten on oltava selainversio, joka tukee tätä toimintoa, auttavat pitämään istuntosalakkeet turvassa.