Nettverksadministratorer må skanne etter tilkoblede enheter på nettverket som et sikkerhetstiltak. Med fremveksten Av Tingenes Internett(Iot) blir flere enheter koblet til internett. Dette øker bekymringen for organisasjoner for å beskytte deres nettverk og elektroniske ressurser fra potensielle sikkerhetsbrudd. Eventuell uaktsomhet, i dette tilfellet, kan føre til tap av potensielle eiendeler og omdømmet til organisasjonen. Dette er sant som selv store spillere som Github, FireEye, Capitol One, etc. har blitt ofre for cyberangrep i nyere tid.

Det er svært viktig Å Opprettholde et stabilt og sikkert nettverk ved å hindre uautorisert tilgang og holde øye med aktiviteten til legitime brukere. Organisasjoner bruker millioner av dollar på å sikre seg mot enhver trussel eksponering.

i tilfelle en forferdelig hendelse, er det å vite hvem som er koblet til nettverket det første og mest grunnleggende skrittet mot trusselanalysen. Dette hjelper administratorene til å begrense undersøkelsesprosessen, og det gjør det også enklere å spore problemer.

Hva skal vi dekke?

i denne veiledningen vil vi utforske forskjellige måter å oppdage forskjellige enheter som er koblet til nettverket vårt. Først vil vi se kommandolinjeverktøyene som er tilgjengelig på Ubuntu 20.04 for å skanne et nettverk; da vil vi se et gui-programbygg for dette formålet.

Bruke Nmap-kommandolinjeverktøyet til å skanne et nettverk.

Nmap Eller Network Mapper er utvilsomt et av de mest brukte programmene for å oppdage verter som er koblet til et nettverk. Den brukes Av Nettverksadministratorer, Sikkerhetsrevisorer,Penetrasjonstestere, Etiske Hackere, etc. Det er åpen kildekode og fritt tilgjengelig for bruk.

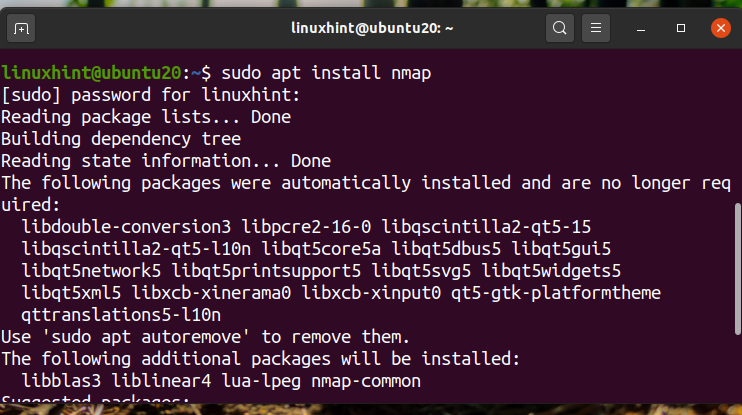

for å installere nmap På Ubuntu 20.04, bruk kommandoen:

Når Nmap er installert, kan vi bruke den til mange formål som Portskanning, OS-deteksjon, Vertsoppdagelse, etc.

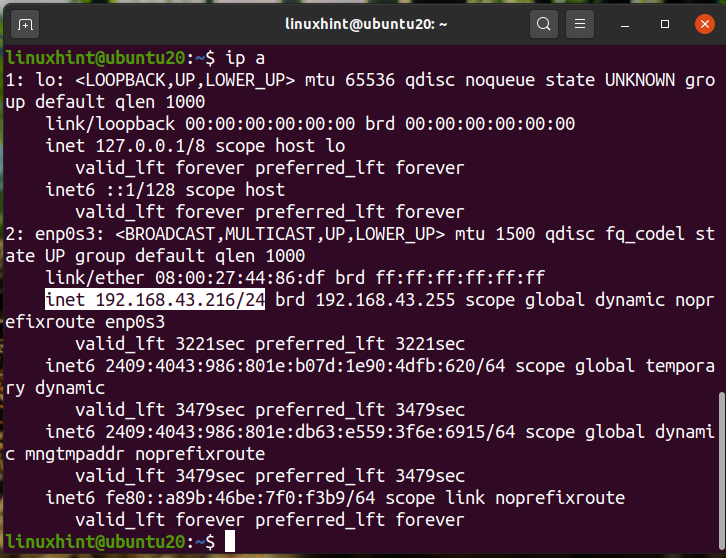

for å finne hvilke enheter som er koblet til nettverket vårt, finn Først Nettverksadressen din ved hjelp av kommandoen ip a eller ifconfig. Nedenfor har vi vist utgangen for ‘ip a’ kommandoen:

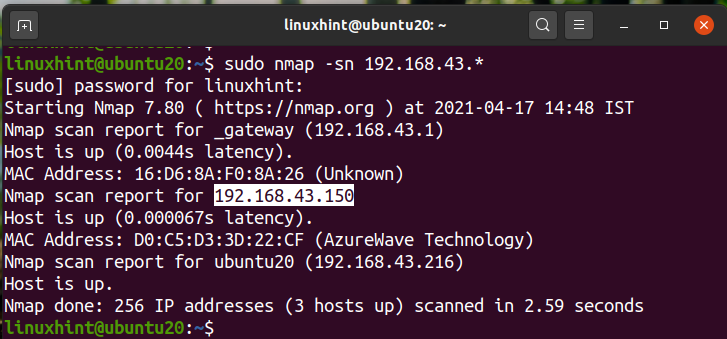

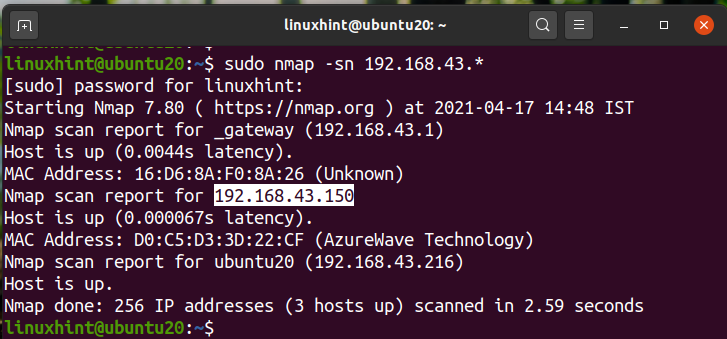

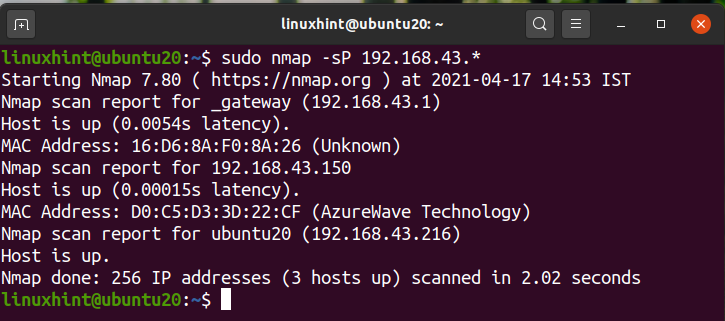

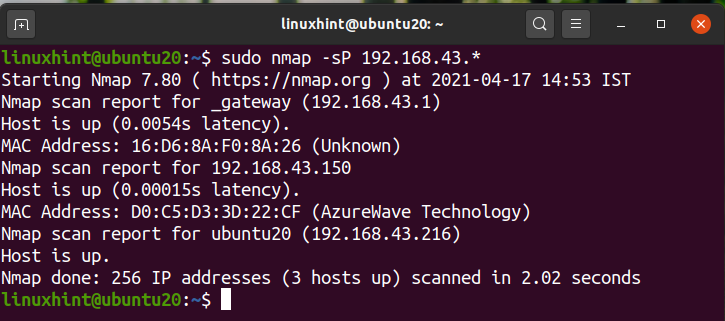

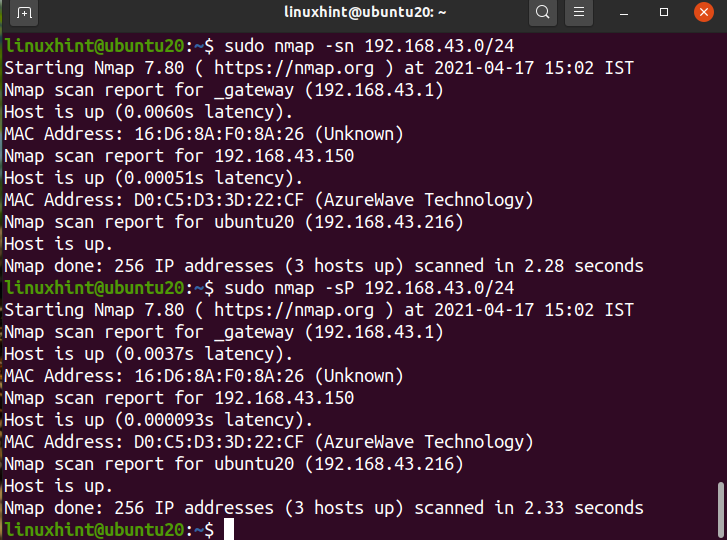

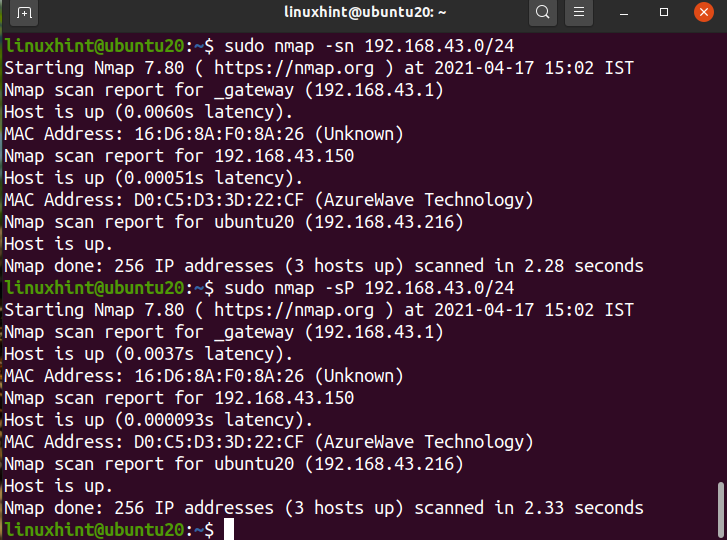

VI kan se at VÅR IP er ‘192.168.43.216 ‘ på a / 24 nettverk. Så vår nettverksadresse vil være ‘192.168.43.0 / 24’. Søk nå etter de tilkoblede enhetene ved å kjøre kommandoen:

ovennevnte utgang viser Ip-ene til den tilkoblede enheten med status og MAC-adresser. Vi kan også bruke kommandoen:

Alternativt kan vi bruke nettverksadressen i stedet for wild card-notasjonen som her:

$ sudo nmap-sP 192.168.43.0/24

alle utgangene er identisk de samme.

bruke kommandoen ARP-SCAN for å oppdage nettverksenheter.

arp-kommandoen kommer innebygd på De fleste Linux-distribusjoner. ARP er et akronym for Address Resolution Protocol. Den brukes for å vise og endre arp cache. ARP cache oversetter EN IP-adresse til en fysisk adresse eller TIL EN MAC-adresse på en maskin på en enkel måte. For å gjøre det etterfølgende arp-oppslaget raskere, lagrer DET ARP-kartleggingen.

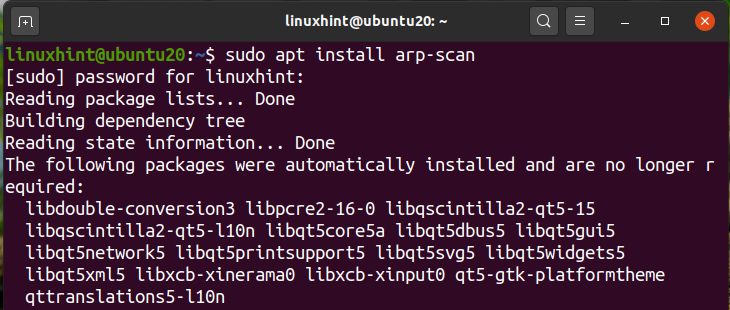

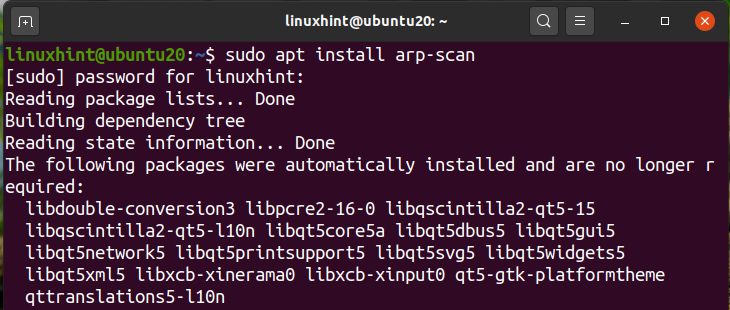

kommandoen ARP-SCAN er et arp-skannerverktøy som overfører ARP-pakker for å identifisere enheter som er koblet til ditt lokale nettverk eller LAN. For å installere ARP-SCAN på Ubuntu-systemet, bruk kommandoen:

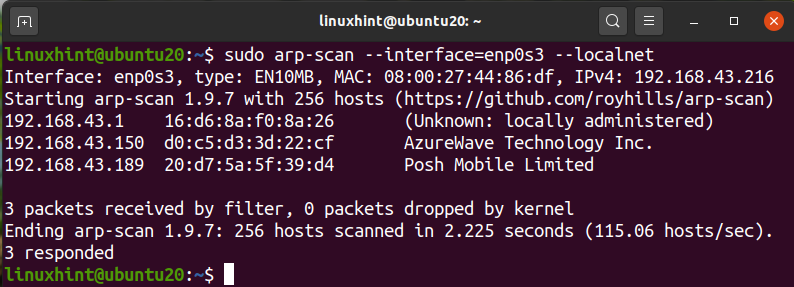

for å skanne nettverket ditt ved hjelp av arp-scan, kjør kommandoen med sudo-rettighetene:

her er enp0s3 navnet på grensesnittet vi bruker til å sende arp-pakkene. Det kan være annerledes i ditt tilfelle. Igjen, bruk kommandoen ‘ip a ‘eller’ ifconfig ‘ for å bestemme navnet på grensesnittet på systemet ditt.

vi kan se at arp-scan har vist alle tilkoblede enheter på nettverket vårt. Dette er virkelig et godt verktøy for å skanne ditt lokale nettverk. For å se mer bruk av denne kommandoen, kan du bruke parameteren –help eller-h som her:

Eller

Bruke Nettverksskannerverktøy for skanning av nettverksenheter.

I Tillegg til kommandolinjebaserte verktøy, er det mange GUI-baserte IP-skannerverktøy tilgjengelig For Linux. Funksjonene og funksjonaliteten til disse verktøyene kan variere. Et AV DE populære IP-skanneverktøyene er Angry IP Scanner.

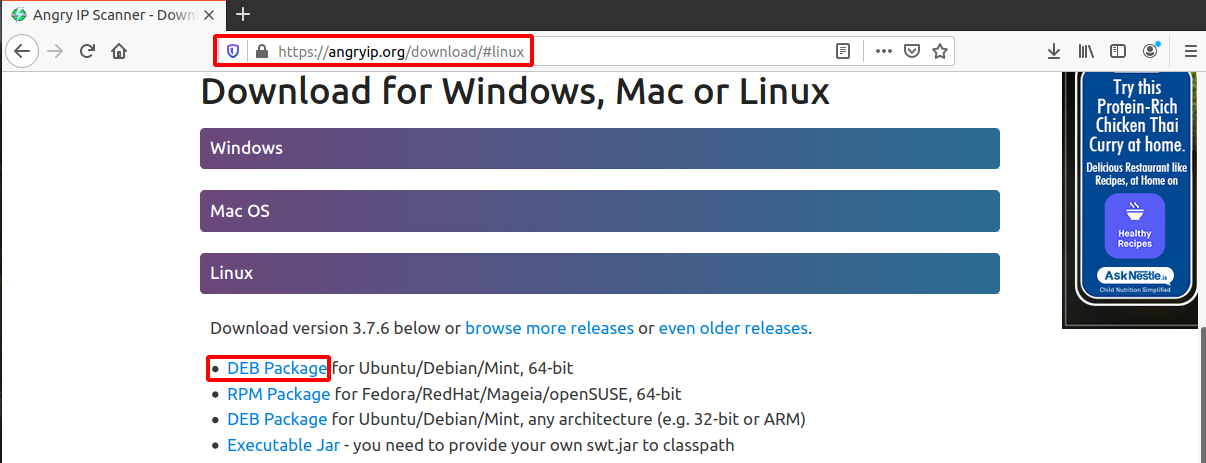

Angry IP Scanner er en fritt tilgjengelig nettverksskanner. Det sender ping forespørsler til en vert for å finne ut om det Er Opp. DET vil da se ETTER MAC-adresse, vertsnavn, etc. Den kan lastes ned fra AngryIP nettsiden som vist her:

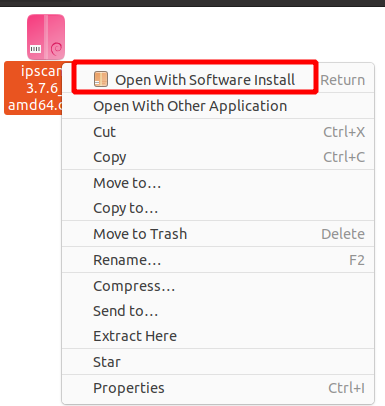

etter at du har lastet ned filen, åpner du Den med Programvareinstallasjon. AngryIp krever java som skal installeres på systemet ditt. Hvis java ikke allerede er installert på systemet ditt, blir det automatisk installert med programvareinstallasjonsprosessen.

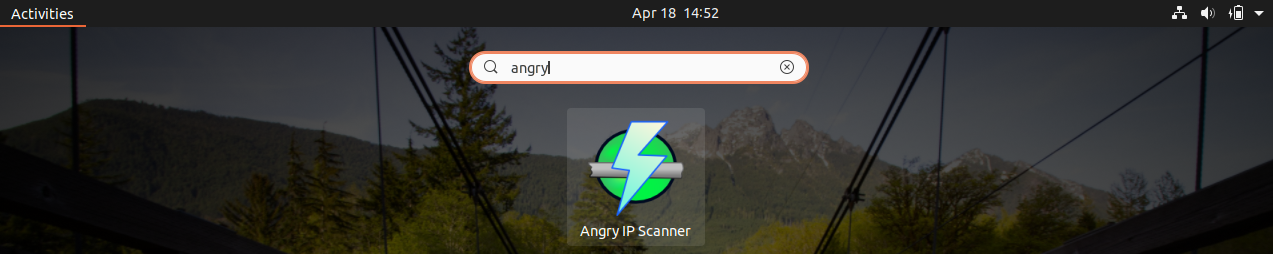

Etter at installasjonen er fullført, Kan AngryIP-skanneren startes fra programmenyen som:

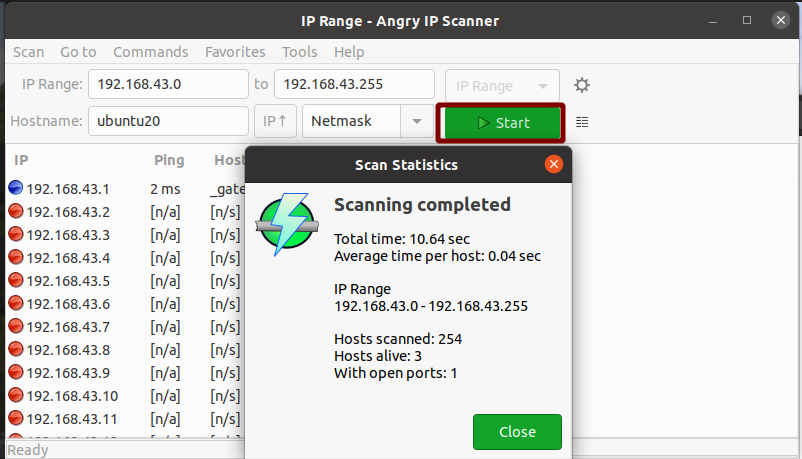

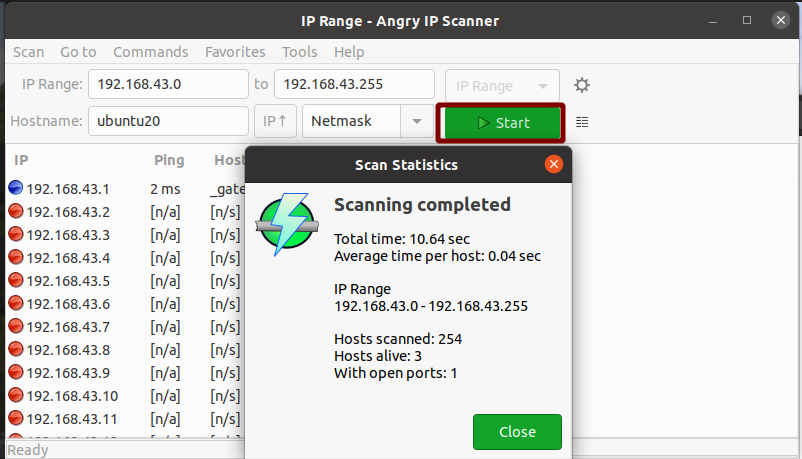

som standard vil DEN automatisk hente IP-området for nettverket ditt. Bare trykk på start-knappen for å starte skanningen. Eksempel på utgang etter skanning VISES ET LAN her:

Ja, det er så enkelt å bruke AngryIP for nettverksskanning. Det vil vise antall verter i live og åpne porter.

Konklusjon

i denne veiledningen har vi sett forskjellige måter å skanne et nettverk på. Hvis du har et stort nettverk av enheter, som EN IT-avdeling i en organisasjon, foreslår vi at du bruker Et Brannmurprodukt fra noen anerkjente leverandører. En bedriftsbrannmur har mer kapasitet og kontroll over et nettverk. Med en brannmur, i tillegg til å skanne et stort nettverk med flere undernett, kan vi begrense båndbreddebruk, blokkere brukere og tjenester, forhindre nettverksangrep og så videre.