mi a kiberbűnözés?

a számítógépes bűnözés minden olyan bűncselekmény, amely számítógépet, hálózati eszközt vagy hálózatot érint.

míg a legtöbb kiberbűnözést azért hajtják végre, hogy profitot termeljenek a kiberbűnözők számára, néhány kiberbűnözést számítógépek vagy eszközök ellen hajtanak végre közvetlenül azok károsítása vagy letiltása érdekében. Mások számítógépeket vagy hálózatokat használnak rosszindulatú programok, illegális információk, képek vagy más anyagok terjesztésére. Egyes kiberbűnözők mindkettőt megteszik., célozza meg a számítógépeket, hogy megfertőzzék őket egy számítógépes vírussal, amelyet aztán más gépekre, néha egész hálózatokra terjesztenek.

a kiberbűnözés elsődleges hatása a pénzügyi. A számítógépes bűnözés számos különböző típusú profitorientált bűncselekményt foglalhat magában, beleértve a ransomware támadásokat, az e-mail és az internetes csalásokat, valamint a személyazonossággal kapcsolatos csalásokat, valamint a pénzügyi számla, hitelkártya vagy más fizetési kártya adatainak ellopására tett kísérleteket.

a kiberbűnözők megcélozhatják az egyén személyes adatait vagy vállalati adatait lopás vagy viszonteladás céljából. Mivel a világjárvány miatt sok munkavállaló távoli munkarendbe telepedik, a számítógépes bűncselekmények gyakorisága várhatóan 2021-ben növekszik, ami különösen fontos a biztonsági mentési adatok védelme.

a kiberbűnözés meghatározása

az Egyesült Államok Igazságügyi Minisztériuma (DOJ) a kiberbűnözést három kategóriába sorolja:

- bűncselekmények, amelyekben a számítástechnikai eszköz a cél – például hálózati hozzáférés megszerzése;

- bűncselekmények, amelyekben a számítógépet fegyverként használják – például szolgáltatásmegtagadási (DoS) támadás indítására; és

- bűncselekmények, amelyekben a számítógépet bűnrészességként használják-például egy számítógép használata illegálisan megszerzett adatok tárolására.

az Európa Tanács számítástechnikai bűnözésről szóló egyezménye, amelynek az Egyesült Államok is aláírója, a számítástechnikai bűnözést a rosszindulatú tevékenységek széles köreként határozza meg, ideértve az adatok jogellenes lehallgatását, a hálózat integritását és elérhetőségét veszélyeztető rendszerzavarokat, valamint a szerzői jogok megsértését.

az internetkapcsolat szükségessége lehetővé tette a számítógépes bűnözéssel kapcsolatos tevékenységek mennyiségének és ütemének növekedését, mivel a bűnözőnek már nem kell fizikailag jelen lennie a bűncselekmény elkövetésekor. Az internet sebessége, kényelme, anonimitása és a határok hiánya megkönnyíti a pénzügyi bűncselekmények számítógépes változatainak végrehajtását-mint például a zsarolóprogramok, a csalás és a pénzmosás, valamint az olyan bűncselekmények, mint a zaklatás és a zaklatás.

kiberbűnözői tevékenységet végezhetnek viszonylag kevés technikai tudással rendelkező egyének vagy csoportok, vagy magasan szervezett globális bűnözői csoportok, amelyek között lehetnek képzett fejlesztők és más, megfelelő szakértelemmel rendelkező személyek. A felderítés és a büntetőeljárás esélyeinek további csökkentése érdekében a kiberbűnözők gyakran úgy döntenek, hogy gyenge vagy nem létező kiberbűnözési törvényekkel rendelkező országokban működnek.

hogyan működik a kiberbűnözés?

a Kiberbűnözési támadások bárhol elkezdődhetnek, ahol vannak digitális adatok, lehetőségek és indítékok. A kiberbűnözők közé tartozik mindenki, a számítógépes zaklatásban részt vevő magányos felhasználóktól az államilag támogatott szereplőkig, mint például a kínai hírszerző szolgálatok.

a Kiberbűnözések általában nem vákuumban fordulnak elő; sok szempontból a természetben vannak elosztva. Vagyis a számítógépes bűnözők általában más szereplőkre támaszkodnak a bűncselekmény befejezésében. Ez az, hogy ez a Teremtő malware segítségével a sötét web eladni kódot, a forgalmazó az illegális gyógyszerek segítségével cryptocurrency brókerek tartani a virtuális pénz letéti vagy állami fenyegetés szereplők támaszkodva technológia alvállalkozók ellopni a szellemi tulajdon (IP).

a kiberbűnözők különböző támadási vektorokat használnak kibertámadásaik végrehajtásához, és folyamatosan új módszereket és technikákat keresnek céljaik eléréséhez, miközben elkerülik a felderítést és a letartóztatást.

a kiberbűnözők gyakran rosszindulatú programokkal és más típusú szoftverekkel végzik tevékenységüket, de a social engineering gyakran fontos eleme a legtöbb kiberbűnözés végrehajtásának. Az adathalász e-mailek a számítógépes bűnözés számos típusának másik fontos eleme, de különösen a célzott támadások esetében, mint például az üzleti e-mail kompromisszum (BEC), amelyben a támadó e-mailben megpróbálja megszemélyesíteni egy vállalkozás tulajdonosát annak érdekében, hogy meggyőzze az alkalmazottakat hamis számlák kifizetéséről.

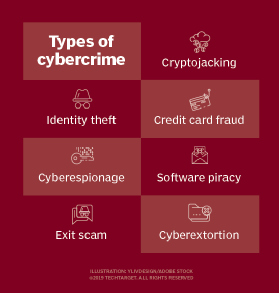

a kiberbűnözés különböző típusai

mint már említettük, a kiberbűnözésnek számos különböző típusa létezik. A legtöbb kiberbűnözést a támadók pénzügyi nyereségének elvárásával hajtják végre, bár a kiberbűnözők fizetésének módja változhat. A számítógépes bűncselekmények bizonyos típusai a következők:

- Cyberextortion: támadás vagy támadás fenyegetése, valamint a támadás megállításához szükséges pénz iránti igény. A cyberextortion egyik formája a ransomware támadás. Itt a támadó hozzáférést kap a szervezet rendszereihez, és titkosítja a dokumentumokat és fájlokat-bármi, ami lehetséges értéket jelent -, így az adatok elérhetetlenek, amíg a váltságdíjat ki nem fizetik. Általában ez valamilyen kriptovaluta, például bitcoin formájában történik.

- Cryptojacking:olyan támadás, amely szkripteket használ a kriptovaluták bányászatára a böngészőkben a felhasználó beleegyezése nélkül. A kriptojacking támadások magukban foglalhatják a kriptovaluta bányászati szoftver betöltését az áldozat rendszerébe. Sok támadás azonban a JavaScript-kódtól függ, amely böngészőn belüli bányászatot végez, ha a felhasználó böngészőjében nyitva van egy fül vagy ablak a rosszindulatú webhelyen. Nem kell rosszindulatú programot telepíteni, mivel az érintett oldal betöltése végrehajtja a böngészőben található bányászati kódot.

- személyazonosság-lopás:Olyan támadás, amely akkor következik be, amikor az egyén hozzáfér egy számítógéphez, hogy összegyűjtse a felhasználó személyes adatait, amelyeket azután felhasználnak az adott személy személyazonosságának ellopására vagy értékes fiókjaikhoz, például banki és hitelkártyákhoz. A kiberbűnözők személyazonossági információkat vásárolnak és adnak el a darknet piacokon, pénzügyi számlákat, valamint más típusú fiókokat kínálnak, mint például video streaming szolgáltatások, webmail, video és audio streaming, online aukciók és így tovább. A személyes egészségügyi információk a személyazonosság-tolvajok másik gyakori célpontja.

- hitelkártya csalás: Olyan támadás, amely akkor következik be, amikor a hackerek behatolnak a kiskereskedők rendszereibe, hogy megszerezzék ügyfeleik hitelkártya-és/vagy banki adatait. Az ellopott fizetési kártyákat ömlesztve lehet vásárolni és eladni a darknet piacokon, ahol a hackercsoportok, amelyek tömeges mennyiségű hitelkártyát loptak el, profitálnak azáltal, hogy alacsonyabb szintű kiberbűnözőknek adnak el, akik hitelkártya-csalással profitálnak az egyes számlák ellen.

- kiberkémkedés: olyan számítógépes bűnözővel kapcsolatos bűncselekmény, aki feltöri a rendszereket vagy hálózatokat, hogy hozzáférjen egy kormány vagy más szervezet bizalmas információihoz. A támadásokat profit vagy ideológia motiválhatja. A kiberkémkedési tevékenységek magukban foglalhatnak minden típusú kibertámadást az adatok összegyűjtésére, módosítására vagy megsemmisítésére, valamint hálózatra csatlakoztatott eszközök, például webkamerák vagy zárt láncú TV (CCTV) kamerák használatával, célzott egyének vagy csoportok kémkedésére, valamint a kommunikáció megfigyelésére, beleértve az e-maileket, szöveges üzeneteket és azonnali üzeneteket.

- szoftverkalózkodás: olyan támadás, amely szoftverprogramok kereskedelmi vagy személyes felhasználás céljából történő jogellenes másolásával, terjesztésével és használatával jár. A védjegy -, szerzői jogi és szabadalmi jogsértések gyakran társulnak az ilyen típusú számítógépes bűnözéshez.

- Exit scam:a sötét web, nem meglepő módon, egy régi bűncselekmény digitális változatát hozta létre, amelyet exit scam néven ismertek. A mai formában a dark web adminisztrátorok átirányítják a marketplace letéti számláin tartott virtuális valutát a saját számlájukra-lényegében a bűnözők más bűnözőktől lopnak.

a kiberbűnözés gyakori példái

a leggyakrabban előforduló kiberbűnözési támadások közé tartoznak az elosztott DoS (DDoS) támadások, amelyeket gyakran használnak rendszerek és hálózatok leállítására. Ez a fajta támadás a hálózat saját kommunikációs protokollját használja ellene azáltal, hogy túlterheli annak képességét, hogy válaszoljon a csatlakozási kérelmekre. A DDoS támadásokat néha egyszerűen rosszindulatú okokból vagy egy cyberextortion rendszer részeként hajtják végre, de felhasználhatók arra is, hogy eltereljék az áldozat szervezetét az egyidejűleg végrehajtott más támadásoktól vagy kizsákmányolásoktól.

a rendszerek és hálózatok rosszindulatú programokkal való megfertőzése egy példa a rendszer vagy a felhasználók károsodására használt támadásra. Ez a rendszer, a szoftver vagy a rendszeren tárolt adatok károsodásával történhet. A Ransomware támadások hasonlóak, de a rosszindulatú programok az áldozatrendszerek titkosításával vagy leállításával működnek, amíg váltságdíjat nem fizetnek.

adathalász kampányokat használnak a vállalati hálózatok beszivárgására. Ez történhet csalárd e-mailek küldésével egy szervezet felhasználóinak, csábítva őket a mellékletek letöltésére, vagy olyan linkekre kattintva, amelyek vírusokat vagy rosszindulatú programokat terjesztenek a rendszerükre, rendszereiken keresztül pedig a vállalat hálózataira.

a hitelesítő adatok támadása az, amikor egy kiberbűnöző célja, hogy ellopja vagy kitalálja az áldozat rendszereihez vagy személyes fiókjaihoz tartozó felhasználói azonosítókat és jelszavakat. Ezeket brute-force támadásokkal lehet végrehajtani a keylogger szoftver telepítésével vagy a szoftver vagy hardver sebezhetőségeinek kihasználásával, amelyek feltárhatják az áldozat hitelesítő adatait.

a kiberbűnözők megkísérelhetnek eltéríteni egy webhelyet, hogy engedély nélkül megváltoztassák vagy töröljék a tartalmat, vagy hozzáférjenek vagy módosítsák az adatbázisokat. Például a támadó egy strukturált lekérdezési nyelv (SQL) injection exploit-ot használhat arra, hogy rosszindulatú kódot helyezzen be egy weboldalba, amelyet aztán fel lehet használni a webhely adatbázisának sebezhetőségeinek kihasználására, lehetővé téve a hackerek számára, hogy hozzáférjenek és meghamisítsák a rekordokat, vagy jogosulatlan hozzáférést szerezzenek érzékeny információkhoz és adatokhoz, mint például az ügyfél jelszavai, hitelkártyaszámok, személyazonosításra alkalmas információk (PII), üzleti titkok és IP.

a kiberbűnözés egyéb gyakori példái közé tartozik az illegális szerencsejáték, illegális tárgyak-például fegyverek, drogok vagy hamisított áruk-értékesítése, valamint gyermekpornográfia kérése, előállítása, birtoklása vagy terjesztése.

a kiberbűnözés hatása a vállalkozásokra

a kiberbűnözés valódi költségét nehéz pontosan felmérni. 2018-ban a McAfee jelentést tett közzé a kiberbűnözés gazdasági hatásairól, amely becslése szerint a globális gazdaság várható éves költsége közel 600 milliárd dollár volt, szemben a 45 milliárd dollárral 2014-ben.

míg a számítógépes bűnözés miatti pénzügyi veszteségek jelentősek lehetnek, a vállalkozások más katasztrofális következményeket is elszenvedhetnek a bűnügyi kibertámadások eredményeként, ideértve a következőket:

- A biztonsági megsértés utáni befektetői felfogás károsodása a vállalat értékének csökkenését okozhatja.

- a potenciális részvényárfolyam-esések mellett a vállalkozások a kibertámadások következtében megnövekedett hitelfelvételi költségekkel és nagyobb nehézségekkel is szembesülhetnek.

- az érzékeny ügyféladatok elvesztése pénzbírságot és büntetést vonhat maga után azon vállalatok számára, amelyek nem védték meg ügyfeleik adatait. A vállalkozásokat is beperelhetik az adatok megsértése miatt.

- A kibertámadást követően a márkaazonosság károsodása és a hírnév elvesztése aláássa az ügyfelek bizalmát egy vállalat iránt, és a vállalat pénzügyi adatainak biztonságát. A kibertámadást követően a cégek nemcsak a jelenlegi ügyfeleket veszítik el, hanem elveszítik az új ügyfelek megszerzésének képességét is.

- A vállalkozások közvetlen költségeket is viselhetnek egy bűnügyi kibertámadásból, beleértve a megnövekedett biztosítási díjakat, valamint a kiberbiztonsági vállalatok bérletének költségeit az incidensek kezelésére és helyreállítására, valamint a támadással kapcsolatos PR (PR) és egyéb szolgáltatások költségeit.

a kiberbűnözés hatása a nemzetvédelemre

a Kiberbűnözésnek Közegészségügyi és nemzetbiztonsági vonatkozásai lehetnek, így a számítógépes bűnözés a DOJ egyik legfontosabb prioritása. Az USA-BAN., szövetségi szinten a Szövetségi Nyomozó Iroda (FBI) Kiberosztálya a DOJ-n belüli ügynökség, amelynek feladata a számítógépes bűnözés elleni küzdelem. A Belbiztonsági Minisztérium (DHS) a kibertér biztonságának és ellenálló képességének megerősítését fontos belbiztonsági küldetésnek tekinti. Az olyan ügynökségek, mint az Egyesült Államok Titkosszolgálata (USSS) és az Egyesült Államok bevándorlási és vámügyi Hivatala (ICE) külön részlegekkel rendelkeznek a számítógépes bűnözés elleni küzdelemben.

az USSS elektronikus bűncselekményekkel foglalkozó munkacsoportja (ECTF) olyan eseteket vizsgál, amelyek elektronikus bűncselekményekkel járnak, különösen az ország pénzügyi és kritikus infrastruktúrái elleni támadásokkal. USSS is fut a National Computer Forensics Institute (NCFI), amely az állami és a helyi bűnüldöző, bírák és ügyészek képzés számítógépes kriminalisztika.

az Internet Crime Complaint Center (IC3), amely az FBI, a Nemzeti fehérgalléros bűnügyi Központ (NW3C) és az Igazságügyi segítségnyújtási Iroda (bja) partnersége, elfogadja az internetes bűncselekmények áldozatainak vagy érdekelt harmadik feleknek az online panaszait.

hogyan lehet megelőzni a kiberbűnözést

bár a kiberbűnözést nem lehet teljes mértékben felszámolni és biztosítani a teljes internetes biztonságot, a vállalkozások csökkenthetik ennek való kitettségüket egy hatékony kiberbiztonsági stratégia fenntartásával, amely a rendszerek, hálózatok és adatok védelmének mélyreható megközelítését alkalmazza.

a kiberbűnözés kockázata a következő lépésekkel csökkenthető:

- egyértelmű szabályzatok és eljárások kidolgozása a vállalkozások és az alkalmazottak számára;

- kiberbiztonsági incidensekre vonatkozó reagálási tervek készítése ezen irányelvek és eljárások támogatására;

- vázolja fel a rendszerek és a vállalati adatok védelmére vonatkozó biztonsági intézkedéseket;

- használjon kétfaktoros hitelesítési (2FA) alkalmazásokat vagy fizikai biztonsági kulcsokat;

- aktiválja a 2FA-t minden online fiókban, ha lehetséges;

- verbálisan ellenőrizze a pénzküldési kérelmek hitelességét egy pénzügyi vezetővel folytatott beszélgetés útján;

- hozzon létre olyan behatolásérzékelő rendszer (IDS) szabályokat, amelyek megjelölik a vállalati e-mailekhez hasonló kiterjesztésű e-maileket;

- gondosan vizsgálja meg az összes pénzátutalási e-mailes kérelmet, hogy megállapítsa, hogy a kérelmek nem szokványosak-e;

- folyamatosan képezze az alkalmazottakat a kiberbiztonsági politikákról és eljárásokról, valamint arról, hogy mit kell tenni biztonsági megsértés esetén;

- tartsa naprakészen a webhelyeket, a végponti eszközöket és rendszereket minden szoftverfrissítéssel vagy javítással; és

- rendszeresen készítsen biztonsági másolatot az adatokról és az információkról, hogy csökkentse a kárt egy ransomware támadás vagy adatszegés esetén.

az információbiztonság és a kiberbűnözési támadásokkal szembeni ellenállás a helyi merevlemezek és e-mail platformok titkosításával, virtuális magánhálózat (VPN) és privát, biztonságos domain name system (DNS) szerver használatával is felépíthető.

Kiberbűnözési jogszabályok és ügynökségek

mint fentebb említettük, különféle amerikai kormányzati szerveket hoztak létre, amelyek kifejezetten a kiberbűnözési támadások nyomon követésével és kezelésével foglalkoznak. Az FBI Kiberosztálya a vezető Szövetségi Ügynökség a kiberbűnözők, terroristák vagy tengerentúli ellenfelek támadásainak kezelésében. A DHS-en belül a Cybersecurity and Infrastructure Security Agency (CISA) működik. Ez a csoport koordinálja a magánszektor és a kormányzati szervezetek között a kritikus infrastruktúra védelmét.

ezenkívül a Cyber Crimes Center (C3) számítógépes technikai szolgáltatásokat nyújt, amelyek támogatják a Bevándorlási és vámhatóságok Homeland Security Investigations (Hsi) portfóliójában szereplő hazai és nemzetközi nyomozásokat. A C3 a határokon átnyúló illegális tevékenységeket magában foglaló számítógépes bűncselekményekre összpontosít. Feladata a HSI joghatósága alá tartozó összes kiberbűnözés felkutatása és megcélzása. C3 magában foglalja a Cyber Crimes Unit (CCU), a Child Exploitation Investigations Unit (Ceiu) és a Computer Forensics Unit (CFU).

a kiberbűnözés kezelésére létrehozott ügynökségeken kívül számos törvényt és jogszabályt fogadtak el. 2015-ben az Egyesült Nemzetek kábítószer-és Bűnügyi Hivatala (UNODC) kiadta a kiberbűnözés adattárát, amely egy központi adatbázis, amely tartalmazza a kiberbűnözéssel és az elektronikus bizonyítékokkal kapcsolatos jogszabályokat, korábbi megállapításokat és ítélkezési gyakorlatot. A cybercrime repository célja, hogy segítse az országokat és a kormányokat a kiberbűnözők üldözésére és megállítására irányuló kísérleteikben.

a számítástechnikai bűnözéssel foglalkozó jogszabályok alkalmazhatók a nagyközönségre, vagy ágazatspecifikusak lehetnek, és csak bizonyos típusú vállalatokra terjedhetnek ki. Például a Gramm-Leach-Bliley törvény (GLBA) a pénzügyi intézményekre összpontosít, és szabályozza az írásbeli politikák és eljárások végrehajtását, amelyek javítják az ügyfélnyilvántartások biztonságát és titkosságát, miközben védik a magáninformációkat a fenyegetésektől, valamint az illetéktelen hozzáféréstől és felhasználástól.

további jogszabályokat hoztak létre a konkrét kiberbűnözések, például az internetes zaklatás és az online zaklatás kezelésére. Az Egyesült Államok államainak valamivel több mint fele hajtott végre olyan törvényeket, amelyek közvetlenül foglalkoznak ezekkel a bűncselekményekkel.

például a massachusettsi törvény idézi, hogy az online zaklatás olyan bűncselekmény, amely legfeljebb 1000 dollár pénzbírsággal, legfeljebb két és fél év börtönnel vagy mindkettővel büntethető. Tennessee-ben az online zaklatást és zaklatást A osztályú vétségnek tekintik, és az elítélt számítógépes bűnözők legfeljebb 11 hónap és 29 nap börtönbüntetéssel, 2500 dollár vagy mindkettő pénzbírsággal szembesülhetnek.