Hvad er cyberkriminalitet?

cyberkriminalitet er enhver kriminel aktivitet, der involverer en computer, netværksenhed eller et netværk.

mens de fleste cyberkriminelle udføres for at generere fortjeneste for cyberkriminelle, udføres nogle cyberkriminelle mod computere eller enheder direkte for at beskadige eller deaktivere dem. Andre bruger computere eller netværk til at sprede skadelige programmer, ulovlige oplysninger, billeder eller andet materiale. Nogle cyberkriminalitet gør begge dele-dvs., Målret computere for at inficere dem med en computervirus, som derefter spredes til andre maskiner og undertiden hele netværk.

en primær effekt af cyberkriminalitet er økonomisk. Cyberkriminalitet kan omfatte mange forskellige typer profitdrevet kriminel aktivitet, herunder løsepenge-angreb, e-mail-og internetsvindel, og identitetssvindel, samt forsøg på at stjæle finansiel konto, kreditkort eller andre betalingskortoplysninger.

cyberkriminelle kan målrette en persons private oplysninger eller virksomhedsdata for tyveri og videresalg. Da mange arbejdstagere bosætter sig i fjerntliggende arbejdsrutiner på grund af pandemien, forventes cyberkriminalitet at vokse i frekvens i 2021, hvilket gør det særligt vigtigt at beskytte Sikkerhedskopidata.

definition af cyberkriminalitet

det amerikanske justitsministerium (DOJ) opdeler cyberkriminalitet i tre kategorier:

- forbrydelser, hvor computerenheden er målet – for eksempel at få netværksadgang;

- forbrydelser, hvor computeren bruges som et våben-for eksempel til at starte et DoS-angreb (denial-of-service) ; og

- forbrydelser, hvor computeren bruges som tilbehør til en forbrydelse-for eksempel ved hjælp af en computer til at gemme ulovligt opnåede data.

Europarådets konvention om cyberkriminalitet, som USA har undertegnet, definerer cyberkriminalitet som en bred vifte af ondsindede aktiviteter, herunder ulovlig aflytning af data, systeminterferenser, der kompromitterer netværkets integritet og tilgængelighed og krænkelser af ophavsretten.

nødvendigheden af internetforbindelse har muliggjort en stigning i omfanget og tempoet i cyberkriminalitetsaktiviteter, fordi kriminelle ikke længere behøver at være fysisk til stede, når de begår en forbrydelse. Internettets hastighed, bekvemmelighed, anonymitet og mangel på grænser gør computerbaserede variationer af økonomiske forbrydelser-såsom løsepenge, svig og hvidvaskning af penge samt forbrydelser som forfølgelse og mobning-lettere at udføre.

cyberkriminel aktivitet kan udføres af enkeltpersoner eller grupper med relativt lidt teknisk dygtighed eller af højt organiserede globale kriminelle grupper, der kan omfatte dygtige udviklere og andre med relevant ekspertise. For yderligere at reducere chancerne for afsløring og retsforfølgning vælger cyberkriminelle ofte at operere i lande med svage eller ikke-eksisterende cyberkriminalitetslove.

Sådan fungerer cyberkriminalitet

Cyberkriminalitetsangreb kan begynde, uanset hvor der er digitale data, muligheder og motiv. Cyberkriminelle omfatter alle fra den enlige bruger, der beskæftiger sig med cybermobning til statsstøttede aktører, som Kinas efterretningstjenester.

cyberkriminalitet forekommer generelt ikke i et vakuum; de er på mange måder fordelt i naturen. Det vil sige, cyberkriminelle stoler typisk på andre aktører for at fuldføre forbrydelsen. Distributøren af ulovlige lægemidler, der bruger cryptocurrency-mæglere til at holde virtuelle penge i spærrede eller statslige trusselaktører, der stoler på teknologiunderleverandører til at stjæle intellektuel ejendom (IP).

cyberkriminelle bruger forskellige angrebsvektorer til at udføre deres cyberangreb og søger konstant nye metoder og teknikker til at nå deres mål, samtidig med at de undgår afsløring og anholdelse.

cyberkriminelle udfører ofte deres aktiviteter ved hjælp af ondsindede programmer og andre typer programmer, men social engineering er ofte en vigtig komponent til at udføre de fleste typer cyberkriminalitet. Phishing-e-mails er en anden vigtig komponent for mange typer cyberkriminalitet, men især for målrettede angreb, som business email compromise (BEC), hvor angriberen forsøger at efterligne, via e-mail, en virksomhedsejer for at overbevise medarbejderne om at betale falske fakturaer.

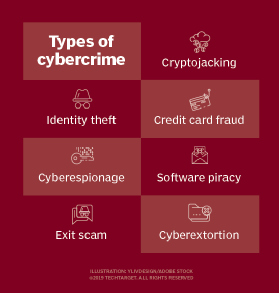

typer af cyberkriminalitet

som nævnt ovenfor er der mange forskellige typer cyberkriminalitet. De fleste cyberkriminelle udføres med forventning om økonomisk gevinst af angriberne, selvom måderne cyberkriminelle sigter mod at få betalt kan variere. Nogle specifikke typer cyberkriminalitet inkluderer følgende:

- Cyberekstration: en forbrydelse, der involverer et angreb eller trussel om et angreb kombineret med et krav om penge for at stoppe angrebet. En form for cyberekstration er Løsepenge-angrebet. Her får angriberen adgang til en organisations systemer og krypterer sine dokumenter og filer-alt af potentiel værdi-hvilket gør dataene utilgængelige, indtil en løsesum er betalt. Normalt er dette i en eller anden form for cryptocurrency, såsom bitcoin.

- Cryptojacking:et angreb, der bruger scripts til at minde cryptocurrencies inden for bro.sere uden brugerens samtykke. Cryptojacking angreb kan indebære lastning cryptocurrency minedrift programmel til ofrets system. Mange angreb afhænger dog af JavaScript-kode, der gør minedrift, hvis brugerens bro.ser har en fane eller et vindue åbent på det ondsindede sted. Ingen skadelige programmer skal installeres, da indlæsning af den berørte side udfører minedriftskoden.

- identitetstyveri:Et angreb, der opstår, når en person får adgang til en computer for at hente en brugers personlige oplysninger, som de derefter bruger til at stjæle personens identitet eller få adgang til deres værdifulde konti, såsom bank-og kreditkort. Cyberkriminelle køber og sælger identitetsoplysninger på darknet-markeder, der tilbyder finansielle konti såvel som andre typer konti, som f.eks. Personlige sundhedsoplysninger er et andet hyppigt mål for identitetstyve.

- svindel med kreditkort: Et angreb, der opstår, når hackere infiltrere detailhandlere’ systemer til at få kreditkort og/eller bankoplysninger af deres kunder. Stjålne betalingskort kan købes og sælges i bulk på darknet-markeder, hvor hackinggrupper, der har stjålet massemængder af kreditkort, tjener ved at sælge til cyberkriminelle på lavere niveau, der tjener gennem kreditkortsvindel mod individuelle konti.

- Cyberespionage: en forbrydelse, der involverer en cyberkriminel, der hakker ind i systemer eller netværk for at få adgang til fortrolige oplysninger, som en regering eller anden organisation har. Angreb kan være motiveret af profit eller af ideologi. Cyberespionage-aktiviteter kan omfatte enhver form for cyberangreb for at indsamle, ændre eller ødelægge data, samt brug af netværksforbindede enheder, som f.eks. kameraer eller lukkede tv-kameraer (CCTV), til at spionere på en målrettet person eller grupper og overvåge kommunikation, herunder e-mails, tekstbeskeder og onlinemeddelelser.

- piratkopiering: et angreb, der involverer ulovlig kopiering, distribution og brug af programmer med henblik på kommerciel eller personlig brug. Varemærkekrænkelser, ophavsretskrænkelser og patentovertrædelser er ofte forbundet med denne type cyberkriminalitet.

- Afslut fidus:det mørke net, ikke overraskende, har givet anledning til den digitale version af en gammel forbrydelse kendt som udgangen fidus. I dagens form omdirigerer mørke internetadministratorer virtuel valuta, der holdes på markedspladskonti, til deres egne konti-i det væsentlige kriminelle, der stjæler fra andre kriminelle.

almindelige eksempler på cyberkriminalitet

nogle af de mere almindeligt set cyberkriminalitetsangreb inkluderer distribuerede dos (DDoS) angreb, som ofte bruges til at lukke systemer og netværk. Denne type angreb bruger et netværks egen kommunikationsprotokol mod det ved at overvælde dets evne til at svare på forbindelsesanmodninger. DDoS-angreb udføres undertiden simpelthen af ondsindede grunde eller som en del af en cyberekstrationsordning, men de kan også bruges til at distrahere offerorganisationen fra et andet angreb eller udnyttelse udført på samme tid.

infektion af systemer og netværk er et eksempel på et angreb, der bruges til at beskadige systemet eller skade brugerne. Dette kan gøres ved at beskadige systemet, programmet eller data, der er gemt på systemet. Løsepenge-angreb er ens, men ondskaben virker ved at kryptere eller lukke offersystemer, indtil der er betalt en løsesum.

Phishing-kampagner bruges til at infiltrere virksomhedsnetværk. Dette kan være ved at sende falske e-mails til brugere i en organisation, lokke dem til at hente vedhæftede filer eller klikke på links, der derefter sprede virus eller virus til deres systemer og gennem deres systemer til deres virksomheds netværk.

Legitimationsangreb er, når en cyberkriminel sigter mod at stjæle eller gætte bruger-id ‘ er og adgangskoder til offerets systemer eller personlige konti. De kan udføres ved brug af brute-force angreb ved at installere keylogger eller ved at udnytte sårbarheder i programmer eller udstyr, der kan afsløre ofrets legitimationsoplysninger.

cyberkriminelle kan også forsøge at kapre en hjemmeside for at ændre eller slette indhold eller få adgang til eller ændre databaser uden tilladelse. For eksempel kan en hacker bruge et struktureret forespørgselssprog til at indsætte ondsindet kode på en hjemmeside, som derefter kan bruges til at udnytte sårbarheder i hjemmesidens database, hvilket gør det muligt for en hacker at få adgang til og manipulere med optegnelser eller få uautoriseret adgang til følsomme oplysninger og data, såsom kundeadgangskoder, kreditkortnumre, personligt identificerbare oplysninger (PII), forretningshemmeligheder og IP.

andre almindelige eksempler på cyberkriminalitet inkluderer ulovligt spil, salg af ulovlige genstande-som våben, narkotika eller forfalskede varer-og opfordring, produktion, besiddelse eller distribution af børnepornografi.

virkninger af cyberkriminalitet på virksomheder

de sande omkostninger ved cyberkriminalitet er vanskelige at vurdere nøjagtigt. I 2018 udgav McAfee en rapport om den økonomiske virkning af cyberkriminalitet, der anslog, at de sandsynlige årlige omkostninger for den globale økonomi var næsten 600 milliarder dollars, op fra 45 milliarder dollars i 2014.

mens de økonomiske tab som følge af cyberkriminalitet kan være betydelige, kan virksomheder også lide andre katastrofale konsekvenser som følge af kriminelle cyberangreb, herunder følgende:

- skader på investorens opfattelse efter et sikkerhedsbrud kan medføre et fald i værdien af en virksomhed.

- ud over potentielle kursfald kan virksomheder også have øgede omkostninger til låntagning og større vanskeligheder med at skaffe mere kapital som følge af et cyberangreb.

- tab af følsomme kundedata kan resultere i bøder og sanktioner for virksomheder, der ikke har beskyttet deres kunders data. Virksomheder kan også sagsøges over databruddet.

- beskadiget brandidentitet og tab af omdømme efter et cyberangreb undergraver kundernes tillid til en virksomhed og virksomhedens evne til at holde deres økonomiske data sikre. Efter et cyberangreb mister virksomheder ikke kun nuværende kunder, men de mister også evnen til at få nye kunder.

- virksomheder kan også pådrage sig direkte omkostninger fra et kriminelt cyberangreb, herunder øgede forsikringspræmieomkostninger og omkostningerne ved at ansætte cybersikkerhedsfirmaer til at udføre hændelsesrespons og afhjælpning samt PR (PR) og andre tjenester relateret til et angreb.

virkninger af cyberkriminalitet på nationalt forsvar

cyberkriminalitet kan have konsekvenser for folkesundheden og den nationale sikkerhed, hvilket gør computerkriminalitet til en af DOJs højeste prioriteter. I USA., på føderalt niveau, Federal Bureau of Investigation ‘ s (FBI) Cyber Division er agenturet inden for DOJ, der er tiltalt for bekæmpelse af cyberkriminalitet. Department of Homeland Security (DHS) ser styrkelse af cyberspace ‘ s sikkerhed og modstandsdygtighed som en vigtig homeland security-mission. Agenturer som US Secret Service (USSS) og US Immigration and Customs Enforcement (ICE) har særlige afdelinger dedikeret til bekæmpelse af cyberkriminalitet.

USSSS ‘ S Electronic Crimes Task Force (ECTF) undersøger sager, der involverer elektroniske forbrydelser, især angreb på nationens økonomiske og kritiske infrastrukturer. USSS driver også National Computer Forensics Institute (NCFI), som giver statslige og lokale retshåndhævelse, dommere og anklagere med uddannelse i computer forensics.

Internet Crime Complaint Center (IC3), et partnerskab mellem FBI, National Crime Center (NV3C) og Bureau of Justice Assistance (BJA), accepterer online klager fra ofre for internetforbrydelser eller interesserede tredjeparter.

Sådan forhindres cyberkriminalitet

selvom det muligvis ikke er muligt at udrydde cyberkriminalitet fuldstændigt og sikre fuldstændig internetsikkerhed, kan virksomheder reducere deres eksponering for it ved at opretholde en effektiv cybersikkerhedsstrategi ved hjælp af en dybtgående tilgang til beskyttelse af systemer, netværk og data.

Cyberkriminalitetsrisici kan reduceres med følgende trin:

- udvikle klare politikker og procedurer for virksomheden og medarbejderne;

- Opret cybersikkerhedshændelsesplaner for at understøtte disse politikker og procedurer;

- skitsere de sikkerhedsforanstaltninger, der er på plads om, hvordan man beskytter systemer og virksomhedsdata;

- brug tofaktorautentificeringsapps (2FA) eller fysiske sikkerhedsnøgler;

- aktiver 2FA på hver online konto, når det er muligt;

- Bekræft verbalt ægtheden af anmodninger om at sende penge ved at tale med en økonomichef;

- Opret intrusion detection system (IDS) regler, der markerer e-mails med udvidelser, der ligner virksomhedens e-mails;

- nøje gennemgå alle e-mail-anmodninger om overførsel af midler for at afgøre, om anmodningerne er usædvanlige;

- løbende træne medarbejdere i cybersikkerhedspolitikker og-procedurer, og hvad de skal gøre i tilfælde af sikkerhedsbrud;

- hold hjemmesider, slutpunktsenheder og systemer aktuelle med alle opdateringer eller programrettelser; og

- Sikkerhedskopier data og oplysninger regelmæssigt for at reducere skaden i tilfælde af et løsepenge-angreb eller databrud.

informationssikkerhed og modstand mod cyberkriminalitetsangreb kan også bygges ved at kryptere lokale harddiske og e-mail-platforme ved hjælp af et virtuelt privat netværk (VPN) og ved hjælp af en privat, sikkert domænenavnssystem (DNS) server.

Cyberkriminalitetslovgivning og agenturer

som nævnt ovenfor er forskellige amerikanske regeringsorganer blevet oprettet for specifikt at håndtere overvågning og styring af cyberkriminalitetsangreb. FBI ‘ s Cyber Division er det førende føderale agentur for håndtering af angreb fra cyberkriminelle, terrorister eller oversøiske modstandere. Inden for DHS er Cybersecurity and Infrastructure Security Agency (CISA). Denne gruppe koordinerer mellem den private sektor og offentlige organisationer for at beskytte kritisk infrastruktur.

desuden leverer Cyber Crimes Center (C3) computerbaserede tekniske tjenester, der understøtter indenlandske og internationale undersøgelser, der er inkluderet i Homeland Security Investigations (HSI) portefølje af immigrations-og toldmyndigheder. C3 fokuserer på cyberkriminalitet, der involverer grænseoverskridende ulovlige aktiviteter. Det er ansvarligt for at finde og målrette mod alle cyberkriminalitet inden for HSI-jurisdiktion. C3 omfatter Cyber Crimes Unit (CCU), Child udnyttelse undersøgelser Unit (Ceiu) og Computer Forensics Unit (CFU).

forskellige love og lovgivning er blevet vedtaget ud over de agenturer, der er oprettet for at håndtere cyberkriminalitet. I 2015 blev den De Forenede Nationers Kontor for narkotika og kriminalitet (UNODC) frigav cybercrime repository, som er en central database, der inkluderer lovgivning, tidligere fund og retspraksis om cyberkriminalitet og elektronisk bevis. Formålet med cyberkriminalitetsopbevaringsstedet er at hjælpe lande og regeringer i deres forsøg på at retsforfølge og stoppe cyberkriminelle.

lovgivning om cyberkriminalitet kan være gældende for offentligheden, eller den kan være sektorspecifik og kun omfatte visse typer virksomheder. For eksempel fokuserer Gramm-Leach-Bliley Act (GLBA) på finansielle institutioner og regulerer implementeringen af skriftlige politikker og procedurer, der skal forbedre sikkerheden og fortroligheden af kundeposter, samtidig med at private oplysninger beskyttes mod trusler og uautoriseret adgang og brug.

anden lovgivning er blevet etableret for at håndtere specifikke cyberkriminalitet, såsom cybermobning og online chikane. Lidt over halvdelen af de amerikanske stater har implementeret love, der beskæftiger sig direkte med disse forbrydelser.

for eksempel citerer Massachusetts-loven, at online chikane er en forbrydelse, der kan straffes med en bøde på op til $1.000, maksimalt to og et halvt år i fængsel eller begge dele. I Tennessee betragtes online chikane og forfølgelse som en klasse A forseelse, og en dømt cyberkriminel kan blive udsat for en fængselsstraf på højst 11 måneder og 29 dage, en bøde på op til $2.500 eller begge dele.